0day 逼宫,Beta 版紧急出闸,底层架构大换血。

,当然beta后还会有正式版。那时升级对一般用户更友好。

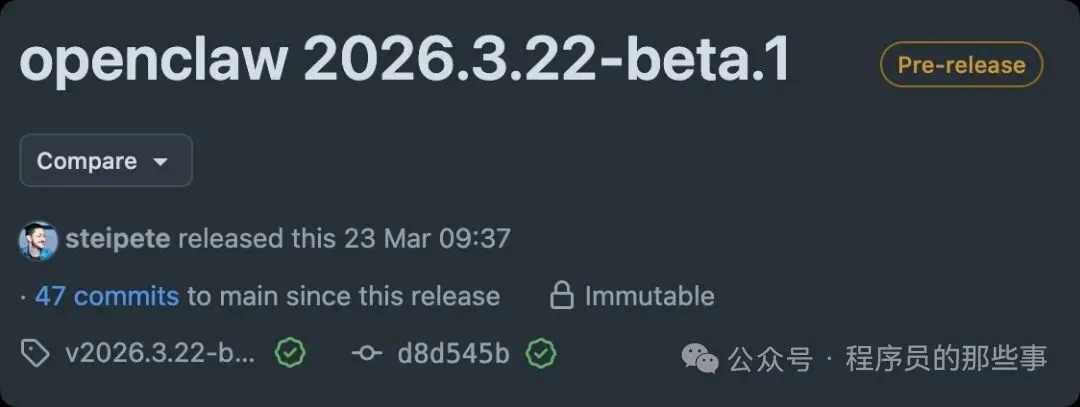

OpenClaw 3.22 大版本来得比所有人预想的都更急、更狠。没有温和过渡,没有渐进式弃用,官方直接把桌子掀了——因为 0day 漏洞已经在门外敲门,再不重构,谁都别想睡安稳觉。

事情要从 360 安全云团队那封邮件说起。他们在 OpenClaw 的 Gateway WebSocket 里挖出了一颗深水炸弹:无认证升级漏洞,零日,高危。攻击者可以静默绕过权限认证,一把攥住智能体网关的控制权,系统资源被掏空、设备被接管,不过是一念之间。创始人 Peter 在邮件里亲口确认。漏洞确认的那一刻,OpenClaw 团队知道——没有时间慢慢打磨了,必须立刻,马上行动起来。要不影响深远。

这次除了0day漏洞修补。也其它各架构层面展开了改革。

最狠的一刀,砍向插件生态。

旧 API 直接一刀切废弃,零兼容不留退路。所有老插件必须强制迁移到全新 SDK,生态彻底洗牌重来。这不是激进,是生态乱、插件不安全?官方直接锁死分发入口。ClawHub 成唯一首选渠道,告别野路子安装,纯净度直接拉满。以后所有插件都得走官方通道过审上架,那些夹带私货、恶意投毒的野插件,连门都摸不着。搭配全新模块化插件 SDK,开发门槛反而更低了,权限管控却严了十倍不止。普通用户也能像逛 App Store 一样一键装插件,聊天输个 /plugins 就能管理,连命令行都不用碰。那些担心智能体被恶意技能绑架的人,终于能睡个踏实觉。

安全也拉满防守姿态。

强化系统级执行沙箱,恶意插件想逃逸?门都没有。严堵命令注入漏洞,exec 环境不再默认继承宿主关键变量。敏感密钥加密隔离存储,企业私有化部署稳得像钉子钉死。

这一整套安全加固,本质上是在回答一个核心问题:当智能体拥有执行权限时,怎么保证它不被坏人当枪使? 3.22 给出的答案是:权限模型重构、分发渠道锁死、执行环境隔离——三层防线叠满,加强安全这根绳。

新架构已经到位,安全已经封顶,但生态迁移需要时间,精细打磨需要边跑边补。可你要是还抱着老版本不动,等来的只会是老插件失效、安全漏洞裸奔、生态窗口彻底关闭。

升级方式,

curl -fsSL https://openclaw.ai/install.sh | bash

或 OpenClaw update

```

0day 已经敲过门了。亡羊补牢 ,为时未晚。

夜雨聆风

夜雨聆风