经过长达九天的沉寂与预告,备受瞩目的开源AI智能体框架 OpenClaw 于近期(2026年3月22日至24日期间)正式推送了其代号为“最猛升级”的 v2026.3.22 版本更新。这次更新远非常规的功能迭代,而是一次对底层架构进行彻底换血的破坏性重构,旨在解决长期存在的插件生态混乱与安全漏洞问题。然而,激进的改动也引发了大面积用户兼容性问题,成为 OpenClaw 发展史上一次影响深远的事件。本文将深入解析此次更新的核心内容、新架构设计以及关键的安全修复。

一、 更新概览:架构大换血与“事故性”发布

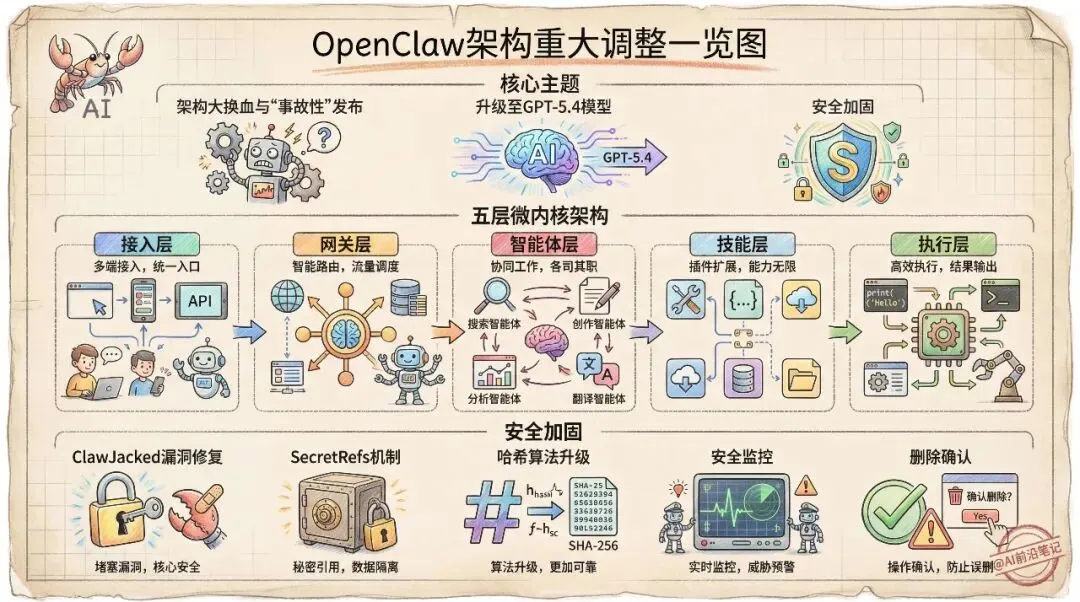

本次更新的核心目标是推动 OpenClaw 从“玩具级”项目向“生产级”企业框架转型。官方对插件系统、安全防护和模型适配等核心维度进行了激进重构。更新内容还包括升级至 GPT-5.4 模型、优化 UI 交互、改进长对话压缩机制,并针对 Android 端深色模式和多平台通知逻辑进行了精细化修复。

然而,由于更新缺乏足够的兼容层,导致大量现有插件瘫痪、功能失效,用户反馈全线报错,这被外界视为 OpenClaw 诞生以来最严重的一次升级事故。这凸显了在追求架构先进性与保障用户平稳过渡之间需要谨慎权衡。

二、 深入解析:新版五层微内核架构

根据技术分析,此次更新巩固并深化了 OpenClaw 的微内核+插件化架构。新架构清晰划分为五大逻辑层,并通过独立的物理进程实现部署,显著提升了系统的模块化程度和稳定性。

1. 接入层:作为最上层接口,负责处理来自各种客户端(如Web、移动端、API)的请求,并进行初步的协议解析与路由。

2. 网关层:这是系统的核心调度中枢与上下文引擎。它负责管理智能体会话、维护对话上下文,并协调多个智能体之间的协同工作。其可插拔的上下文引擎支持企业接入自定义数据库,以实现垂直领域的业务逻辑处理。

3. 智能体层:在此层定义和运行具体的AI智能体。每个智能体可以根据其角色和任务,调用不同的技能(Skills)。

4. 技能层:即插件层。本次重构的重点之一就是标准化和强化插件(Skills)的契约校验与管理,旨在防止恶意插件在后台偷跑流量或执行未授权操作。新的架构要求插件必须遵循更严格的接口规范。

5. 执行层:最底层,负责具体工具和代码的执行。例如,嵌入式 Pi 运行器的重试循环逻辑在此次更新中得到了优化,为其设置了动态调整的重试次数上限(32至160次),避免了旧版本中可能出现的无限重试占用资源问题。

此外,架构还引入了双轨制无损压缩机制,在压缩对话历史以节省上下文窗口的同时,保留原始文本副本,避免了关键信息在压缩过程中丢失。ACP(Agent Control Plane)状态持久化和双模型路由机制也得到增强,提高了系统的高可用性和容灾能力。

三、 安全加固:漏洞修复与防护升级

安全是本次更新的另一大重头戏,涉及多项关键修复:

1. 修复“ClawJacked”类高危漏洞:彻底封堵了恶意攻击者通过本地端口进行暴力破解以入侵网关的路径。新版本强制要求显式的认证模式(Token 或 Password),并对本地连接实施了严格的速率限制。

2. 引入 SecretRefs 机制:不再在配置文件(如 `models.json`)中明文存储 API Key 等敏感信息,改为通过环境变量引用,从根本上解决了敏感信息泄露的风险。

3. 哈希算法升级:网关锁和工具调用的合成ID生成算法,从不够安全的 SHA-1 升级为更坚固的 SHA-256,显著提升了基础组件的安全性。

4. 新增安全监控与确认:引入了“心跳监控”功能,让用户可以更清晰地了解智能体的执行步骤。同时,系统会在执行删除文件、转账等敏感操作时,强制要求人工确认,增加了安全护栏。

5. 修复高严重性推理操纵漏洞:在更早的版本(2026.2.13)中,OpenClaw 修复了一个可能被用来操纵智能体推理过程、影响其决策或导致数据泄露的高严重性安全漏洞。此次大版本更新无疑继承并强化了这方面的防护。

6. 环境变量标准化:将旧有的 `CLAW_*` 环境变量统一迁移至 `OPENCLAW_*` 命名规范,提升了配置管理的清晰度和安全性。

四、 总结与展望

OpenClaw v2026.3.22 版本是一次雄心勃勃的架构革命。它通过微内核五层设计、强化的插件契约和全方位的安全加固,为构建可靠、可扩展的企业级AI智能体应用奠定了新的技术范式。尽管激进的变革带来了短期的阵痛和兼容性挑战,但这标志着 OpenClaw 正从一个灵活的试验性工具,转向一个需要承担更高可靠性与安全性责任的基础设施。

对于开发者和企业用户而言,在评估并采纳新版本强大功能的同时,也需要密切关注官方后续的兼容性修复和迁移指南,以平稳度过这次架构转型期。OpenClaw 的未来,将取决于其能否在快速创新与生态稳定之间找到最佳平衡点。

夜雨聆风

夜雨聆风