《奇安信政企版龙虾(OpenClaw)安全使用指南(2026年)》立足2026年AI智能体规模化落地背景,围绕OpenClaw这一企业级AI操作系统,系统剖析其在政企应用中面临的新型安全风险与防护路径。指南开篇指出,AI智能体已从“辅助决策”升级为具备自主调用工具、访问数据、执行任务的业务中枢,其权限堪比超级管理员,一旦被攻击可在数分钟内完成数据窃取、权限提升或业务篡改,传统安全体系难以应对。基于此,指南提出OpenClaw需重点关注的九大核心安全风险,涵盖Skill生态安全、工作空间数据安全、智能体与大模型会话安全、即时通信入口安全、服务器运行环境安全、终端与服务器协同安全、网络连接安全、大模型统一接入安全及智能体安全运营,并强调企业应优先采用私有化部署模式,结合容器化实施方案,从部署源头奠定安全可控根基。

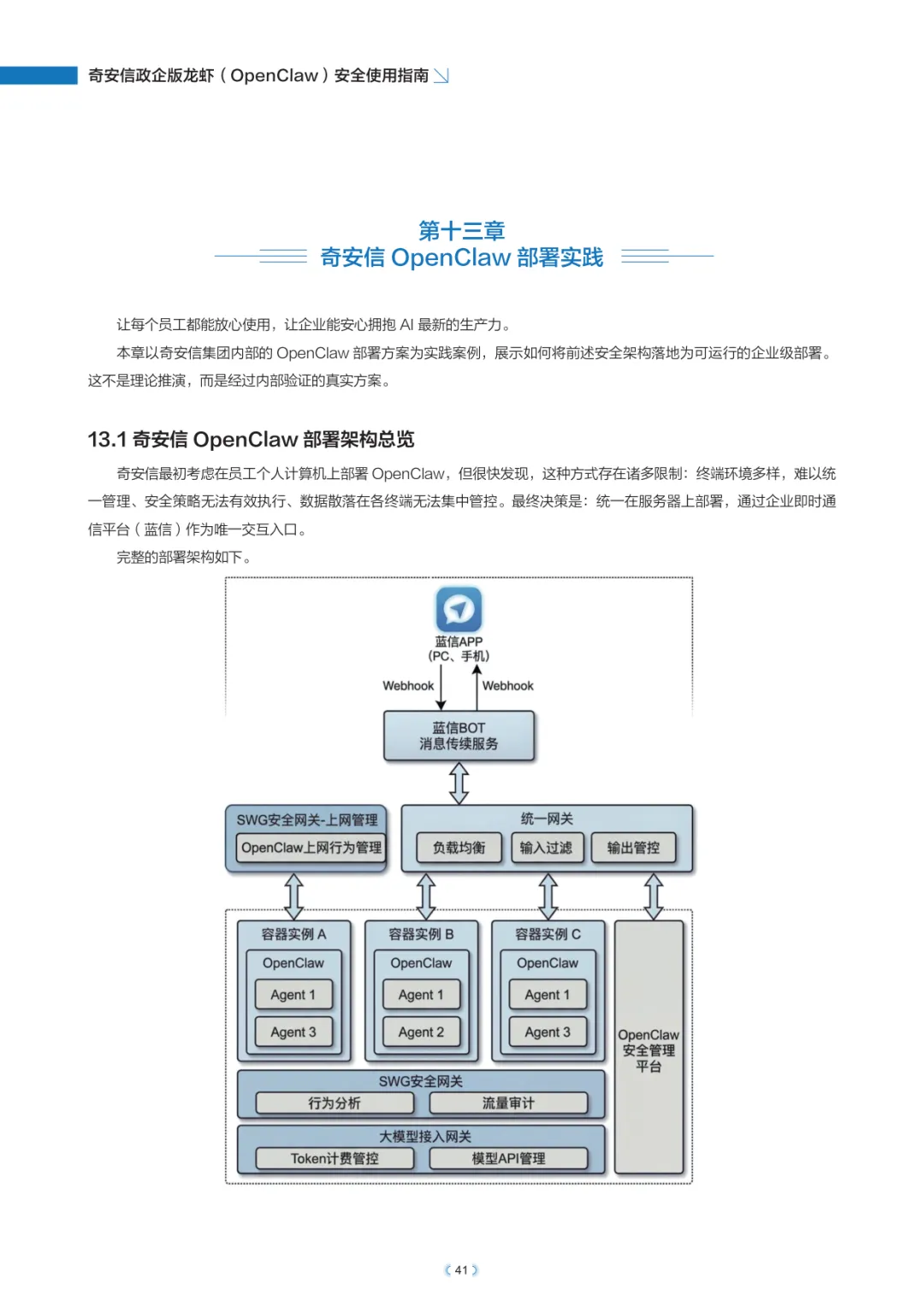

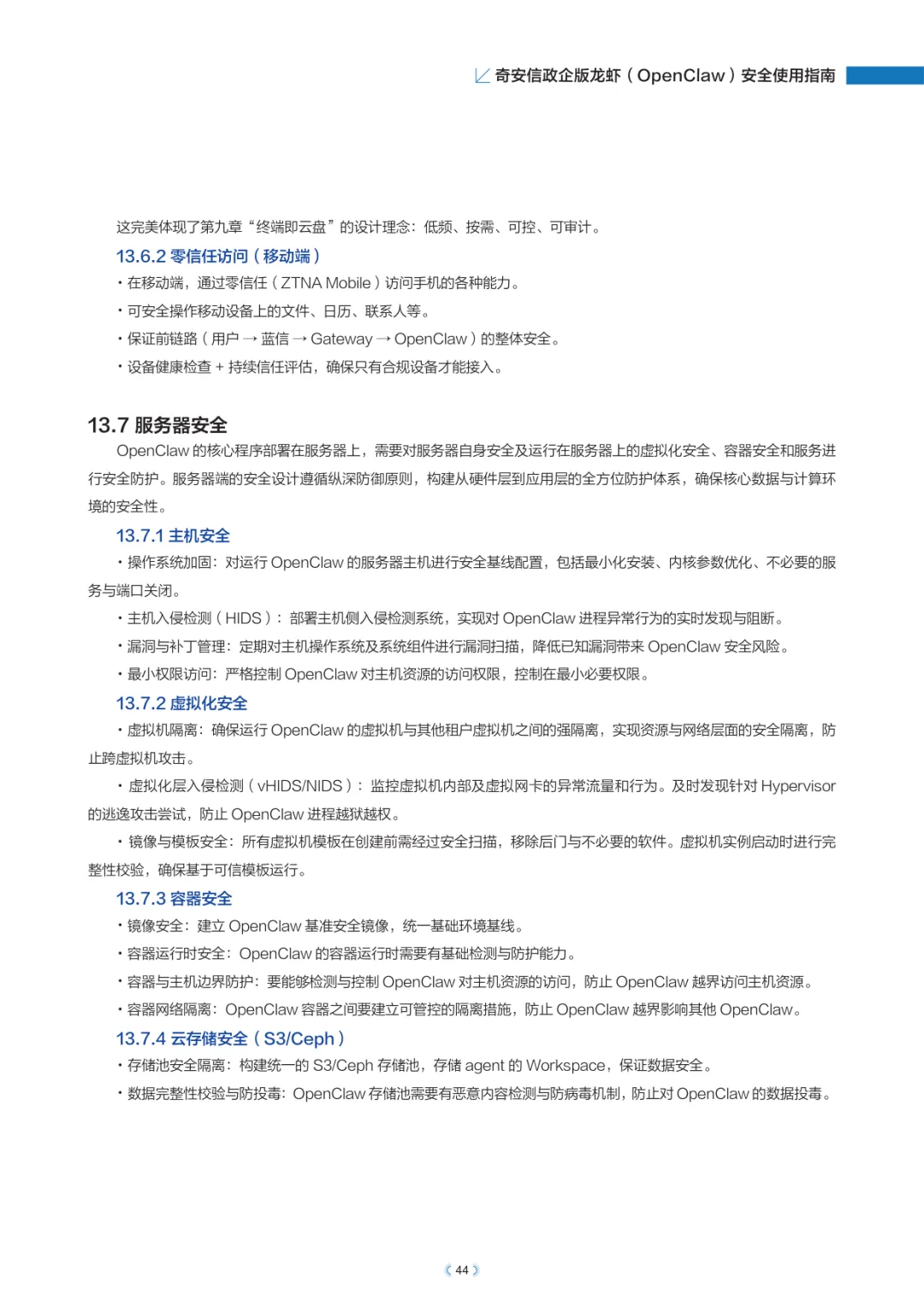

随后,指南分章节深入展开:在部署模式与风险分析中,对比个人终端、公有云、私有化三种模式的风险差异,明确私有化部署为安全基石,并提出容器化部署的镜像安全、最小权限、网络隔离等实施要点;针对私装乱搭问题,揭示其引发的 data泄露、合规失控、终端劫持、供应链攻击等五大风险,配套网络流量与终端双重资产发现及闭环处置方案;在Skill生态安全方面,梳理社区市场、自动生成、企业内部开发三种来源的风险特征,建立“静态审计+动态沙箱+专业评估”三层检测机制,配套白名单管理与运行时沙箱防护;针对Workspace安全,强调其作为企业数据与AI能力交汇点的战略意义,提出子智能体隔离加固、数据脱敏与生命周期管控等加固建议;在大模型会话安全中,构建“全量监控+实时终止”体系,覆盖请求/响应/元数据的多维度风险识别与毫秒级熔断能力;即时通信与OpenClaw会话部分,以IM平台为入口核心,细化输入过滤(身份认证、Prompt注入检测、文件沙箱扫描)与输出管控(DLP、工具调用审批、全量审计)的实操策略;服务器安全章节聚焦主机与容器环境,提出漏洞扫描、入侵检测、镜像供应链治理等防护建议;终端与服务器协同部分,倡导“终端即云盘”新范式,强调按需拉取、低频交互、安全配对与全程审计;网络连接安全则通过纯内网、半联网、全联网三种模式的场景化选型矩阵,结合零信任与多层防御(出口白名单、DNS加固、微隔离等)落实最小权限;大模型接入安全章节,阐述统一接入网关在协议转换、密钥托管、内容检测、审计合规等方面的核心价值,支撑多模型动态切换与全局管控。

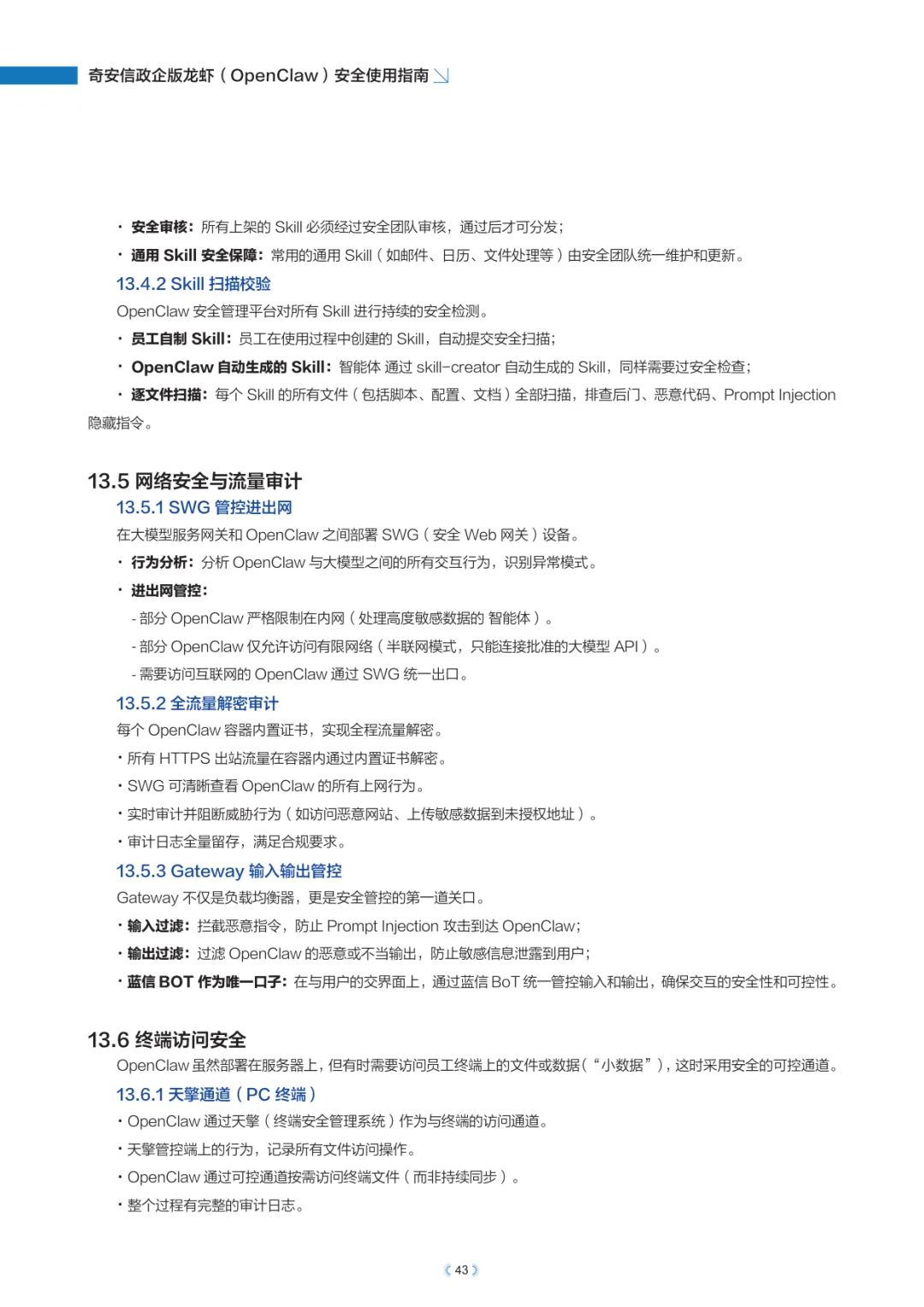

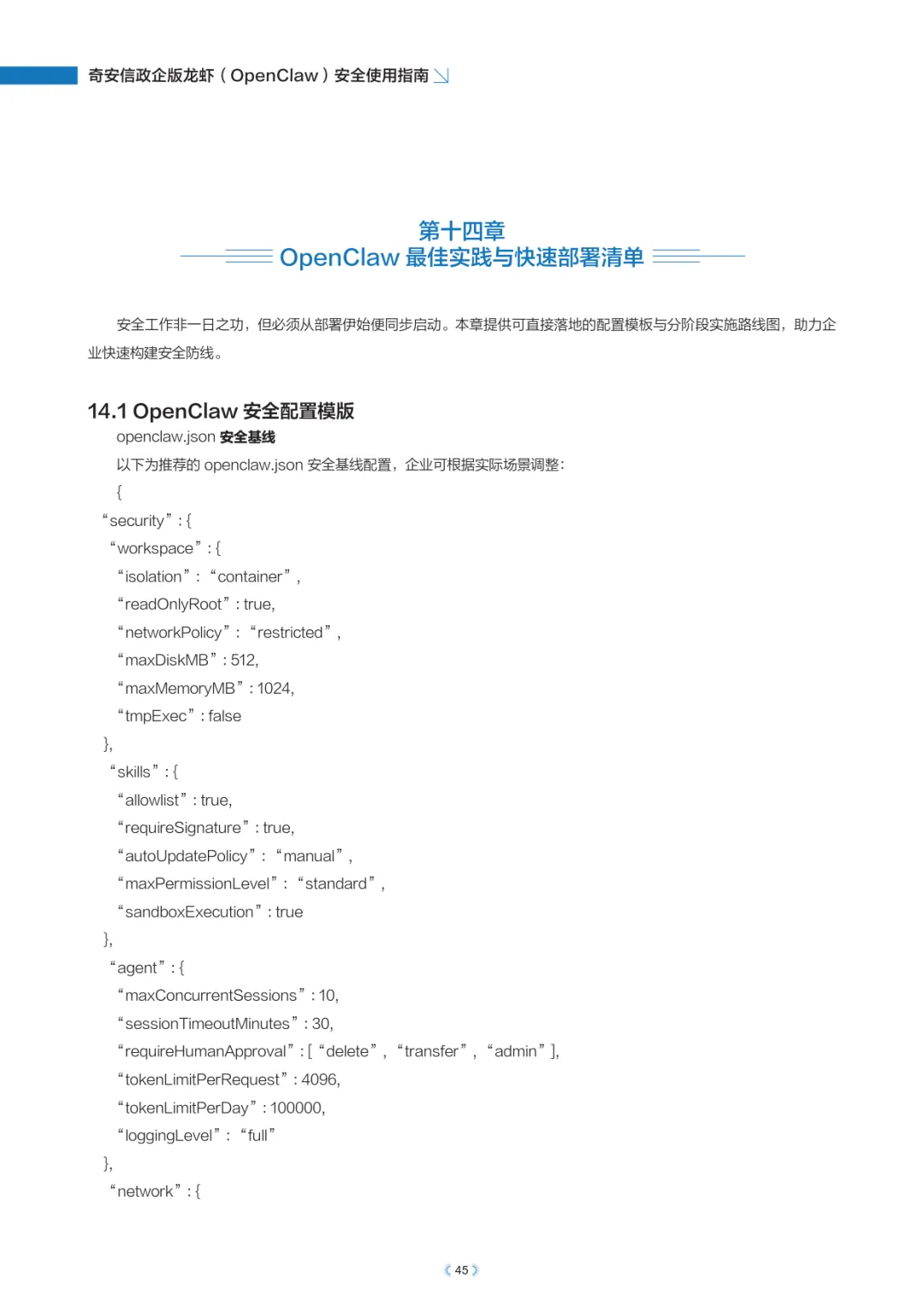

为进一步保障落地,指南第十二章提出构建“四维画像运营体系”(Skill运营、行为运营、权限运营、账号/设备画像运营),配套四级告警响应、“不过夜”处置标准及红蓝对抗演练,强化实时化安全运营能力;第十三章以奇安信内部实践为例,展示从蓝信BOT唯一入口、容器化部署、智能体隔离、大模型接入网关到Skill安全管理、网络安全审计的完整落地架构;第十四章提供可直接复用的安全配置模板(如openclaw.json基线、智能体红线/黄线规则)与四阶段部署路线图(基础部署、管控加固、深度集成、持续运营),助力企业快速构建安全防线。

指南最终强调,智能体的“自主性”在释放生产力的同时带来指数级安全风险,企业需以技术创新与安全治理双轮驱动,将安全能力内化为智能体生长基因,通过夯实安全底座,护航智能经济新形态,让OpenClaw在安全可控的环境中充分发挥价值,共同塑造既充满活力又秩序井然的智能未来。

夜雨聆风

夜雨聆风