摘要 很多人把 OpenClaw(龙虾)装上后,第一反应是“真好用”。 但安全问题通常不是“当天出事”,而是“配置错了,过几周被扫到、被滥用、被偷数据”。 你不用变成安全专家。只要先把下面 10 步做完,风险就能明显下降。

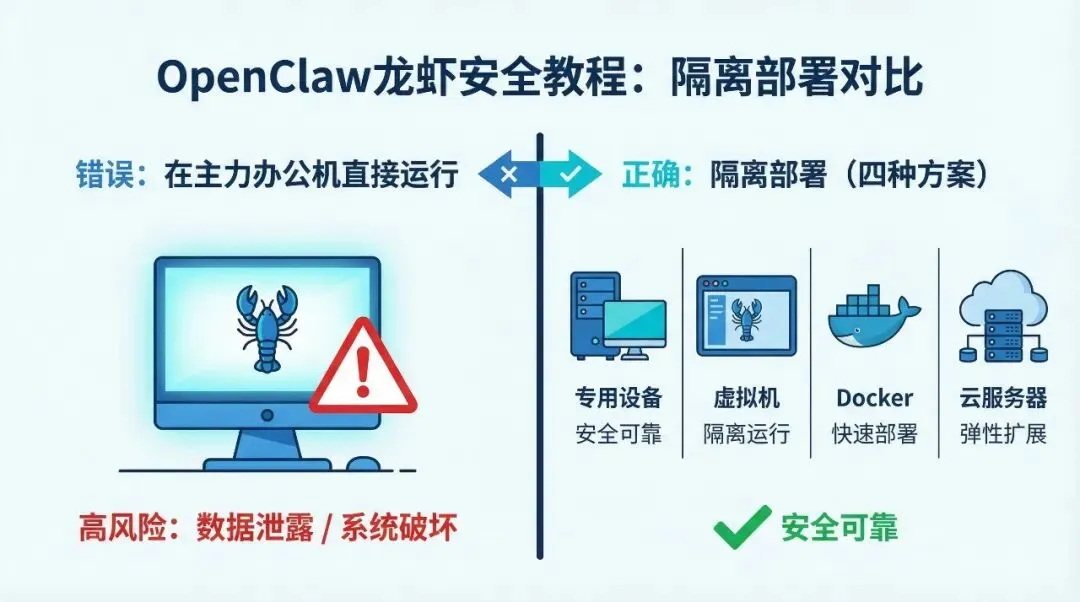

第1步:别装在主力办公机

错误做法:在日常办公电脑直接跑龙虾,还放着微信、网银、公司文档。

正确做法:

闲置旧电脑(清空私人数据) 虚拟机(VMware / VirtualBox) Docker 容器 云服务器(本地只远程连接)

一句话原则:把龙虾和你的核心隐私分开。

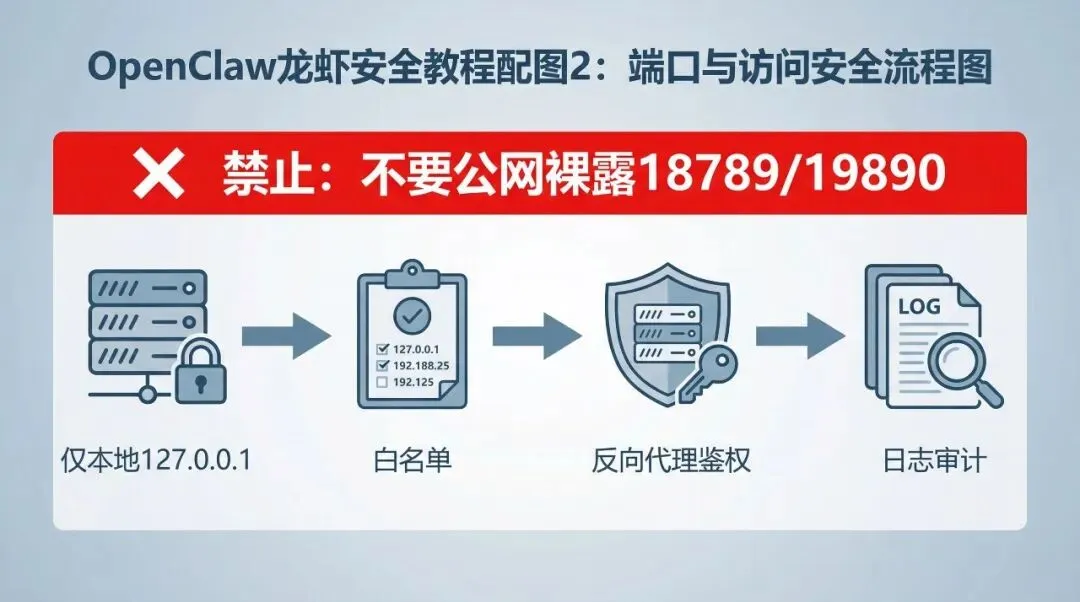

第2步:默认只本地访问,别暴露公网端口

如果不是明确要远程对外,就坚持这条:

只绑定本地地址(127.0.0.1) 不做公网端口映射 不把 18789/19890 直接暴露到外网

一句话原则:能内网就内网,能不暴露就不暴露。

第3步:不用管理员权限运行

不要用 root / 管理员直接跑。 请创建专用低权限账户,只给必要目录读写权限。

一句话原则:权限越大,出事越大。

第4步:敏感数据别交给龙虾处理

以下数据尽量不要放进 OpenClaw 环境:

银行卡信息 身份证/护照信息 各类账号密码 API 密钥原文 公司机密文件

一句话原则:龙虾是执行助手,不是保险箱。

第5步:插件(Skills)只装可信来源

安装前至少看三件事:

来源是否可信(官方/知名作者) 权限是否合理(是否申请过多) 社区反馈是否正常(是否有异常投诉)

对“自动赚钱、破解、灰产”类技能,直接拒绝。

第6步:密钥管理做对,先挡住80%泄露风险

建议:

用环境变量或受控配置文件管理密钥 配置文件最小权限(仅本人可读写) 定期轮换密钥(1~3个月一次)

一句话原则:密钥一旦外泄,其他防护会被快速绕过。

第7步:更新不是可选项,是必选项

建议固定节奏:

每周看一次版本更新 安全公告优先处理 升级前先备份,再升级

一句话原则:不更新,等于把已知漏洞留在机器里。

第8步:留日志,盯异常

重点盯三类信号:

异常登录来源/IP 非正常高频调用 突然出现的陌生命令或任务

一句话原则:日志是“事后可追溯”的底线。

第9步:做备份,而且要能恢复

最少做这三件事:

关键目录定期备份(配置、工作目录、记忆数据) 保留最近 7 天版本 每月做一次恢复演练

一句话原则:备份的价值,在恢复那一刻才成立。

第10步:准备应急三件套(今天就写)

提前准备:

断开外网/停服务步骤 密钥轮换清单 排查顺序清单(先端口、再权限、再插件、再日志)

一句话原则:把临场反应变成按清单执行。

给普通用户的落地执行顺序

如果今天只做一轮整改,按这个顺序:

先关公网暴露 再降权限 再清理插件 再换密钥 最后补备份和应急清单

做到这 5 步,你的 OpenClaw 安全等级会明显提升。

关键词:OpenClaw龙虾安全教程、OpenClaw教程、龙虾教程、OpenClaw安全配置、智能体安全

夜雨聆风

夜雨聆风