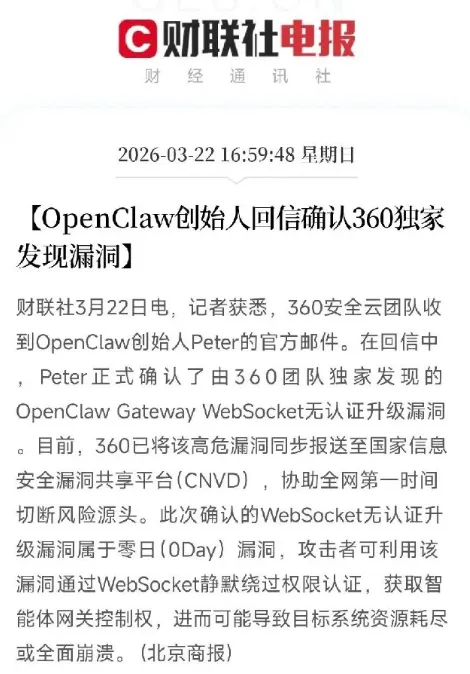

360安全云团队发现的OpenClaw Gateway WebSocket无认证升级漏洞确实存在。

这个漏洞被定为零日(0Day)高危漏洞,360已经同步报送给国家信息安全漏洞共享平台(CNVD),帮忙切断风险源头。

Peter在邮件里直接说了:攻击者能通过WebSocket绕过权限认证,轻轻松松拿到智能体网关控制权,然后让目标系统资源耗尽、彻底崩溃,甚至还能偷敏感数据、执行任意命令。

这不只是理论风险,是真的存在的系统级后门。

漏洞为什么这么致命?

OpenClaw是现在最火的本地AI Agent框架,它的Gateway是核心枢纽,管着Agent协调、WebSocket连接、工具调用。 问题出在WebSocket升级过程没有严格认证:攻击者不需要任何凭证,就能建立连接、升级权限。

一旦成功,整个Agent实例就被人接管了:读写文件、操控浏览器、访问邮箱和支付账户!

执行Shell命令 加上OpenClaw本来就需要系统级权限才能"干活",后果可能就是:批量删文件、自动转账、泄露企业密钥、甚至被当成肉鸡发起DDoS。

之前OpenClaw已经曝出好几个CVE(远程代码执行、提示注入、恶意Skill投毒),但这次更严重:这是核心基础设施层的0Day,而且创始人亲自确认,说明问题出在项目底层设计上,不是插件或社区贡献的问题。

360的发现加上Peter的确认,让这件事在国际安全圈也引发热议:中国安全团队第一次在全球顶级开源AI Agent项目里拿到创始人官方认可,某种程度上说明国内在AI Agent安全研究领域真的有两把刷子。 —

AI Agent热潮下的"安全债"得赶紧还 OpenClaw火得不行(GitHub Star破25万+),说明大家都想要"能动手的AI"。

但这也暴露了生态的致命问题:能力越强,攻击面越大;部署越简单,安全配置越容易被忽略。

对个人用户 很多人装完就不管了,默认端口暴露、公网访问、无沙箱……这等于把家门钥匙递给陌生人。 Peter建议:赶紧升级到最新补丁版本,强制本地部署、关闭不必要的公网端口。

对企业/开发者 别再把Agent当玩具玩了。企业场景下,Agent管着邮箱、日历、代码仓库、支付接口,一旦被劫持,整个内部系统就沦陷了。 必须引入:最小权限原则、沙箱隔离、操作审计、Token实时监控

对整个行业 开源自由度是高,但安全责任不能全推给用户。OpenClaw这类项目需要在设计之初就内置"安全默认": - 强制认证、危险功能默认禁用

提供一键安全审计工具 要不然,热潮退去后留下的就是一堆安全事故的烂摊子。

Peter的回应态度值得肯定——快速确认、感谢发现者,没回避也没推责。这体现了开源社区的成熟。但更重要的是行动:补丁赶紧推送、历史版本用户强制提醒、生态安全规范赶紧建立。 AI Agent不是什么"即插即用神器",而是"带高危权限的核按钮"。在它真正安全、可控之前,先别急着all in。

养虾可以,但别让虾把你的电脑、隐私和钱包全吃了。— 你们现在用的是哪个版本的OpenClaw?有没有公网暴露?欢迎评论区交流防护心得。

安全第一,能力第二。🛡️

美团app 搜索 51708 领取优惠券

美食,洗浴,按摩足疗,酒吧KTV,丽人,等都能用

美团买药官方活动,美团首页搜索 120120 领取买药优惠券!

| ||||

|

夜雨聆风

夜雨聆风