在人工智能从单纯的对话生成向具备自主决策与执行能力的智能体演进的过程中,OpenClaw(前身 Clawdbot/Moltbot)的爆火标志着一个关键的技术分水岭,它自称"主权智能体",不再局限于文本交互,而是直接操作你的系统、运行终端、调用应用。2025 年底发布至今,该项目在 GitHub 上已获得 16 万颗星。但火爆背后,是开发者的恐慌,亦是普通人的欢呼——开发者怕被淘汰,普通用户却将其当作进入 AI 时代的"入场券"。

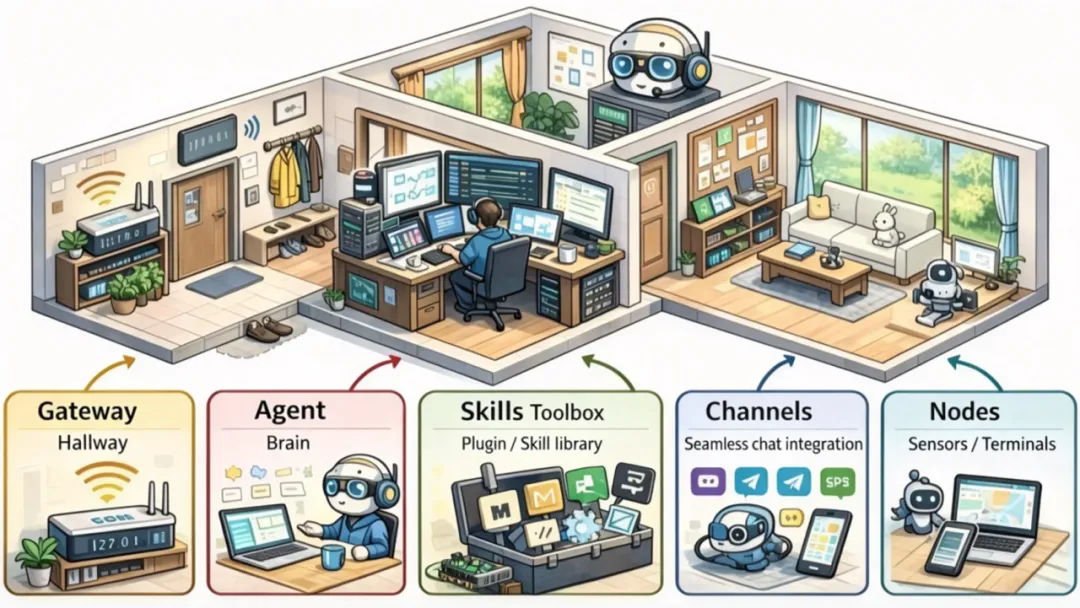

一、核心架构

OpenClaw 的设计打破了传统聊天机器人的沙盒限制,将智能体边界从浏览器窗口扩展到整个操作系统。其核心逻辑不是问答,而是通过 LLM 与工具持续循环的客户端程序。

Gateway 控制平面

OpenClaw 的核心是一个名为 Gateway 的常驻进程,以 WebSocket 服务器运行(默认端口 18789)。它管理所有客户端连接和会话路由,充当安全信任边界。通过标准化接口接入 Telegram、WhatsApp、Discord 等平台,将不同输入转化为统一事件流,再由智能体运行时处理。这种模块化设计让用户可以通过 IM 工具远程控制本地机器执行任务。

Pi 引擎与原子操作

与传统框架依赖外部进程通信不同,OpenClaw 的 Pi 引擎编译为动态库,直接嵌入宿主进程。优势在于通信延迟极低(1000 QPS 下延迟 <2ms),并支持精细化权限控制。Pi 引擎暴露四个基础原语:数据操作(读/写/删)、执行(Bash/Python)、状态管理(检查点/恢复)以及扩展加载。这种底层集成实现了高度异步的四组件循环:智能体服务、数据采集、评估判断与策略训练。

ReAct 执行模式

OpenClaw 的底层逻辑遵循 ReAct(推理+行动)模型,智能体在每轮循环交替思考并行动:

思维:LLM 接收指令后,结合可用工具列表,分析缺失信息和所需行动

行动:LLM 输出特定格式的文本,指明调用的工具及参数(如 ssh_command)

观察:客户端执行指令并获取输出

重新评估:结果反馈给 LLM,循环直至任务完成

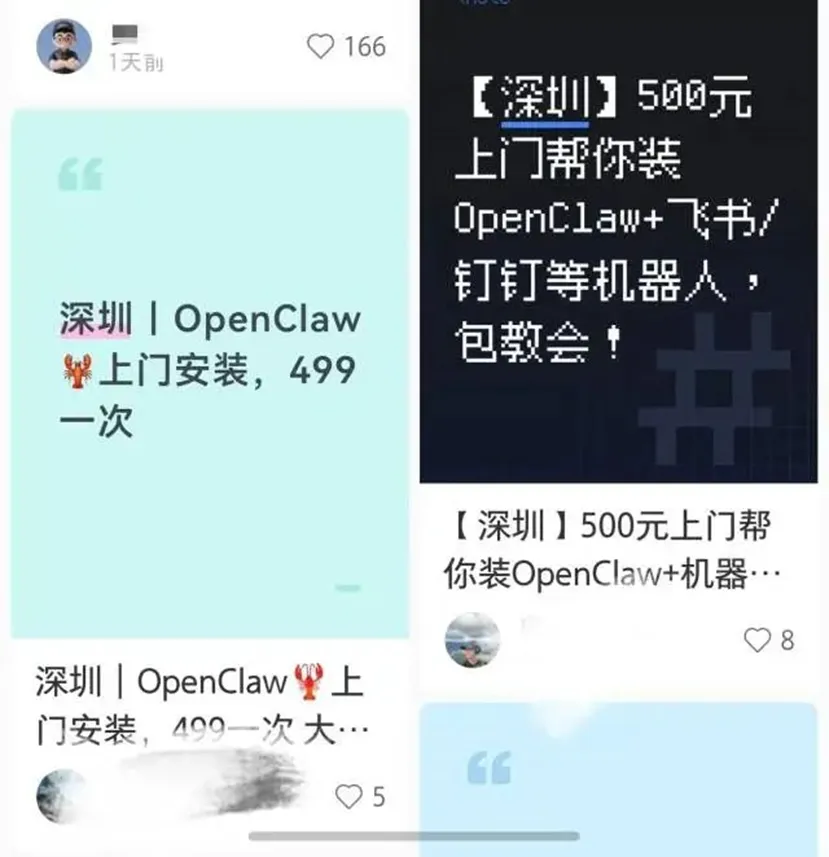

二、技术焦虑与收割

OpenClaw 在中国的爆发具有鲜明的社会学特征:这不只是技术革新,更像一场全社会"落后焦虑"的集体发作。

很多人不清楚 OpenClaw 能做什么,却被"落后焦虑"驱使加入安装大军。某互联网公司所在地甚至出现排队求助安装的情况。原本复杂的开源项目被简化为"身份标签"——仿佛装上它就拿到了 AI 时代的船票。

云厂商推出"一键部署",只解决了"装不上",无法解决"用不好"和"修不了"。Node.js 环境配置、API 密钥管理、网络代理配置,这些操作让普通用户频繁报错。于是催生了 300 至 800 元的"代装服务",本质是利用信息差收割大众技术焦虑。更有甚者,黑客伪造"官方安装包"挂载木马,已有接近200人中招,浏览器密码和钱包密钥被洗劫一空。

三、安全风险

OpenClaw 赋予模型操作真实文件系统的能力,打破了"代码与数据分离"原则,任何输入文本都可能变成可执行代码。

安全研究指出,OpenClaw 触发了"致命三要素":访问权限、不可信输入、外发渠道,并演化出第四维——持久性。

1.真实攻击案例

CVE-2026-25253(RCE 漏洞):攻击者诱导受害者点击恶意链接,几毫秒内即可提取 auth 令牌并获取网关完全控制权

ClawJacked(网关挟持):网关对本地验证缺乏速率限制,恶意网页的 JavaScript 可在后台暴力破解,将攻击者设备注册为可信装置

Nginx 代理风险:OpenClaw 默认信任 127.0.0.1 连接,用户使用反向代理暴露至公网时,攻击者可绕过验证直接访问

CVE-2026-28453(路径穿越):解压 TAR 归档时,恶意构造的 ../../ 序列可将脚本写入 /etc/cron.d/ 等启动目录,实现系统级控制

同时,ClawHub 技能商店已成为黑客"狩猎场"。调查显示,41.7% 的流行技能含有漏洞或恶意代码:

ClawHavoc 战役:黑客发布数百个恶意技能(如 "What Would Elon Do?"),通过 Base64 编码 payload 执行静默数据外发,窃取 Keychain 凭证和加密货币钱包

权限清单缺失:99.3% 的技能安装时不声明权限清单,意味着它们可在用户无感知的情况下调用 curl 或读取本地敏感文件

2. 合规与数据安全启示

对于企业而言,数据安全是不可触碰的红线。OpenClaw这类工具若在非私有化或未做严格隔离的环境中滥用,可能导致核心业务数据外流,引发重大网络安全与合规风险。

四、成本问题

OpenClaw 的运行效率与经济性对普通用户是一道门槛。由于模型不具备长期记忆,每次请求都要重新发送完整对话历史和工具输出。

这种"上下文累积"贡献了 40% 至 50% 的 Token 消耗。有用户仅运行一天就烧掉 5,000 万个 Token。在这种模式下,Token 不再是技术指标,而是"AI余额"。AI 每执行一个动作——处理邮件、生成代码、管理日程——都在实时扣除数字资产。月账单可能突破数千甚至数万元,普通人为简单自动化任务付出如此代价,显然不划算。

五、市场格局

在技术人员眼中,OpenClaw 与 Claude Code、Cursor 构成了不同生态:

Claude Code:闭源,但内置 Anthropic 优化的私有智能体循环,其错误恢复能力和任务一致性在大型重构任务中远超 OpenClaw

Cursor:代表"AI 嵌入编辑器"的哲学。深度语义索引和低延迟的行级代码补全,提供了比基于 WebSocket 消息传递的 OpenClaw 更流畅的体验

OpenClaw 的价值:在"黑客属性"。对于需要私有化部署、将 AI 集成到自建 SSH 隧道或非标环境的专业团队,它是无可替代的"主权"工具

OpenClaw 揭示了范式转移:传统 AI 受限于训练数据截止日期,而 OpenClaw 通过"实时编写并执行代码"获取答案。其能力上限不再由模型"知道什么"决定,而是由模型"能写出什么代码"决定。在 SWE-bench 等复杂代码审计测试中,具备执行闭环的智能体表现出远超人类专家的效率。

但它本质上是对大模型能力的"暴力外挂"。目前的爆火更多反映了行业对"落地"的焦虑。有开发者吐槽:"如果工作能完全交给 AI,说明这岗位本身就高度可替代。" OpenClaw 还处于不稳定、高延迟、高风险的初级阶段。

六、给企业的建议

1. 理性认知,拒绝盲目跟风:企业应建立对新兴技术的审慎评估机制,避免因“焦虑驱动”导致技术选型失误。

2. 严控边界,强化安全合规:若确有引入需求,必须在高安全等级的内网环境进行严格的沙盒隔离、权限白名单管理及日志审计。

3. 提升能力,聚焦核心价值:AI时代的核心竞争力在于“定义问题”与“业务创新”,而非熟练配置复杂的底层工具。员工应聚焦于利用成熟工具提升效率,而非陷入技术工具的调试泥潭。

结语

OpenClaw 是一个极具前瞻性但危险的实验性产品。对普通用户,别被"落后焦虑"绑架。AI 时代最稀缺的能力是"定义问题",而非"安装软件"。外行觉得 AI 像"阿拉丁神灯",说出愿望(提示词),宏伟宫殿(系统)就会拔地而起。但实际场景中,提示词越简短宽泛,AI 生成结果的不确定性和局限性就越大。你说"帮我做个电商系统",这句话信息量极低:如何处理高并发下的库存扣减?支持哪些支付网关?退款流程涉及哪些财务对账逻辑?熟悉这些流程的专业开发,即使没有 AI,也能手搓出来。

对于专业技术人员,OpenClaw 是双刃剑。它提供了数字主权,但也要求操作者具备极强的沙盒隔离意识和 Token 精细化管理能力。真正的革命不在于工具,而在于人类如何在赋予 AI 行动权的同时,守住最后一道安全与理性的防线。

夜雨聆风

夜雨聆风