Hello,大家好,我是腿哥。

做内网安全的兄弟,最头疼的往往不是那种一进来就疯狂删文件、锁屏幕勒索的狂暴病毒。那种病毒太高调了,安全软件一下就能摁死。

真正让网工半夜惊醒、让公司财务瞬间破产的,是那种悄无声息潜伏在你电脑里,看着你敲击每一个密码的“隐形间谍”。这就是咱们今天的主角——木马(Trojan)。

今天腿哥就带大家把木马的皮扒掉,看看这个网络世界的“顶级老六”到底是怎么偷走你公司机密的。

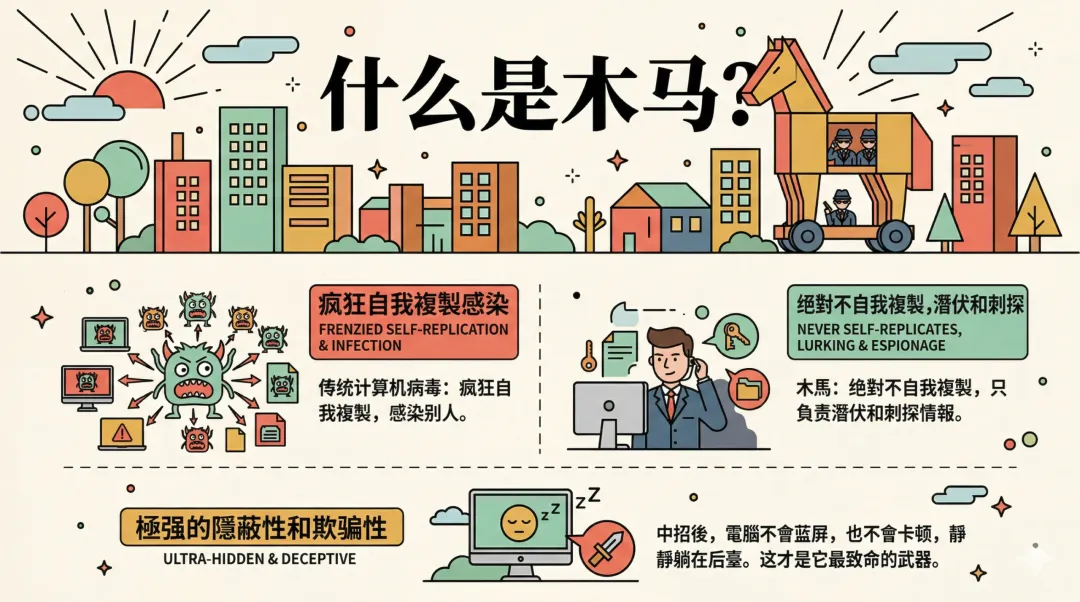

01 什么是木马?

木马这个名字来源于古希腊的“特洛伊木马计”。在网络世界里,木马的本质是一段恶意代码。

它和传统计算机病毒最大的区别在于:病毒是个疯子,会疯狂自我复制去感染别人;而木马是个特工,它绝对不自我复制,它只负责潜伏和刺探情报。

木马中招后,你的电脑不会蓝屏,也不会卡顿,它就静静地躺在后台。这种极强的隐蔽性和欺骗性,才是它最致命的武器。

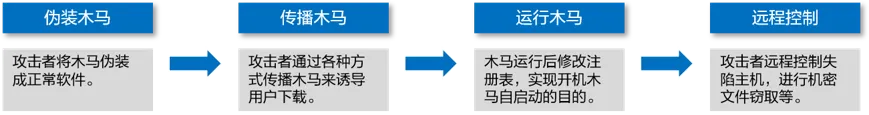

02 木马是如何完成一次完美潜入的?(攻击原理)

木马的攻击过程,堪称一场教科书级别的间谍渗透行动。

第一步:披上羊皮(伪装)黑客不可能直接发个写着“我是木马.exe”的文件给你。他们会把木马的图标换成一个Word文档、一张美女照片,或者直接跟一个正常的破解版软件捆绑在一起。你以为下载的是个好用的工具,其实肚子里藏着千军万马。

第二步:精准投递(传播)黑客最常用的套路是“钓鱼”。冒充你老板的邮箱发一封《2026年第一季度绩效考核表.zip》,或者在某些盗版软件下载站、不良网站的弹窗广告里植入链接。只要你手一抖点开,木马就顺着网线溜进来了。

第三步:落地生根(运行与潜伏)木马一进入电脑,会立刻修改系统的注册表或者自启动项。哪怕你重启电脑,它也会跟着操作系统一起悄悄复活,神不知鬼不觉地躲在任务管理器的底层进程里。

第四步:里应外合(远程控制)潜伏成功后,木马会主动向黑客的 C2(命令与控制)服务器发送一条消息:“老大,我进来了。” 接下来,这台电脑就彻底沦陷了。黑客可以远程截取你的屏幕、下载核心文件,甚至以你的电脑为跳板,去攻击公司内网的财务服务器。

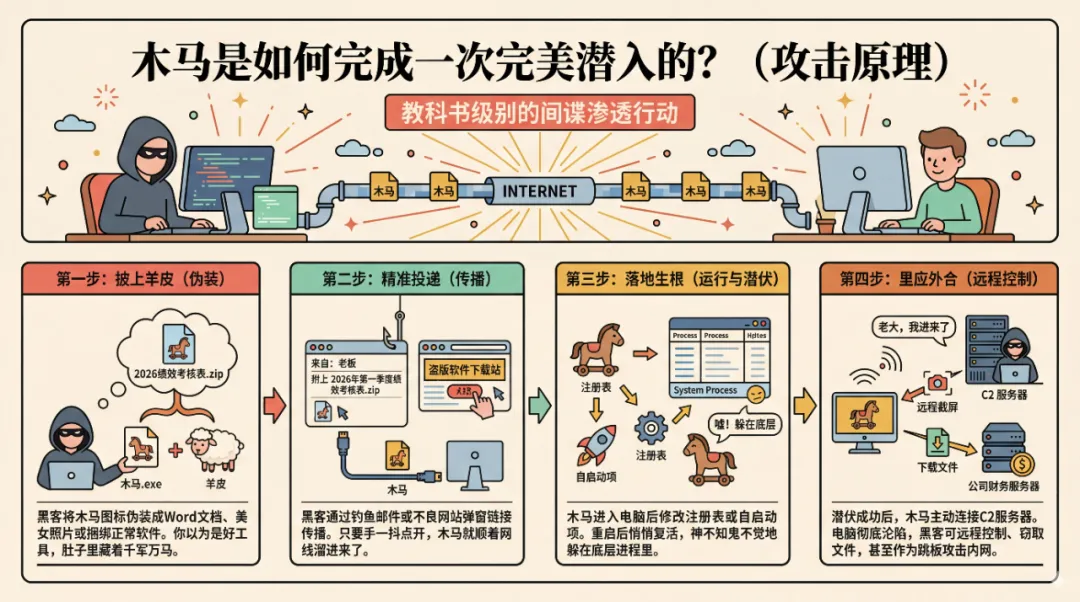

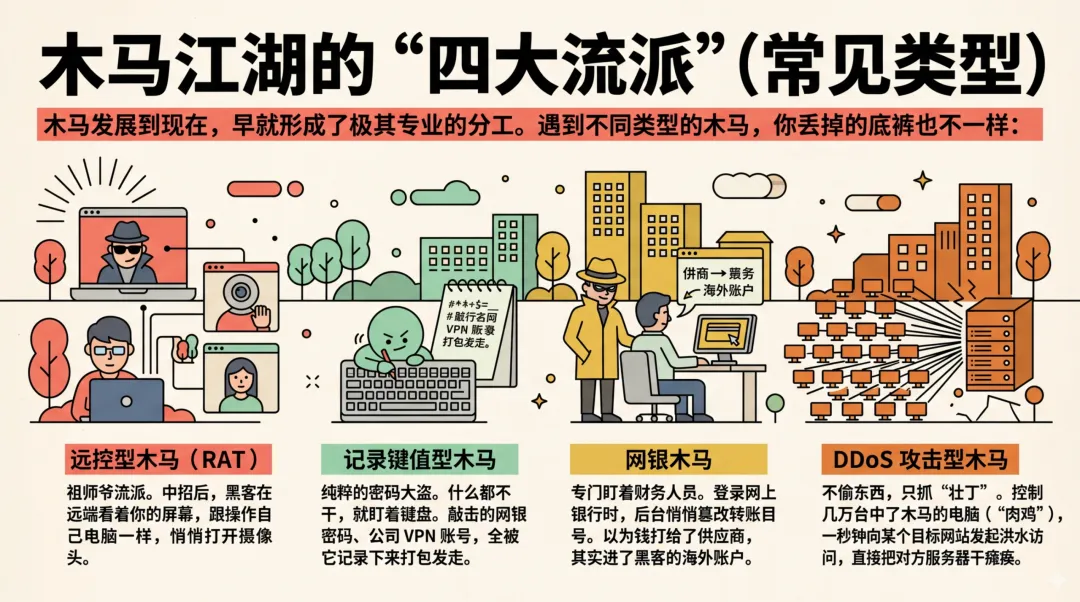

03 木马江湖的“四大流派”(常见类型)

木马发展到现在,早就形成了极其专业的分工。遇到不同类型的木马,你丢掉的底裤也不一样:

• 远控型木马(RAT): 这一派是木马界的祖师爷。中招后,黑客在远端看着你的屏幕,就跟操作他自己的电脑一样,甚至能悄悄打开你的摄像头。 • 记录键值型木马: 纯粹的密码大盗。它什么都不干,就死死盯着你的键盘。你敲击的网银密码、公司 VPN 账号,全被它记录下来打包发走。 • 网银木马: 专门盯着财务人员。当你登录网上银行时,它会在后台悄悄篡改转账目标账号。你以为钱打给了供应商,其实早就进了黑客的海外账户。 • DDoS 攻击型木马: 这种木马不偷东西,只抓“壮丁”。控制几万台中了木马的电脑(俗称“肉鸡”),在同一秒钟向某个目标网站发起洪水般的访问,直接把对方服务器干瘫痪。

04 拿什么拯救你,我的内网?(防御手段)

面对这四大流派无孔不入的伪装大师,指望员工各个都有极高的安全意识是不现实的。防木马,必须从技术和制度上双管齐下。

在员工端:收起致命的好奇心坚决不点来路不明的邮件附件,坚决不去乱七八糟的网站下载“绿色免安装破解版”。所有的系统和软件必须打满最新的安全补丁,堵住木马利用漏洞提权的口子。

在网络边界:用深度包检测(DPI)打败伪装传统的包过滤防火墙在木马眼里形同虚设,因为木马外联走的一般都是合法的 80 或 443 端口。必须在机房出口架设带 IPS(入侵防御)功能的 NGFW(下一代防火墙) 或者 AI 防火墙。

当木马企图向外网的黑客服务器发送“窃取到的密码”或“请求指令”时,哪怕它把流量加了密,高级防火墙也能通过 DPI 行为分析和特征库比对,瞬间撕破它的合法伪装,掐断外联通道,把它死死憋在内网里。

腿哥总结

不要以为电脑没卡顿就是安全的。在这个零信任的时代,永远对那些不知名的 .exe 文件保持最深度的怀疑,才是保住饭碗的终极奥义。

各位兄弟,你们公司遭遇过最离谱的木马潜入方式是什么?带上你的实战排雷血泪史,直接在评论区跟腿哥交流!觉得这篇干货帮你打通了安全防线的,记得右下角【点赞】+【在看】,顺手转发给你们公司的员工群给大家提个醒!咱们下期见!👋

往期内容回顾:

夜雨聆风

夜雨聆风