🔐 为什么安全是 OpenClaw 的核心?

OpenClaw 不同于普通聊天机器人,它拥有本地系统访问权限,可以:

- 执行命令行操作

- 访问文件系统

- 调用外部 API

- 控制智能家居设备

一旦泄露,后果不堪设想。因此,OpenClaw 设计了多层次安全防护:

1. 设备配对机制:只有经过你批准的设备才能对话。

2. 用户白名单:限制特定用户 ID 访问。

3. IP 限制:仅允许可信 IP 连接。

4. API 密钥轮换:定期更新密钥,防止长期泄露。

5. 审计日志:记录所有操作,可追溯。

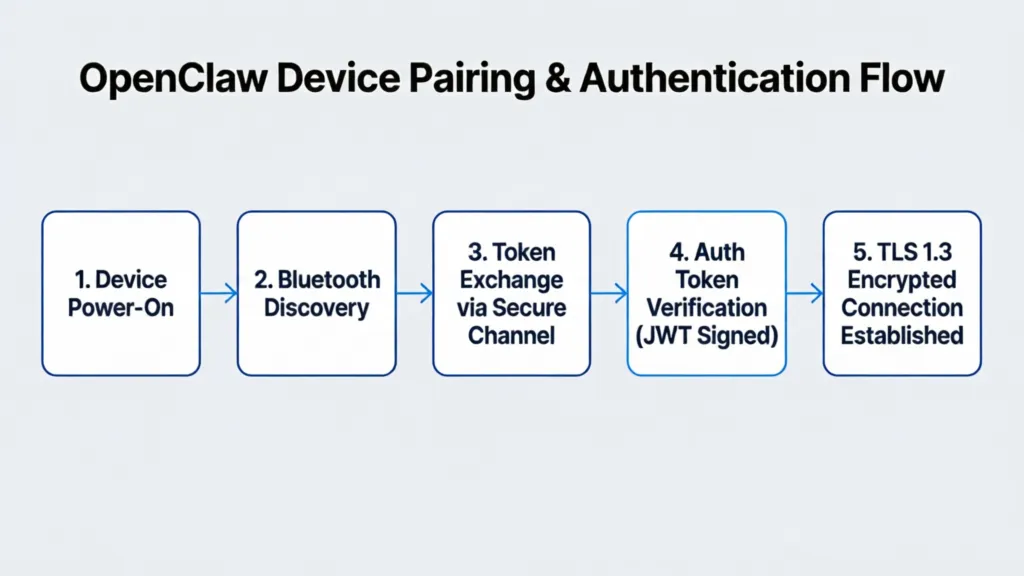

🚀 第一步:理解配对策略 (Pairing Policy)

配对是 OpenClaw 安全的第一道防线。配置时你会看到三个选项:

1. `pairing`(推荐,最安全)

- 机制:未知用户发送消息时,AI 会回复配对码,需你在终端手动批准。

- 适用场景:生产环境、敏感数据、家庭网络。

- 示例:

用户发送:你好

AI 回复:[配对请求] 用户 ID: 7147267705, 配对码: A1B2C3D4

终端提示:openclaw pairing approve telegram A1B2C3D4

2. `allow`(宽松,适合测试)

- 机制:允许所有用户直接对话,无需批准。

- 适用场景:本地测试、开发调试。

- 风险:任何人知道你的 Bot Token 就能使用 AI。

3. `deny`(最严格)

- 机制:拒绝所有未配对用户,即使有配对码也无法通过。

- 适用场景:仅允许预配置的用户访问。

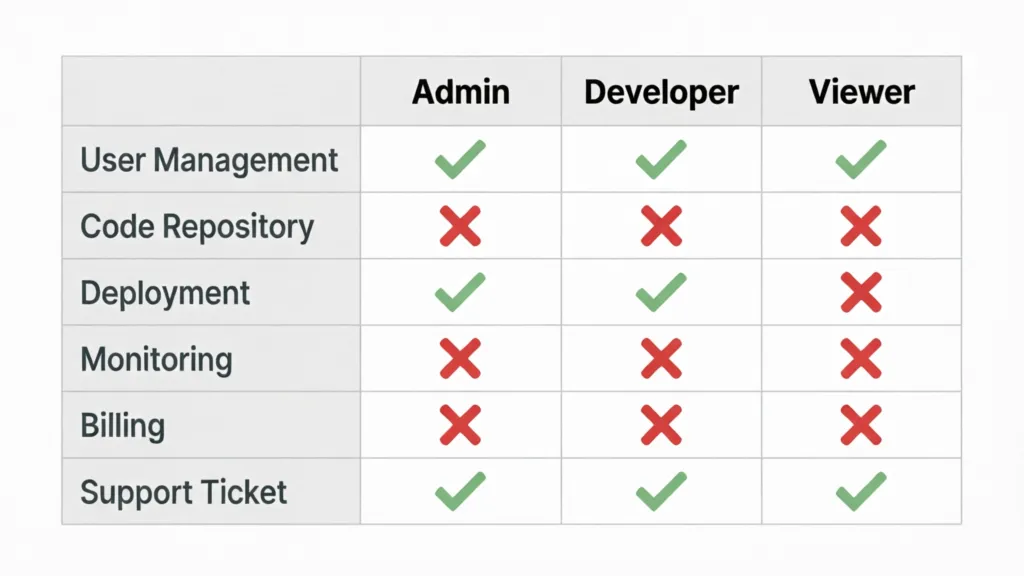

🛡️ 第二步:配置用户白名单

即使使用 `pairing` 模式,你也可以进一步限制哪些用户 ID 可以访问。

2.1 查看当前白名单

openclaw users list telegram

输出示例:

已批准用户:

- 7147267705 (young) [批准时间: 2026-04-03 07:23]

- 1234567890 (test_user) [批准时间: 2026-04-02 15:30]

2.2 手动添加用户

编辑 `~/.openclaw/credentials/telegram-allowFrom.json`:

{

"allowed_users": ["7147267705", "1234567890"]

}

2.3 移除用户权限

openclaw users remove telegram 1234567890

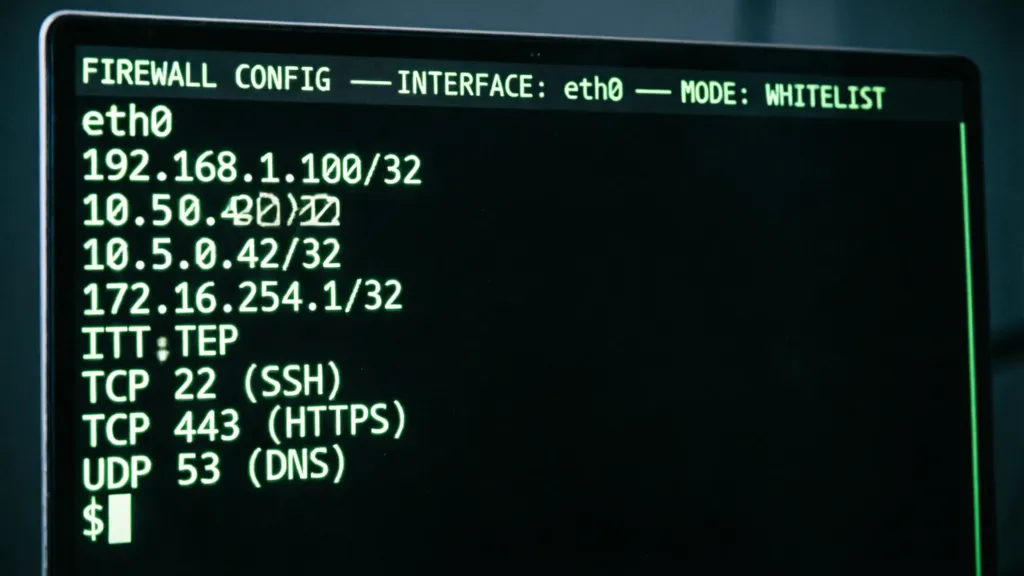

🔒 第三步:IP 白名单与防火墙配置

如果你的 OpenClaw 暴露在公网,IP 限制是必备的安全措施。

3.1 配置 IP 白名单

编辑 `~/.openclaw/config.yaml`:

gateway:

allowed_ips:

- "192.168.1.0/24" # 允许局域网

- "203.0.113.5" # 允许特定公网 IP

- "::1" # 允许本地回环

3.2 防火墙规则示例 (Windows)

New-NetFirewallRule -DisplayName "OpenClaw Gateway" -Direction Inbound -Protocol TCP -LocalPort 8080 -Action Allow -RemoteAddress "192.168.1.0/24"

New-NetFirewallRule -DisplayName "Block OpenClaw External" -Direction Inbound -Protocol TCP -LocalPort 8080 -Action Deny

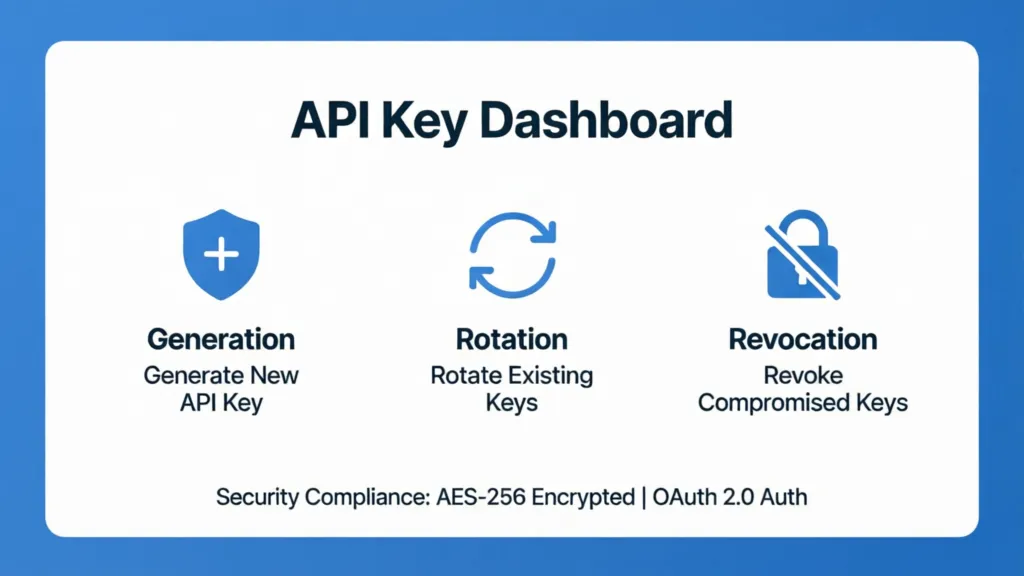

🔑 第四步:API 密钥管理

OpenClaw 依赖多个外部 API(如 NVIDIA、DashScope、Anthropic),密钥泄露会导致:

- 费用损失:他人滥用你的 API 额度。

- 数据泄露:敏感请求被第三方记录。

4.1 密钥存储位置

所有密钥存储在 `~/.openclaw/credentials/` 目录下:

credentials/

├── nvidia.yaml # NVIDIA API Key

├── dashscope.yaml # 阿里云百炼 Key

├── anthropic.yaml # Claude API Key

└── telegram.yaml # Telegram Bot Token

4.2 定期轮换密钥

建议每 30 天轮换一次:

1. 在对应平台生成新密钥。

2. 更新 `credentials/*.yaml` 文件。

3. 重启 Gateway:`openclaw gateway restart`。

4. 撤销旧密钥(在平台后台操作)。

4.3 使用环境变量(推荐)

避免将密钥硬编码在文件中:

$env:OPENCLAW_NVIDIA_KEY = "sk-xxx"

$env:OPENCLAW_DASHSCOPE_KEY = "sk-xxx"

openclaw gateway start

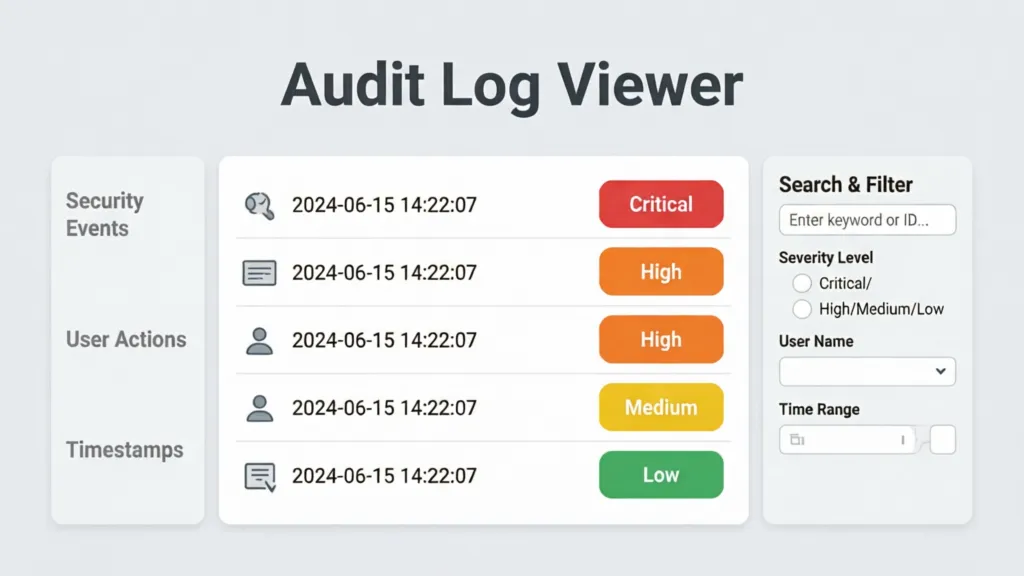

📝 第五步:审计日志与监控

OpenClaw 会记录所有操作,包括:

- 用户对话:谁在什么时候问了什么。

- API 调用:调用了哪些外部服务。

- 系统操作:执行了哪些命令、访问了哪些文件。

5.1 查看日志

openclaw logs tail

5.2 日志文件位置

- 主日志:`~/.openclaw/logs/gateway.log`

- API 调用:`~/.openclaw/logs/api-calls.log`

- 安全事件:`~/.openclaw/logs/security.log`

5.3 设置告警

对于关键操作(如删除文件、执行敏感命令),可以配置告警:

alerts:

- trigger: "file.delete"

- action: "notify_telegram"

- recipients: ["7147267705"]

✅ 安全检查清单

部署 OpenClaw 前,请确认以下项目:

- [ ] 配对策略设置为 `pairing`

- [ ] 用户白名单已配置(仅包含可信用户)

- [ ] IP 白名单已设置(限制访问来源)

- [ ] 防火墙规则已启用(仅开放必要端口)

- [ ] API 密钥已轮换(最近 30 天内)

- [ ] 审计日志已启用并定期审查

- [ ] 敏感操作已配置告警

🎯 进阶:企业级安全实践

1. 双因素认证 (2FA)

结合 Telegram 的 2FA,确保即使 Token 泄露,攻击者也无法登录。

2. 网络隔离

将 OpenClaw 部署在独立的 VLAN 或 Docker 容器中,限制其访问内网其他设备。

3. 定期安全审计

每月审查:

- 日志中的异常行为。

- 用户权限列表(移除不再需要的用户)。

- API 使用量(检测异常消耗)。

📚 下一步学习

- 技能系统详解:[扩展 AI 能力](https://docs.openclaw.ai/skills)

- 多平台绑定:[WhatsApp、Discord、Signal](https://docs.openclaw.ai/channels)

- 故障排查:[常见问题解答](https://docs.openclaw.ai/troubleshooting)

夜雨聆风

夜雨聆风