3月30日,一个消息在开发者圈炸开了锅:

OpenClaw被曝出33个安全漏洞。

这个GitHub星标超30万、被网友戏称为"龙虾"的开源AI智能体框架,正在被全球开发者疯狂使用。

但很少有人意识到:

你的AI智能体,可能正在裸奔。

一、33个漏洞,有多严重?

蚂蚁AI安全实验室对OpenClaw进行了为期三天的专项安全审计,结果令人震惊:

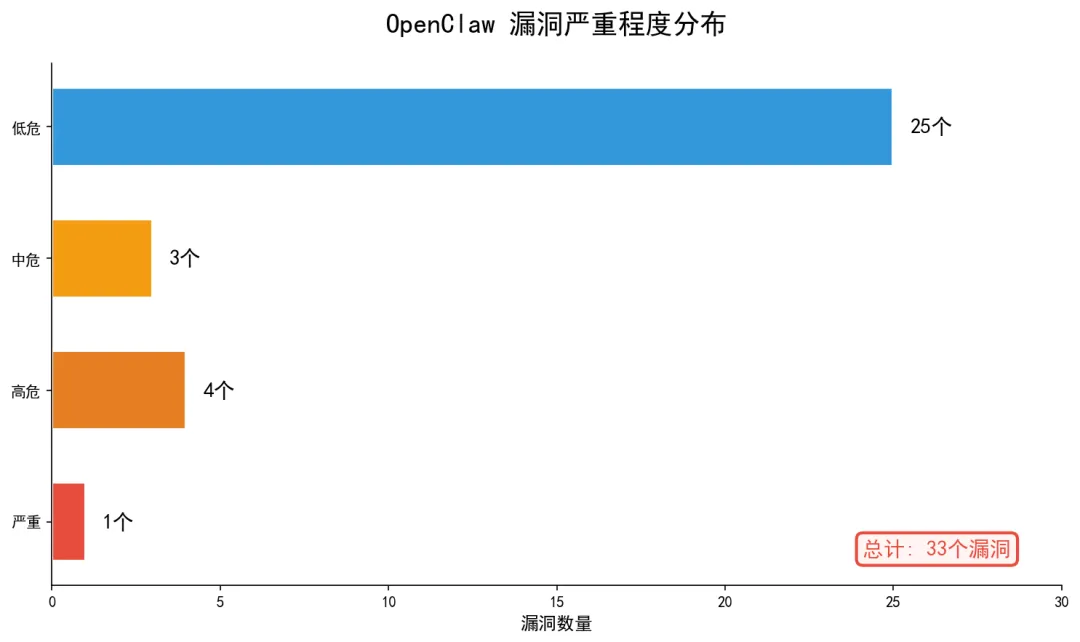

共提交 33个 安全漏洞报告

已确认并修复 8个:

- 1个严重级别漏洞

- 4个高危漏洞

- 3个中危漏洞

已披露的关键漏洞包括:

CVE-2026-33574:路径遍历漏洞

CVE-2026-32978:权限绕过漏洞

攻击者可借此越界读写文件、执行任意代码。

二、为什么Agent漏洞这么可怕?

传统的大模型应用,风险更多在内容层面——比如生成错误信息、不当回答。

本质上还是"说错话"。

但Agent不同。

Agent的核心能力是行动:

- 调用系统资源

- 访问本地文件

- 执行指令链路

- 操作浏览器、API

一旦漏洞被利用,影响范围不再局限于信息层面,而是可能触及系统本身:

- 个人信息泄露

- 财产安全问题

- 系统被恶意控制

三、谁发现了这些漏洞?

蚂蚁AI安全实验室。

这个团队早在大模型爆发之前,就已经围绕"可信AI"展开研究,包括对抗攻击、数据安全等方向。

他们还发布过《终端智能体安全2025》白皮书,系统梳理AI智能体的安全风险。

这次审计,他们发现了OpenClaw在权限控制、执行链路、调用机制等关键环节的安全隐患。

四、如何应对?

1. 立即升级

OpenClaw已在2026.3.28版本中修复了8个漏洞。如果你正在使用OpenClaw,请立即升级到最新版本。

2. 安装安全插件

4月2日,蚂蚁集团与清华大学联合开源了ClawAegis——首个覆盖OpenClaw全生命周期的安全插件。

它可以:

- 识别并拦截恶意指令注入

- 防止敏感信息窃取

- 拦截用户意图篡改

- 阻止权限越界调用

3. 保持警惕

33个漏洞中,目前只修复了8个。还有25个漏洞尚未披露详情。

在使用Agent时,尽量避免让它访问敏感文件和执行高风险操作。

五、行业反思:安全不能事后补课

这次事件暴露了一个行业通病:

过去一年,行业把所有精力都投入在让Agent更聪明,但权限隔离、风险控制、执行边界,却很少被讨论。

OpenClaw面临的问题,其实是所有Agent共同面对的挑战。

从Skill投毒、记忆数据污染,到意图被恶意诱导、执行高危操作,智能体在初始化、用户输入、模型推理、智能决策到服务执行的全生命周期,都面临安全挑战。

安全,不能总是事后补课。

写在最后

AI智能体正在从"陪聊搭子"变成"生产力工具"。

能力越强,风险越大。

在享受Agent带来的效率红利时,别忘了:

你的"龙虾",可能正在裸奔。

升级版本、安装插件、保持警惕——这三件事,现在就做。

参考资料:1. 蚂蚁AI安全实验室GitHub公告2. OpenClaw 2026.3.28版本更新3. ClawAegis开源项目4. 《终端智能体安全2025》白皮书

夜雨聆风

夜雨聆风