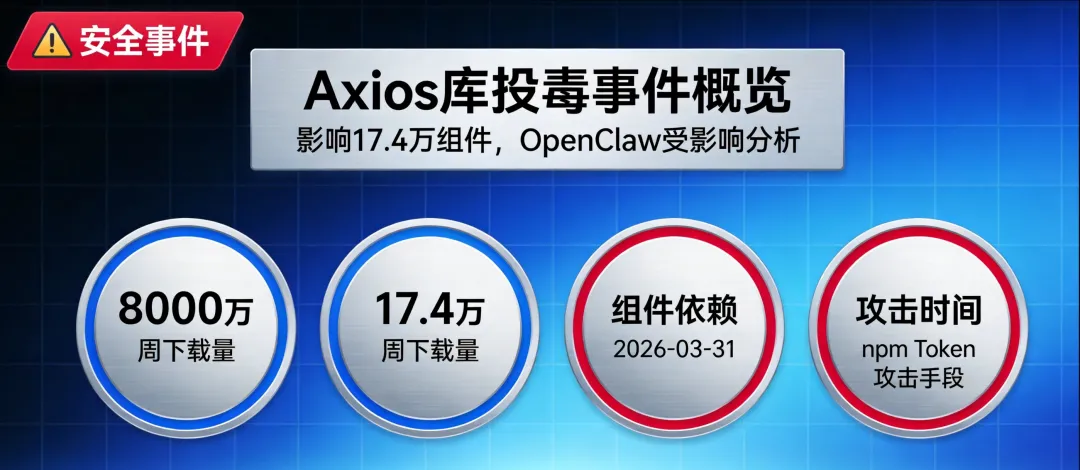

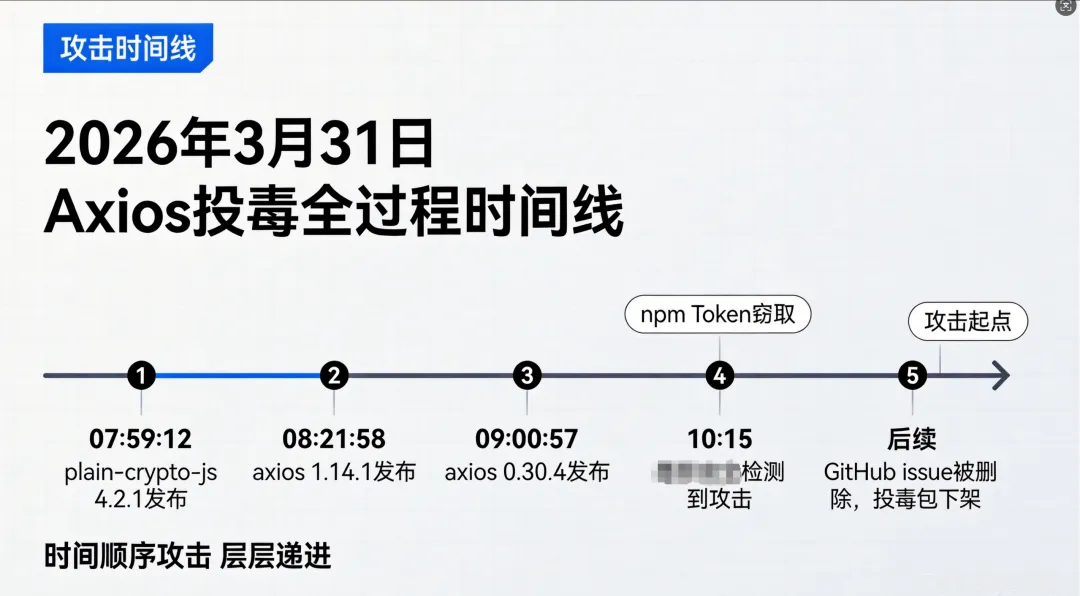

2026年3月31日,JavaScript生态中最核心的HTTP客户端库Axios在npm仓库遭遇供应链攻击。攻击者利用被盗的维护者账号发布了恶意版本axios@1.14.1和axios@0.30.4,通过依赖链污染影响全球开发者。

指标 | 数值 | 说明 |

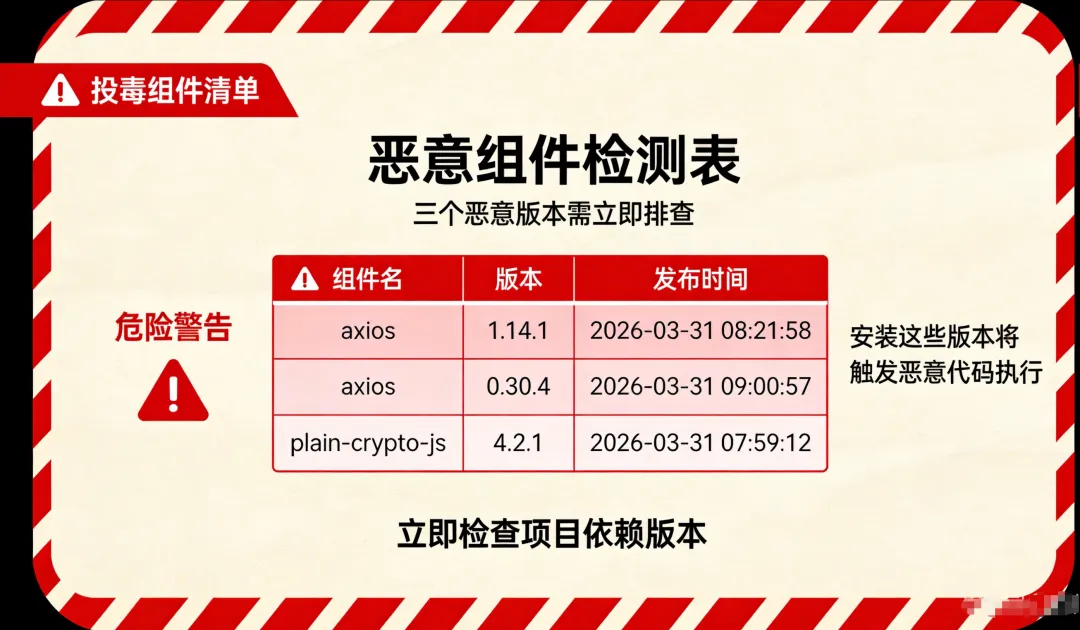

受影响版本 | 1.14.1, 0.30.4 | 恶意npm包版本 |

恶意包 | plain-crypto-js@4.2.1 | 包含恶意代码的依赖包 |

攻击域名 | sfrclak.com | 恶意载荷分发服务器 |

影响平台 | Windows/Linux/macOS | 全平台远程控制木马 |

攻击时长 | 约4小时 | 从投毒到被下架的时间 |

一、攻击时间线

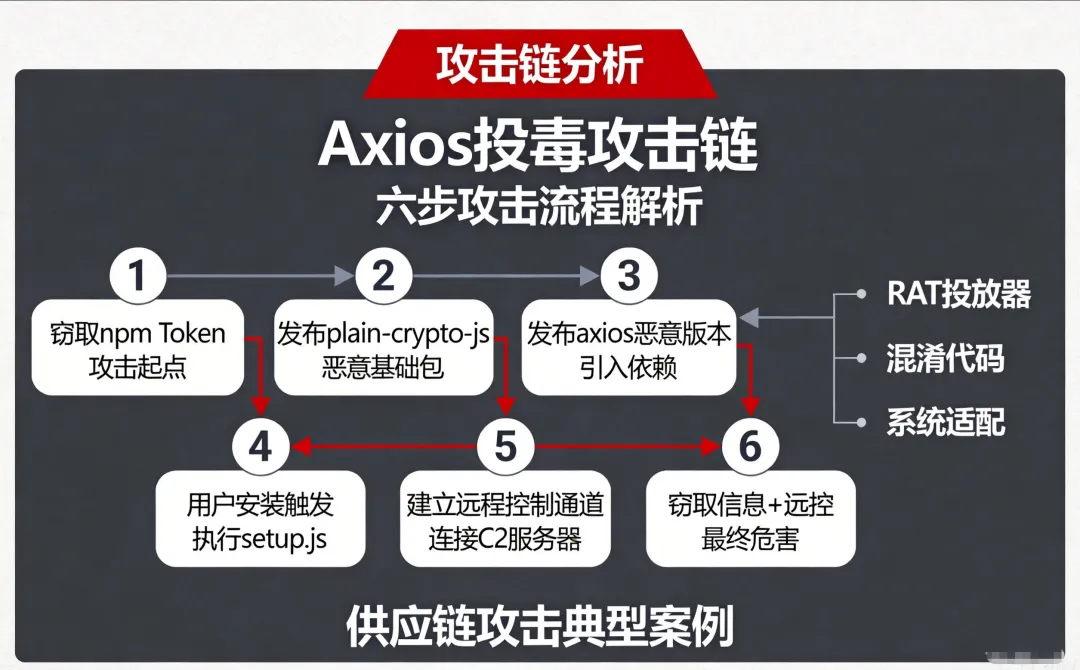

二、攻击完整流程

1.用户安装受影响的Axios版本(1.14.1或0.30.4)

2.package.json中的postinstall脚本自动执行

3.运行setup.js混淆代码进行平台检测

4.根据平台从sfrclak.com:8000下载对应恶意载荷

5.执行远程控制木马,建立持久化后门

恶意包package.json关键配置:

JSON{"name": "plain-crypto-js","version": "4.2.1","scripts": {"postinstall": "node setup.js"// 恶意代码触发点} } |

三、威胁检测发现

疑似攻击者IP:

•142.11.196.73

•142.11.199.73

恶意文件识别特征:

•恶意npm包:plain-crypto-js@4.2.1

•执行脚本:setup.js(混淆JavaScript代码)

•受影响版本:axios@1.14.1、axios@0.30.4

四、排查方法与步骤

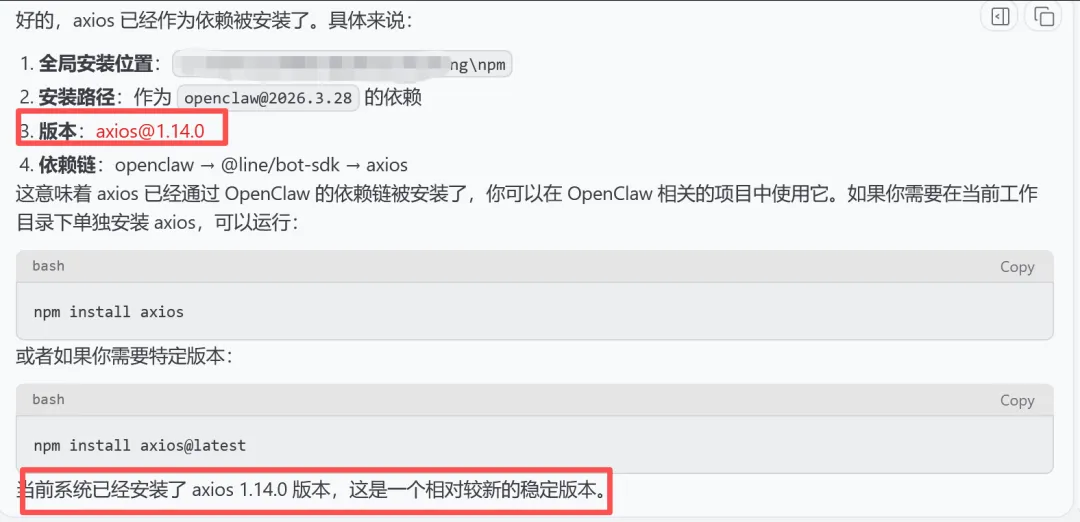

1.检查Axios版本

Bashnpm list axios # 预期输出不应包含1.14.1或0.30.4 OpenClaw用户排查

|

2.检查恶意包存在

Bashfind node_modules -name "plain-crypto-js" # 或 npm list plain-crypto-js |

3.检查网络流量

Bash# 检查sfrclak.com相关连接 netstat -an | grep 8000 #或使⽤⽹络监控⼯具 |

五、环境清理

1.卸载受影响版本

Bashnpm uninstall axios@1.14.1 axios@0.30.4 |

2.清理恶意包

Bashnpm uninstall plain-crypto-js |

3.升级到安全版本

Bashnpm install axios@latest |

温馨提示:请通过”扫码”加入星球,获取更多OpenClaw资料,更多(网络信息安全、商业秘密保护、IT审计、安全与认证培训、AI新技术、自媒体等等...)资料合集。  |

夜雨聆风

夜雨聆风