家人们,只要银行卡绑过微信、支付宝这些支付软件,手机连过家里、公共 WiFi,你的资金安全就藏着隐形风险!钓鱼链接、恶意漏洞、网络窃密都可能盯上你的钱袋子,今天教大家用黑客都在用的 “网络安检仪”——Nessus,给自己的设备、家庭网络做个全面漏洞扫描,从根源上守住账户安全!

Nessus 可是公认的 “世界顶流漏洞扫描神器”,75000 + 组织都在用它做网络防护,能精准揪出电脑、网络里的所有安全漏洞,还会实时更新漏洞数据库,不管是本地设备还是远程网络,都能全方位扫描排查,也是渗透测试的核心工具,学会它,相当于给自己的资金安全装了一道 “防火墙”!

下面全程保姆级实操,跟着步骤走,零基础也能搞定,重点操作和代码都标清楚了,直接抄作业就行!

一、Kali 系统装 Nessus,先把 “安检仪” 备上

这一步是核心基础,学会配置,后续才能排查老人、孩子上网时遇到的隐藏风险,比如钓鱼网站的伪装请求。

1.下载安装包:打开 Nessus 官网(Download Nessus | Tenable®),在自己的电脑(物理机)上下载对应安装包,再用 WinSCP 传到 Kali Linux 里,新手直接这么操作最省事!

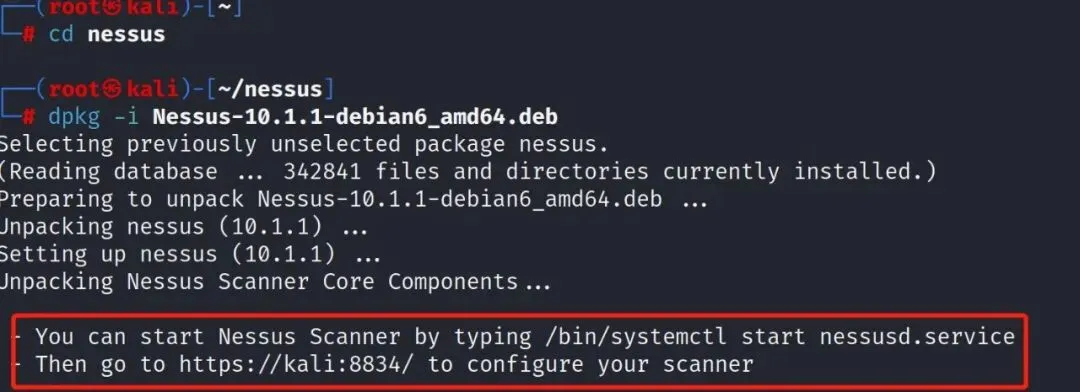

2.安装程序:在 Kali 里输入命令直接安装,复制就能用:dpkg -i Nessus-10.1.1-debian6_amd64.deb)(如下图)

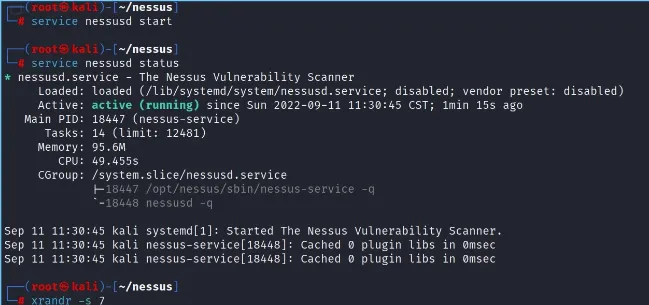

3.启动 Nessus:输入启动命令,让工具跑起来:service nessusd start

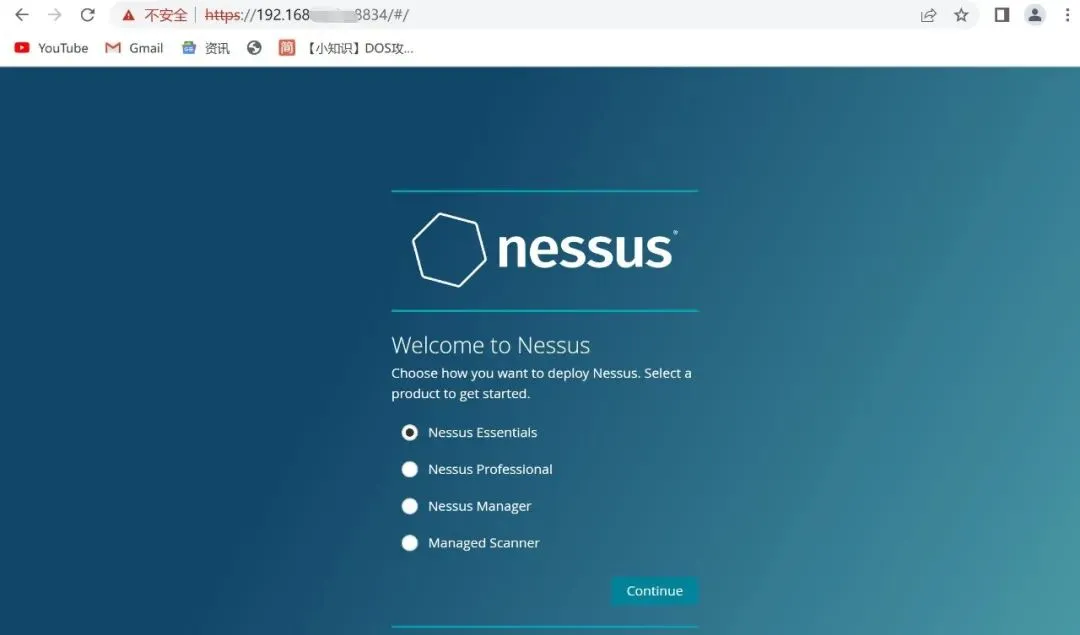

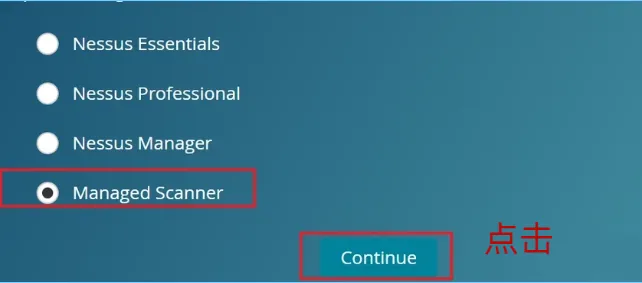

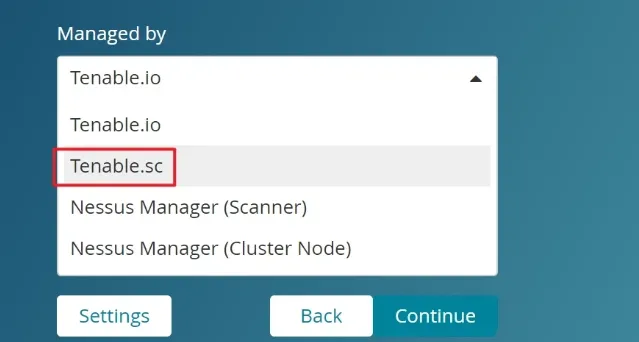

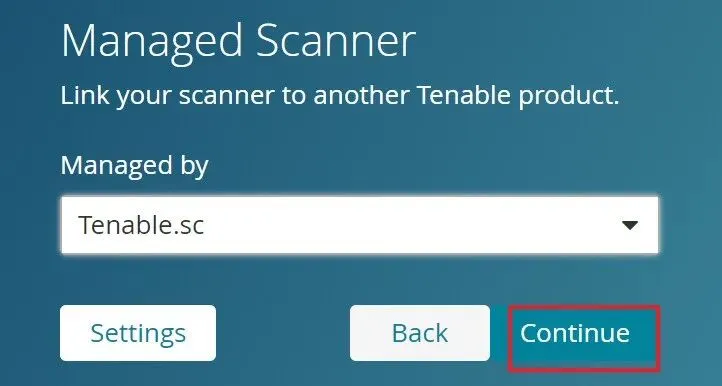

ifconfig查本机 IP,然后在浏览器打开https://你的KaliIP:8834/#/,就能进入 Nessus 的操作界面了 5.简单配置选型:界面里选【Managed Scanner】

5.简单配置选型:界面里选【Managed Scanner】

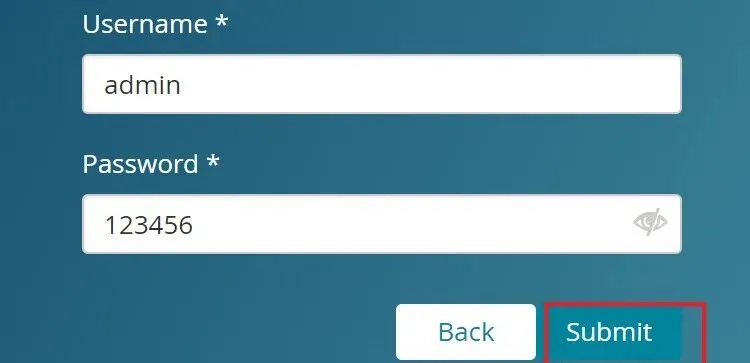

admin、密码123456,点【Submit】

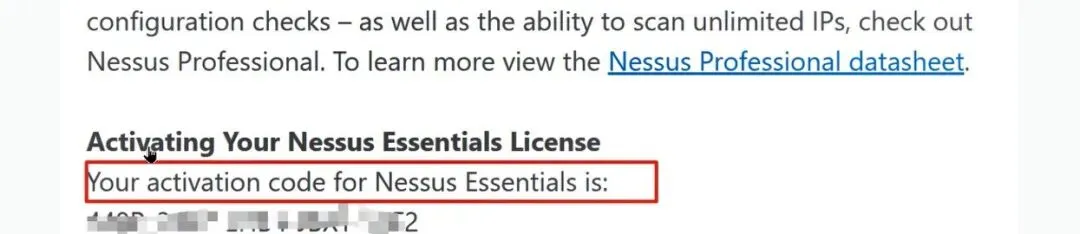

https://zh-cn.tenable.com/products/nessus/nessus-essentials,姓名随便填,邮箱一定要填正确,激活码会直接发到邮箱里

2.查收激活码:打开填写的邮箱,找到 Tenable 发来的邮件,把激活码存好,后面要用

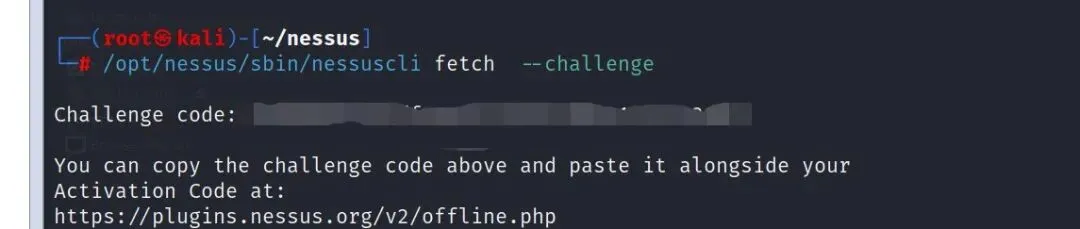

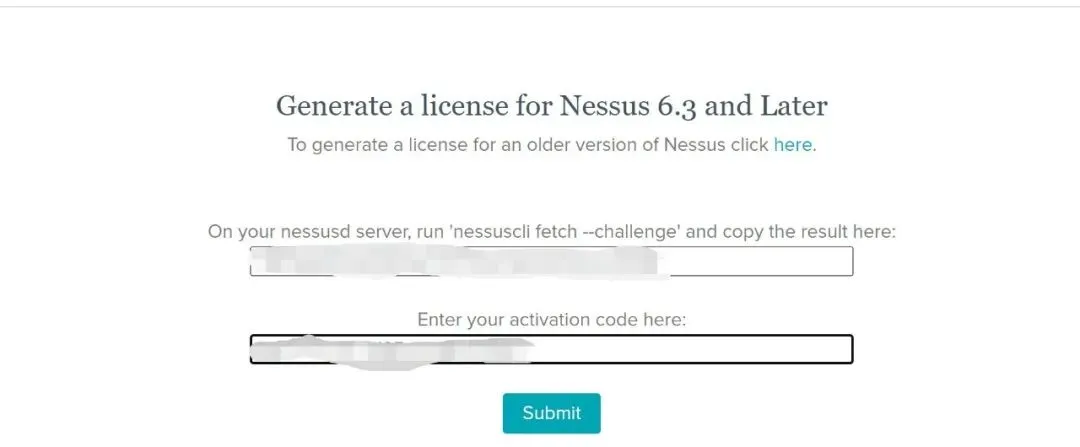

3.获取 Kali 本地质询码(challenge code)在 Kali 里输入命令/opt/nessus/sbin/nessuscli fetch --challenge,生成的一串字符就是质询码,复制下来。

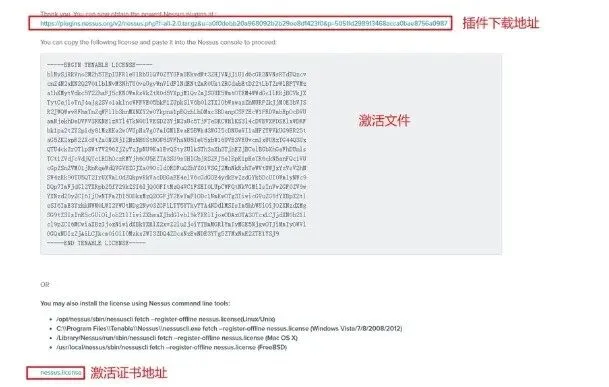

4.获取插件包和激活证书:打开链接https://plugins.nessus.org/v2/offline.php,按提示输入激活码和质询码,就能拿到插件包下载地址和 license 激活证书。

5.下载关键文件:根据拿到的地址,下载插件更新包和nessus.license激活证书,这两个是 Nessus 能正常扫描的核心

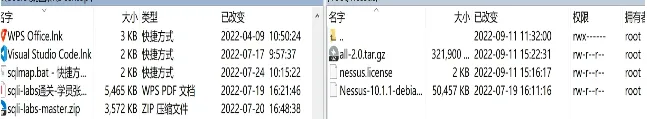

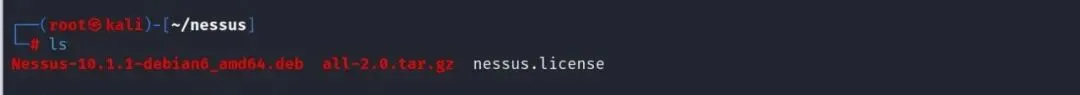

6.传文件到 Kali:把下载好的激活证书和插件包,再用 WinSCP 传到 Kali 里,输ls命令就能查看文件是否传成功

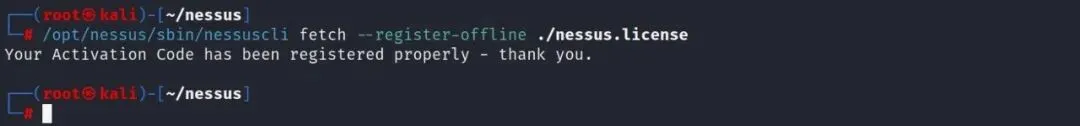

7.执行离线激活:在 Kali 里输入激活命令/opt/nessus/sbin/nessuscli fetch --register-offline ./nessus.license,完成激活

ls查看一下:

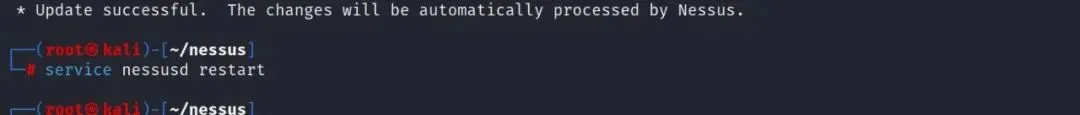

8.安装插件包:输入命令安装插件/opt/nessus/sbin/nessuscli update ./all-2.0.tar.gz,插件是扫描漏洞的 “数据库”,必须装!

9.重启生效:输入service nessusd restart重启 Nessus,让激活和插件配置生效

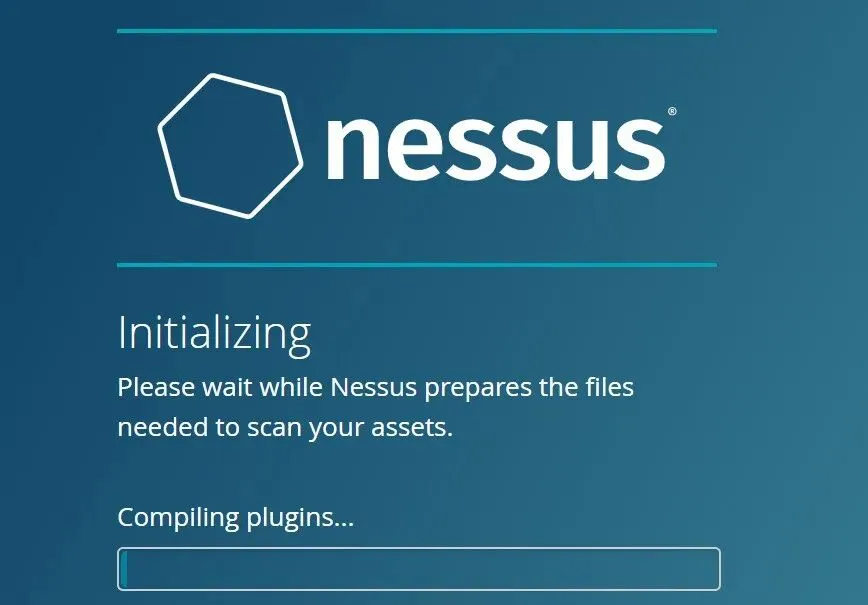

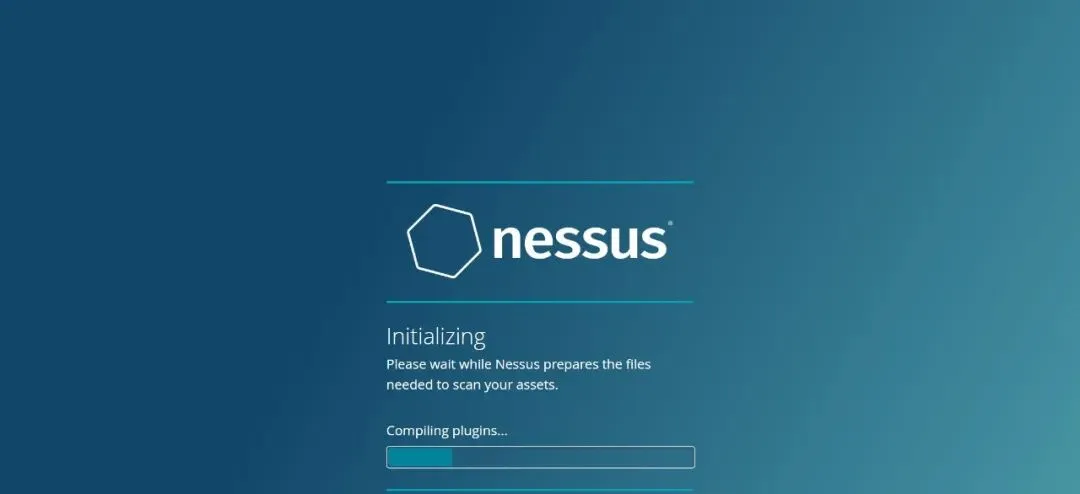

10.等待加载:重新在浏览器访问 Nessus 的 Web 页,系统会自动加载插件,这个过程耗时会久一点,耐心等就行,加载完成后就能进入 Nessus 主界面,此时已经能使用扫描功能,只是默认限制扫描 16 个 IP,日常用不够,接着做下一步解除限制!

三、解除 IP 限制,让 “安检仪” 无死角扫描

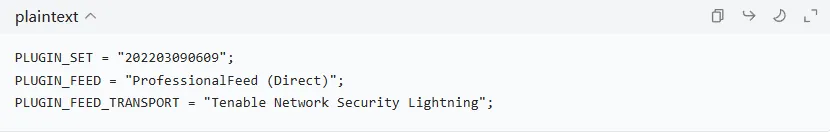

- 查最新插件版本

打开链接 https://plugins.nessus.org/v2/plugins.php,找到当前最新的 plugins 版本号,记下来(一串数字,比如 202203090609) - 停止 Nessus 服务

在 Kali 里输入 service nessusd stop,先停服务再操作,避免出错 - 创建配置文件

输入 vi plugin_feed_info.inc创建文件,把下面的内容复制进去,把里面的数字串替换成刚查到的最新版本号:(代码如下👇)

替换配置文件

cp plugin_feed_info.inc /opt/nessus/var/nessus/,把新建的文件替换到指定目录- 删除旧文件

输入 rm -rf /opt/nessus/lib/nessus/plugins/plugin_feed_info.inc,删掉旧的配置文件,避免冲突 - 重新启动服务

输入 service nessusd start,启动 Nessus 服务 - 验证是否成功

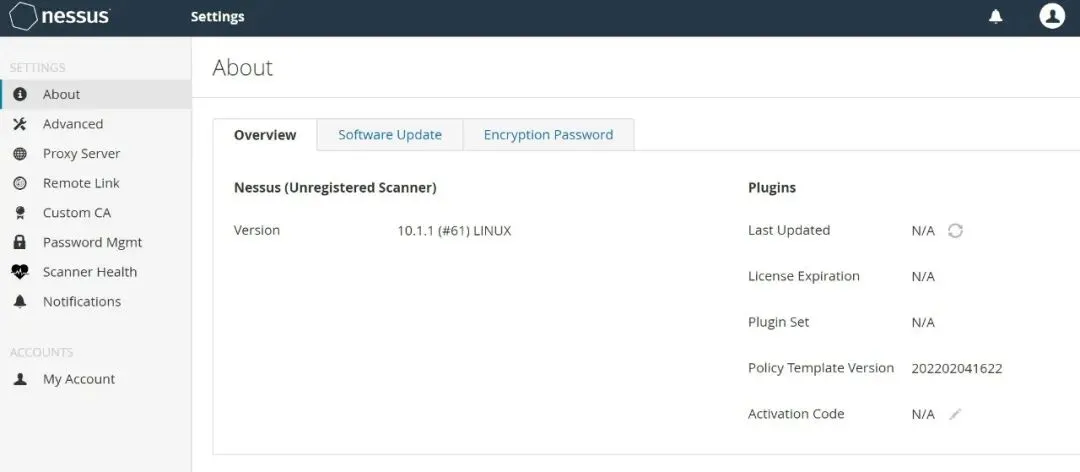

在 Windows 浏览器重新访问 Nessus,系统会自动初始化插件,完成后进入设置页面,看到显示 unlimited,就说明 IP 限制解除成功了!

到这里,Nessus 这个 “网络安检仪” 就彻底装好能用了!接下来就能用它扫描自己的电脑、手机、家庭路由器,排查所有可能导致支付账号被盗、银行卡刷的漏洞,把资金安全的隐患掐死在源头!

四、典型工作流程

1.制定扫描策略:选择预定义的策略模板(如“Basic Network Scan”, “Advanced Scan”)或创建自定义策略。

2.设定目标:输入要扫描的 IP 地址、范围或域名。

3.配置凭证(可选但推荐):如果需要深度扫描,填入目标系统的 SSH、Windows 等登录凭据。

4.启动扫描:Nessus 会执行主机发现、端口扫描、服务识别,然后调用庞大的插件库进行漏洞检测。

5.分析与复核:在 Web 界面中查看结果,按风险等级排序,重点关注 Critical 和 High 级别的漏洞。

五、Nessus 的局限性

1.侧重于已知漏洞:主要针对有 CVE 编号的、已公开的漏洞。对于未知的零日漏洞或复杂的业务逻辑漏洞无能为力。

2.可能影响网络和系统性能: aggressive 的扫描会产生大量网络流量,并对目标系统造成一定负载。

3.需要专业知识解读:报告会列出大量漏洞,需要安全人员判断哪些在自身环境中是真实可利用的,并确定修复优先级。

4.Web 应用测试非其强项:对于深入的 SQL 注入、XSS 等 Web 漏洞,其检测能力不如 AWVS 或 Burp Suite 专业。

六、学习与使用建议

入门:直接从 Nessus Essentials (免费版) 开始,在自己的家庭实验室(虚拟机)中进行练习。

认证:Tenable 提供官方认证 Tenable Certified Nessus Auditor (TCNA),可以系统性地学习。

最佳实践:

务必获得授权。

在非业务高峰时段进行扫描。

优先使用“有凭证扫描”,以获得最准确的结果。

养成定期扫描的习惯,漏洞管理是一个持续的过程。

夜雨聆风

夜雨聆风