在紫金港的深夜,最让 ZJUer 崩溃的瞬间,除了 DDL 前的断电,可能就是跑了半个月的实验突然因为一个包依赖报了“安检错误”。

最近,某实验室的同学反馈,自己在复现论文代码时,仅仅是执行了常规的 pip install,服务器却触发了异常流量告警。这不是你的代码写错了,而是你赖以生存的“水源”被投毒了。

本期 CSMS,我们带你拆解那些藏在 import 后的隐秘角落。

一 透视“供应链”

每一个 import 背后都有一串名单

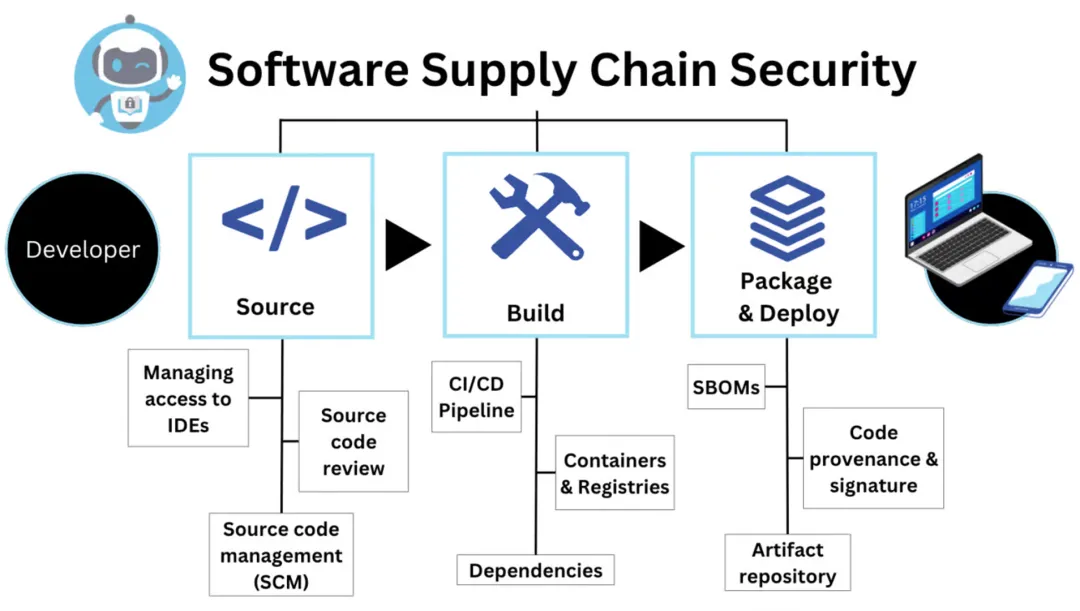

什么是软件供应链?

如果把你的项目比作一份“求是鸡肉饭”,那么软件供应链就是从种粮、养鸡到物流分发的全过程。在 2026 年的开发环境下,90% 的代码其实都是“外购”的组件。

现状直击:

根据 Sonatype 最新发布的《软件供应链现状报告》,针对开源生态系统的攻击不再是小打小闹。现在的黑客不再费力去撬你的实验室大门,而是直接在你的“原材料”里下毒。

二 名场面复盘

那些年,代码界的“致命背刺”

那么黑客是如何在众目睽睽之下,完成这场“降维打击”的?

1. 消失的“官方包”:PyTorch 劫持事件

即使是顶级 AI 框架也难逃此劫。黑客利用“依赖混淆”漏洞,在公共仓库上传了一个同名的恶意包。当你以为在下载官方 nightly 版本时,其实是在给黑客的服务器发“回扣”。

2. 仓库里的“隔离区”:PyPI 的防毒之战

面对层出不穷的恶意投毒,PyPI 官方近期紧急上线了 Quarantine(隔离区) 机制。这就像是对新入校的“包”进行严格流调,防止恶意脚本在开发者不知情的情况下扩散。

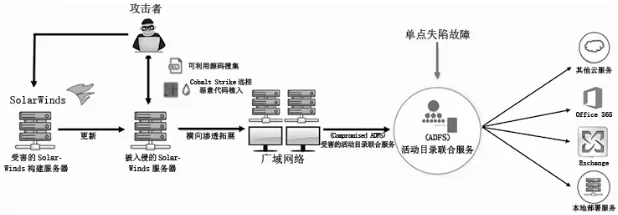

3. “影子组织”的潜伏:APT 级的精准投毒

奇安信与 SecureMyMind 的报告揭示了一个更细思极恐的事实:顶尖 APT 组织正潜伏在某些底层组件中,像潜水艇一样静静等待时机。一旦你使用了带有漏洞的第三方包,你的服务器就成了他们的“跳板”。

三 连锁反应

垮掉的不止是一个 Bug

供应链攻击一旦得手,将引发数据泄露与生态信任崩塌的致命连锁反应。

1. 实验室的数据“裸奔”

供应链攻击最阴险的地方在于:它能绕过绝大多数防火墙。一旦恶意的 npm 或 Python 包被安装,它能瞬间读取你的环境变量、服务器密钥,甚至是还没发表的研究数据。

2. 信任链条的崩塌

正如 GitHub 在其安全路线图中所强调的:软件生态的信任是脆弱的。一旦一个核心组件崩掉,整个下游成千上万的项目都会随之瘫痪。

四 开发者自救指南

如何做一个优雅的“调包侠”?

在求是园做开发,我们不仅要追求 $SOTA$,更要守住底线。请收好这份防身手册:

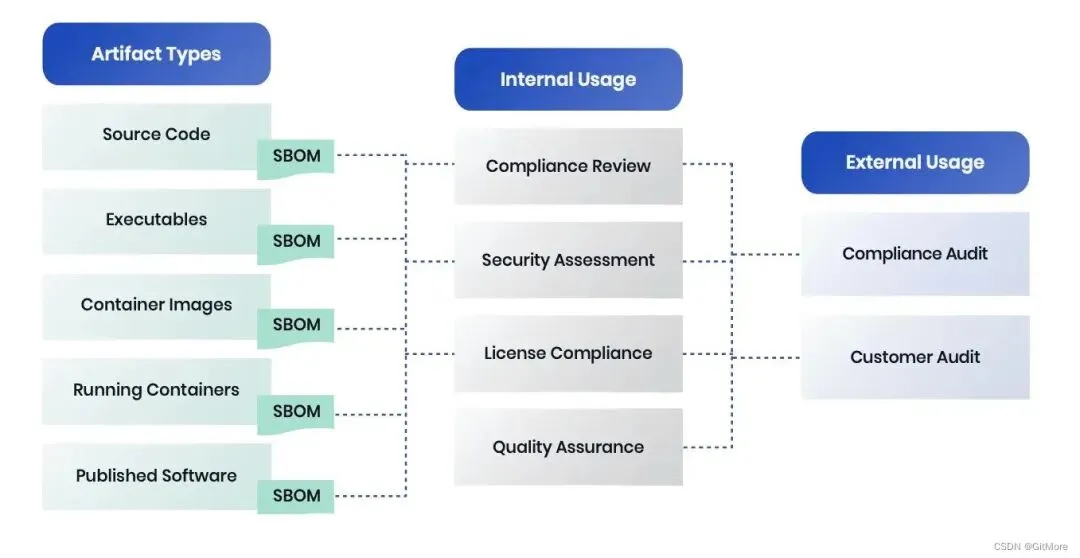

1. 开启“上帝视角”:引入 SBOM

SBOM(软件物料清单) 就像是食品配料表。明确你项目里的每一个依赖包及其版本,别让“三无产品”混进你的代码仓库。

2. 关注官方“安全补丁”

GitHub用户:务必开启 2FA(双因子认证)并关注官方的 npm 安全计划。

PyPI用户:养成检查包哈希值的习惯,不要盲目信任 latest 版本。

3. 善用自动化检测

定期使用 Dependabot 等工具进行“全身体检”。如果收到漏洞预警,别犹豫,该升级就升级,该替换就替换。

五 紧急熔断

发现“中招”后的黄金 1 小时

如果你发现代码运行异常,且伴随不明流量,请按以下步骤紧急避险:

第一步:拔掉“网线”

物理断网是最低成本的止损。立即切断受感染环境的出口流量,防止数据被进一步外泄。

第二步:回溯“毒源”

查看你的依赖树,重点排查近期更新过的包。对比 SecureMyMind 等平台披露的案例,确认是否遭遇了同名劫持。

第三步:彻底重置

别试图“修补”受损环境。备份好核心代码后,直接重装系统。对于泄露的 API Key 和数据库密码,必须全部重置!

结语

在代码的世界里,“免费”不代表“无害”,“好用”不代表“可信”。

当你下一次敲下 pip install 时,不妨多停顿那一秒钟:你真的了解这个即将进入你服务器的“客人”吗?

网络安全无小事,别让一行代码,毁掉你整整一个学期的心血。

夜雨聆风

夜雨聆风