上周刚亲眼看着同部门两个运营,因为私自在办公电脑装了最近爆火的 OpenClaw 小龙虾 AI,直接被公司安全部全平台通报,连它的默认端口都给全公司封禁了!我当时后背瞬间发凉 —— 上个月我差点就跟风一键部署,还好提前踩了个小坑及时止损,今天就把我摸透的 OpenClaw 5 个致命安全坑,还有我靠啥弯道超车的实操干货全抖出来!

先给你们说透这几个坑,真不是危言耸听,踩中一个轻则丢数据,重则店铺直接没!第一个就是默认端口裸奔雷区,90% 的人图省事直接用默认端口部署,相当于把你电脑大门敞在公网上,别说公司安全审计能扫到,黑客随便扫段就能摸进来,你电脑里的店铺密钥、供应商合同、财务数据全成了人家的囊中之物!我那俩同事就是,装了没 3 天就触发了异地登录预警,还好没丢核心数据,不然饭碗都保不住。

剩下四个坑更是藏得深:网上非官方的一键部署包,十有八九藏了后门木马,专偷你浏览器里的店铺登录 Cookie;为了跑功能乱开管理员权限,等于直接把电脑控制权拱手让人;你输入的选品数据、店铺信息全被无底线上传第三方服务器,你的选品思路转头就到了竞品手里;最蠢的就是办公电脑直接部署,和店铺后台、财务数据同环境,一旦被入侵直接满盘皆输。

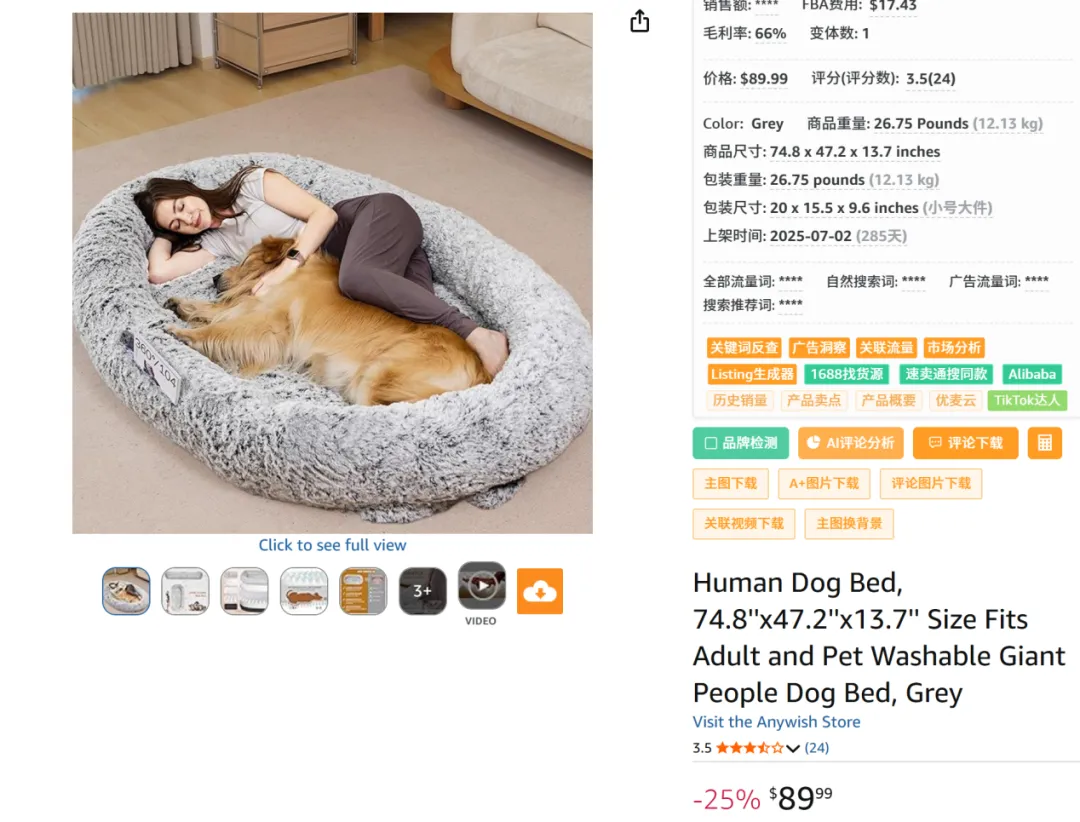

说真的,我之前也犯过傻,总觉得靠手动就能拼出结果。为了做竞品分析,天天对着 Keepa 表格熬到凌晨,手动扒 ASIN 数据、算销量、挖流量词,眼睛都快熬瞎了。就说图片里这款爆火的人宠两用巨型狗床,上个月我差点踩大坑,手动统计的销量全是刷出来的假象,差点备货 2000 个压进去 10 万的货,把半年绩效全赔进去!那时候我才明白,不是 AI 工具不能用,是你得选安全、又真能打的工具!

直到我用上了卖家精灵刚更新的 MCP 功能,才真的懂了什么叫降维打击。MCP 全称模型上下文协议,说白了就是给 AI 装了个直达卖家精灵亚马逊官方数据库的安全接口,不用你瞎装乱七八糟的第三方工具,更不用把你的店铺敏感数据到处传!

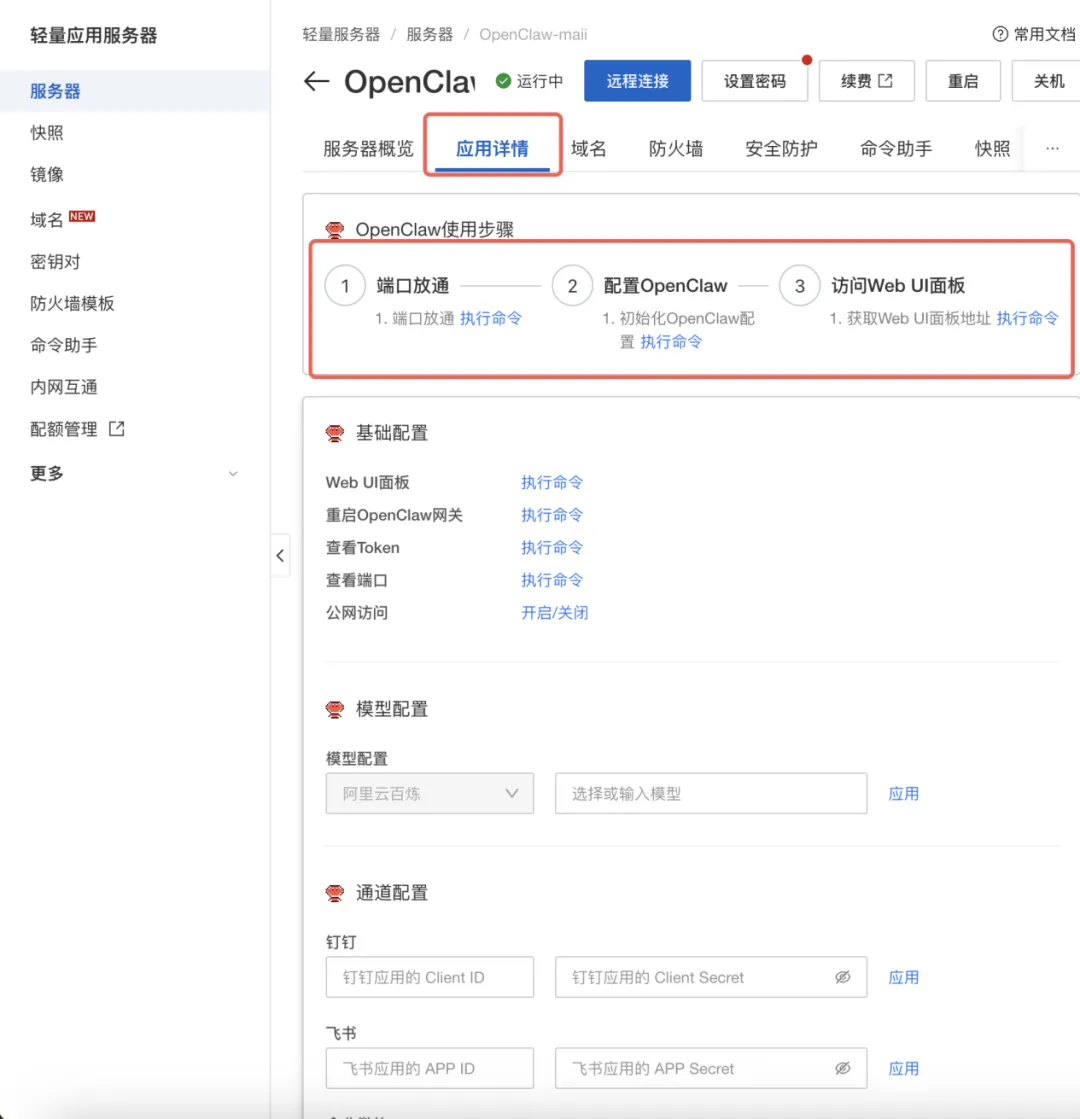

入口指引,看下图。

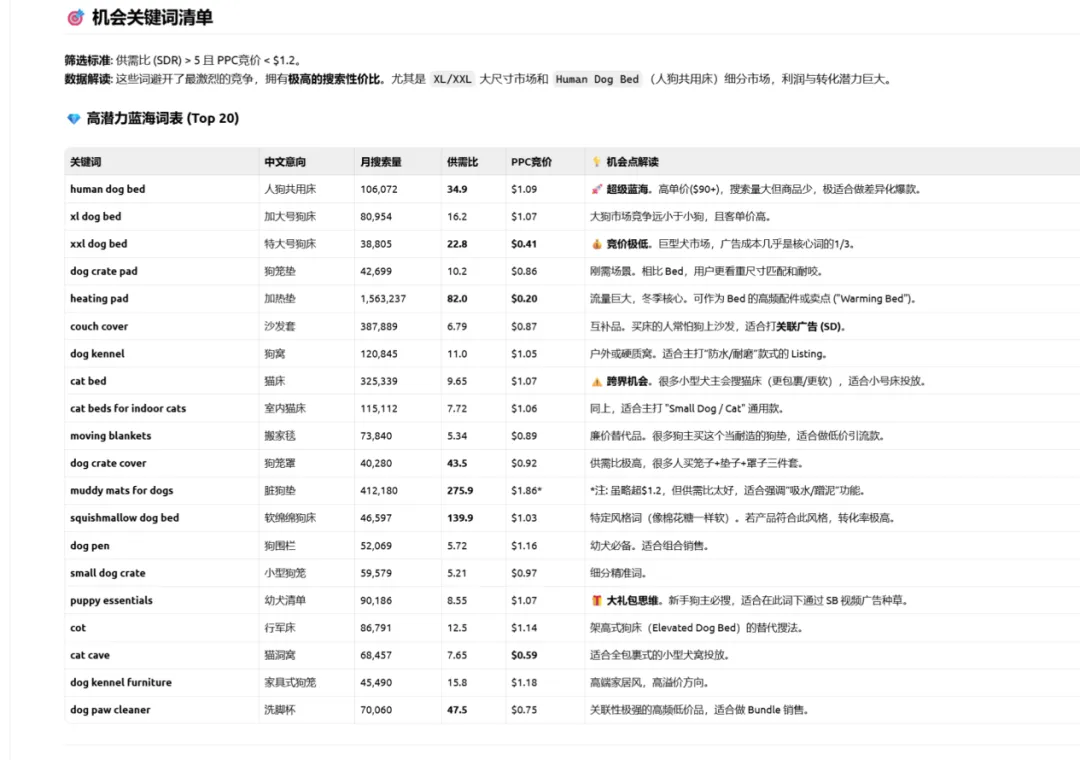

就说那款狗床,要是早用 MCP,把 ASIN 输进去,深度分析一键拉满,真实销量、优惠趋势、BSR 走势、流量来源全给你扒得明明白白,虚假销量根本藏不住,哪会踩备货的坑?现在我做竞品分析、选品、挖关键词全靠它,智能选品直接对标类目头部,关键词反查一键扒光竞品流量密码,连 ABA 数据和谷歌趋势都能同步看,之前要花 3 天的活,现在 10 分钟搞定。这个月靠着它选的 2 个新品,直接干到类目前 30,纯利润涨了快 40%!

AI 风口不是让普通人裸奔冲的,OpenClaw 这种工具,不是硬核技术党真别瞎碰,实在想试也得用备用机 + 虚拟机全隔离。咱们做亚马逊的,核心是店铺安全和选品效率,与其冒着丢店铺的风险瞎折腾,不如用卖家精灵 MCP 这种官方、安全又真能帮你赚钱的工具,毕竟稳稳揣进兜里的钱,才是真的钱!

夜雨聆风

夜雨聆风