攻击者仅需一个恶意网页即可完全控制设备,国内超4.2万台iPhone已确认沦陷

紧急概况

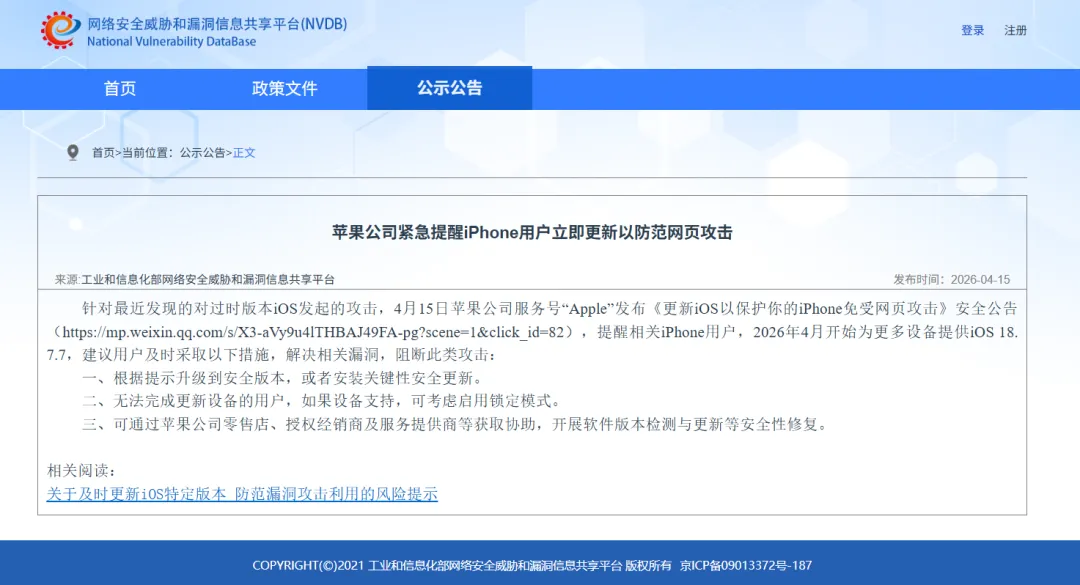

2026年4月3日,工业和信息化部网络安全威胁和漏洞信息共享平台(NVDB)发布最高级别红色预警:境外黑客组织正利用苹果iOS系统高危漏洞,对国内苹果终端用户发起大规模网络攻击。仅需诱导用户点击恶意链接,即可在无任何交互的情况下实现远程代码执行,完全控制设备。

据苹果官方披露,此次曝光的漏洞主要涉及Coruna和DarkSword两大WebKit零日漏洞利用工具包,针对iOS 13.0至iOS 17.2.1版本,覆盖近7年内的绝大部分iPhone和iPad机型。国内受影响设备超3.2亿台,截至2026年4月初,已有超4.2万台设备确认被入侵。苹果已连续发布紧急安全更新,强烈建议所有用户立即升级至iOS 26.4.1/iPadOS 26.4.1。

一、事件时间线:从漏洞曝光到全面爆发

2025年11月:DarkSword漏洞利用工具包开始在野被使用,主要针对中东和东欧地区目标。

2026年3月初:Google GTIG、iVerify和Lookout联合披露Coruna——一个包含5条完整iOS exploit链、共23个漏洞的高端攻击武器。

2026年3月18日:DarkSword漏洞利用工具包被正式披露,采用全JavaScript实现,串联6个漏洞(含4个零日漏洞)。

2026年3月23日:DarkSword部分代码被匿名上传至GitHub公开仓库,使其成为“即插即用”的攻击工具。

2026年4月3日:工信部NVDB发布最高级别红色预警,确认境外黑客正在利用该漏洞实施大规模攻击。

2026年4月9日:苹果发布iOS 26.4.1和iPadOS 26.4.1紧急安全更新,重点修复了相关WebKit漏洞并强化了系统安全机制。

二、漏洞深度解析:为什么这次如此致命?

2.1 Coruna:23个漏洞的“连环攻击”

Coruna是一款针对iOS 13.0至17.2.1的高端漏洞利用工具包,包含5条完整的exploit链、共计23个漏洞。攻击链从WebKit远程代码执行开始,依次实现指针认证(PAC)绕过、沙箱逃逸、内核权限提升,最终注入后门,实现完整设备接管。早期版本与2023年国外安全厂商披露的“Operation Triangulation”攻击行动有代码复用迹象。

2.2 DarkSword:纯JavaScript的“打完就跑”

DarkSword是Coruna的进化版,由纯JavaScript实现(无PPL/SPTM依赖),针对更新的iOS 18.4至18.7版本。其串联的6个漏洞包括:

攻击者通过该漏洞链可获取近乎完整的设备控制权,包括读取钥匙串密码、iCloud数据、短信、通讯录、Wi-Fi记录、浏览器历史、位置轨迹,以及Coinbase、Binance等主流加密货币钱包数据。

DarkSword采用“hit-and-run”设计:快速窃取数据后清除痕迹,通常在数秒至数分钟内完成攻击,用户几乎毫无察觉。

2.3 同源策略失守

CVE-2026-20643的本质是WebKit渲染引擎中Navigation API跨源验证缺陷,允许恶意网页绕过同源策略(Same-Origin Policy)——该策略本是浏览器安全的核心防线,确保一个网站的脚本无法访问另一个网站的数据。一旦被绕过,攻击者即可跨域读取用户在其他网站登录凭证、Cookie及敏感数据。

2.4 “零点击”无需用户交互

黑客通过短信、微信、抖音等平台发送恶意链接,或入侵正规网站实施“水坑攻击”。用户仅需打开链接——甚至仅预览消息中的链接缩略图——攻击代码即可触发。整个入侵过程完全静默,无弹窗、无卡顿、无任何异常提示。

三、攻击组织画像:从国家级APT到犯罪团伙

3.1 源头:国家级APT组织

Coruna和DarkSword最初由商业间谍软件公司和国家级APT组织使用,具备国家级工程水准。

UNC6353(疑似俄罗斯背景组织):2025年底利用DarkSword攻击乌克兰目标,通过入侵正规网站植入恶意iframe实施水坑攻击。

TA446(俄APT组织,亦称COLDRIVER/Star Blizzard):利用DarkSword伪造大西洋理事会会议邀请邮件,实施定向鱼叉式钓鱼攻击,窃取iCloud凭证、钥匙串等敏感数据,并部署GHOSTBLADE数据挖掘木马与MAYBEROBOT后门。TA446与俄罗斯联邦安全局(FSB)存在关联,长期重点针对政治人士、政府机构、智库及金融法律实体。

PARS Defense(土耳其商业监控厂商):针对土耳其/马来西亚用户使用DarkSword。

UNC6748:针对沙特用户使用DarkSword。

3.2 2026年3月:公开泄密

2026年3月23日,DarkSword部分代码被匿名上传至GitHub公开仓库。任何具备基本技术能力的人均可自行部署,“即插即用”。泄露后,低阶犯罪团伙(如TA446)开始快速复用,甚至出现随机网民实验案例。

这一事件与2017年“永恒之蓝”(EternalBlue)漏洞泄露具有高度相似性——当年NSA武器库泄露导致WannaCry勒索病毒席卷全球,感染数十万台设备。如今,同样的剧本正在iOS生态中重演。

3.3 已确认的攻击目标

DarkSword已确认被用于针对沙特阿拉伯、土耳其、马来西亚、乌克兰等国家的攻击活动,以及针对中国的境内攻击。攻击目标覆盖政府机构、智库、高校、金融机构、法律实体及反对派人士,已从“高度针对性”转为“广撒网”大规模攻击。

四、影响范围

4.1 受影响版本

iOS 13.0 至 iOS 17.2.1(Coruna主攻范围)

iOS 18.4 至 iOS 18.7(DarkSword主攻范围)

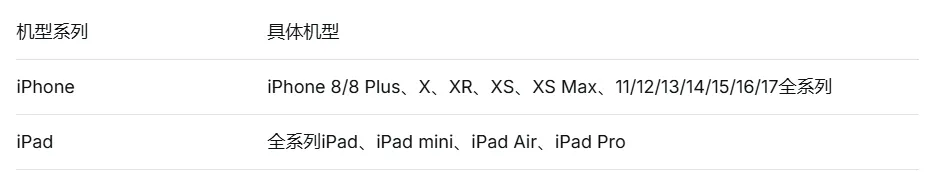

4.2 受影响机型

近10年所有主流机型,只要系统版本在iOS 13.0至17.2.1之间,均存在风险:

4.3 国内受影响设备

潜在受影响设备:超3.2亿台

已确认被入侵:超4.2万台(截至4月3日)

覆盖范围:全国31个省市

4.4 全球受影响设备

据安全媒体报道,全球苹果活跃设备中约18亿台曾面临不同程度的WebKit漏洞威胁,其中数亿台运行存在漏洞的iOS版本。

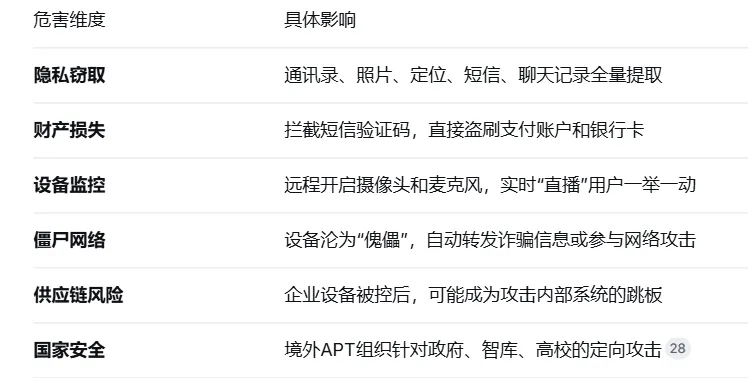

五、危害等级:从个人隐私到国家安全的全面威胁

CVSS评分:8.8(高危)

工信部官方定性:“轻则隐私泄露,重则设备被远程控制,风险极大。”

六、修复方案与安全版本清单

6.1 立即升级系统

工信部明确指出,升级系统是修复该漏洞的唯一有效途径,第三方杀毒软件无法替代系统更新。

用户可根据设备机型选择对应的修复版本:

特别提醒:苹果官方安全发布显示,iOS 26.4.1已于2026年4月8日发布,无对应CVE条目,属于后台安全改进更新,修复了相关WebKit漏洞。

6.2 后台安全改进机制

苹果通过“后台安全改进”机制,可在不要求用户重启设备的情况下静默安装安全补丁。用户可前往“设置”→“隐私与安全性”→“后台安全改进”,开启“自动安装”功能。

6.3 安全版本自查

对照以下安全版本清单检查自己的设备:

✅ iOS 15.8.7

✅ iOS 16.7.15

✅ iOS 17.3及以上

✅ iOS 18.7.7

✅ iOS 26.4及以上

❌ 高危版本:iOS 13.0 至 iOS 17.2.1、iOS 18.4 至 iOS 18.7

6.4 升级操作步骤

连接稳定Wi-Fi,确保电量>50%或连接电源

打开“设置”→“通用”→“软件更新”

系统将自动检测适配版本(iOS 26.4.1或iOS 18.7.7等)

点击“下载并安装”,输入锁屏密码

等待设备自动重启完成安装

七、临时防护措施

7.1 开启“锁定模式”

若用户因担心卡顿、等待越狱等原因暂时不想升级系统,苹果官方给出了临时解决方案——开启「锁定模式」。路径:设置 → 隐私与安全性 → 锁定模式。

据苹果官方确认,「锁定模式」自2022年推出以来,四年内全球没有一例开启该模式的设备被商业间谍软件成功入侵。今年初还出现了一个名场面:美国FBI扣押了一名记者的iPhone 13,由于开启了锁定模式,专家折腾了两周硬是没撬开数据。

需要付出的代价:开启锁定模式后,网页预览、附件查看功能以及部分复杂网页功能会受到限制,使用体验会略有折扣。

7.2 其他应急措施

对于无法升级至安全版本的iPhone 7及更早机型,工信部建议停止使用Safari浏览器,改用Chrome或Firefox等第三方浏览器,并关闭iCloud云同步、蓝牙及定位服务。

关闭Safari的JavaScript功能

限制第三方App内置网页权限

开启Apple ID双重认证(设置 → Apple ID → 密码与安全性)

定期在“设置→隐私与安全性”中检查权限管理,关闭不必要的摄像头、麦克风授权

不点击任何陌生链接——哪怕是好友发的,也请先电话确认

开启自动更新(设置→通用→软件更新→自动更新)

7.3 关于iOS 13和iOS 14用户的特别提醒

苹果目前尚未给iOS 13和iOS 14这两个版本发布漏洞补丁。如果用户的设备仍停留在这两个版本,必须至少升级到iOS 15以上的最新版本,才能获得有效的漏洞防护。

八、总结与建议

从Coruna到DarkSword,从国家级APT到犯罪团伙,从乌克兰到中国——2026年春天,一场波及全球数亿苹果用户的网络安全风暴正在席卷而来。此次事件折射出三个值得关注的发展趋势:

国家级武器平民化:原本只有国家级APT组织才能获取的高端漏洞利用工具,经泄露后在GitHub公开,低阶犯罪团伙乃至个人均可“即插即用”,大幅降低定向攻击门槛。

零日漏洞武器化:攻击者通过“水坑攻击”等手法,在用户访问正规网站时即可植入恶意载荷,传统基于签名的防御手段几乎失效。

监管主动出击:工信部罕见地针对单一厂商发布最高级别红色预警,反映监管部门对移动终端安全风险的高度重视,也意味着移动设备安全已上升至国家网络安全战略层面。

致所有苹果用户:请不要以“怕卡顿”“等越狱”“续航下降”为由拒绝更新。4.2万台已沦陷的iPhone,3.2亿台暴露在风险中的设备,以及已被实战利用的国家级漏洞——这些数字提醒我们,流畅的代价可能是隐私与财产的彻底裸奔。

致企业安全团队:建议立即通过MDM策略强制推送安全更新,并在网络中部署流量检测能力,对WebKit相关的异常行为进行监控。

最后的提醒:切勿点击任何不明链接,打开“设置”中的“软件更新”,现在就去升级。这或许是你为保护个人信息安全,能做的最简单、也最有效的一件事。

参考资料:

工信部NVDB网络安全威胁和漏洞信息共享平台红色预警公告,2026年4月3日

Apple官方安全发布:iOS 26.4.1安全更新,2026年4月9日

Google GTIG、iVerify、Lookout联合披露:Coruna漏洞利用工具包分析报告,2026年3月

Proofpoint:TA446组织利用DarkSword定向钓鱼攻击研究报告,2026年3月

NCC-CSIRT安全公告:Apple WebKit漏洞CVE-2026-20643分析,2026年4月9日

长亭科技:“暗剑”漏洞实战分析与防护指南,2026年4月

奇安信威胁情报中心:iOS高端攻击武器扩散威胁报告,2026年3月

阿里云开发者社区:TA446组织利用DarkSword漏洞套件攻击研究,2026年3月

本文为原创技术分析,欢迎转发提醒更多苹果用户!你的每一次转发,都可能阻止一次隐私泄露。

夜雨聆风

夜雨聆风