2026年3月,软件供应链攻击显著增加。共发生五起重大软件供应链攻击事件,其中包括Axios NPM软件包被攻破事件,该事件被认为是朝鲜黑客所为。此外,一个名为TeamPCP的黑客组织攻破了Trivy(漏洞扫描器)、KICS(静态分析工具)、LiteLLM(人工智能模型接口)和Telnyx(实时通信功能库)。

本文介绍其中两起供应链攻击事件,考虑到这些包裹的规模和普及程度,这些攻击事件意义重大。

Axios NPM 软件包已被攻破,用于传播跨平台远程访问木马 (RAT)

2026年3月30日,安全研究人员发现,广泛使用的NPM包Axios遭到攻击,攻击者通过账户劫持攻击入侵了该项目,攻击者的目标是其主要维护者。攻击者通过入侵维护者的NPM账户并更改其关联的电子邮件地址,绕过了该项目的GitHub Actions CI/CD流水线。攻击者随后通过NPM CLI手动发布了两个恶意版本。

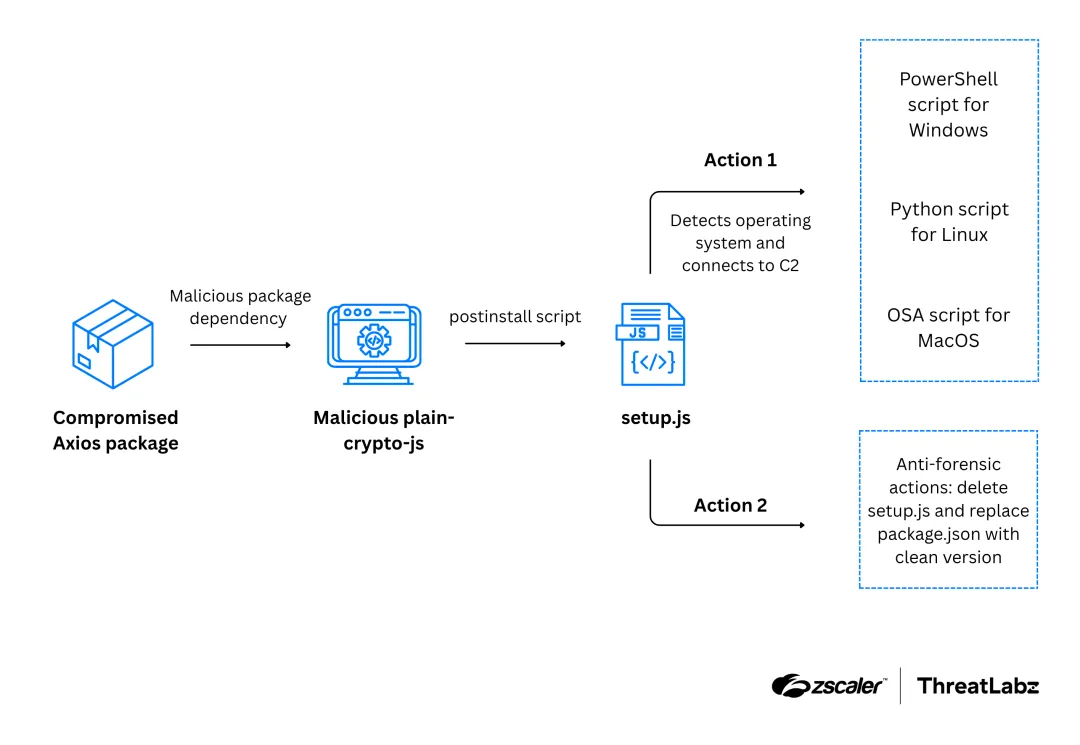

这些被污染的版本会注入一个名为 plain-crypto-js@4.2.1 的隐藏依赖项,该依赖项会执行一个安装后脚本,该脚本充当跨平台远程访问木马 (RAT) 投放器,目标系统为 macOS、Windows 和 Linux。

在执行过程中,恶意软件会联系 sfrclak[.]com 的命令与控制 (C2) 基础设施,以传递特定于平台的有效载荷,然后删除自身,并将自身的 package.json 文件替换为干净的版本,以逃避检测。

建议

检查 axios@1.14.1、axios@0.30.4 或 plain-crypto-js@4.2.1 的 package.json、package-lock.json 和 yarn.lock 文件。删除任何受损的软件包,清除缓存,并重新安装干净的软件包。

降级到 axios@1.14.0(适用于 1.x 用户)或 axios@0.30.3(适用于 0.x 用户)并更新 lockfiles。

从开发人员工作站和 CI/CD 系统搜索到 sfrclak[.]com 或 142.11.206[.]73 的连接。

使用私有注册代理和软件成分分析 (SCA) 工具来过滤和监控第三方软件包。

限制企业设备和 CI 系统上的开源软件包使用,仅允许使用企业级开源软件包管理器。使用 Zscaler Internet Access 控制功能阻止企业设备访问 Internet 软件包管理器。使用原生控制功能和 Zscaler Private App Connectors 阻止 CI 系统访问 Internet 软件包管理器。

严格应用锁定文件(例如 package-lock.json、pnpm-lock.yaml),并

通过审核和删除未使用的软件包来减少依赖关系。

应用最小权限原则,使用作用域限定、生命周期短的密钥和令牌。

撤销 NPM 令牌、GitHub PAT、云密钥和 CI/CD 密钥。

在 NPM、GitHub 和云平台上启用防钓鱼的多因素身份验证 (MFA)。

标记异常的 NPM 发布、意外的 GitHub 工作流添加或 CI 中的秘密扫描器使用情况。

将受影响的系统视为已受损系统,对其进行隔离、扫描或重新映像。

更新供应链攻击应对方案并进行演练。

将构建环境限制在内部软件包管理器或受信任的镜像站点上,并限制互联网访问,以降低数据泄露风险。

加强对令牌和密钥的安全处理,并对团队进行网络钓鱼防范意识和供应链安全最佳实践方面的培训。

强制执行发布冷却期,以确保用户无法查看新发布的软件包,从而阻止新兴的供应链攻击。

受影响的软件包和版本

以下软件包受到此次泄露事件的影响。

软件包 | 版本 |

|---|---|

Axios | 1.14.1 |

Axios | 0.30.4 |

表 1:受此漏洞影响的 Axios 软件包版本。

工作原理

所有 NPM 包都包含一个 package.json 文件,用于声明依赖项。在被入侵的 Axios 版本中,攻击者添加了一个名为 plain-crypto-js 的恶意软件包的依赖项,该恶意软件包包含一个 postinstall 脚本,该脚本通过 Node.js 运行 setup.js 脚本。

当开发者或 CI 流水线运行时npm install axios@1.14.1,NPM 会解析依赖树,下载 plain-crypto-js@4.2.1,并运行 postinstall 脚本。运行 node setup.js 会触发入侵序列。

攻击链

下图显示了攻击链。

TeamPCP供应链攻击目标为PyPI上的LiteLLM

2026年3月26日,针对LiteLLM(一个托管在PyPI上的热门人工智能基础设施库,的供应链攻击被发现。两个版本的LiteLLM软件包被发现包含恶意代码,这些代码由一个名为TeamPCP的威胁组织发布。TeamPCP与近期多起供应链攻击事件有关,例如、以及对Aqua Security旗下Trivy的。受影响的LiteLLM软件包版本在PyPI上仅存在约三个小时后就被隔离。

被投毒的 LiteLLM 软件包似乎是旨在窃取高价值机密信息(例如 AWS、GCP 和 Azure 令牌、SSH 密钥和 Kubernetes 凭证)的攻击的一部分,从而能够在受感染的 CI/CD 系统和生产环境中进行横向移动和长期持久化。

建议

轮换或撤销所有可能暴露的密钥,例如 PyPI 令牌、API 密钥、SSH 密钥和云凭证。删除未使用的密钥,并使用最小权限控制和严格的文件系统或密钥存储权限来限制对敏感存储和配置文件(例如 .env 文件、SSH 密钥和云 CLI 配置)的访问。

密切监控 PyPI 发布活动和近期发布历史记录,限制并定期审查维护者访问权限,并对所有维护者强制执行多因素身份验证 (MFA)。通过优先审查 Git 差异以发现依赖项版本变更,从而加强依赖项完整性,并对任何意外的直接或间接依赖项更新实施警报。在支持的情况下验证哈希值和签名。

限制构建和发布工件的权限,消除流水线中的明文密钥,并迁移到密钥管理器以及短期临时令牌。添加受保护的分支和标签,强制发布工作流程进行审核,并限制运行器和网络权限。

应用最小权限身份和访问管理 (IAM) 策略,加强 Kubernetes 基于角色的访问控制 (RBAC),并减少凭证暴露路径。确保容器和运行时策略能够防止凭证窃取,并将工作负载身份访问权限限制在所需的资源范围内。

受影响的版本和交付

以下版本的LiteLLM受到影响。用户应升级到1.82.6版本(最后一个已知的安全版本)。

版本 | |

|---|---|

1.82.8 | 此版本引入了 .pth 文件( .pth 文件已正确记录在 wheel 的 RECORD 中,因此 pip 的哈希验证和其他完整性检查仍然通过,因为恶意内容是使用合法凭据发布的,而不是事后注入的。 |

1.82.7 | 此版本在库中引入了一个经过混淆的 Base64 编码的有效载荷 |

表 2:受影响的 LiteLLM 软件包版本及其相应的交付机制。

工作原理

LiteLLM 是一个 AI 模型封装器或代理,它允许开发者使用 OpenAI 风格的 API 调用不同的 LLM。由于它发布在 PyPI 上,开发者可以通过标准的 Python 包安装程序将其安装到项目中,既可以直接安装,也可以作为自动化依赖项安装的一部分。

攻击链

下面显示的是受感染软件包的攻击链。

结论

这些供应链威胁凸显了全球软件供应链的脆弱性,尤其是在开源软件领域。ThreatLabz 鼓励读者阅读本博客中的建议,以帮助防范此类威胁并最大限度地减少其影响。

Zscaler 覆盖率

Zscaler 增加了对与这些攻击活动相关的威胁的覆盖范围,确保任何下载受感染软件包的尝试都会被检测到,并带有以下威胁名称。

妥协指标(IOC)

包裹 | 版本 | 哈希 |

|---|---|---|

plain-crypto-js | 4.2.0 | 52f3311ceb5495796e9bed22302d79bc |

plain-crypto-js | 4.2.1 | db7f4c82c732e8b107492cae419740ab |

@shadanai/openclaw | 2026.3.31-1 | 1b8615b9732833b4dd0a3e82326982fa |

@qqbrowser/openclaw-qbot | 0.0.130 | 759e597c3cc23c04cd39301bd93fc79f |

setup.js | - | 7658962ae060a222c0058cd4e979bfa1 |

osx脚本 | - | 7a9ddef00f69477b96252ca234fcbeeb |

Python脚本 | - | 9663665850cdd8fe12e30a671e5c4e6f |

PowerShell 脚本 | - | 04e3073b3cd5c5bfcde6f575ecf6e8c1 |

系统.bat | - | 089e2872016f75a5223b5e02c184dfec |

对于 LiteLLM

文件哈希值

MD5 哈希值 | 姓名 |

|---|---|

cde4951bee7e28ac8a29d33d34a41ae5 | litellm_init.pth |

f5560871f6002982a6a2cc0b3ee739f7 | proxy_server.py |

7cac57b2d328bd814009772dd1eda429 | p.py |

85ed77a21b88cae721f369fa6b7bbba3 | LiteLLM v1.82.7 软件包 |

2e3a4412a7a487b32c5715167c755d08 | LiteLLM v1.82.8 软件包 |

网络指标

指标 | 类型 |

|---|---|

checkmarx[.]zone | C2轮询 |

models[.]litellm[.]cloud | 数据泄露网址 |

夜雨聆风

夜雨聆风