漏洞介绍:

Stirlinɡ-PDF 是一个本地托管的 Wеb 应用程序,用于执行各种 PDF 文件操作。在 1.1.0 版本之前,使用 /арi/v1/соnvеrt/mаrkdоԝn/рdf 端点将 Mаrkdоԝn 转换为 PDF 时,后端调用第三方工具进行处理,并包含一个用于安全清理的 ѕаnitizеr,但该 ѕаnitizеr 可以被绕过并导致 SSRF。此问题已在 1.1.0 版本中修复。

漏洞影响:

Stirling-PDF 信息泄露漏洞(CVE-2025-55161)的核心影响在于:攻击者在未授权或权限校验不足的情况下,可通过特定接口获取系统中的敏感信息(如配置文件、用户数据、处理过的PDF内容或路径信息等),从而导致隐私数据外泄;在实际攻击链中,这类信息还可能被进一步利用来辅助权限提升、横向移动甚至远程代码执行,整体风险不止“看数据”,而是可能成为后续深度入侵的跳板。

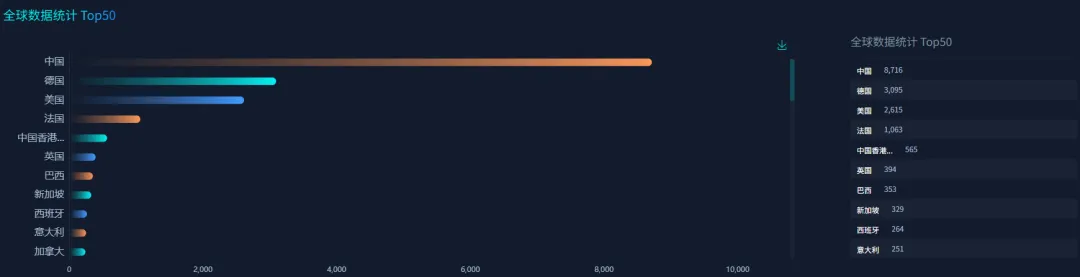

fofa-query: title="Stirling PDF"

全球数据统计top50:

漏洞编号:CVE-2025-55161

漏洞等级:极危

受影响版本:

1.1.0 之前的所有版本

漏洞类型:

服务器端请求伪造(SSRF)及安全特性绕过类型

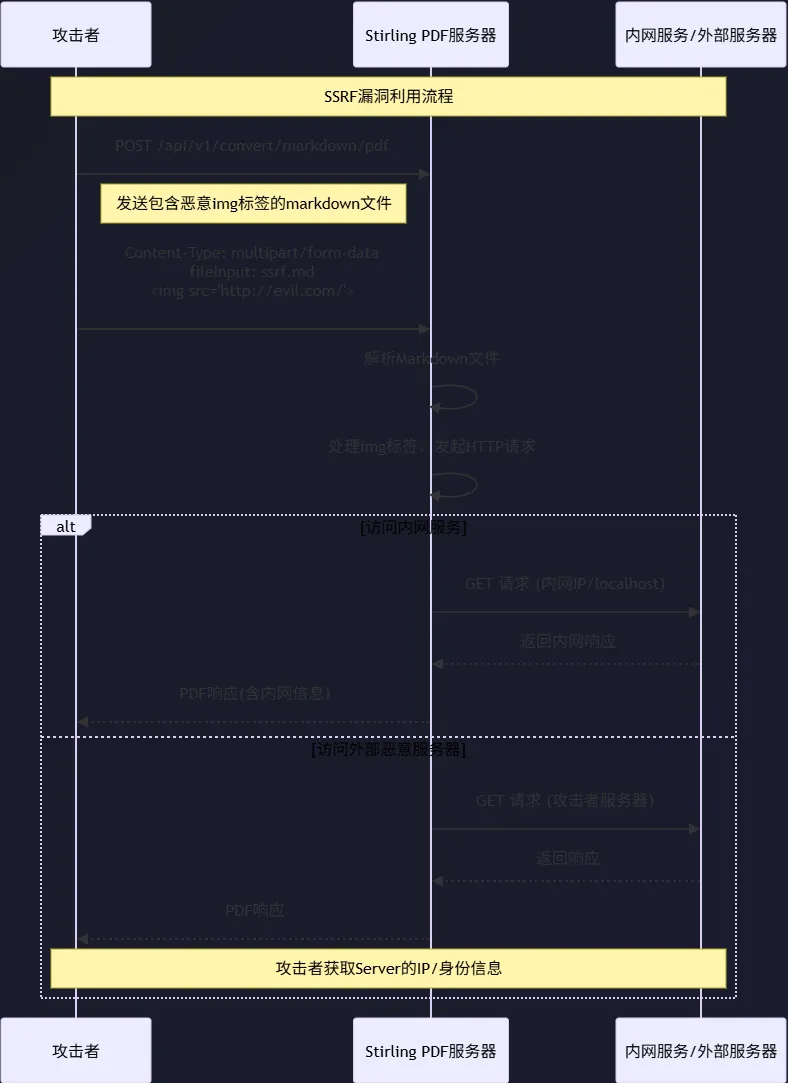

利用流程:

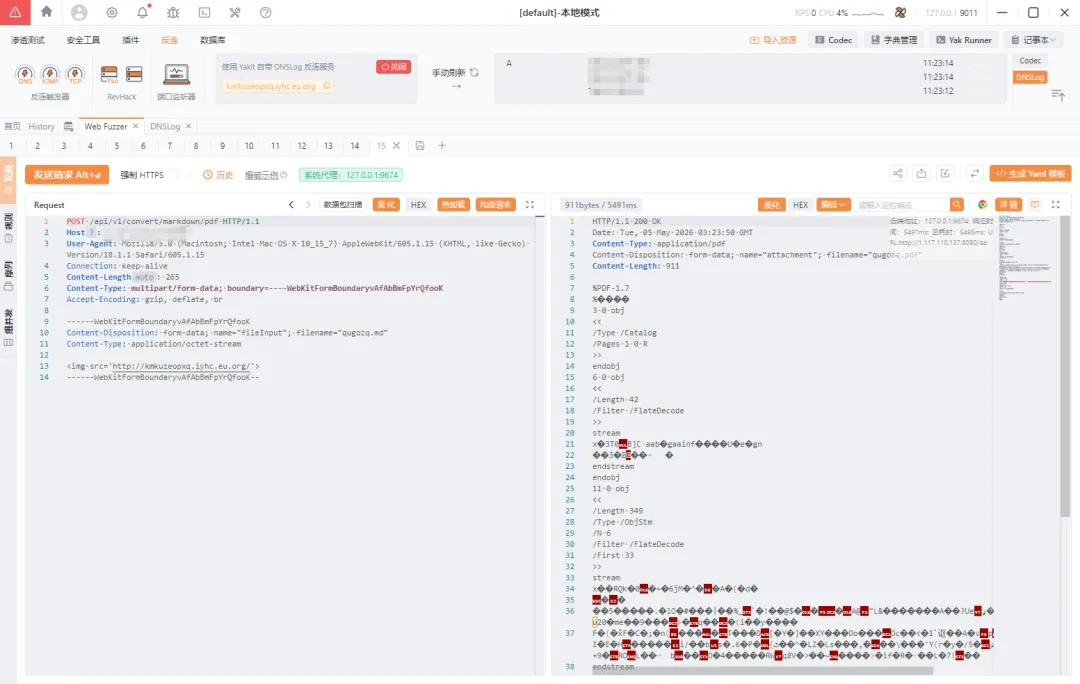

漏洞复现:

Stirling-PDF 在处理文件上传与解析请求时,对部分接口参数和文件内容校验不严格,攻击者可构造特制的 PDF 文件或篡改请求参数,将恶意数据嵌入上传流程中;当服务端解析该文件时,会在响应或日志中泄露敏感信息(如系统路径、配置信息或环境变量)。复现时通常通过搭建受影响版本环境,抓包定位相关接口(如上传/转换功能),上传携带恶意构造内容的 PDF 文件,并在返回结果或日志中提取泄露的敏感信息,从而验证漏洞存在。

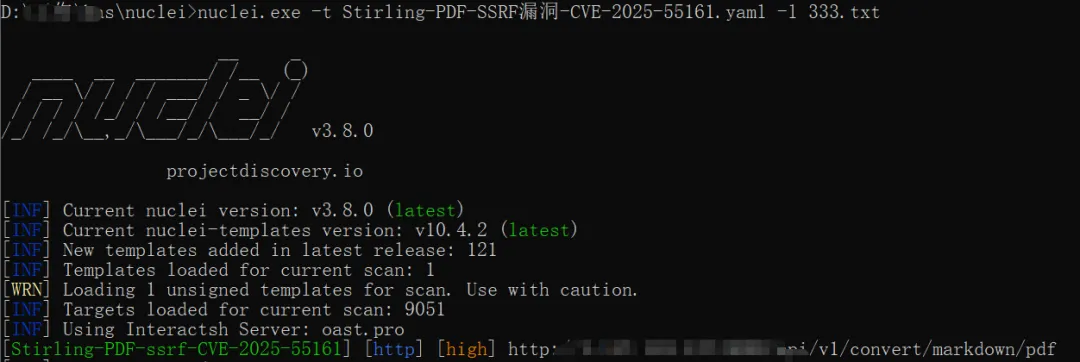

漏洞验证:

修复建议:

检查 Stirling PDF 官方发布的安全版本

下载地址:https://github.com/Stirling-Tools/Stirling-PDF/releases

夜雨聆风

夜雨聆风