资料在文章末尾

摘要

作为一名安全从业者或网安学习者,你是否经常面临这样的尴尬:甲方或你的上司要求出具一份全面的服务器漏洞报告,但手里没有趁手的“扫描枪”?商业软件如 Nessus 价格昂贵,在线扫描又担心数据泄露。

别担心!今天,带你解锁 Kali Linux 自带的终极王牌——OpenVAS(开源漏洞评估系统)。本文将基于最新的 Kali Linux 2026.1 版本,提供两种安装方式:

方式一:在现有 Kali 中通过 apt 安装(适合已在用 Kali 的用户)

方式二:下载官方 Greenbone 社区版镜像(适合不想折腾环境的用户)

无论哪种方式,最终都将对一台 Windows Server 2008 R2 靶机进行全量漏洞扫描与验证。

文末有详细的总结和避坑指南,建议点赞、收藏、转发,防止下次想用的时候找不到了!

郑重声明:本文仅供学习、研究使用,请勿用于非法用途!

一、OpenVAS 的前世今生与功能

在敲命令之前,我们先聊聊“灵魂三问”:这是什么?从哪来?为什么厉害?

1. 前世今生:从“Nessus 分支”到“GVM 霸主”

OpenVAS 的全称是 Open Vulnerability Assessment System(开放式漏洞评估系统)。它的故事充满了传奇色彩:早期的网络安全扫描标杆是 Nessus,但在 2005 年,Nessus 转变为了闭源商业软件。为了捍卫开源的自由精神,社区从 Nessus 的最后一个开源版本分支出来,成立了 OpenVAS 项目。

随着时间的发展,OpenVAS 功能不断完善,后来演变为更强大的 Greenbone Vulnerability Management(GVM)。现在大家看到的 OpenVAS 扫描器,实际上是 GVM 这个大型漏洞管理框架的核心引擎。

2. 核心功能与亮点

它之所以被称为“开源版的 Nessus”,是因为具备如下强大功能:

海量漏洞库(NVT):维护着数以万计的 Network Vulnerability Tests,确保能及时发现最新的 CVE 漏洞。

认证与非认证扫描:不仅能扫端口,默认非认证扫描;只要给它 Windows 域账号密码,它就能登录注册表做深度验证扫描,检测出补丁缺失、弱口令等深层次问题。

完全免费且可控:对于企业私有化部署和个人学习来说,这是绝对的福音,且完全支持离线部署。

可视化报告:提供了完善的 Web 管理界面(GSA),支持生成 PDF、HTML 等丰富的漏洞报告。

二、实验环境准备

为了确保教程 100% 成功,我们搭建了以下隔离环境:

| 角色 | 系统 | 配置建议 | IP 示例 |

|---|---|---|---|

| 攻击机(扫描器) | Kali Linux 2026.1 | 4GB+ 内存,2核+ CPU | 10.0.0.129 |

| 靶机(受害者) | Windows Server 2008 R2 | 2GB 内存 | 10.0.0.152 |

| 网络模式 | 两者均设置为 NAT 模式 或 仅主机模式,确保能互相通信 |

注意:OpenVAS/GVM 对内存要求较高,建议至少分配 4GB 内存给 Kali,否则同步漏洞库时容易卡死。

三、安装方式一:在 Kali 2026.1 中通过 apt 安装

适合已有 Kali 环境,希望将 OpenVAS 集成到现有系统中的用户。

第 1 步:全面更新系统

打开终端,输入以下命令,确保你的系统和软件包是最新状态(约 5-15 分钟):

sudo apt update && sudo apt upgrade -ysudo apt dist-upgrade -y

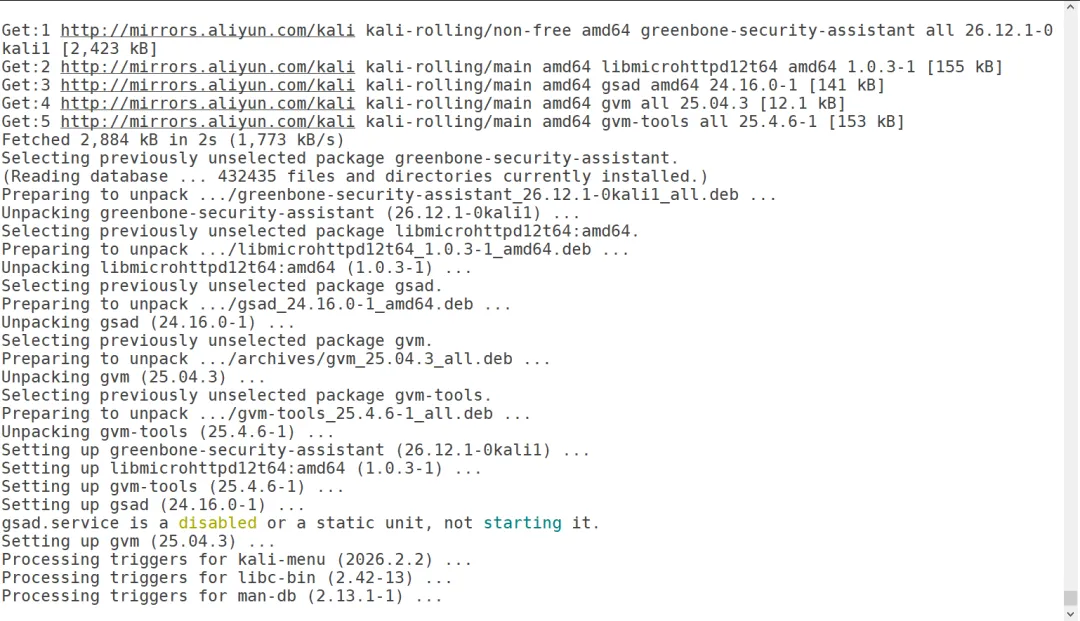

第 2 步:安装 GVM / OpenVAS

直接安装 gvm 包即可:

sudo apt install gvm -y

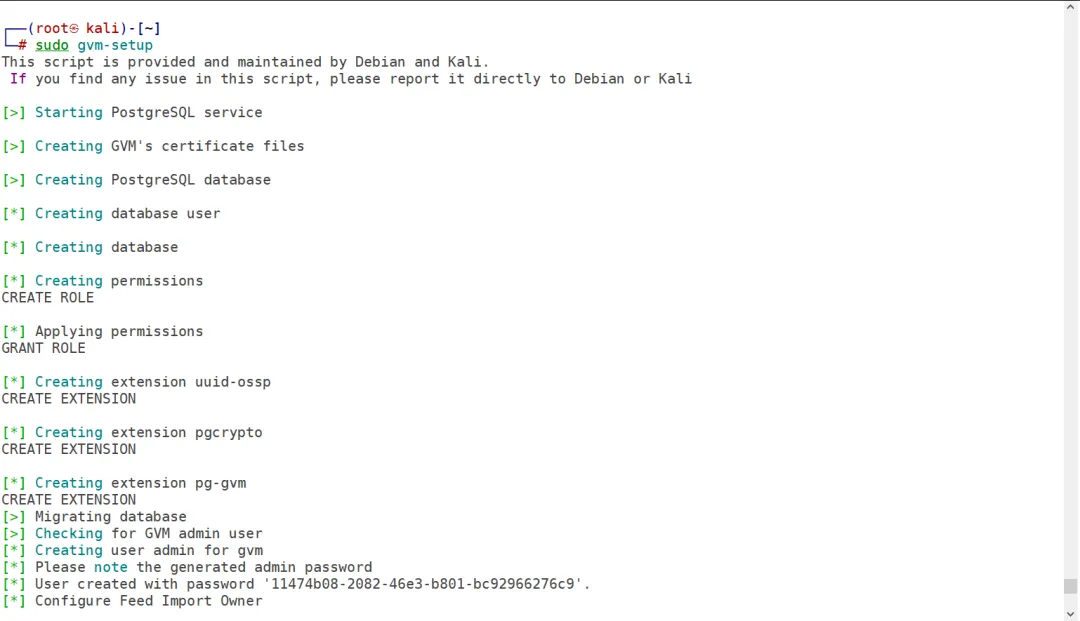

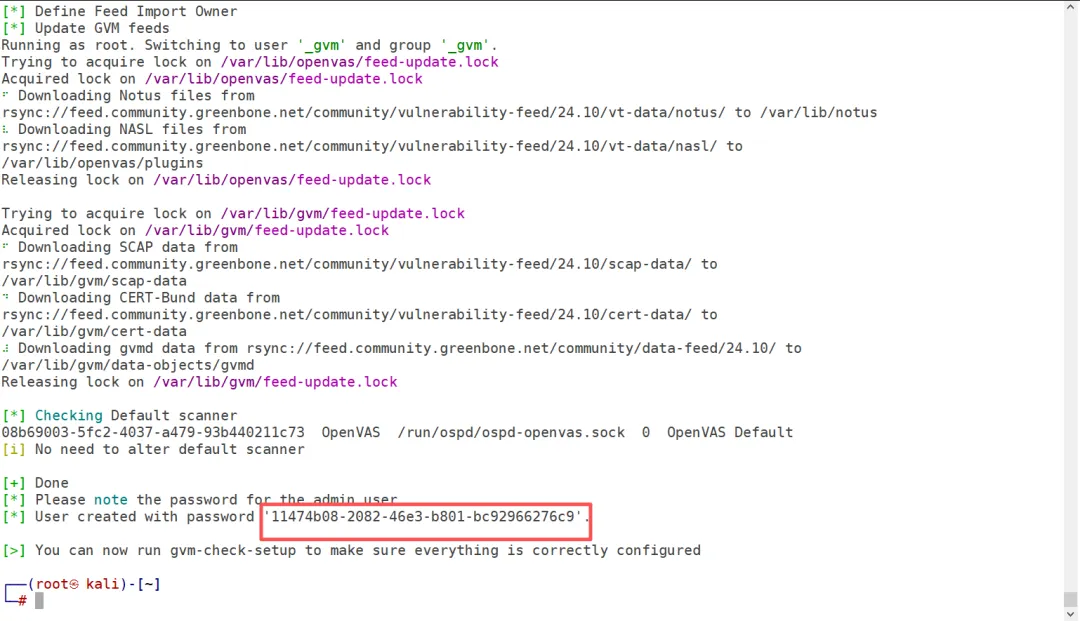

第 3 步:初始化设置

运行官方一键配置脚本。这一步会同步庞大的漏洞库(NVT),根据网速不同,可能需要 15 分钟到 1 小时,甚至更久。

sudo gvm-setup

第 4 步:修改密码(可选但推荐)

随机生成的密码不好记,我们把它改成自己记得住的(例如设为 ysyx123):

sudo runuser -u _gvm -- gvmd --user=admin --new-password=ysyx123第 5 步:验证检查

检查所有组件是否正常:

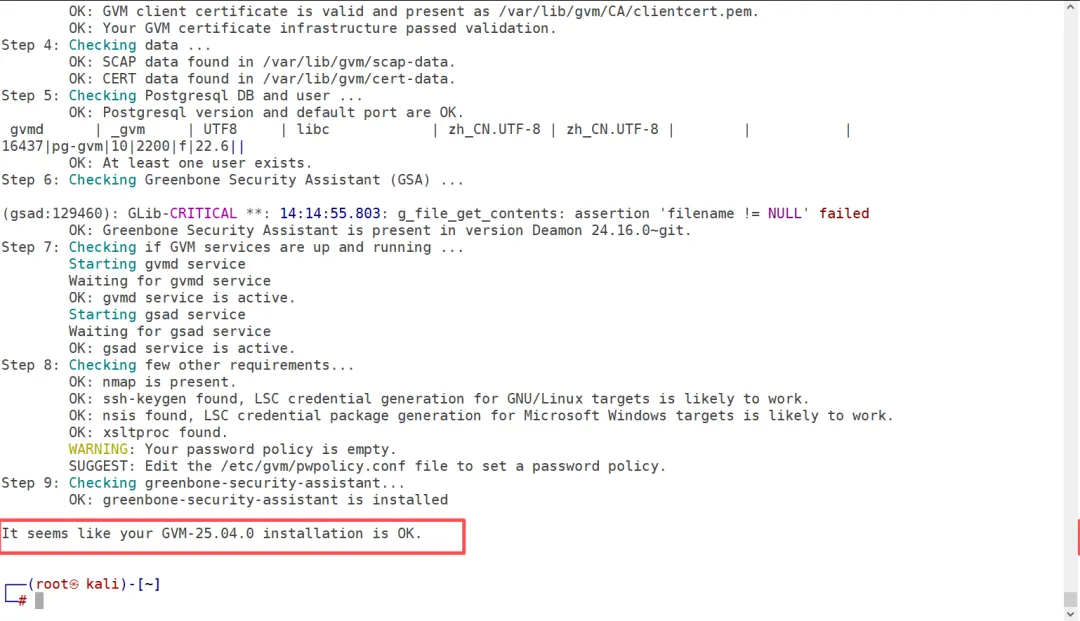

sudo gvm-check-setup如果输出均为 OK,说明安装成功。

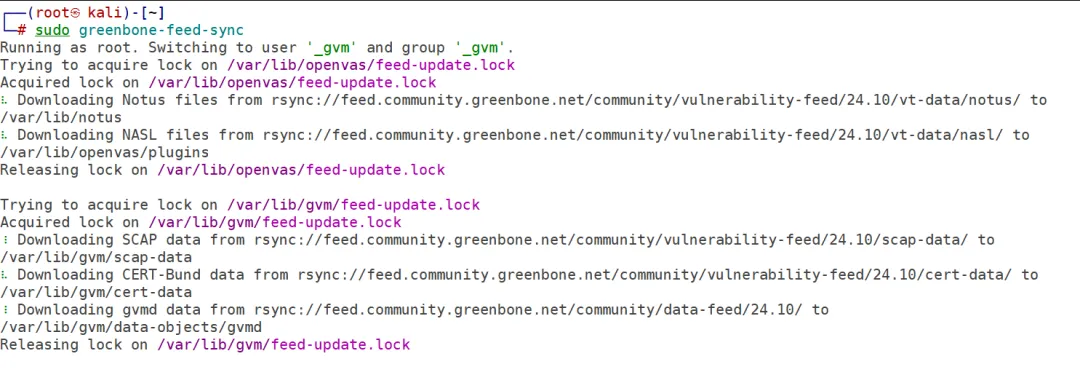

第 6 步:升级漏洞规则库(确保最新)

建议先停止服务,再手动更新:

sudo gvm-stopsudo greenbone-feed-sync

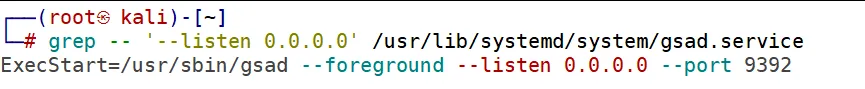

第 7 步:设置远程访问(让物理机能访问)

OpenVAS 默认只监听 127.0.0.1,我们需要修改为 0.0.0.0:

# 修改监听地址sudo sed -i 's/--listen 127.0.0.1/--listen 0.0.0.0/g' /usr/lib/systemd/system/gsad.service# 验证是否修改成功grep -- '--listen 0.0.0.0' /usr/lib/systemd/system/gsad.service

# 重新加载 systemd 并重启服务sudo systemctl daemon-reloadsudo systemctl restart gsad.service

第 8 步:设置开机自启(可选)

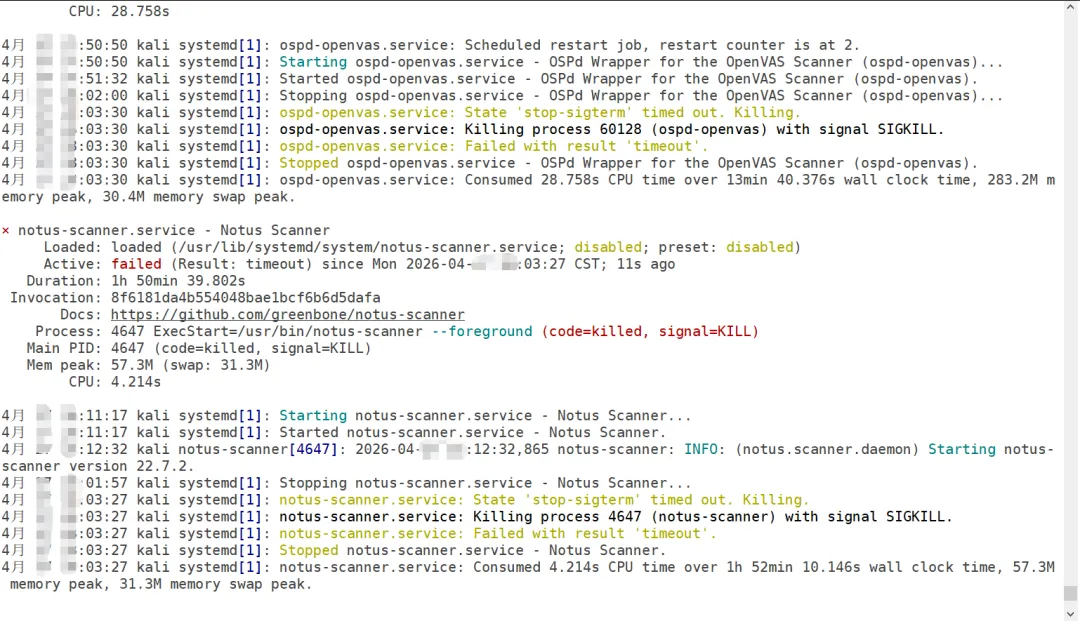

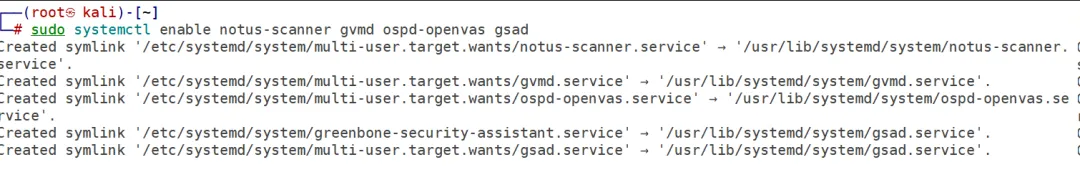

sudo systemctl enable notus-scanner gvmd ospd-openvas gsad

第 9 步:设置中文界面(可选)

GVM 的 Web 界面已内置中文语言包,无需手动复制文件,直接登录后切换即可。 如果希望强制启用,可执行:

cd /usr/share/gvm/gsad/web/localessudo cp gsa-zh_CN.json gsa-en.json # 将中文文件覆盖英文(不推荐,可能被还原)

更稳妥的方法见后面的“登录设置”。

第 10 步:启动服务

sudo gvm-start四、安装方式二:使用官方 Greenbone 社区版镜像

适合不想在 Kali 上折腾依赖,或者希望拥有一个独立、稳定的漏洞扫描专用虚拟机的用户。

1. 下载官方镜像

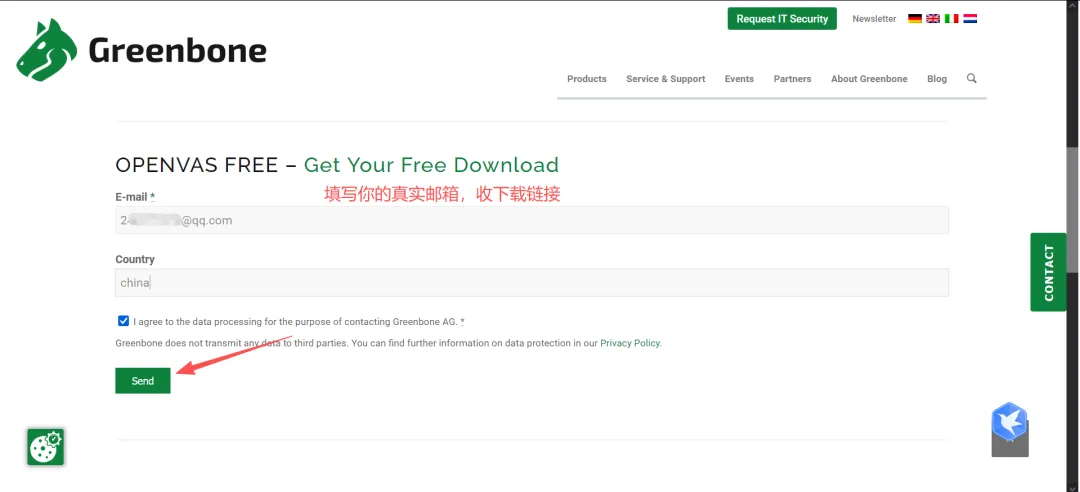

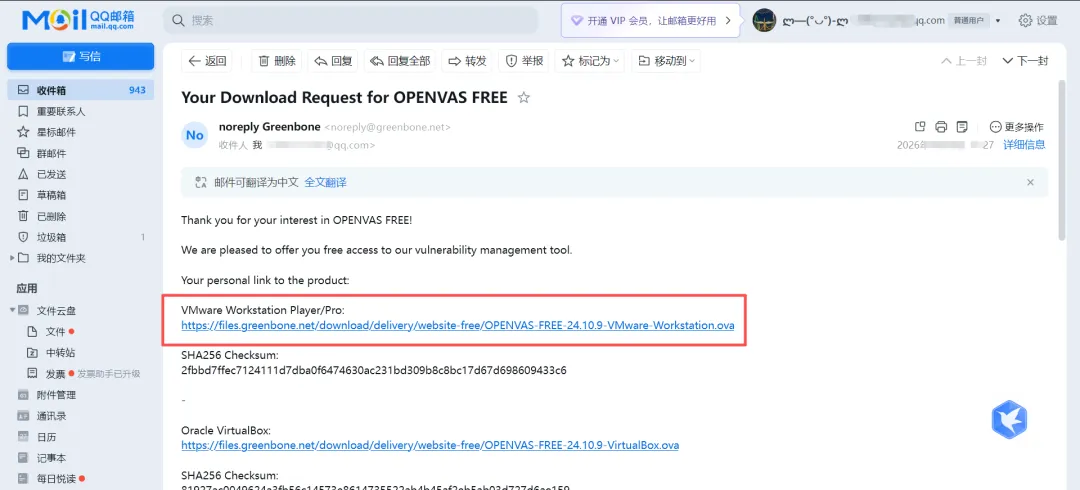

访问 Greenbone 官方社区版页面:https://www.greenbone.net/en/openvas-free/#installationguide

通过下载链接进行下载,通常是一个 .ova 文件。

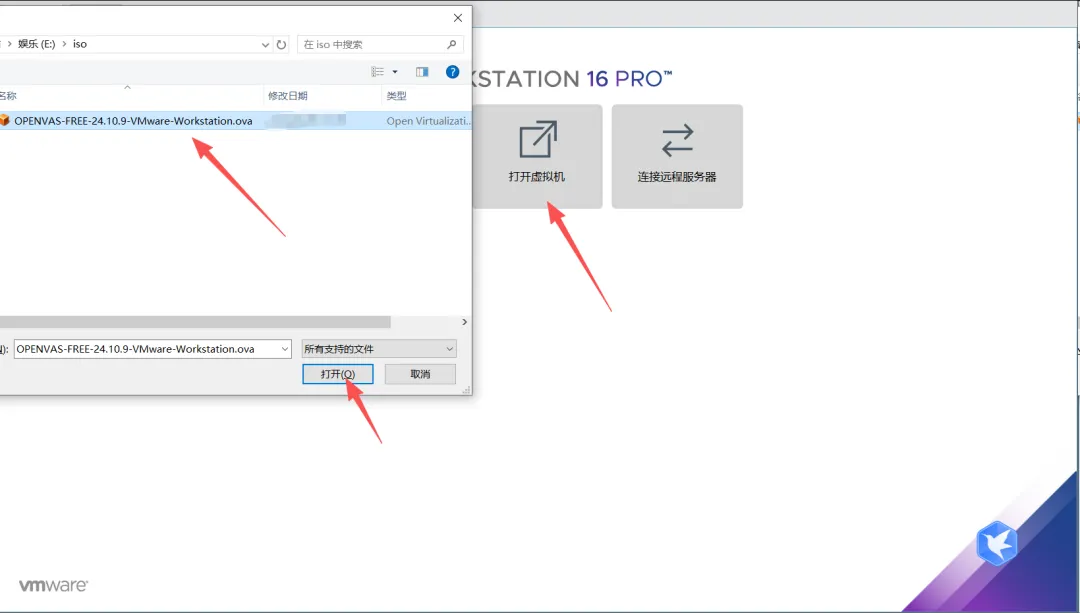

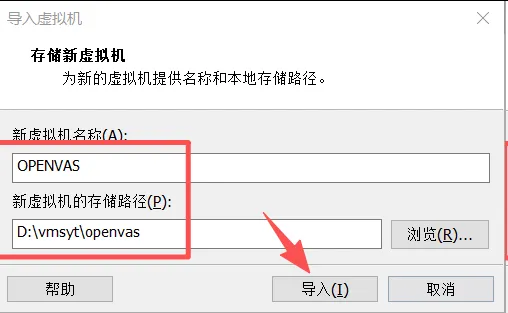

2. 导入虚拟机(以 VMware 为例)

打开 VMware,选择

文件→打开,选中下载的.ova文件。

导入完成后启动虚拟机。

3. 首次启动与初始化

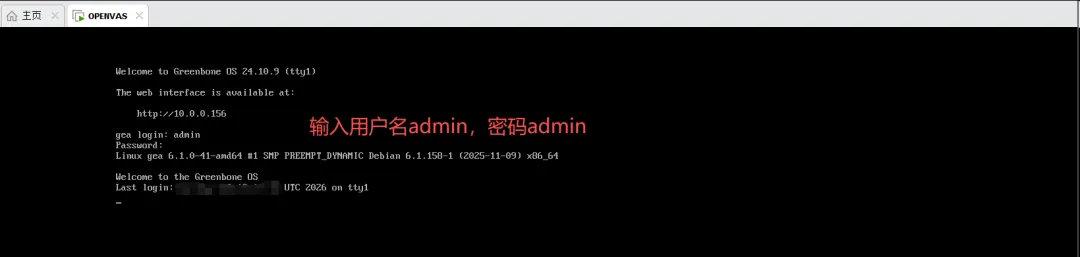

系统启动后会进入文本控制台,显示登录提示。默认用户名

admin,密码在第一次启动时会让您设置(请牢记)。

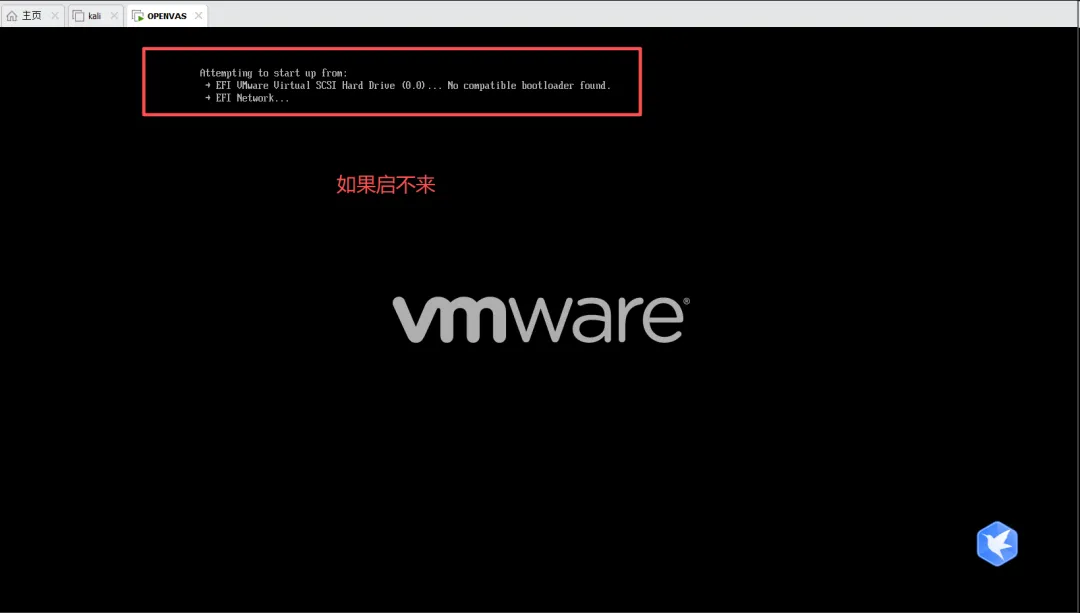

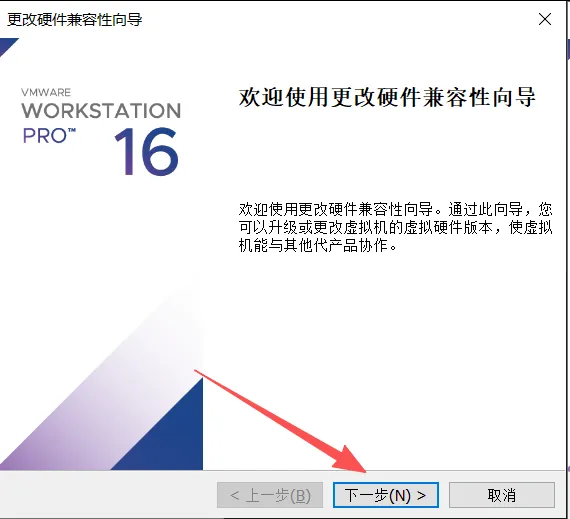

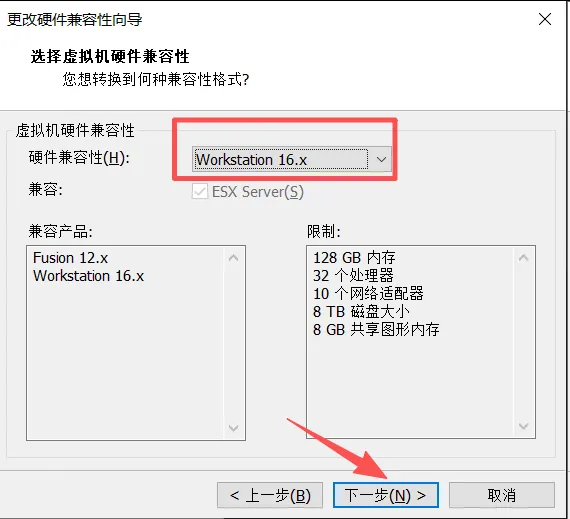

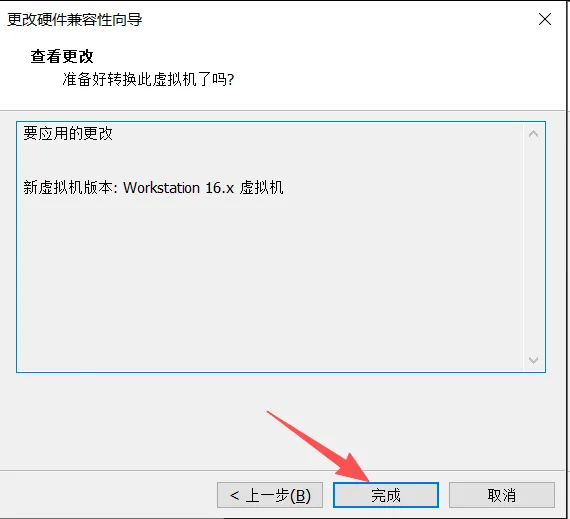

在虚拟机标签页上右键 → 管理 (Manage) → 更改硬件兼容性

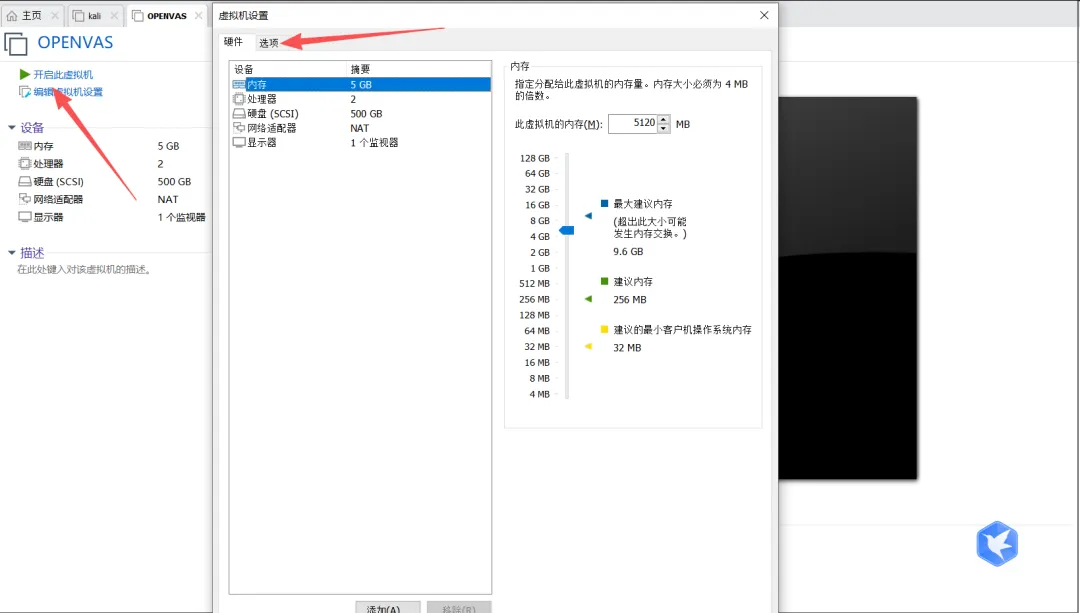

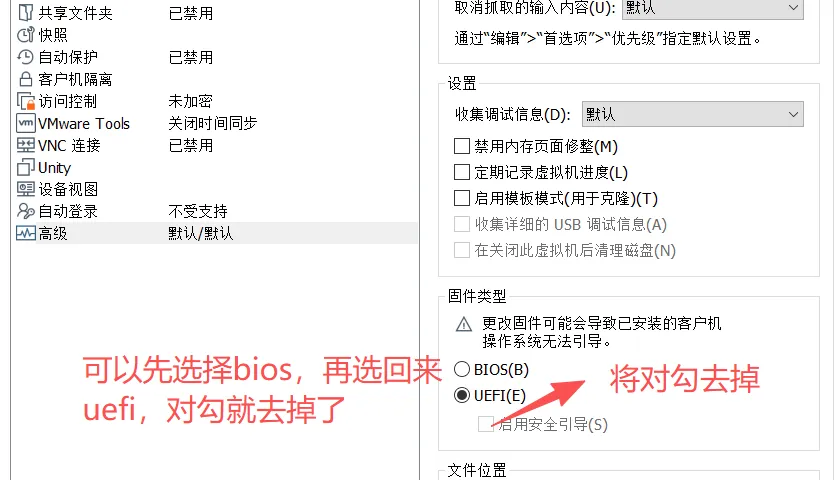

编辑虚拟机设置,选择选项-高级

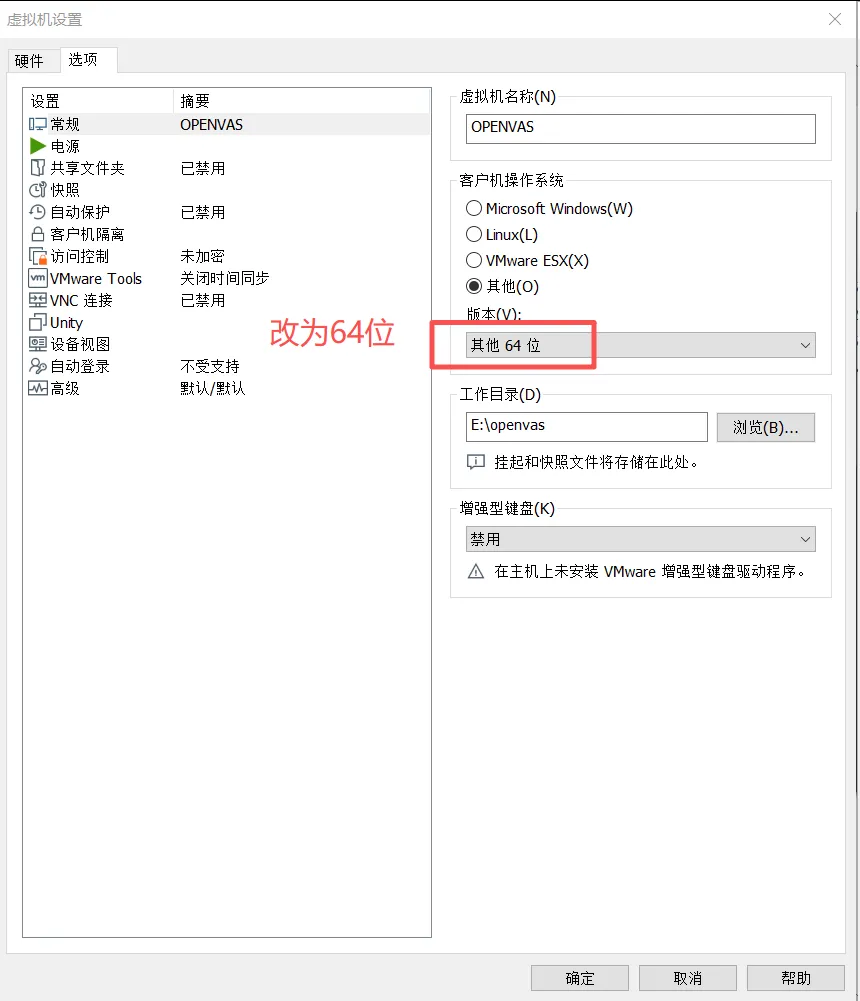

选择常规,将版本改为其他64位,点击确定

更改完成后就可以启动成功了,然后输入用户名密码

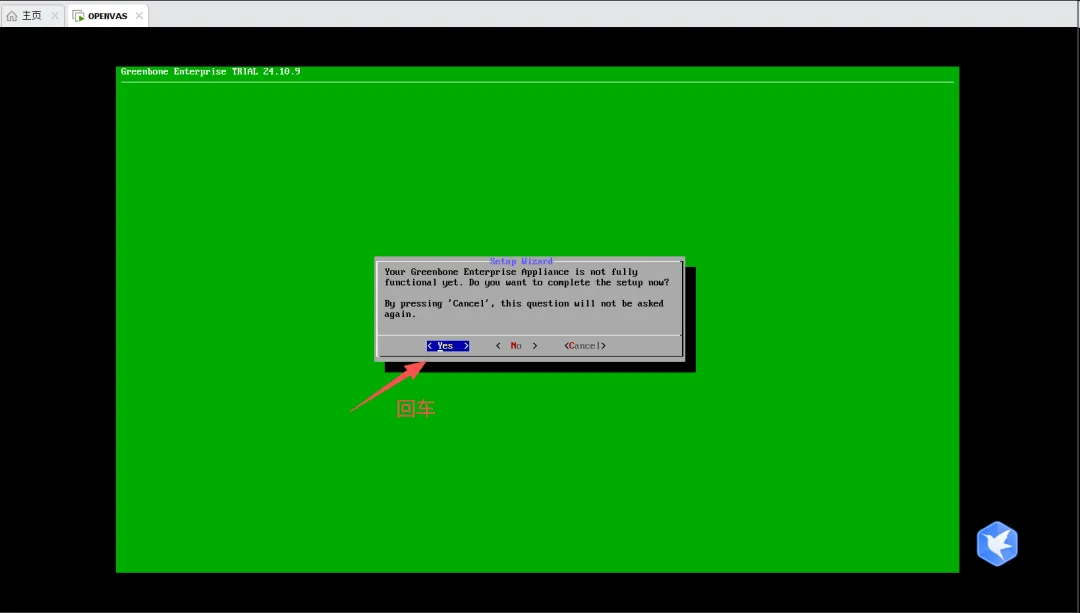

选择yes

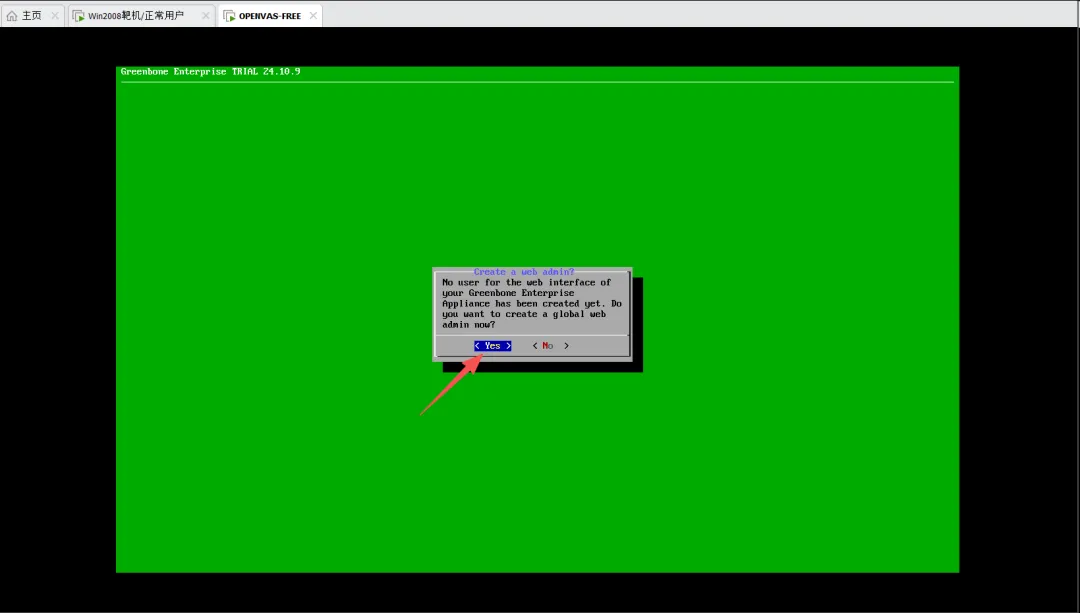

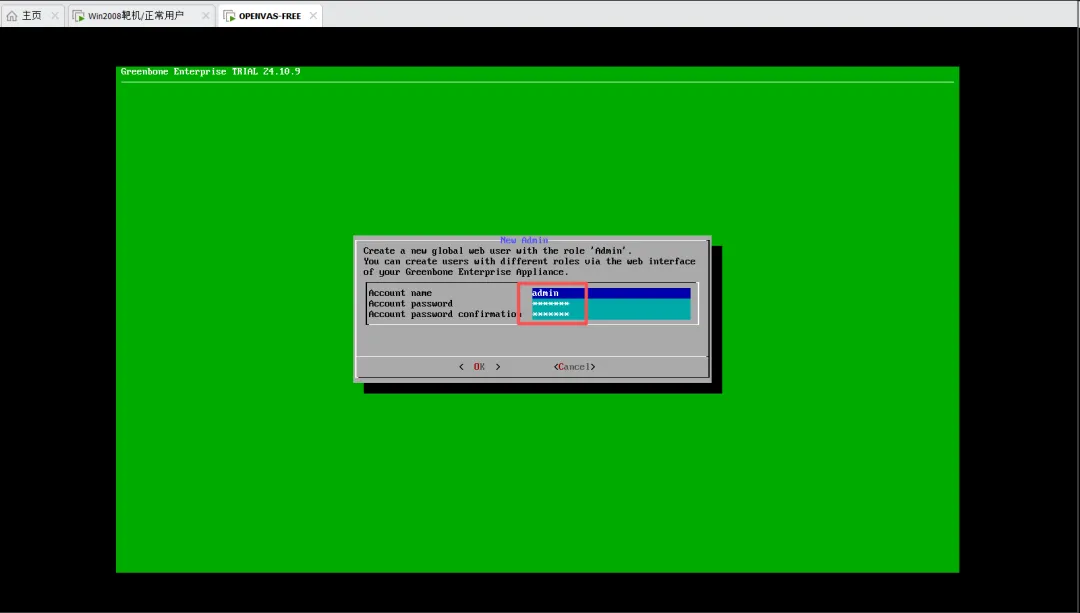

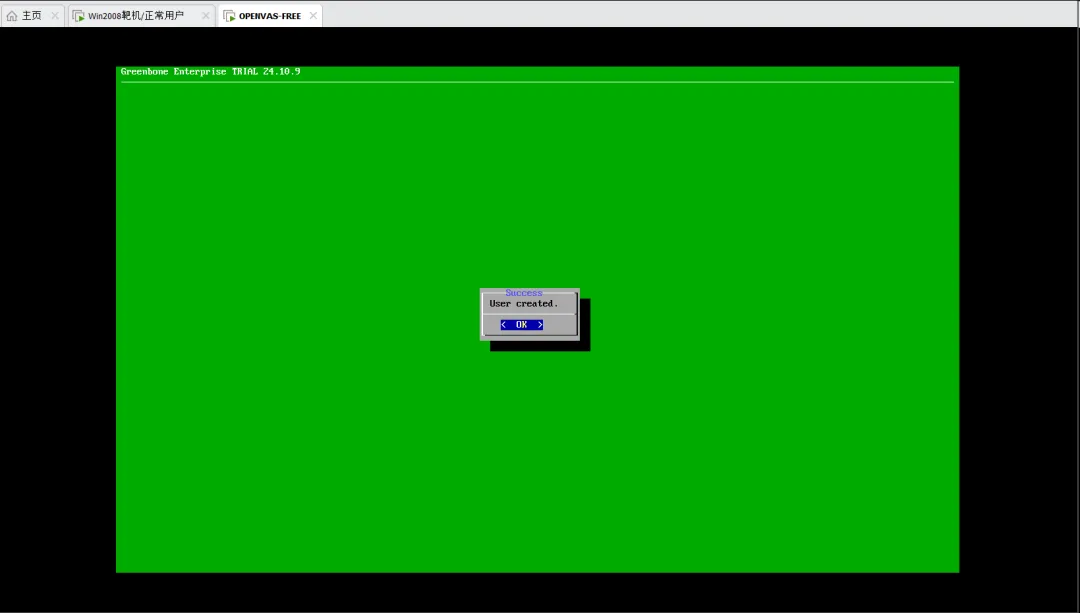

创建访问web页面的用户名密码

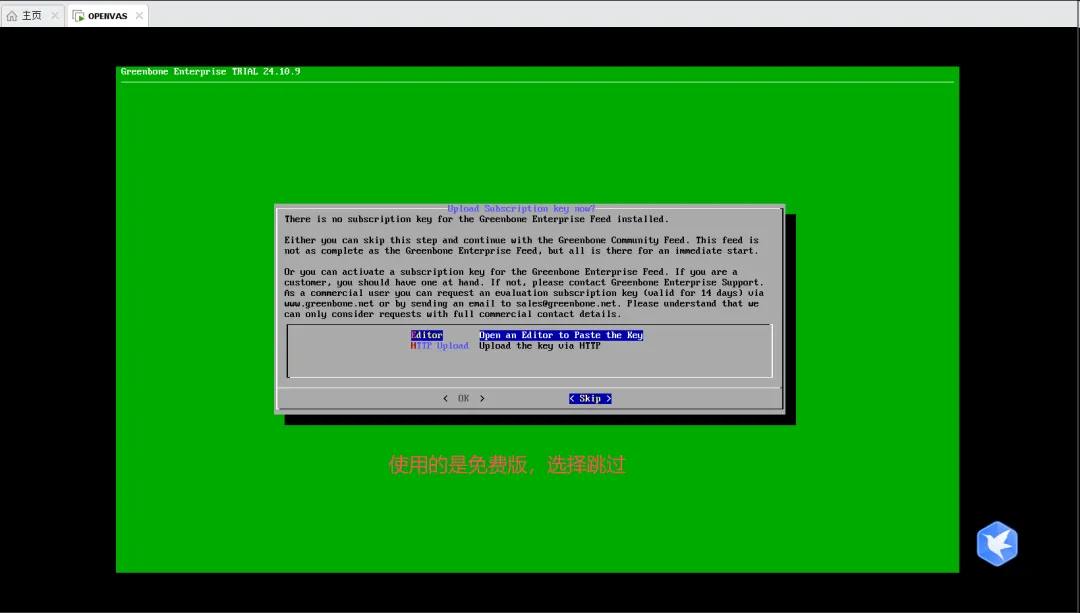

选择跳过

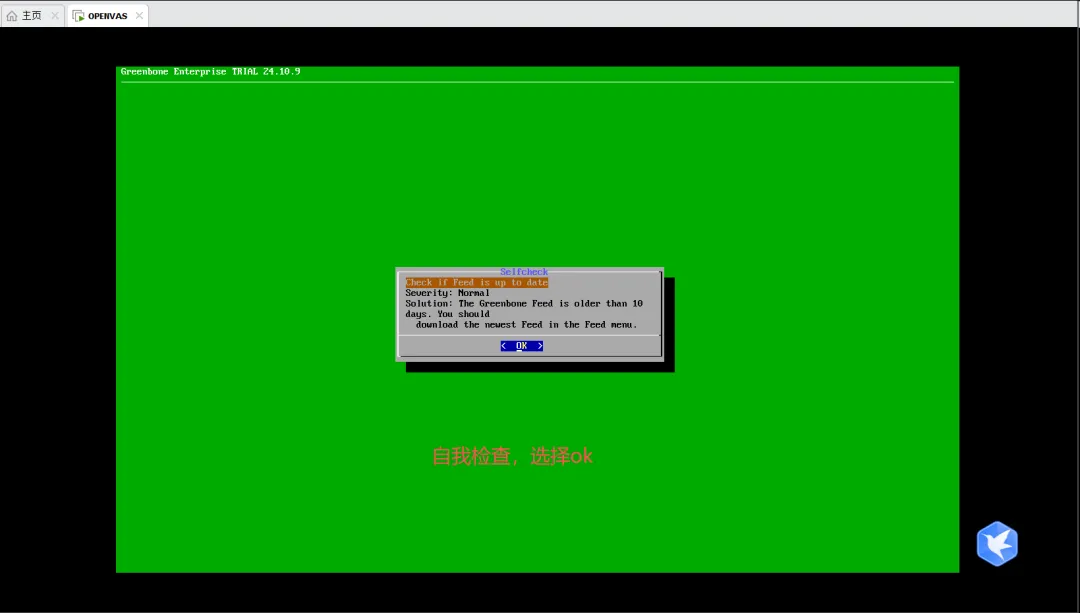

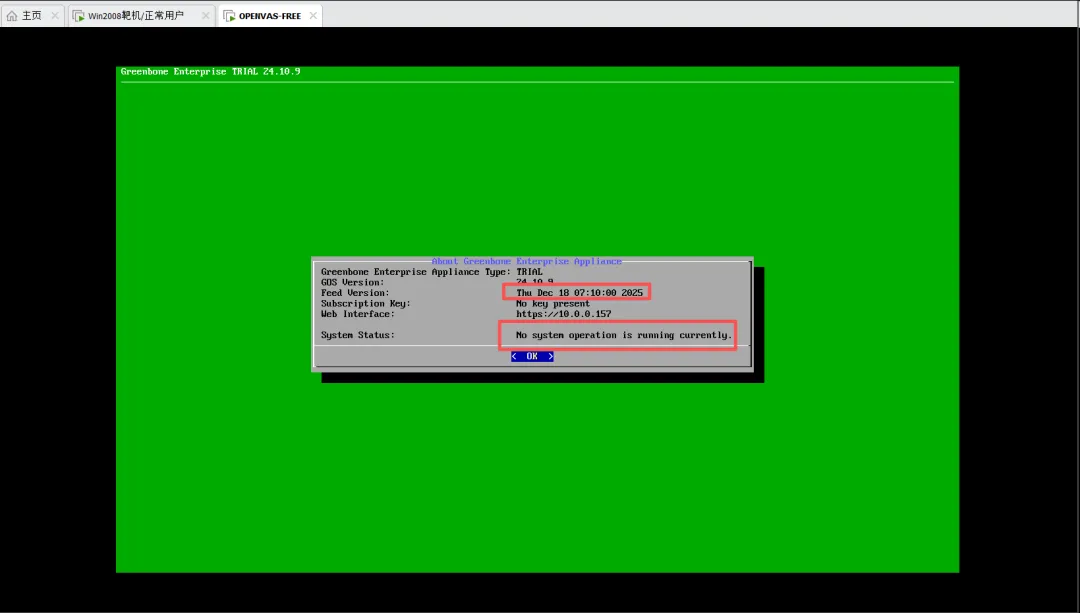

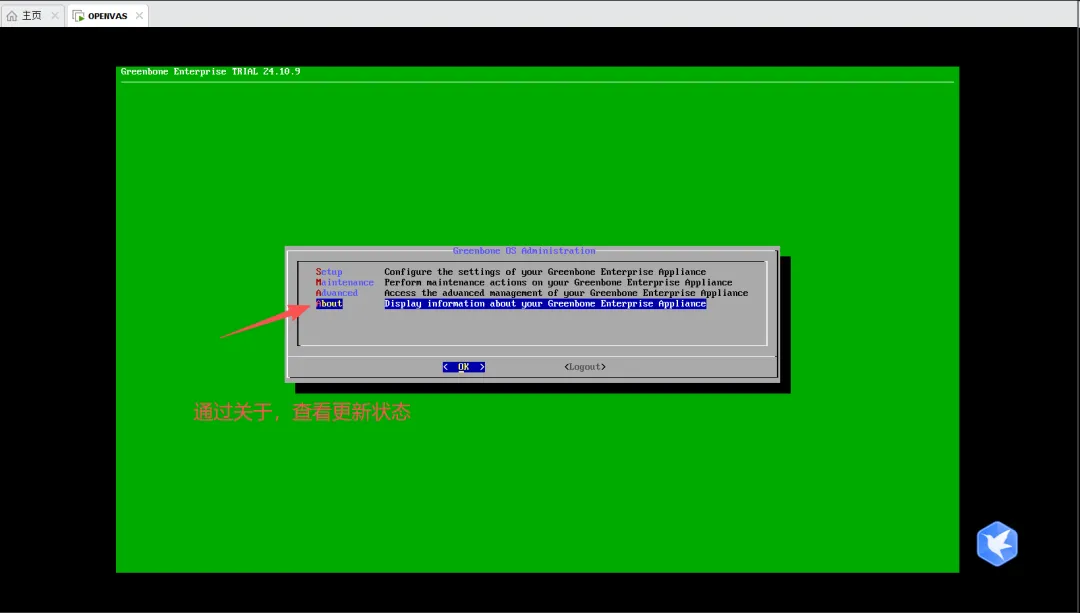

选择关于,回车ok,查看详情

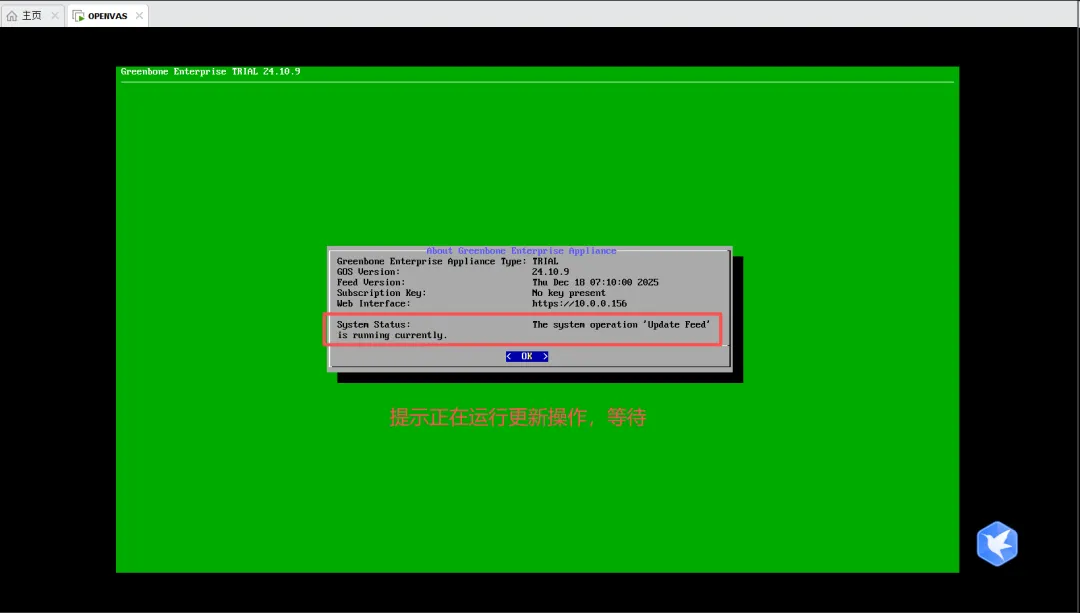

当下漏洞库最新位2025年的,并且此时没在更新,点击ok

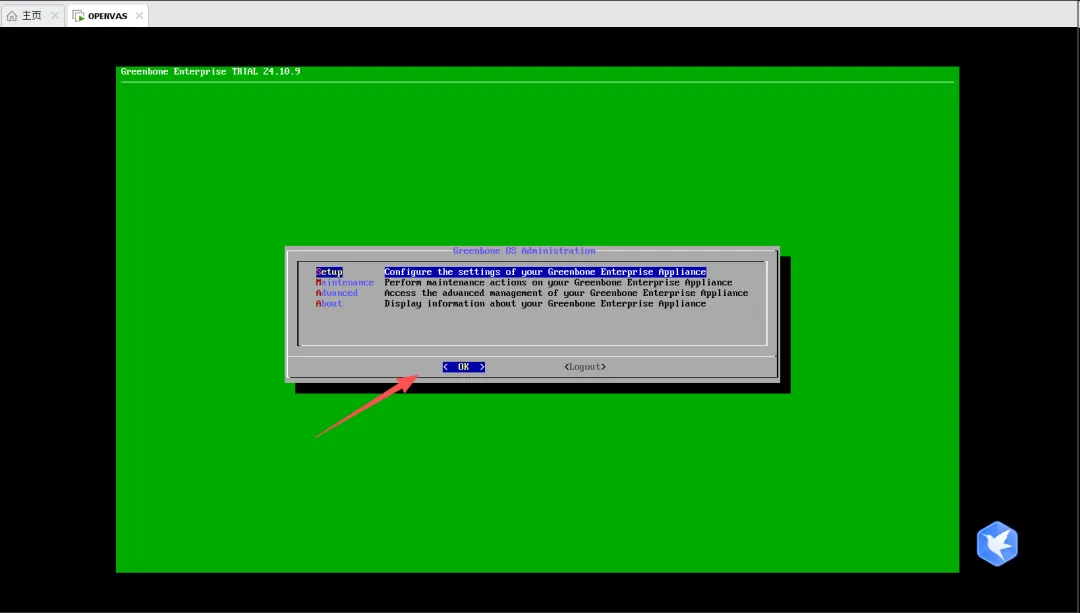

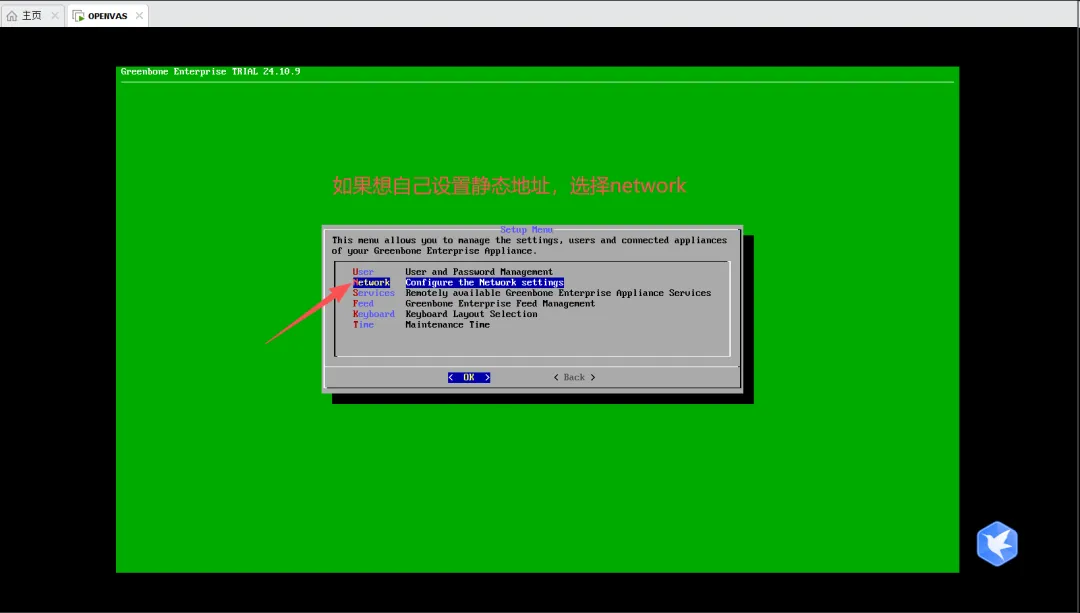

设置静态IP地址(可选),选择setup-network

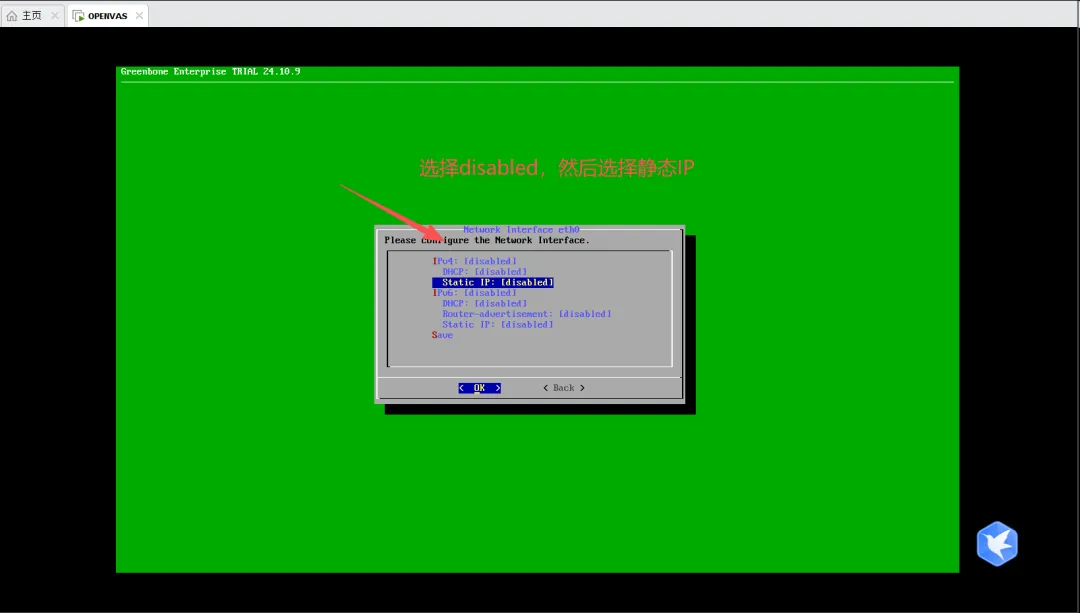

选择static ip,空格选择为disabled

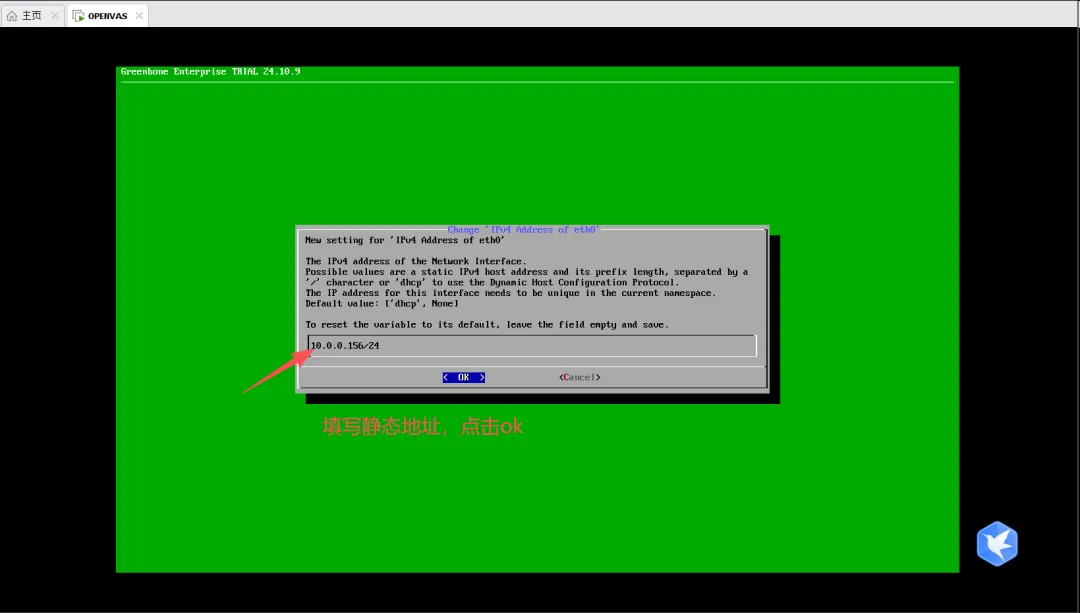

输入静态IP地址与掩码,点击ok

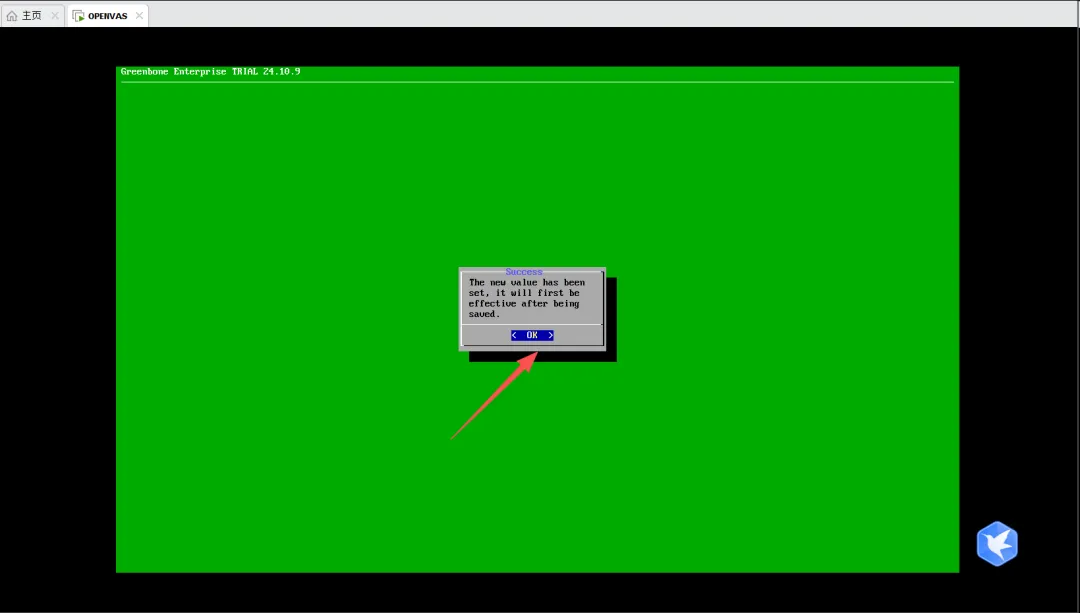

点击ok

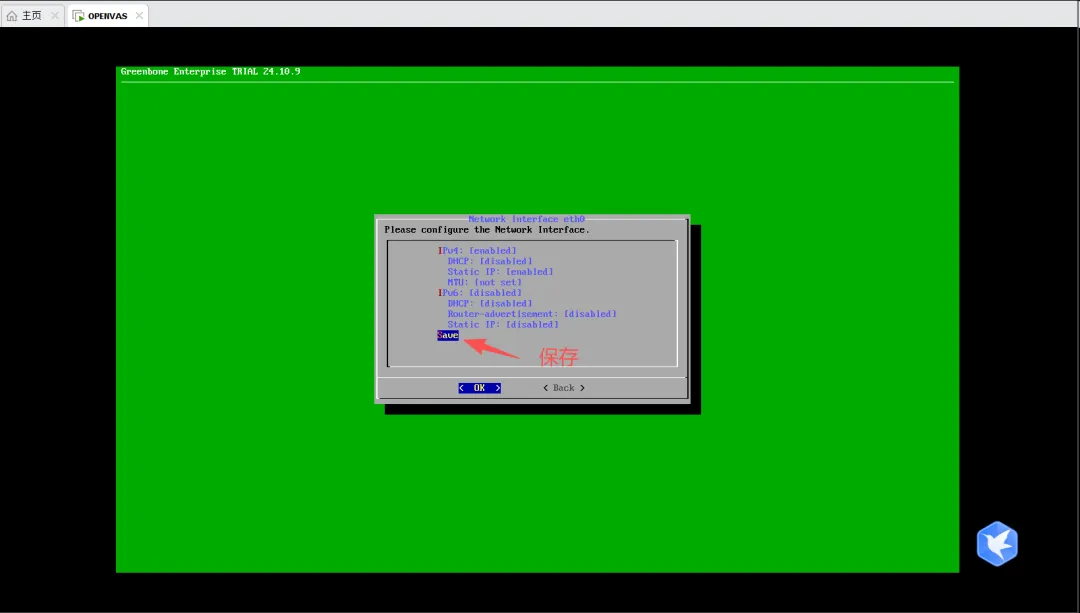

最后点击保存

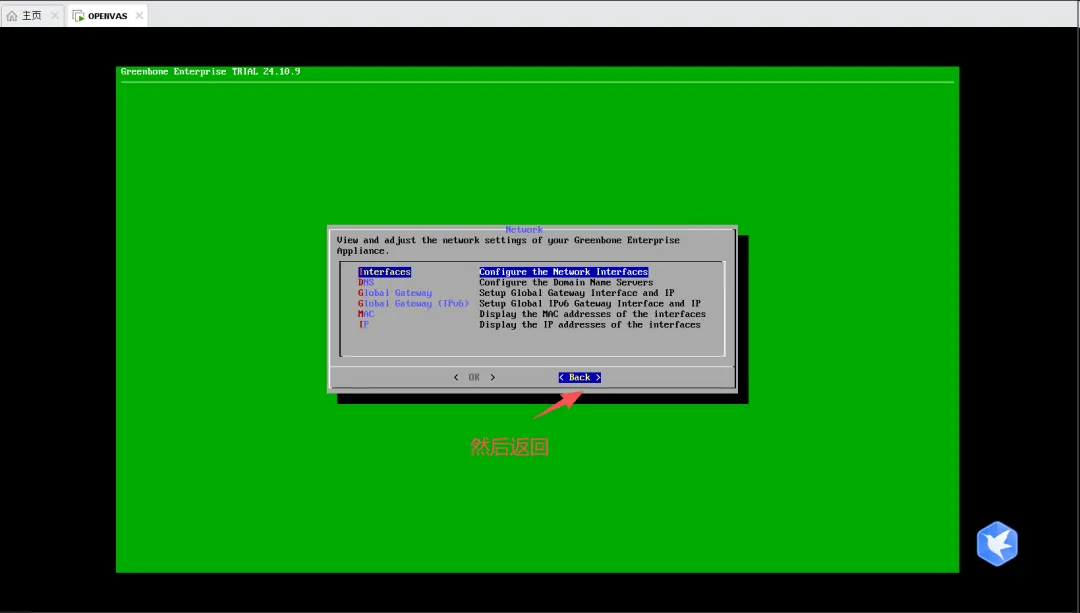

然后返回

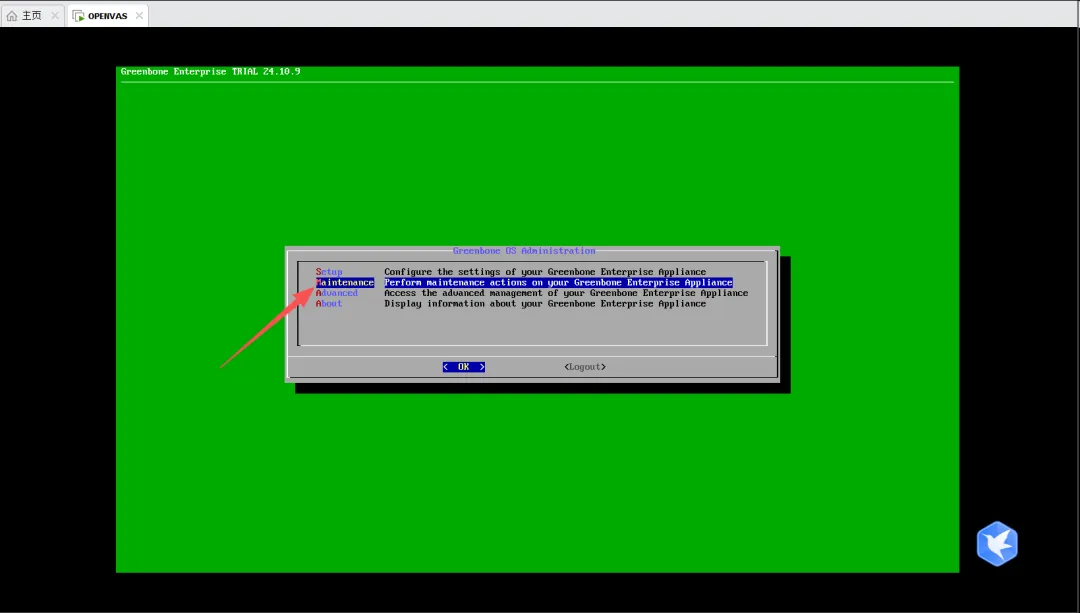

选择第二个

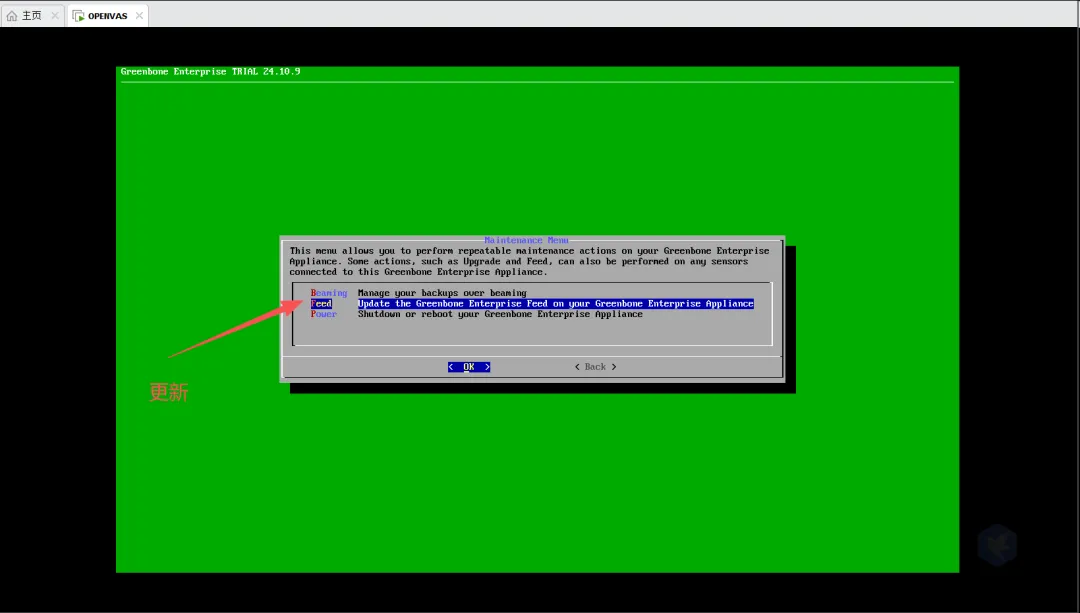

选择feed

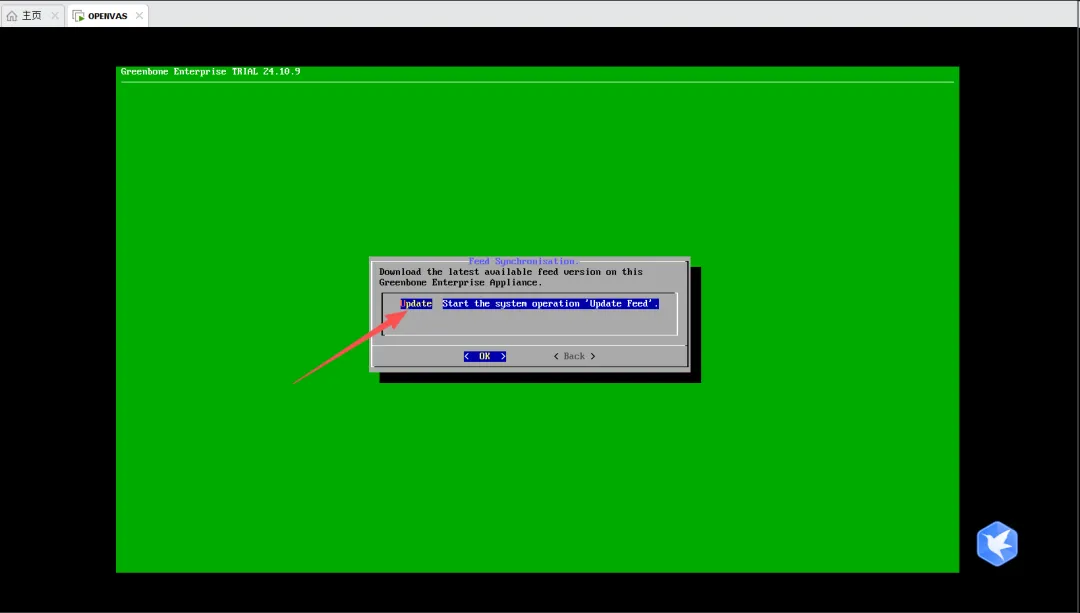

选择更新

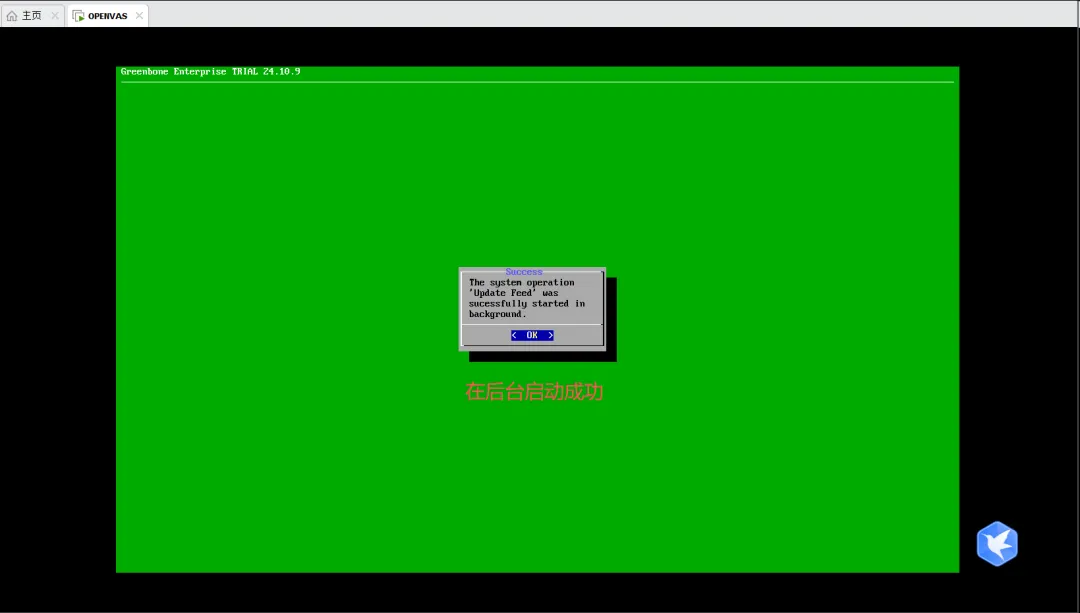

点击ok

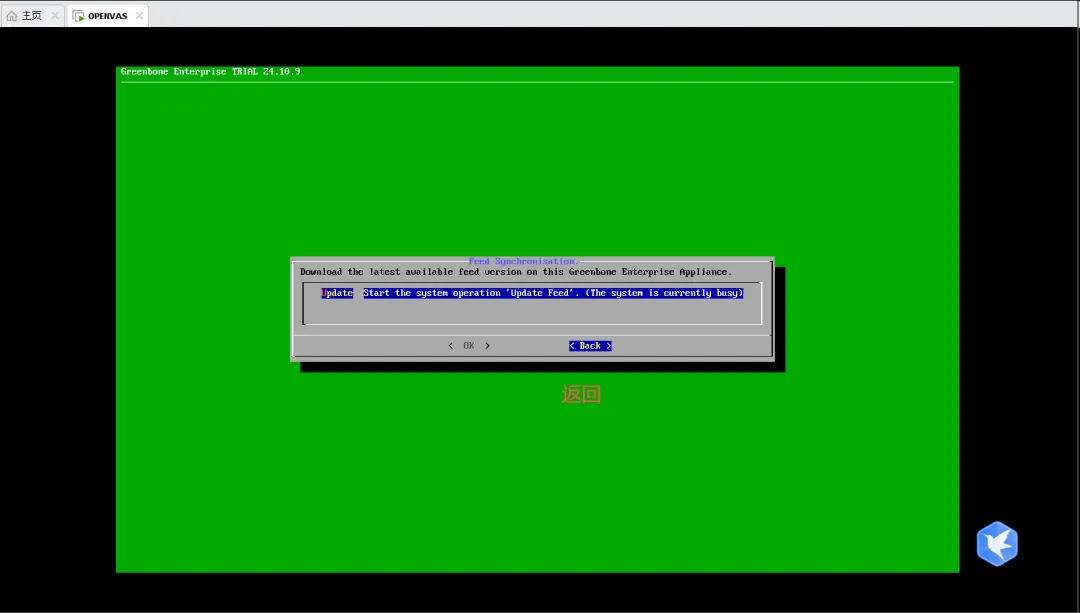

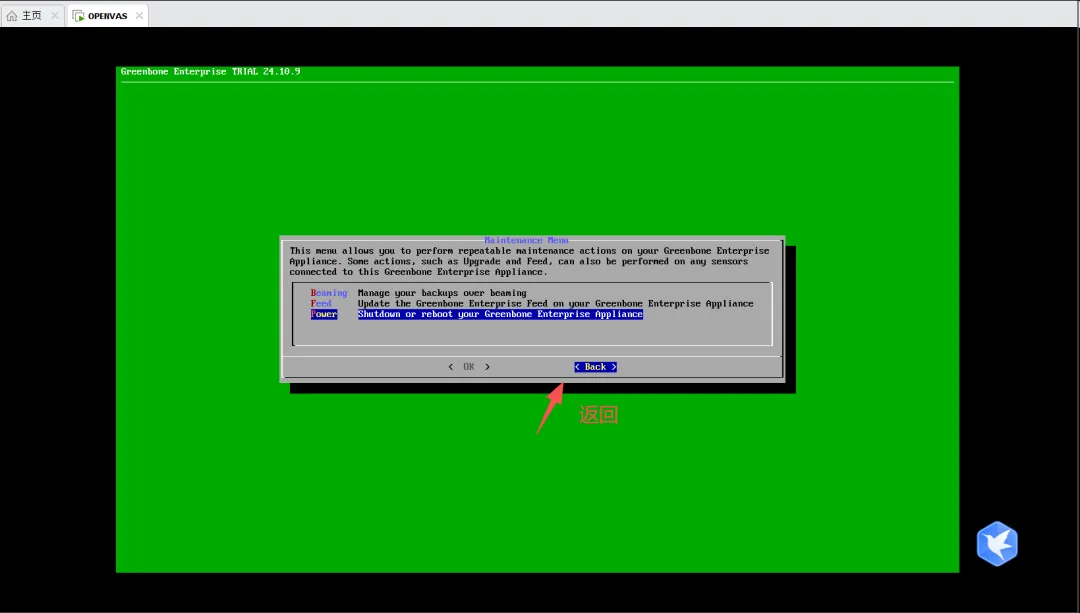

选择返回

选择返回

选择about

查看系统状态,当前正在更新中

通过https://ip地址:9392登录成功后,也可查看更新情况

注意:我尝试了一天一夜但都没有更新完成,具体原因不详,不知道是不是电脑性能的缘故还是网络的缘故,如果你们可以更新完成,请在评论区评论吧,告诉我是什么原因吧,还有就是这个不更新完成,不能进行扫描哦!!!

系统会自动在后台下载最新的漏洞库(NVT),该过程可能需要 30 分钟到 2 小时,取决于网速。可以通过以下命令查看进度:

sudo tail -f /var/log/gvm/gvmd.log

当

feed status变为Current时,即可开始使用。

4. 镜像版 vs apt 安装版对比

| 特性 | 方式一:Kali 内 apt 安装 | 方式二:官方镜像 |

|---|---|---|

| 安装难度 | 中等(需处理依赖和网络) | 简单(导入即用) |

| 漏洞库同步 | 需手动运行 gvm-setup | 自动后台同步 |

| 远程访问配置 | 需手动修改监听地址 | 默认开放 |

| 系统开销 | 与 Kali 共用资源 | 独立虚拟机,资源占用稍高 |

| 推荐人群 | 已有 Kali 环境的进阶用户 | 小白用户、想快速上手的玩家 |

五、实战扫描:瞄准 Windows Server 2008 R2

以下操作以方式一(Kali 内安装)为例,方式二的界面完全一样,IP 地址替换为镜像虚拟机的 IP 即可。

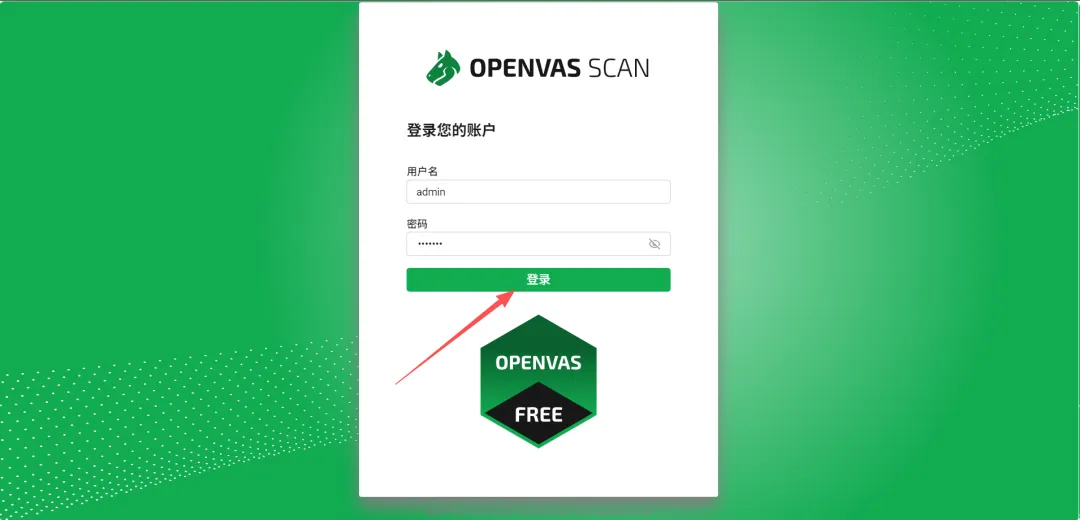

1. 登录 Web 界面

打开物理机浏览器,访问:https://你的Kali IP地址:9392

输入账号 admin 和密码(ysyx123 或你自己设置的)。登录成功后,进入 Greenbone Security Assistant(GSA) 管理界面。

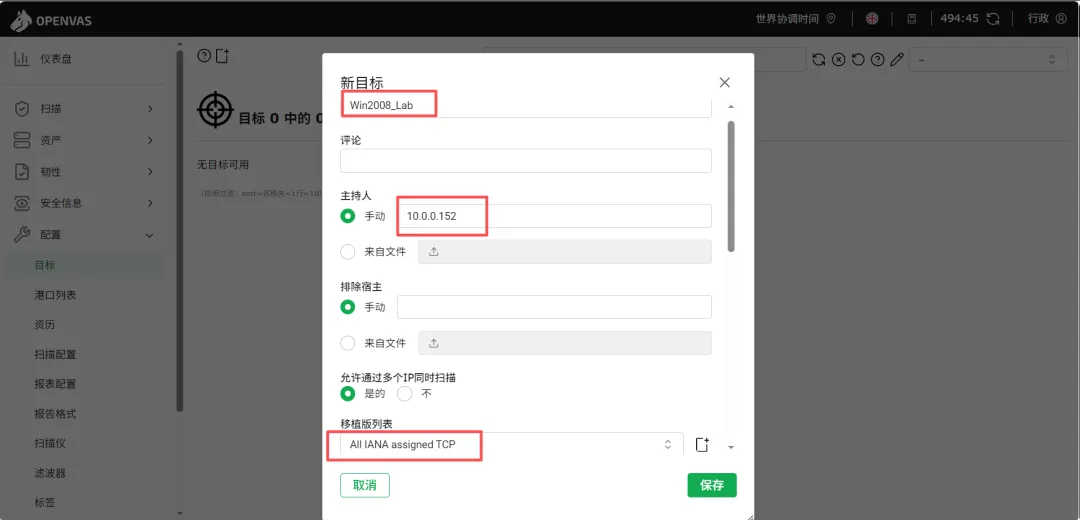

2. 创建扫描目标

点击菜单栏 Configuration → Targets

点击左上角(New Target)

Name:填入

Win2008_LabHosts:输入靶机 IP,如

10.0.0.152Port List:选择默认的

All IANA assigned TCP ports点击 Create

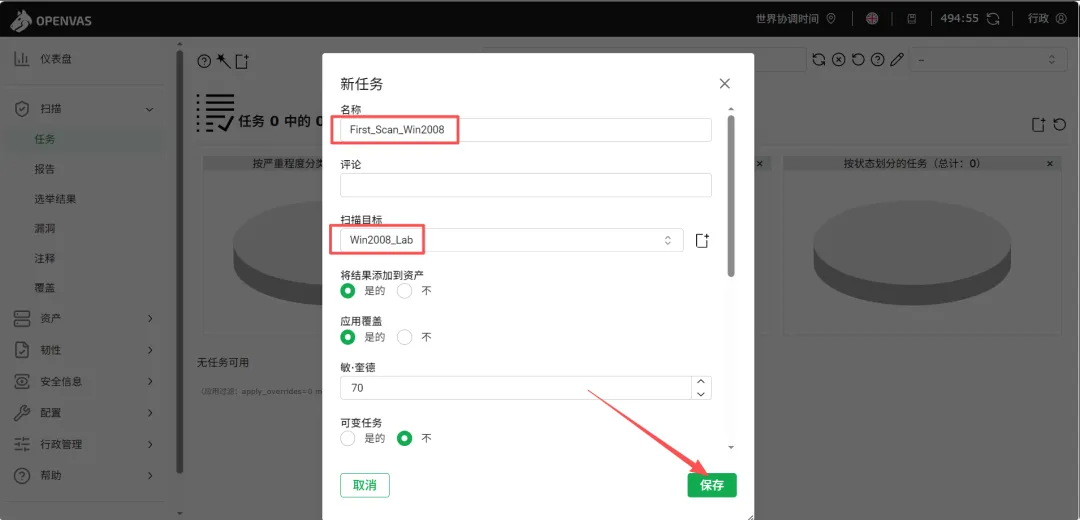

3. 启动漏洞扫描任务

点击 Scans → Tasks

点击 New Task

Name:

First_Scan_Win2008Scan Targets:选择刚才创建的

Win2008_Lab其他保持默认,点击 Create

在任务列表点击 绿色播放按钮 ▶ 启动扫描

4. 分析扫描结果

扫描启动后,点进任务查看进度。等待几分钟(取决于网络和靶机性能),结果将展现:

严重性颜色块:红色高危、黄色中危、绿色低危

历史累计 CVE:大概率会发现 MS17-010(永恒之蓝) 等高危漏洞

漏洞详情:点击每个 CVE 编号,可查看详细描述、CVSS 评分、修复建议

六、总结

通过本文,你已经掌握了两种安装部署 OpenVAS/GVM 的方法:

在 Kali 2026.1 中通过 apt 安装——适合喜欢折腾、统一武器库的朋友。

使用官方 Greenbone 社区版镜像——适合快速上手、不想管依赖的小白。

无论哪种方式,你都可以:

独立完成漏洞扫描器的安装与配置

对 Windows 等系统进行认证扫描,发现深层漏洞

看懂扫描报告,理解高危漏洞的威胁

“未知攻,焉知防”。OpenVAS 就像一位专业的“体检医生”,帮你定期检查服务器健康,在黑客动手之前先扎紧篱笆。

七、互动专区

看到这里的你,一定是热爱技术的网络安全人才!

如果这篇文章对你有帮助,请务必:点赞收藏加转发,关注我,你的支持是我创作的最大动力。

资料下载

-END-

夜雨聆风

夜雨聆风