你每天用的软件,都是从官方渠道下载的,更新也是弹窗提醒后随手一点就装上了。

来源正规、渠道可靠,应该安全吧?

但如果那个"正规渠道"本身就已经被人动了手脚呢?

你亲手下载的"官方更新",里面可能藏着别人塞进去的恶意代码——你自己把它请进了门。

今天我们就来拆解这种让人防不胜防的攻击方式:供应链攻击。

看看一匹"特洛伊木马"是怎么披着"可信"的外衣,大摇大摆混进你的系统的。

想象一座城池,城门紧闭,城墙坚固,正面攻城几乎不可能。

敌人会怎么办?

古希腊人早就给出了答案——造一匹巨大的木马,把士兵藏在里面,假装是"礼物"送进城。

供应链攻击干的就是一模一样的事。

整个映射关系是这样的:

供应链 = 你信任的供货商或快递公司,软件开发商、开源社区都是你依赖的"供货渠道" 供应链攻击 = 敌人没攻你的城墙,而是去渗透你信任的供货商,从"可信渠道"下手 木马程序 = 藏在"礼物"里的士兵,表面是正常软件,暗地里却是恶意代码 软件更新 = 定期送来的补给品,你以为是修补漏洞,里面可能混了"刺客" 第三方组件 = 外包的零部件,你的软件里大量代码不是自己写的,而是从外面"采购"的

一句话:攻不下你,就攻给你送货的人,让你自己把"木马"拖进城。

你的系统防护再强,也管不了给你"供货"的人。

黑客正是看准了这一点,从三条路线把"木马"送进来。

场景一:软件更新被篡改——补给车里藏了刺客

你用的某款网络管理软件提示"有新版本可用",你毫不犹豫点了更新。

这再正常不过了吧?

但在2020年,一家叫SolarWinds的知名网络管理软件公司,它的更新服务器就被黑了。

黑客在官方更新包里偷偷塞入了恶意代码,结果全球近18000家机构"自愿"下载了这批"带毒的补给品",其中包括多家美国政府机构。

你点的是"更新",装进去的却是"刺客"。

最可怕的是——这批更新包的数字签名是合法的,因为它真的来自官方服务器。

你验证了一切,唯独验证不了官方本身是否已经失守。

这就是软件供应链攻击的典型手法。

场景二:第三方库被植入后门——零部件里藏了炸弹

大多数软件都不是从零写起的,开发者的项目里塞满了从网上拉来的第三方代码库——这些就是"外包的零部件"。

问题在于,这些零部件谁都能提交代码,谁都能发布新版本。

2021年,一种叫"依赖混淆"(Dependency Confusion)的攻击手法被公开:黑客发现很多公司的软件在加载内部组件时,会优先从公共代码仓库拉取同名包。

于是黑客在公共仓库上传了和内部包同名的恶意包,版本号设得更高。

系统一看,"哦,有更新的版本",就自动把恶意包拉了下来——零部件里就这样被塞进了"炸弹"。

你信任的是自动化的依赖管理,黑客利用的也是这份信任。

场景三:外包服务商被黑——你的快递公司被渗透了

很多企业把IT运维、安全防护、云服务等工作交给了外包服务商——这些就是你的"快递公司"。

你对它们信任有加,给了它们访问你系统的权限。

但如果"快递公司"自己被黑了呢?

黑客攻下服务商后,利用服务商和你之间的信任关系和访问权限,直接长驱直入你的系统。

2019年,多家MSP(托管服务提供商)被入侵,黑客通过服务商的远程管理工具,潜入了服务商的众多客户系统。

你雇人来守门,结果守门人被收买了——这比直接攻城可怕得多。

知道了黑客的三条"运马"路线,我们再来看看整个"木马入城"的流程。

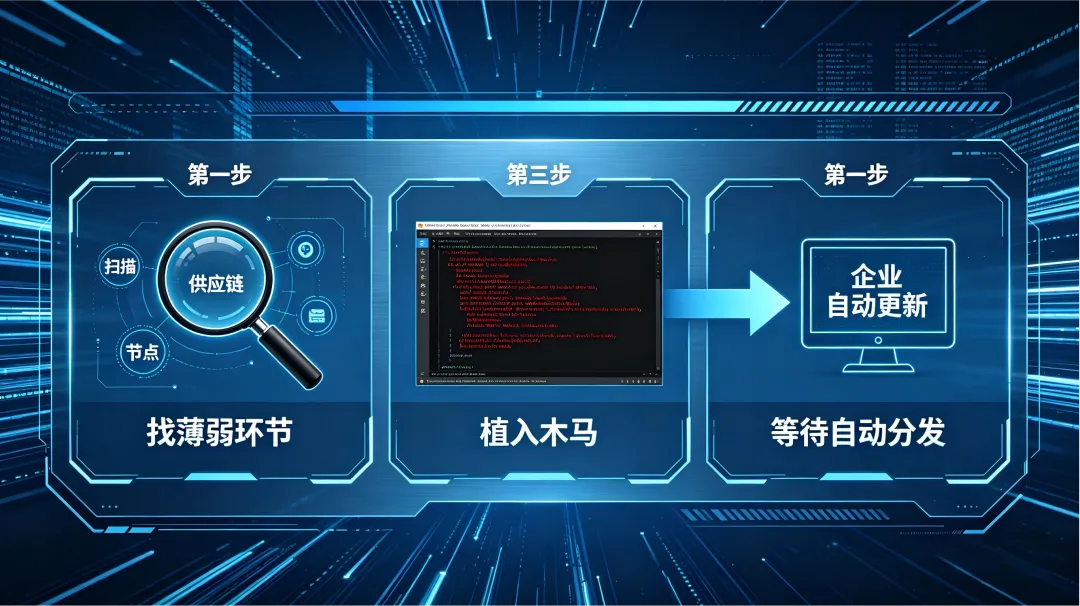

第一步:找到薄弱环节

黑客不会上来就攻你,而是先踩点:你用的哪款软件?依赖哪些开源库?IT服务交给谁做的?

他们在你整条供应链上逐一排查,找到防护最弱的那个环节。

也许是某个开源项目维护者只有一个人,也许是某个服务商的内部安全做得马马虎虎——总有一扇后门比城门好撞。

第二步:植入恶意代码

找到薄弱环节后,黑客悄悄潜入,在"礼物"里藏士兵。

方式多种多样:可能是在软件更新包里塞一段恶意代码,可能是在开源库里提交一个看似正常实则暗藏后门的"修复补丁",也可能是拿到服务商的权限后部署远程控制工具。

关键是——外表看起来完全正常,签名、版本号、功能说明一样不少,"木马"的伪装天衣无缝。

第三步:等待自动分发

这一步最精妙:黑客不需要主动攻击你。

你的软件会自动检查更新,你的系统会自动拉取依赖,你的服务商会定期远程维护——你主动把"补给品"领进城,亲手把"木马"拖了进来。

甚至很多供应链攻击潜伏数月才被发现,因为在相当长的时间里,一切看起来都运行正常,"木马"一直在默默收集情报。

因为它的核心武器不是技术,而是"信任"。

传统的安全防护思路是:守住边界,验证来者。

但供应链攻击的"来者"是你本就信任的人——官方更新、知名开源库、签约服务商。

你的防火墙不会拦它,你的杀毒软件可能也查不出它,因为它走的全是"合法通道"。

更麻烦的是,一次供应链攻击往往不是一锤子买卖。

一个被污染的软件更新,可能同时影响成千上万家企业;一个被植入后门的开源组件,可能被无数项目引用。

攻击者不需要挨个突破,只需要在"水源"处投毒——下游全中招。

这就是供应链攻击的恐怖之处:它不是攻击一个人,而是攻击一条"信任链"。

"特洛伊木马"的故事告诉我们:最致命的威胁,往往不是来自城外,而是来自你最信任的那扇门。

供应链攻击正是利用了这份信任,让你亲手把危险请了进来。

保持警惕、最小权限、多来源验证——别让"木马"再骗开一次城门。

夜雨聆风

夜雨聆风