这篇文章来自一位在网络安全一线摸爬滚打了多年的老手。他从费城赶到活动现场,分享了自己作为勒索软件谈判专家的真实经历。你以为赎金谈判就是讨价还价?别天真了。这里面有道德陷阱、技术博弈、心理战,还有你根本想不到的“客户帮助台”。

我叫Matt Barnett,7X公司的CEO。我们总部在费城,业务覆盖全国,足迹遍及10个国家、四大洲。日常干的活是DFIR——数字取证和事件响应。说白了,就是接客户的求助电话,搞清楚他们(或者潜在客户)出了什么事、怎么出的。从2016年起我就是认证的数字取证分析师了,见过的破事……这里能说脏话吗?我见过太多破事了。

我以前还干过急救员、警察、消防员,几乎所有的危机场景都碰过。不知道是不是我天生喜欢刺激,还是说我就是那种对什么事都烦人地没法说“不”的性格。你们看过金·凯瑞的《好好先生》吗?那片子就是根据我的生活改编的。我还在等版税呢。

在场的朋友都是什么背景?学生?IT行业的?我管你们叫“低收入群体”——看到不少人点头,那就对了。网络安全不到五年的,叫“新人”。超过五年的——我最喜欢的人群,经验丰富的老手。任何干这行超过五年的人都知道那句话:不要惊慌。(《银河系漫游指南》里说的。)

今天咱们聊的是:给威胁行为者(就是那些黑客)付钱的事。很多人觉得这违法?对,有时还真违法。比如给OFAC制裁名单上的人打钱,那就等着联邦探员上门吧。还有人说付了钱也白付——犯罪分子拿了钱不办事。确实有这种情况,但就像任何精明的商人一样,如果总是不遵守“商业规则”,生意也做不长久。所以我们发现,只要达成了交易,大多数情况下对方还是会守约的。

但问题是:目前没有针对威胁行为者谈判的“资格认证”。不像CISSP,有个知识体系,你考过了拿到证书就说明你有资格。可谈判这件事呢?说真的,我并不比在座各位更专业——只不过我确实更专业,因为我犯过太多错。“明智的判断来自经验,而经验来自错误的判断。”但谁也不希望用这种方式去学习如何跟黑客谈判。所以核心启示就是:别边做边学。

还有人问:为什么要有这份工作?干脆禁止所有人向威胁行为者付款,所有勒索软件不就一夜消失了吗?说起来容易。等轮到你的医疗记录、你家族的生意被公开在网上时,你就知道不是那么回事了。我向你保证,就像钢铁侠一样——等这份工作不再被需要的那天,我就去给婴儿医院建房子。但在那之前,总得有人来做。

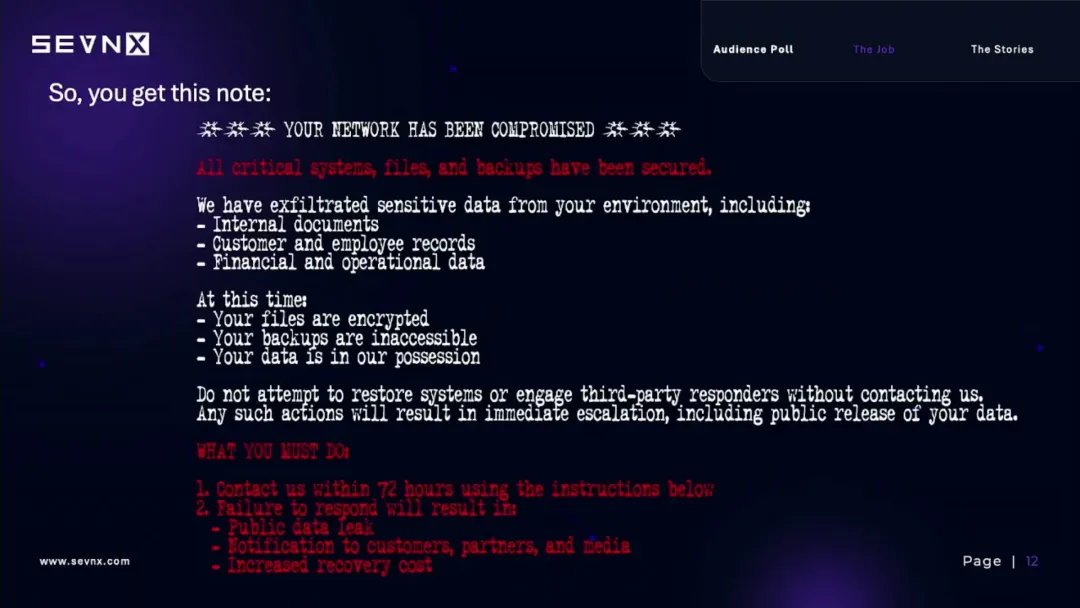

你收到过勒索信吗?有同事在公司遇到过吗?那种字条,还用了红色,简直是最恶劣的背刺。现在勒索软件大致遵循一个固定轨迹:黑客先拿到环境访问权限,然后窃取数据,再加密,最后发勒索信。你早上买杯咖啡,打开邮箱,就看到这个。你会惊慌吗?现在正是惊慌的时刻。但有人说得对:先核实一下。他们知道的可能比你少,但至少你做了点事。

还记得勒索软件怎么开始的吗?地下室里的家伙,订披萨,妈妈大喊大叫。那是过去对黑客的印象。现在已经完全不一样了。勒索软件生态系统已经进化成高度分工的体系:有人专门部署勒索软件,有人负责获取初始访问权限,还有人运营客户支持和帮助台。就像一个正规组织。比如Conti这类团伙,人员会流动到不同的组织。你为Conti效力过,Conti承诺不再攻击某家公司。后来Conti倒闭了,你去了Akira。但你还记得怎么进入那家公司的?Fortinet防火墙还开着呢。所以,不再是Conti了,但同一个漏洞还在。

这条链上每个人都要赚钱。比特币支付看起来神秘,实际可以追踪。区块链不是匿名的,尤其是在比特币层面。所以从“妈妈的地下室”到“有组织的犯罪集团”,我们得改变策略了。

为什么要用威胁行为者谈判专家?为什么不自己谈?常见的误解是:我们总觉得什么都能自己搞定。约78%的人认为自己驾驶技术高于平均水平,数学专家知道这不可能。但人们会想:我知道怎么谈判,我经常买车,直接谈就行。如果对方开口要2.5万美元,我预算5万,还在范围内。但如果要25万呢?预算50万?你能调整预算吗?一旦谈判出意外,他们加大攻击力度,给你来个拒绝服务攻击,业务直接中断。这些风险都是真实的。

我进暗网去跟犯罪分子谈判,这很危险。我有自己的底线:诚实。我永远不会对客户撒谎,但绝对会对其他人撒谎。我全力投入谈判,确保客户明白如果他们接受条款,就得付钱——因为我不讨价还价。如果客户想让我拖延时间,根本不打算付款,后果就是受害者的社保号码直接被公布在Facebook上。所以道德边界非常重要。

谈判的另一件事是确认威胁行为者能不能真的解密。我见过他们不慎丢失解密密钥的。客户愿意付,但他们证明不了。这怎么办?我还会查清威胁行为者的身份。大多数是国际性的,但也有国内的。有时他们会犯蠢,比如用同一个比特币钱包做过其他交易,留下个人邮箱。我们曾追踪过一个卖武器的家伙,早期的账目很不规范。后来他成了“目标明确的刺客”,加密做到位了,但早期在论坛上说过不该说的话。

我不会按比例收费——存在利益冲突。但如果是一百万美元的赎金,我可能谈到75万。有人会收佣金。我不做反黑客的事,会让更专业的人接手。

当谈到谈判时,了解对方是谁很重要。如果是Kira(一个勒索软件组织),我90%能告诉你大概能谈到80%。如果是散兵游勇或“炫技黑客”——我脑海里浮现的是荷兰小孩在凌晨两点搞破坏的画面——成功率大约50%。了解他们的目标,你才能去谈判。

付款动机也大不相同。你是为了数据恢复付钱?业务中断了会付得更快。还是为了压制(避免数据泄露)?如果你已经恢复了备份,那就慢慢拖。数据显示,拖得越久,最终付钱的人越少。所以有些情况下不是恶意拖延,而是故意慢慢来。

Akira通常起价百万左右,可以谈到7万美元左右。Killen这个团伙专门攻破Fortinet防火墙,开价也是百万,多数能严格限制在50%。而有些团伙带着荒唐计划出现,比如80-frax要200万美元。我会说:我再给你买个Xbox,但不会继续付赎金。

我讲个故事。有个客户跟Black Vasa谈。登录他们的聊天门户先要争取折扣——这是安全策略。我们把时间压缩到两天左右,快周末了,我让他们帮忙,他们把时钟重置到了七天。后来又到了截止日期,他们又给了七天。最后我们几乎要付款了,我病倒了(新冠还是流感),醒来发现期限已过。最后我们别无选择,付了钱。备份永远重要。

大多数情况下FBI更倾向于从我们这里获取数据,而不是提供帮助。他们不会介入接管谈判,也不会共享威胁行为者的数据。

我在谈判中常假装自己是IT部门的。这样可以把问题推给管理层,争取时间。有些谈判公司开始很成功——面对50万勒索喊“只给1万”——但面对整个犯罪集团要分赃时,1万根本不够。现在这种策略行不通了,因为威胁分子也在拖时间。

比如Play平台,直接给你七小时倒计时。我有时会想,我有没有跟同一个人聊过两次?ChatGPT出现前,90%的情况下英语是第二语言,会有语法错误。现在AI帮他们翻译得更好,但他们还是不知道该问什么。

我们也会用AI分析数据——比如文件树、BloodHound结果——但不用在谈判上。好问题,这方面没有Yelp评分。很多时候是靠事件响应公司的名单。

你永远无法用钱买到沉默,你买的只是时间。数据一旦离开,你无法追踪。访问权限就是一种衡量标准。有时候客户愿意花50万美元为了延迟一个月,但不会花1万美元去彻底解决问题。

安全漏洞要么是社会工程,要么是技术疏忽。有个客户装了防火墙,五月份再次被利用,因为第三方管理防火墙不愿重新部署。

现在固体硬盘让恢复速度更快,备份成本下降,但威胁行为者也转向了只窃取数据不加密——因为他们知道多数组织有备份。数学问题:如果每天营收损失25美元,而威胁行为者只要1美元,那数学上还是付钱合算。

我们要验证他们声称的数据是否真实。曾经有个案例,他们把巴拿马HR系统几个月前泄露的数据整合起来,宣称成功攻击了另一个组织。这类情况需要排查。

我常要求他们提供删除证明、承诺永不攻击、交出“笔”(即访问凭证)。有一次他们声称攻破Fortinet防火墙,直接让那家公司倒闭了。

医院这个行业,就算有行业污点,仍然会被攻击。有些勒索软件团伙如果无意中加密了医院,会主动提供解密说明。最容易中招的是管理人员和客服人员——就是因为他们太好说话,乐于助人。

我们有一个完整的DFIR团队。根据案件情况,可能分配两到三个人。我们也做补救,通过合作伙伴帮助重建环境。事件响应中,有人积极应对,有人做事后分析。现在很多证据可以远程获取,数据包直传S3。真正需要出警的是极端案例,比如物理拆除防火墙设备。

我最初从执法工作起步,出了严重交通事故,养伤期间改学IT。后来我任职的公司被黑客攻击,我反制了对方——原来是所大学。那种感觉太刺激了,我就想干这个。之后去了安全公司做渗透测试,慢慢晋升。后来创立了7x20,先是做物理安全,后来做取证。

谈判最重要的品质:耐心、诚实、不要反应过度。为自己公司谈判最难,因为你会投入感情。第三者介入反而更冷静。

我不喜欢应对极度激进的威胁行为者,因为客户会焦虑。逻辑上无非两种结局,但让客户承受那种压力像惩罚。有些情况根本不能付赎金——比如对方在OFAC名单上。

怎么定义胜利?我的活从来不会白干。如果客户能从糟糕处境中脱身,获得全新的Azure AD、全面上云,从Fortinet换成Palo Alto,那就是成功。我会收集攻击指标,逆向分析恶意软件,研究攻击手法。数据里什么都有。

现在我们很少被专门请来当谈判专家(而不做事件响应)。通常是以事件响应公司的身份被请来,最终却需要谈判。美国只有两家公司定期处理这类支付业务,其中一家会公示每笔经手交易的费用,大部分是比特币。

好了,各位,我很乐意留下来跟想聊的朋友继续,但也要确保下一位演讲者能上台。谢谢大家。

来源:YouTube视频(https://www.youtube.com/watch?v=0Y_Ti-B7lpM)

夜雨聆风

夜雨聆风