文档内容

1、IP地址与物理地址的区别

IP地址即逻辑地址用于确定Internet上的每台主机,它是每台主机唯一性的标识。

物理地址即MAC地址是识别局域网节点的标识,它一般也是全球唯一的。

2、如何划分VLAN

根据端口来划分VLAN

根据MAC地址划分VLAN

根据网络层划分VLAN

根据IP组播划分VLAN

3、什么是面向对象的方法/

定义一:面向对象方法是一种运用对象、类、封装、继承、多态和消息等概念来构造、测试、重构软件的

方法。面向对象方法从对象出发,发展出对象,类,消息,继承等概念。

4、数据库完整性保护

数据库的完整性保护也就是数据库中数据正确性的维护。数据库完整性包括三个内容:实体完整

性规则,参照完整性规则以及用户定义完整性规则。

5、数据库保护包括哪几个方面

安全性控制、并发控制、完整性保护、故障恢复

6、什么是事务以及事务有哪些特性

事务(Transaction)是并发控制的基本单位。所谓事务, 是访问并可能更新数据库中各种数据项的一个程

序执行单元。有以下四个特性:

原子性:事务中的所有操作要么全部执行,要么都不执行;

一致性:如果在执行事务之前数据库是一致的,那么在执行事务之后数据库也还是一致的。

隔离性:即使多个事务并发(同时)执行,每个事务都感觉不到系统中有其他的事务在执行,因而也就能

保证数据库的一致性;

持久性:一个事务执行完成以后,数据库系统必须保证事务对数据库的影响已经永久保存下来了。

7、原型法开发的优点

原型法是指在获取一组基本的需求定义后,利用高级软件工具可视化的开发环境,快速地建立一个目

标系统的最初版本,并把它交给用户试用、补充和修改,再进行新的版本开发。反复进行这个过程,直到得出

系统的“精确解”,即用户满意为止。经过这样一个反复补充和修改过程,应用系统 “最初版本”就逐步

演变为系统 “最终版本”。

原型法就是不断地运行系统“原型”来进行启发、揭示、判断、修改和完善的系统开发方法。

8、什么是数据挖掘

数据挖掘(Data Mining),又称为数据库中的知识发现(Knowledge Discovery in Database, KDD),

就是从大量数据中获取有效的、新颖的、潜在有用的、最终可理解的模式的非平凡过程,简单的说,数据挖掘

就是从大量数据中提取或“挖掘”知识。

9、什么是数据库范式

构造数据库必须遵循一定的规则。在关系数据库中,这种规则就是范式。范式是符合某一种级别的关系

模式的集合。

满足范式要求的数据库设计是结构清晰的,同时可避免数据冗余和操作异常。这并不意味着不符合范

式要求的设计一定是错误的,在数据库表中存在1:1或1:N关系这种较特殊的情况下,合并导致的不符合

范式要求反而是合理的。

没有冗余的数据库设计可以做到。但是,没有冗余的数据库未必是最好的数据库,有时为了提高运行效

率,就必须降低范式标准,适当保留冗余数据。具体做法是:在概念数据模型设计时遵守第三范式,降低范式

标准的工作放到物理数据模型设计时考虑。降低范式就是增加字段,允许冗余。

10、系统设计的原则

Created by cherish58,2010a)安全性、完备性、一致性; b)先进性、灵活性、简便性; c)实用性、通用性、

扩充性;

11、sql语句创建表

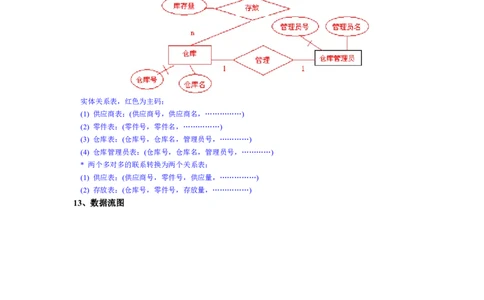

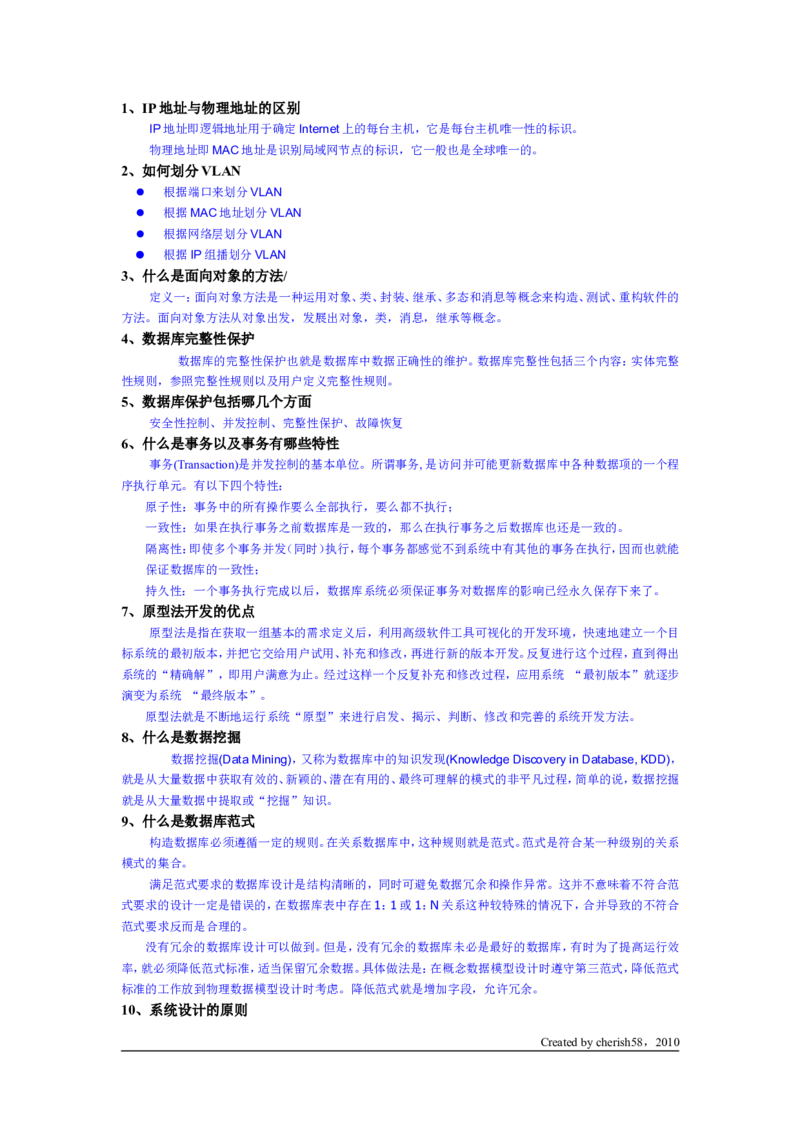

12、E-R图的实现

实体关系表,红色为主码:

(1) 供应商表:(供应商号,供应商名,……………)

(2) 零件表:(零件号,零件名,……………)

(3) 仓库表:(仓库号,仓库名,管理员号,…………)

(4) 仓库管理员表:(仓库号,仓库名,管理员号,…………)

* 两个多对多的联系转换为两个关系表:

(1) 供应表:(供应商号,零件号,供应量,……………)

(2) 存放表:(仓库号,零件号,存放量,……………)

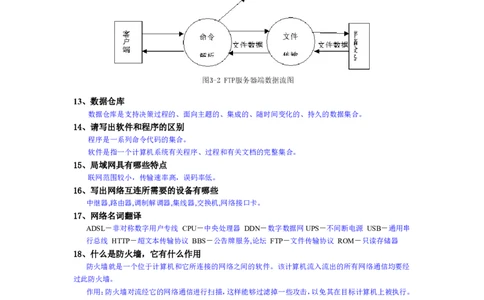

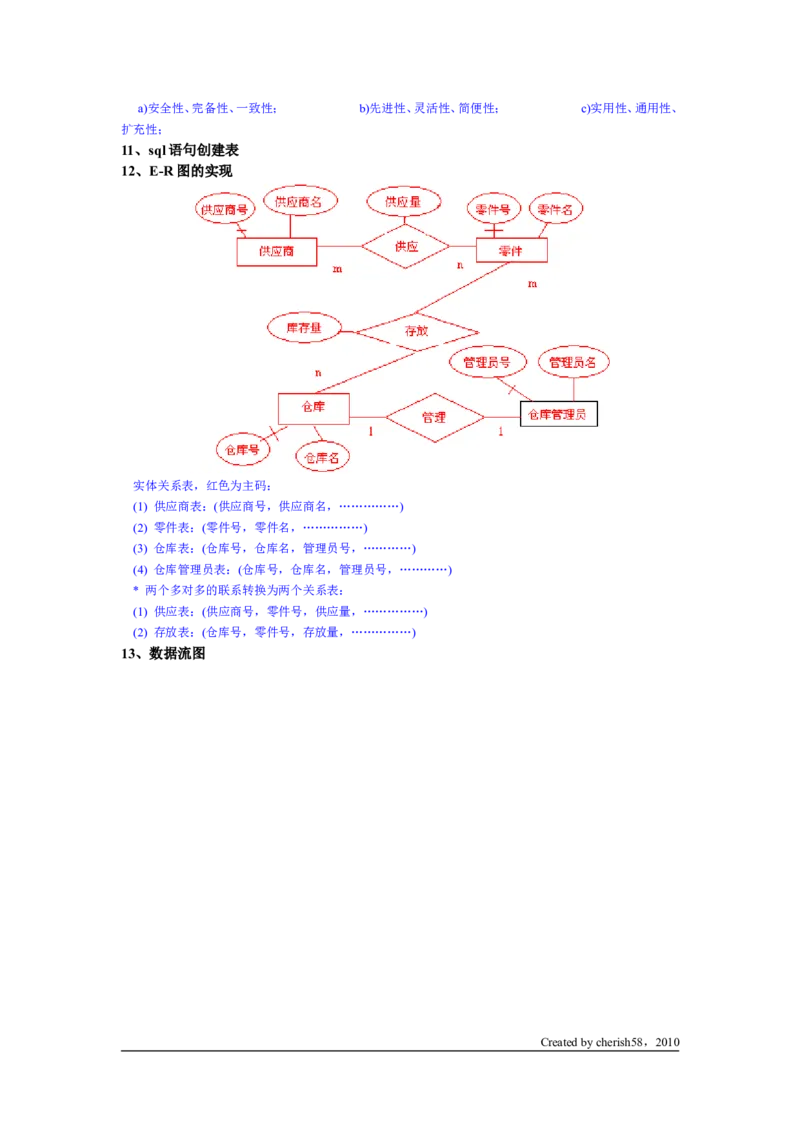

13、数据流图

Created by cherish58,201013、数据仓库

数据仓库是支持决策过程的、面向主题的、集成的、随时间变化的、持久的数据集合。

14、请写出软件和程序的区别

程序是一系列命令代码的集合。

软件是指一个计算机系统有关程序、过程和有关文档的完整集合。

15、局域网具有哪些特点

联网范围较小,传输速率高,误码率低。

16、写出网络互连所需要的设备有哪些

中继器,路由器,调制解调器,集线器,交换机,网络接口卡。

17、网络名词翻译

ADSL-非对称数字用户专线 CPU-中央处理器 DDN-数字数据网UPS-不间断电源 USB-通用串

行总线 HTTP-超文本传输协议 BBS-公告牌服务,论坛 FTP-文件传输协议 ROM-只读存储器

18、什么是防火墙,它有什么作用

防火墙就是一个位于计算机和它所连接的网络之间的软件。该计算机流入流出的所有网络通信均要经

过此防火墙。

作用:防火墙对流经它的网络通信进行扫描,这样能够过滤掉一些攻击,以免其在目标计算机上被执行。

防火墙还可以关闭不使用的端口。而且它还能禁止特定端口的流出通信,封锁特洛伊木马。最后,它可以禁

止来自特殊站点的访问,从而防止来自不明入侵者的所有通信。

19、什么是VLAN,它有什么作用

虚拟局域网(VLAN),是英文Virtual Local Area Network的缩写,是指网络中的站点不拘泥于所处的物

理位置,而可以根据需要灵活地加入不同的逻辑子网中的一种网络技术。

作用:控制广播风暴、提高网络整体安全性、网络管理简单、直观。

21、如何保证数据库的安全性和一致性

数据库的安全性就是要保证数据库中数据的安全,防止未授权用户随意修改数据库中的数据,确保数

据的安全。在大多数数据库管理系统中,主要是通过许可来保证数据库的安全性。

数据的完整性是通过一系列逻辑来保障的,这些逻辑分为三个方面,即实体完整性、用户定义完整性和

Created by cherish58,2010参照完整性。

22、请简述什么是B/S应用体系结构和C/S应用体系结构,以及他们各自的特点。

C/S结构:是一种网络计算方案。它是将一个应用有机地分布在服务器端和客户端,由客户端发出请求

到服务器,服务器收到请求后并作出相应的处理,最后把结果信息传递到客户端。

B/S结构:C/S结构的换代技术,与C/S结构不同的是,B/S客户端采用浏览界面(browser),并支持瘦客

户机/NC,用户接口标准通用,操作界面一致,可减轻系统维护与升级的成本和工作量,大大降低用户的总体

拥有成本(TCO),是当前世界上最先进的网络体系结构,尤其适合企业级、特别是大型/集团企业等跨国/跨

地区组织管理应有的技术解决方案。

23、简述死锁的防止与死锁的避免的区别

死锁的防止是系统预先确定一些资源分配策略,进程按规定申请资源,系统按预先规定的策略进行分

配,从而防止死锁的发生。

死锁的避免是当进程提出资源申请时系统测试资源分配,仅当能确保系统安全时才把资源分配给进程,

使系统一直处于安全状态之中,从而避免死锁。

24、抢占式进程和非抢占式进程那个开销大?为什么?

抢占式进程开销大

非抢占式进程指所需要的总时间就是所有进程的总时间的总和。

抢占式进程还需要加上进程没完成的时候被掉入和加上掉出的时间。

25、sql语言的特点

综合统一

高度非过程化

面向集合的操作方式

以同一种语法结构提供两种使用方式

语言简洁,易学易用

26、Oracle热备份与冷备份的区别

热备份也称为联机(Archivelog)备份,是在数据库不关闭的情况下进行备份,使用时必须先进入

Archivelog方式,执行备份控制文件。

冷备份也叫脱机备份,是在数据库关闭后对文件备份,包括数据文件,控制文件、联机日志,这些文件

构成数据库关闭时刻的一个映像。

27、无线网络的标准有哪些?

美国电机电子工程师协会(IEEE)推出了IEEE802.11无线协议标注。目前802.11主要有 802.11a、

802.11b、802.11g三个标准。

28、虚拟存储和页式存储?

虚拟存储的基本原理是:当进程要求运行时,不是将它的全部信息装入内存,而是将其一部分先装入

内存,另一部分暂时留在外存。进程在运行过程中,要使用的信息不在内存时,发生中断,由操作系统将它们

调入内存,以保证进程的正常运行。

虚拟页式存储管理的基本思想是,在进程开始执行之前,不是装全部页面,而是只装一个(甚至0个)

页面,然后根据进程执行的需要,动态地装入其它页面。

29、关系模式规范化?

关系模式的规范化过程是通过对关系模式的分解来实现的。把低一级的关系模式分解为若干个高一级

的关系模式。这种分解不是唯一的。

一个低级范式的关系模式,通过分解(投影)方法可转换成多个高一级范式的关系模式的集合,这种过

程称为规范化。

规范化的方式是进行模式分解,模式分解的原则是与原模式等价,模式分解的标准是:

• 模式分解具有无损连接性 • 模式分解能够保持函数依赖

Created by cherish58,201030、简要说明在进行系统分析与设计时,面向数据结构的设计方法?

面向数据结构的设计方法以数据结构作为设计的基础,它根据输入/输出数据结构导出程序的结构。

面向数据结构的设计方法用于规模不大的数据处理系统。

31、网上支付的几种基本支付模式?

银行网关模式、银联支付网关模式、第三方支付平台以及支付平台内部交易模式。

32、什么是数据的物理独立性和逻辑独立性?数据库管理系统如何保证这两种数据独立性?

物理独立性是指:数据的存储结构与存取方法(内模式)改变时,无需修改应用程序。

逻辑独立性是指:数据模式改变时(如向表中增加新字段,改变字段类型等),无需修改应用程序。

数据库管理系统通过二级映象(外模式/模式映象、模式/内模式映象)功能保证数据具有较高的逻辑独

立性和物理独立性。

Created by cherish58,2010