假 App 与搜索陷阱:你下载的可能不是钱包,是木马

在 Web3 的防御体系中,最让人防不胜防的是“伪装”。当你以为自己正在下载通往财富的钥匙时,其实你是在把家里的后门直接向黑客敞开。

搜索结果:最昂贵的误点击

黑客会购买关键词广告,将钓鱼网站推送到搜索结果首位。metamask.io 被改成类似的域名,UI 一模一样,但下载下来的 App 带有内置后门。一旦你导入助记词,黑客会在几秒内搬空你的所有资产。

防御准则: 永远通过项目官方推特或官方文档进入,并将其加入书签,严禁直接通过搜索引擎下载。

应用商店的“李鬼”

即便在 App Store 或 Play Store,黑客也会利用审查漏洞,通过购买虚假好评来迷惑用户。这些假 App 会请求监控剪贴板或读取相册的权限,甚至在真实的转账请求中偷换目标地址。

防御准则: 下载前务必核对开发者信息和下载量。如果一个知名钱包的下载量只有几千次,那 100% 是假的。

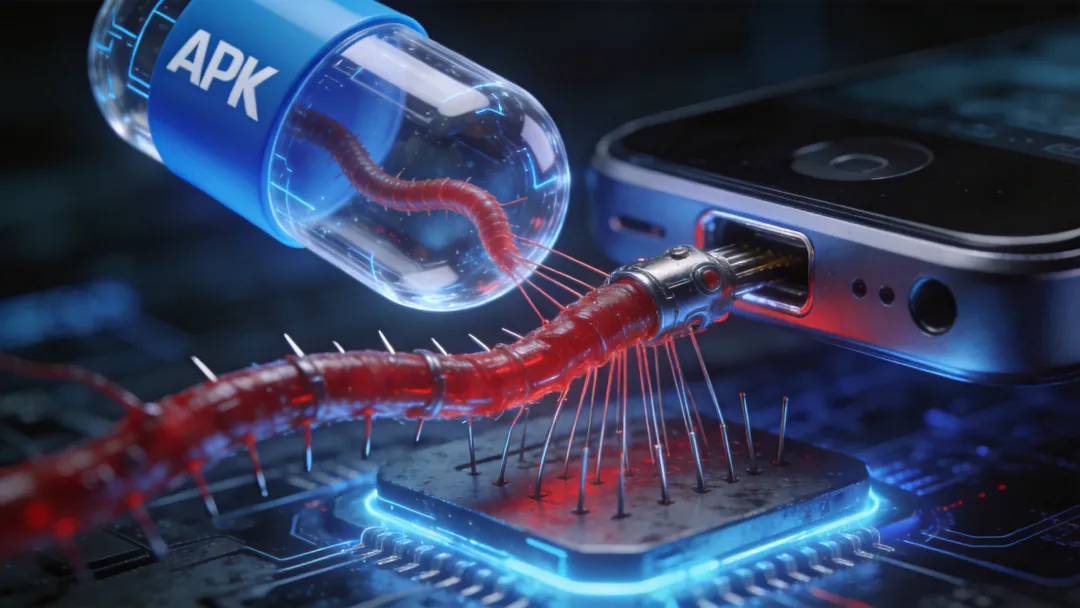

安装包劫持:被篡改的 APK

对于安卓用户,直接下载 APK 包是最高风险行为。黑客在电报群或微信群分发的“修改版”钱包,表面运行正常,实则会默默记录你的每一处输入。

防御准则: 严禁安装来自非官方渠道的安装包,只认准官方直链。

入口安全的“三不”原则

-

不搜索官网:拒绝从搜索框直接进入。 -

不让他人代下:拒绝他人传来的文件。 -

不轻信商店好评:评分是可以刷出来的,只认开发者认证。

保护好你的下载通道,是保卫资产的第一道关口。入口安全之后,我们要进入更深层的交互逻辑:当你点下那个“确认”按钮时,你到底在签署什么协议?

下一篇我们将深入底层,教你如何在短短一分钟内识破那些看不见的恶意合约签名,防止资产在交互中被无声挪走。

声明:本文仅供科普,不做任何投资建议。关注我,继续下一站 Web3 探索!

夜雨聆风

夜雨聆风