【Java代码审计利器】自动化Java源码与字节码安全审计工具

【Java代码审计利器】自动化Java源码与字节码安全审计工具

⚠️

请勿利用文章内的相关技术从事非法渗透测试,由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,作者不为此承担任何责任。工具和内容均来自网络,仅做学习和记录使用,安全性自测,如有侵权请联系删除。

⚠️注意:现在只对常读和星标的公众号才展示大图推送,建议大家把”0x八月“设为星标⭐️”否则可能就看不到了啦,点击下方卡片关注我哦!

💡项目地址在文章底部哦!

📖 项目/工具简介

CodeQLpy是基于CodeQL的Java代码审计工具,支持JSP、SpringBoot jar、Maven源码等多种格式。

🚀 一句话优势

三步完成从源码到漏洞报告的自动化审计,支持编译后字节码分析。

📋 核心能力速览

|

|

|

|---|---|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

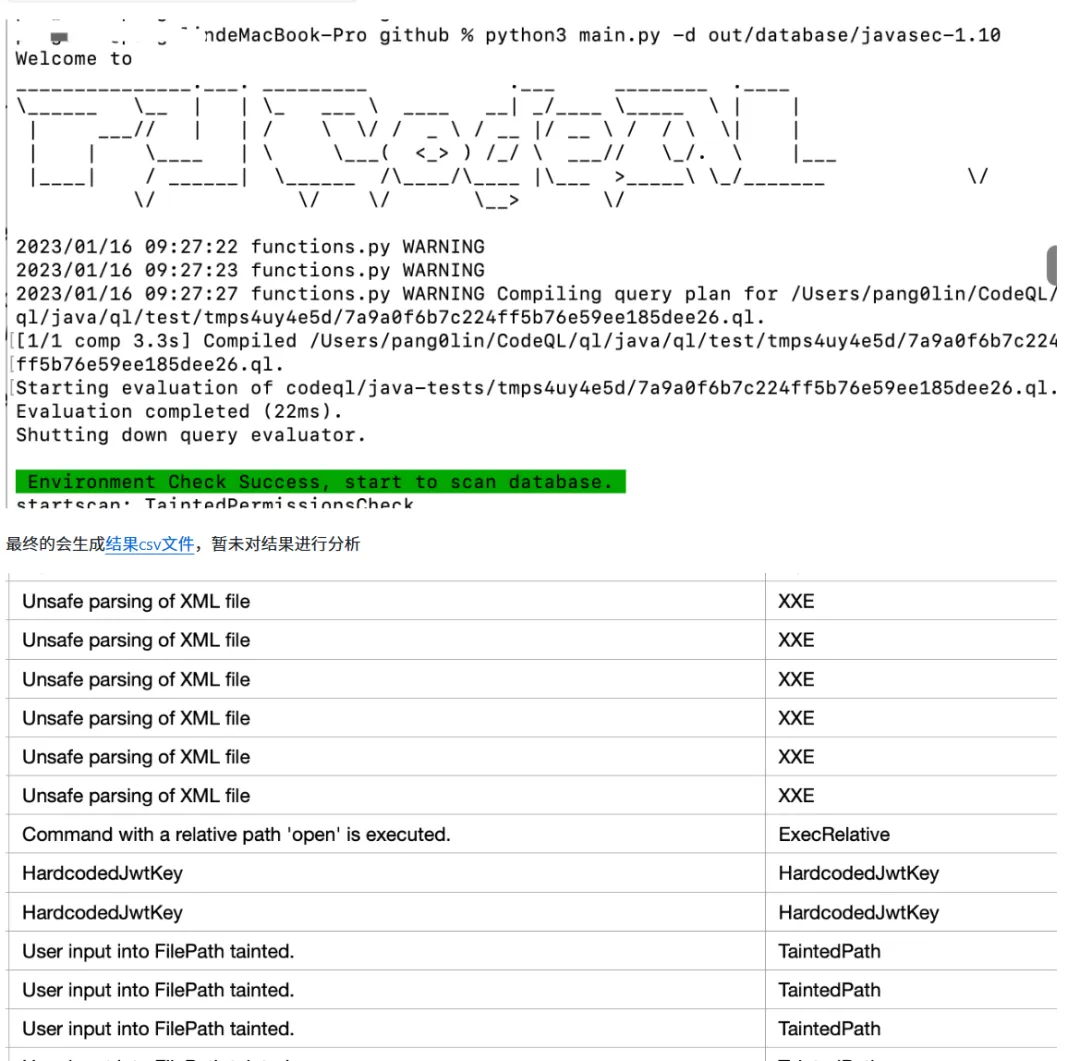

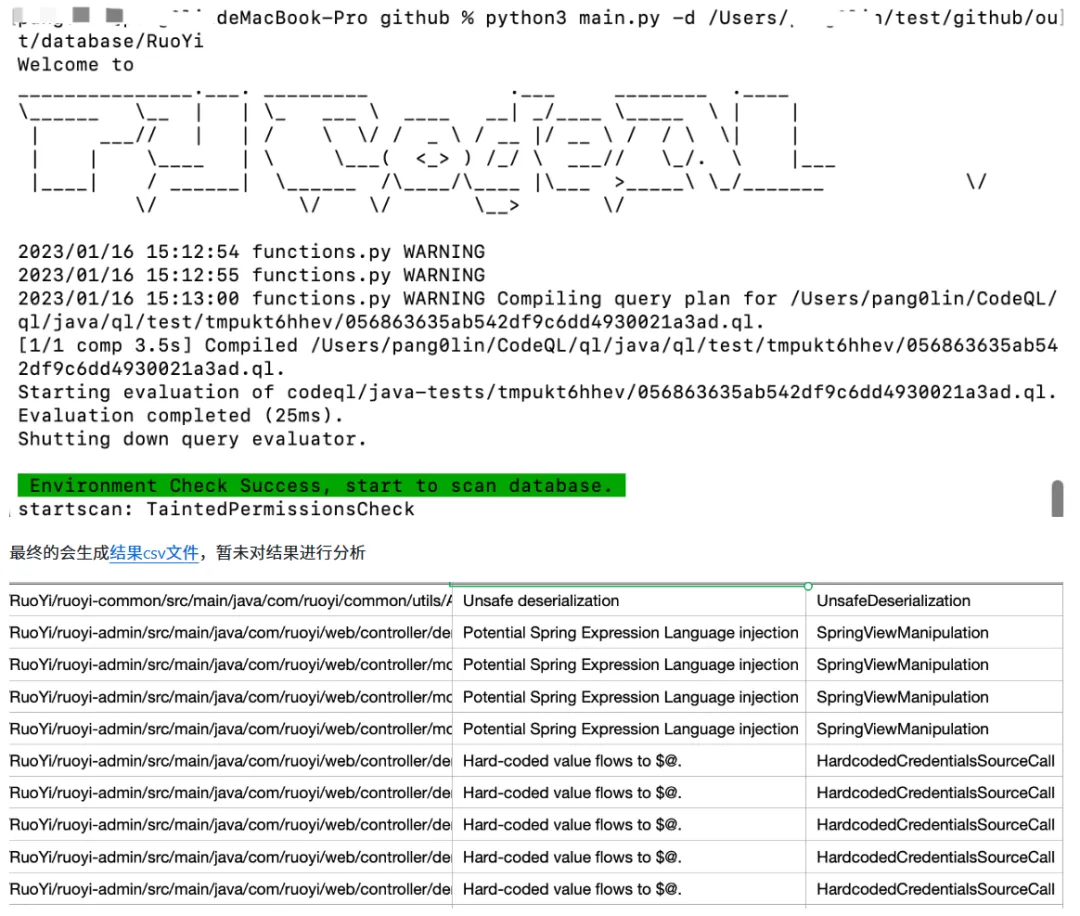

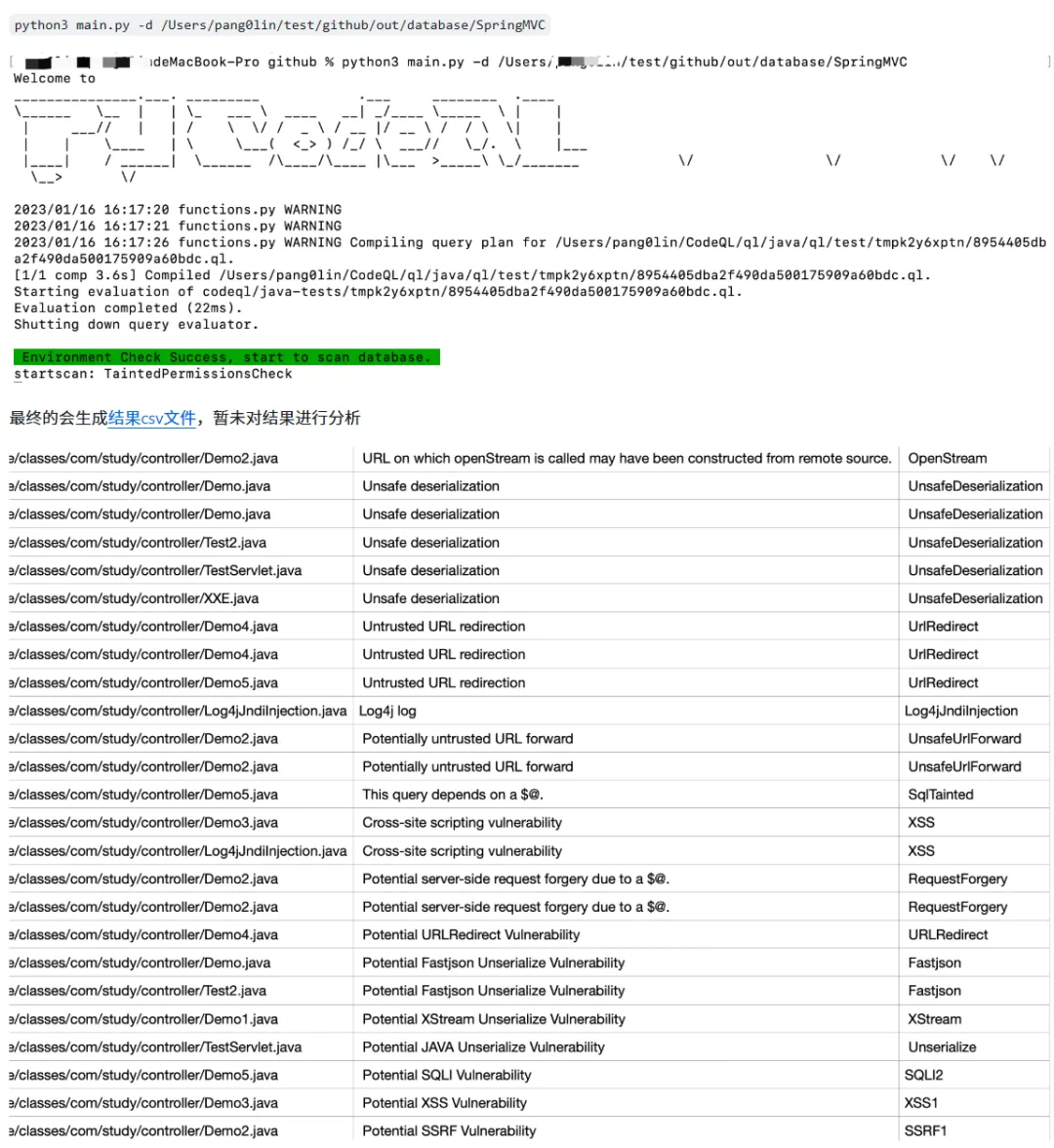

📸 运行截图

|

|

|

|---|---|

|

|

|

|

|

|

|

|

|

✨ 核心亮点

- 1编译产物直接审计:

区别于LGTM等平台仅支持编译前源码,CodeQLpy可直接分析War包、Jar包中的Class文件。通过内置的JD与IDEA反编译工具链,自动还原字节码为可查询的CodeQL数据库,适合只有编译后交付物的审计场景。

- 2框架感知型检测:

针对SpringMVC与SpringBoot架构做了专门适配,自动识别注解路由与依赖注入模式。检测规则不仅匹配语法特征,还结合框架特性识别SQL注入、XXE等漏洞,减少传统正则匹配带来的误报。

- 3工程化三步工作流:

将复杂的CodeQL使用简化为初始化→建库→审计三个命令。自动处理Maven依赖下载、多版本JDK切换与反编译过程,生成CSV格式的结构化报告,降低白盒审计工具链的配置门槛。

🛠️ 技术优势

|

|

|

|

|---|---|---|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

📖 使用指南

① 准备工作:

安装CodeQL、Python 3.7+、JDK8/11与Maven,在config.ini中配置qlpath与jdk路径。

② 核心操作:

执行Step1生成初始化脚本(指定-t源码路径与-c编译标志),运行Step2的codeql database create命令构建数据库,执行Step3指定-d数据库路径启动审计。

③ 结果查看:

在out/result/目录下获取CSV格式报告,包含漏洞类型、位置与代码片段,可直接用于报告撰写或导入缺陷管理系统。

📖 项目地址

https://github.com/webraybtl/CodeQLpy💻 技术交流与学习

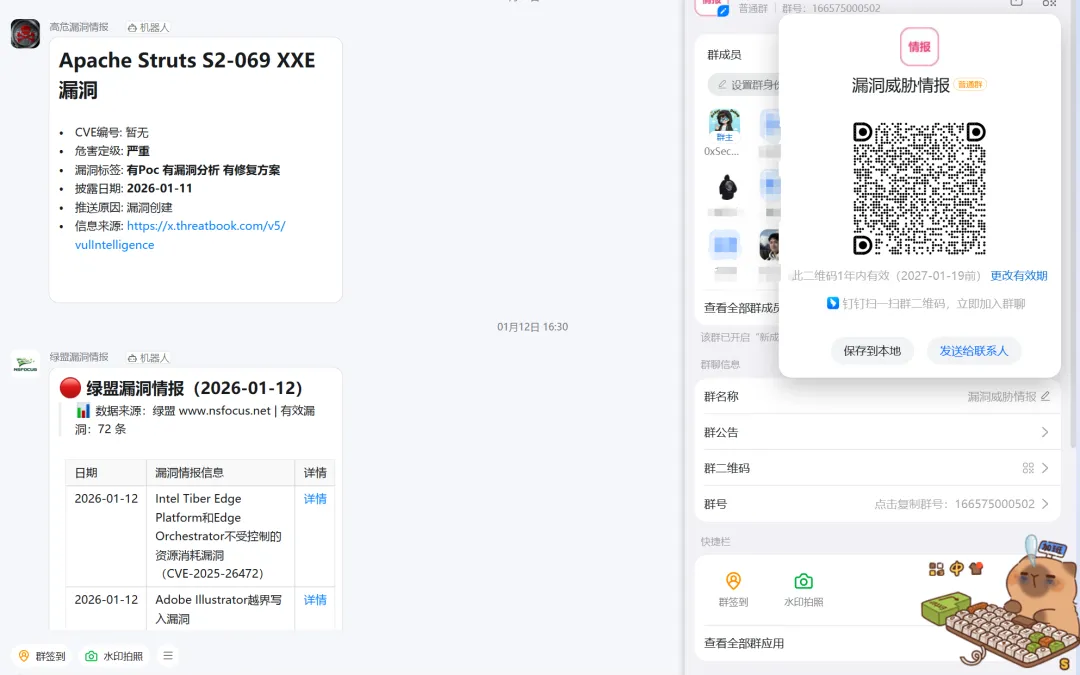

如果师傅们想要第一时间获取到最新的威胁情报,可以添加下面我创建的钉钉漏洞威胁情报群,便于师傅们可以及时获取最新的IOC。

如果师傅们想要获取网络安全相关知识内容,可以添加下面我创建的网络安全全栈知识库,便于师傅们的学习和使用:覆盖渗透、安服、运营、代码审计、内网、移动、应急、工控、AI/LLM、数据、业务、情报、黑灰产、SRC、溯源、钓鱼、区块链等 方向,内容还在持续整理中……。

|

|

|

|---|

推荐阅读

✦ ✦ ✦

✦ ✦ ✦

夜雨聆风

夜雨聆风