300 + 攻防 Payload 合集,Web 与内网渗透全覆盖|一站式渗透测试 Payload 速查平台

0x01 工具介绍

Payloader 作为一站式渗透测试 Payload 速查平台,精心整合 300 + 高质量攻防 Payload,全面覆盖 Web 安全与内网渗透两大场景。平台内置可视化攻击链、详细漏洞原理讲解、WAF/EDR 绕过方案及常用工具命令,支持一键复制、全局变量替换与中英双语切换,兼顾实战效率与学习体验,是安全从业者、渗透测试工程师与红队人员的高效参考工具。

注意:现在只对常读和星标的公众号才展示大图推送,建议大家把渗透安全HackTwo“设为星标⭐️“否则可能就看不到了啦!

下载地址在末尾 #渗透安全HackTwo

0x02 功能介绍

✨主要功能

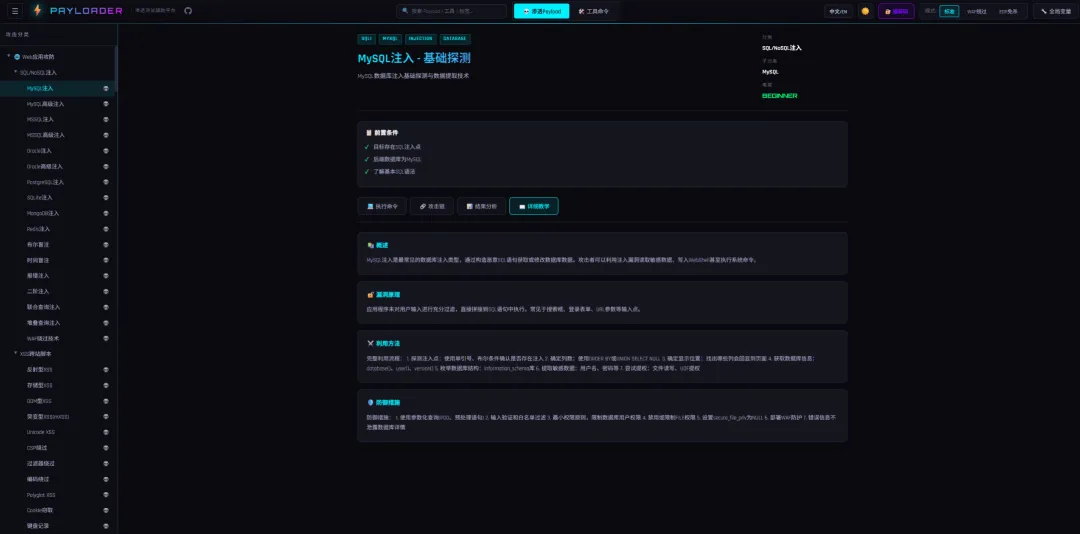

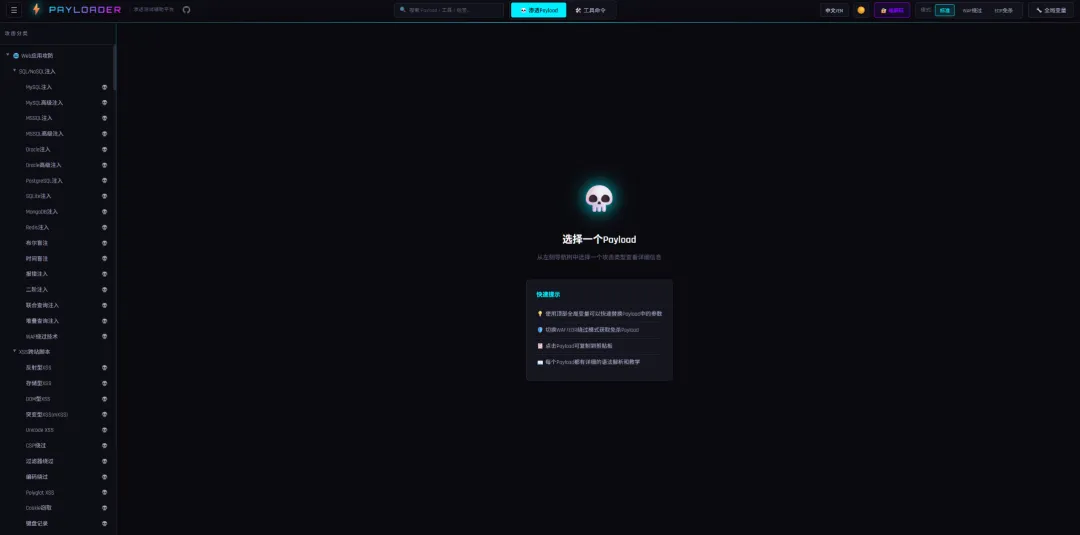

主界面 — 攻击分类导航

左侧树形导航覆盖 23 类 Web 攻击 + 11 类内网渗透,右侧快速提示引导上手

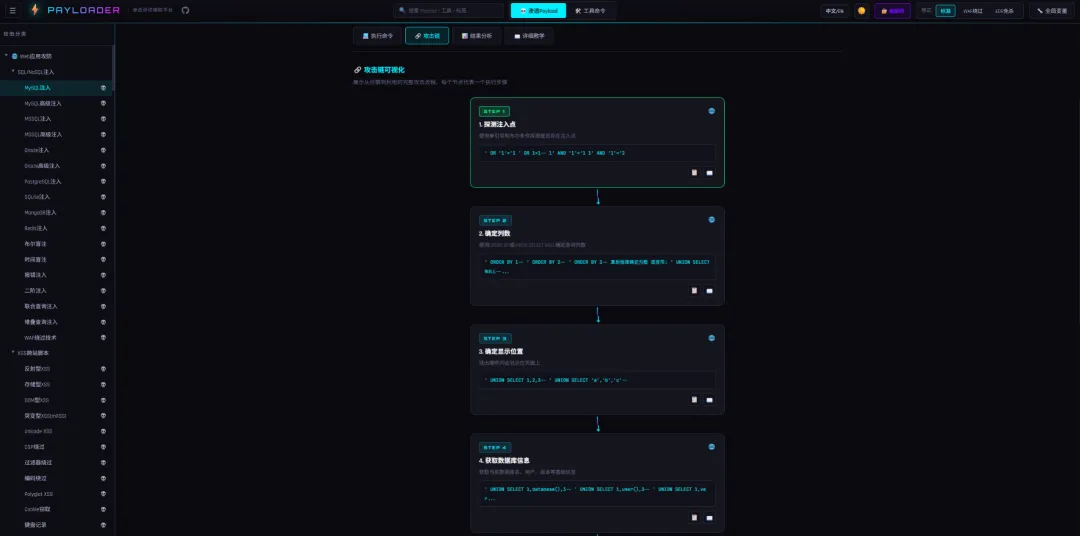

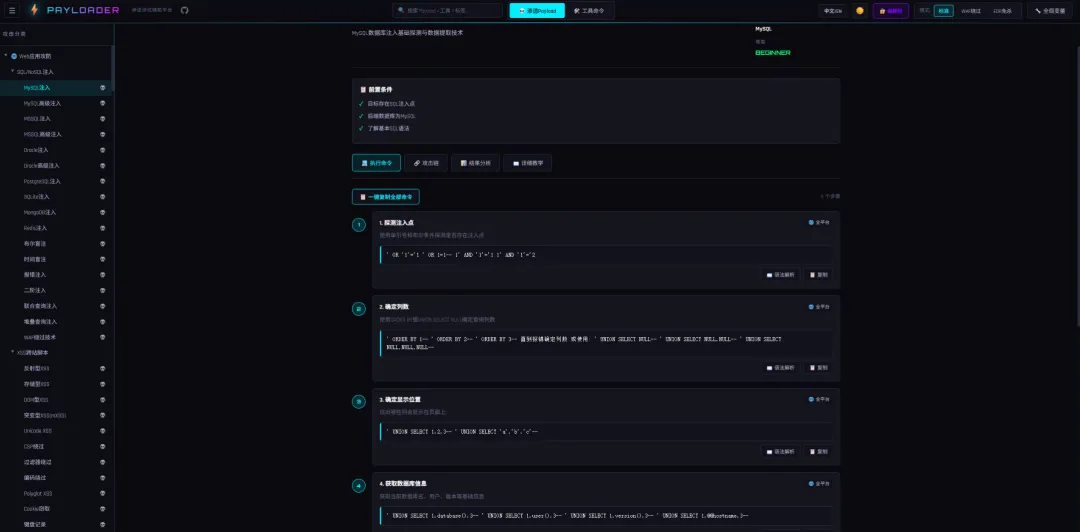

🔗 攻击链可视化 — 从侦察到利用的完整路径

核心亮点:每条 Payload 都配有可视化攻击链,以节点流程图展示从「探测注入点 → 确定列数 → 确定回显位 → 提取数据」的完整攻击步骤,新手也能一步步跟着打

🎓 详细教学 — 漏洞原理 + 利用方法 + 防御方案

每条 Payload 都附带完整教程:概述 → 漏洞原理 → 利用方法 → 防御措施,不只是给你命令,更教你为什么这么打

💻 执行命令 — 分步骤 + 语法解析 + 一键复制

每个步骤都有独立命令块,支持语法高亮解析(19 种颜色标注)和一键复制,直接拿去用

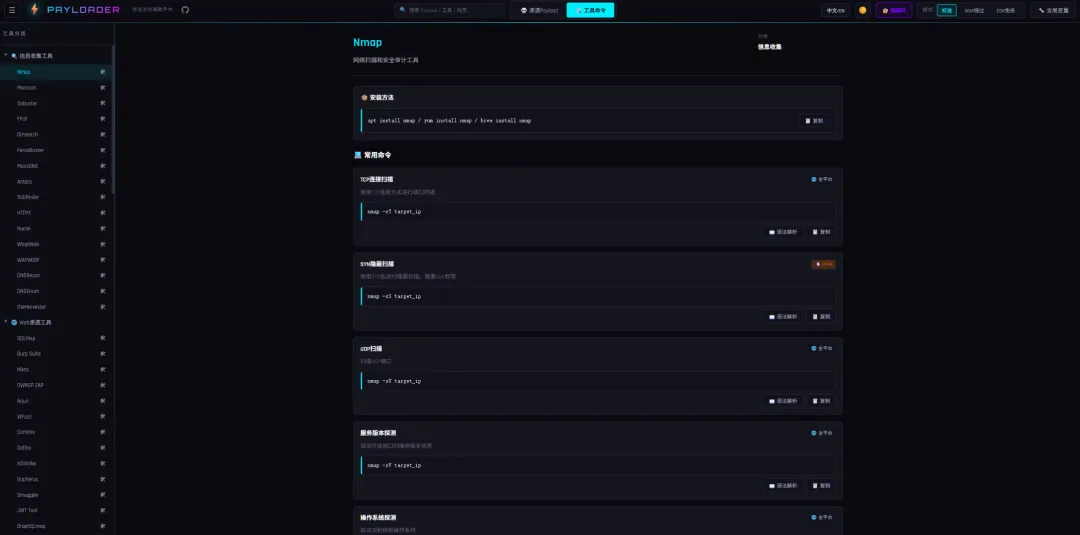

🛠️ 工具命令集 — 渗透工具速查手册

内置 Nmap、SQLMap、Burp Suite、Metasploit 等 114 条常用命令,每条都有中文说明和语法解析

🔐 编解码工具 — URL / Base64 / Hex / HTML / Unicode / JWT

内置智能编解码器,渗透过程中随时调用,支持 6 种编码格式互转

|

|

|

|---|---|

| 178 条 Web 载荷 |

|

| 129 条内网载荷 |

|

| 114 条工具命令 |

|

| 完整攻击链 |

|

| WAF/EDR 绕过 |

|

| 语法高亮解析 |

|

| 学习教程 |

|

0x03 更新介绍

新增一些其他的Payloader 0x04 使用介绍

📦安装指南

环境要求

-

Node.js >= 18.0

-

npm >= 8.0(或 pnpm / yarn)

安装与启动

cd Payloader# 1. 安装依赖npm install# 2. 启动开发服务器npm run dev

启动后在浏览器打开 http://localhost:5173 即可使用。

构建生产版本

npm run build构建产物在 dist/ 目录下,是纯静态文件(HTML + CSS + JS),可以直接用浏览器打开 dist/index.html 使用。

服务器部署

Payloader 构建后是纯静态站点,不需要后端服务,任何能托管静态文件的方式都可以。

方式一:Nginx 部署(推荐)

# 1. 在本地构建npm run build# 2. 将 dist/ 目录上传到服务器scp -r dist/ user@your-server:/var/www/payloader# 3. 配置 Nginx

Nginx 配置示例:

server {listen 80;server_name your-domain.com;root /var/www/payloader;index index.html;location / {try_files $uri $uri/ /index.html;}# 静态资源缓存location /assets/ {expires 1y;add_header Cache-Control "public, immutable";}# 开启 gzip 压缩gzip on;gzip_types text/plain text/css application/json application/javascript text/xml;}

# 4. 重载 Nginxsudo nginx -t && sudo nginx -s reload

方式二:Docker 部署

在项目根目录创建 Dockerfile:

FROM node:18-alpine AS builderWORKDIR /appCOPY package*.json ./RUN npm installCOPY . .RUN npm run buildFROM nginx:alpineCOPY --from=builder /app/dist /usr/share/nginx/htmlEXPOSE 80CMD ["nginx", "-g", "daemon off;"]

然后运行:

# 构建镜像docker build -t payloader .# 启动容器docker run -d -p 8080:80 --name payloader payloader

访问 http://your-server:8080 即可。

方式三:直接用 Node.js 预览

# 在服务器上构建并预览npm run buildnpm run preview -- --host 0.0.0.0 --port 8080注意:

vite preview不适合生产环境高并发,仅用于快速预览或内网使用。

方式四:GitHub Pages / Vercel / Netlify

直接将仓库导入这些平台,设置构建命令为 npm run build,输出目录为 dist,即可自动部署。

0x05 内部VIP星球介绍-V1.5(福利)

如果你想学习更多渗透测试技术/应急溯源/免杀工具/挖洞SRC赚取漏洞赏金/红队打点等欢迎加入我们内部星球可获得内部工具字典和享受内部资源和内部交流群,每天更新1day/0day漏洞刷分上分(2026POC更新至5522+),包含全网一些付费扫描工具及内部原创的Burp自动化漏洞探测插件/漏扫工具等,AI代审工具,最新挖洞技巧等。shadon/Hunter/0zone/Zoomeye/Quake/Fofa高级会员/AI账号/CTFShow等各种账号会员共享。详情点击下方链接了解,觉得价格高的师傅后台回复” 星球 “有优惠券名额有限先到先得❗️啥都有❗️全网资源最新最丰富❗️(🤙截止目前已有2500+多位师傅选择加入❗️早加入早享受)

免责声明

获取方法

公众号回复20260317获取下载

最后必看-免责声明

文章中的案例或工具仅面向合法授权的企业安全建设行为,如您需要测试内容的可用性,请自行搭建靶机环境,勿用于非法行为。如用于其他用途,由使用者承担全部法律及连带责任,与作者和本公众号无关。本项目所有收录的poc均为漏洞的理论判断,不存在漏洞利用过程,不会对目标发起真实攻击和漏洞利用。文中所涉及的技术、思路和工具仅供以安全为目的的学习交流使用。如您在使用本工具或阅读文章的过程中存在任何非法行为,您需自行承担相应后果,我们将不承担任何法律及连带责任。本工具或文章或来源于网络,若有侵权请联系作者删除,请在24小时内删除,请勿用于商业行为,自行查验是否具有后门,切勿相信软件内的广告!

往期推荐

渗透安全HackTwo

微信号:关注公众号获取

后台回复星球加入:知识星球

扫码关注 了解更多

夜雨聆风

夜雨聆风