BurpSuite 多漏洞自动化探测插件 | XSS、SQL 注入(10 种数据库)、SSTI 模板注入(6 大家族 20+ 引擎)、NoSQL 注入

免责声明

由于传播、利用本公众号夜组安全所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,公众号夜组安全及作者不为此承担任何责任,一旦造成后果请自行承担!如有侵权烦请告知,我们会立即删除并致歉。谢谢!所有工具安全性自测!!!VX:NightCTI

朋友们现在只对常读和星标的公众号才展示大图推送,建议大家把夜组安全“设为星标”,否则可能就看不到了啦!

工具介绍

xia_tan (瞎探) v1.0 — BurpSuite 多漏洞自动化探测插件

通过修改请求参数对常见 Web 漏洞进行自动化初步探测的 BurpSuite 扩展插件。支持反射 XSS、SQL 注入(10 种数据库)、SSTI 模板注入(6 大家族 20+ 引擎)、NoSQL 注入,采用行级 Jaccard 相似度算法替代传统响应长度对比,结合多步布尔盲注对照算法大幅降低误报率。

功能特性

1. 反射 XSS 探测

-

注入唯一 HTML 标记 <xia0tan>检测反射 -

未编码反射(标签原样返回)→ 严重性 High -

编码反射(标记文本返回但 HTML 标签被编码)→ 严重性 Info -

自动跳过 Content-Type: application/json的响应(JSON 响应无 XSS 风险) -

基线中已包含标记时自动跳过(降噪)

2. SQL 注入探测

2.1 支持的数据库(10 种)

|

|

|

|

|---|---|---|

|

|

|

SQL syntax.*MySQL

XPATH syntax error, Division by 0 |

|

|

|

Unclosed quotation mark

Divide by zero error |

|

|

|

ERROR: syntax error at or near

division by zero |

|

|

|

ORA-\d{4,5}

divisor is equal to zero |

|

|

|

SQLITE_ERROR

unrecognized token |

|

|

|

CLI Driver.*DB2

SQLCODE |

|

|

|

com.informix.jdbc |

|

|

|

Adaptive Server |

|

|

|

JET Database Engine |

|

|

|

org.hibernate.QueryException |

2.2 检测方式

|

|

|

|

|---|---|---|

|

|

|

|

|

|

|

/1 和 /0,对比响应差异和除零报错 |

|

|

|

'"\ 触发语法错误,正则匹配 10 种数据库特征 |

|

|

|

|

|

|

布尔盲注 | 全新 OR/AND 多步对照算法

|

|

|

|

|

2.3 延时注入 WAF 绕过

|

|

|

|---|---|

|

|

BENCHMARK()

ST_Buffer(), JSON_KEYS(), ELT(), XOR, 注释混淆 SLEEP/**/(), 大小写变异 SlEEp() |

|

|

WAITFOR DELAY

DECLARE @d, 条件延迟 IF(1=1) |

|

|

pg_sleep()

|| pg_sleep() 拼接 |

|

|

DBMS_PIPE.RECEIVE_MESSAGE()

DBMS_LOCK.SLEEP(), UTL_INADDR |

|

|

RANDOMBLOB()

LIKE(UPPER(HEX(...))) |

3. SSTI 模板注入探测

覆盖 6 大家族 20+ 模板引擎,每个家族使用不同的唯一操作数,通过计算结果精确定位被执行的模板语法。

|

|

|

|

|---|---|---|

{{A*B}} |

|

|

${A*B} |

|

|

<%=A*B%> |

|

|

#{A*B} |

|

|

@(A*B) |

|

|

{A*B} |

|

|

与 XSS 探测合并在同一请求中发送,节省请求数量。基线中已包含计算结果时自动跳过(降噪)。

4. NoSQL 注入探测

4.1 布尔盲注(字符串上下文)

使用与 SQLi 相同的 OR/AND 多步对照算法,但语法为 JavaScript 风格:

|

|

|

|---|---|

' || '1'=='1 |

|

' || '1'=='2 |

|

' && '1'=='1 |

|

' && '1'=='2 |

|

4.2 操作符注入(JSON 请求体)

将 JSON 字段值替换为 MongoDB 操作符,检测响应差异和错误:

|

|

|

|---|---|

$gt |

{"$gt":""} |

$ne |

{"$ne":""} |

$regex |

{"$regex":".*"} |

$exists |

{"$exists":true} |

$where |

{"$where":"return true"} |

4.3 错误检测

覆盖 MongoDB, CouchDB, Elasticsearch, Cassandra, Redis 的 24 种错误模式。

5. Cookie 参数探测

默认关闭,勾选 Cookie 开关后启用。启用后会将 Cookie 中的参数与 GET/POST 参数同等对待,逐一进行注入探测。Cookie 参数同样受 Exclude params 排除列表控制。

严重性说明

|

|

|

|

|---|---|---|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

工具获取

点击关注下方名片进入公众号

回复关键字【260319】获取下载链接

往期精彩

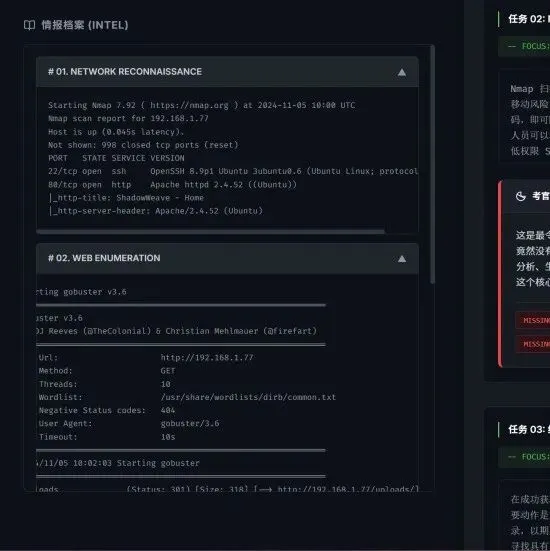

一款由 AI 驱动的 OSCP 纸上渗透靶场 | 通过大语言模型执行变异衍生,无限生成具有严密逻辑链的全新推演靶机

2026-03-18

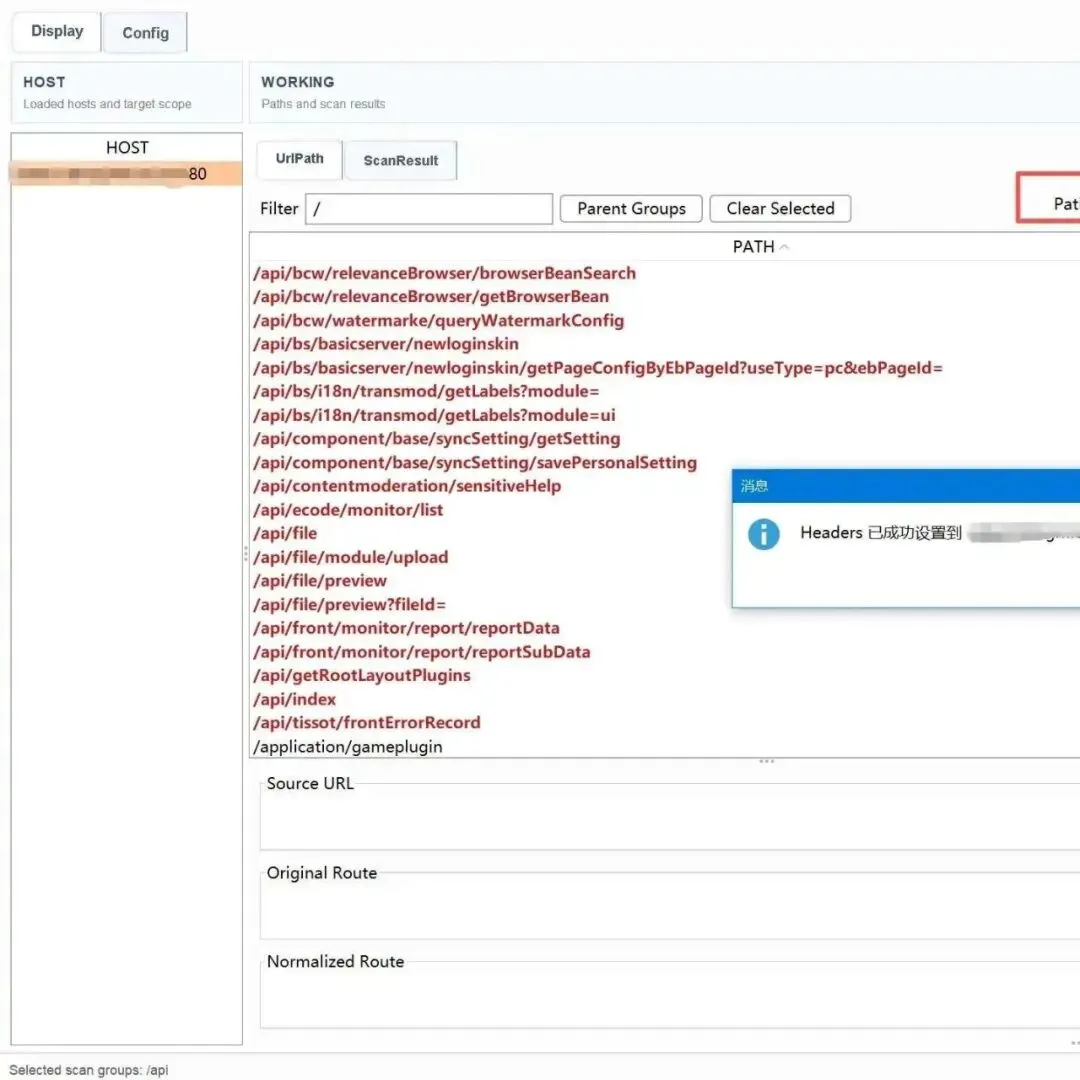

一款专业的Web安全扫描工具 | JS敏感信息收集、API端点提取、API文档解析、页面爬取、子域名发现、漏洞测试、WAF检测与绕过、JS代码分析

2026-03-17

Burpsuite | API 越权测试、快速收集目标网站的所有 API

2026-03-16

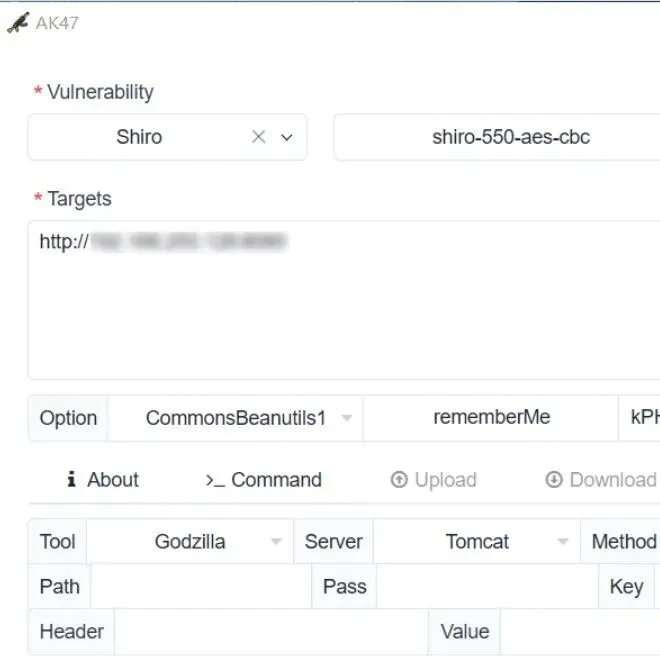

AK47 | 一款跨平台的漏洞利用与安全评估工具,内置高级引擎与多种安全扩展模块

2026-03-13

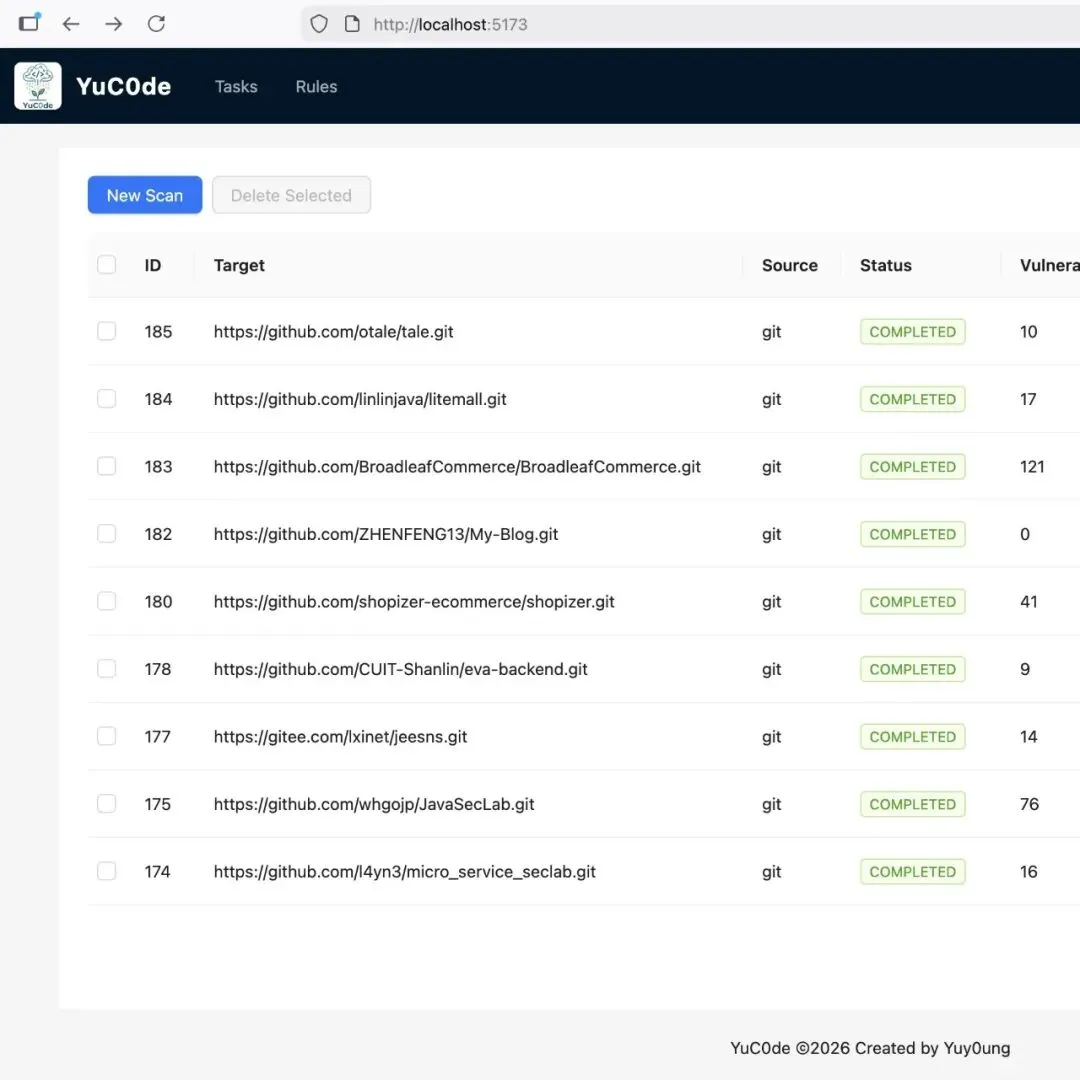

一款无需编译的Java静态应用程序安全测试 (SAST) 工具 | AI 辅助审计

2026-03-12

夜雨聆风

夜雨聆风