Claude Code源码泄露事件全流程回顾

2026 年 3 月 31 日凌晨, AI 圈炸了。

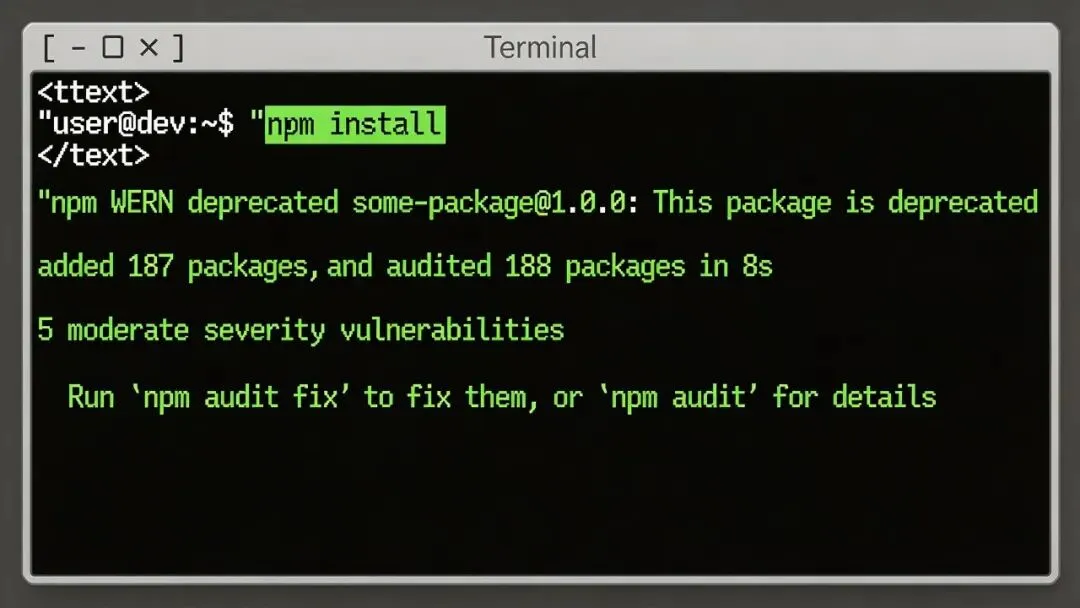

安全研究员 Chaofan Shou (@Fried_rice )在 X 上发帖, Anthropic 刚刚发布的 Claude Code v2.1.88 npm 包中,意外包含了完整的 Source Map 文件。任何人只要安装这个版本,就能还原出51 万行完整 TypeScript 源码。

几个小时之内,星标破万,热搜登顶,整个技术圈都在传这个”史诗级工程事故”。

这不是黑客攻击,就是一次打包时的低级失误——构建管线没把调试用的.map 文件过滤掉,直接跟着生产代码一起发了出去。

我们来梳理清楚整件事的来龙去脉,以及泄露出来的内容到底意味着什么。

事件时间线:从发布到全网扩散,只用了 8 小时

核心事实先给大家吃颗定心丸:

用户对话记录、 API 密钥、个人信息零泄露。泄露的只是 Claude Code客户端工具本身的源码,不涉及任何用户数据。个人用户只要更到最新版就没事了。

这次到底泄了什么? 51 万行代码里藏着哪些猛料

这不是泄露几行 API 密钥那种小事件。这是把 Claude Code 的”五脏六腑”全摊开给全世界看了。我们来数一数,最有价值的内容有哪些:

核心架构全曝光

未发布的功能提前曝光

几个功能比目前公开版先进得多,看得出来 Anthropic 已经憋了很久:

1. BUDDY — Tamagotchi 风格的 AI 宠物

18 种物种,稀有度分层,还有闪光变体,会随时间进化。计划做成持久化的 AI 伴侣功能,跟 lil-agents 那个 dock 宠物思路有点像,但做的更深。

2. KAIROS — 常驻后台的 Always-On 主动 Agent

支持夜间”AutoDream”记忆整合,真正实现无人值守运行。意思就是你睡觉的时候,它自己在那儿整理当天的对话、提炼记忆、优化认知。

3. Auto Mode + Swarms — 多 Agent 并行编排系统

多个 Agent 同时干活,还有 ML 模型自动审批工具调用,不用你点一下确认一下。这个功能比 OpenAI 最近放出来的 Swarm 还早,看得出 Anthropic 在多 Agent 这条路上走得比大家想得远。

4. Undercover 模式

在公开仓库工作时,自动向系统提示注入过滤规则,隐藏 Anthropic 内部代号。说白了就是防泄密,你在开源项目干活,不小心把内部会话内容漏出去的概率降低。

这些内容让整个行业第一次能对照着源码,研究 Anthropic 是怎么把 Agentic Coding 做出来的——权限管控怎么设计、工具调用怎么流程化、多 Agent 怎么编排,全是干货。

一个意外发现: Anthropic 其实比 OpenAI 更开放

很多人看完源码得出一个结论:Anthropic 在开源这一点上,其实超过了 OpenAI。

怎么说?

Claude Code 本身是闭源的,但从泄露的源码看,它大量依赖开源组件,整体架构设计也相对模块化。反观 OpenAI 的 Codex ,闭源得更彻底,连客户端代码都是打包好的二进制,你想扒都扒不着。

这次泄露之后,社区里已经有人开始基于泄露的架构理解,重写开源版本。最有意思的进展是,原本泄露源码的作者已经删除了托管的代码,现在转而以泄露事件为契机,发起了一个用 Python/Rust 重写 Agent Harness 的开源项目,顺便做起了个人品牌和社区运营。

从事故到社区项目,这个转身倒也符合开源圈的逻辑——既然源码已经漏了,不如借着热度一起做个开源版本出来。

对行业意味着什么? AI Agents 大战提前加速

这件事短期看是个事故,长期看其实是加速了 AI Agents 的普及。

为什么这么说?

在此之前,大家都知道头部公司在做 Agentic Coding ,但具体怎么做、架构长什么样,都是关起门来自己玩。现在一下子把完整实现摊在桌面上,中小团队和创业者直接能照着这个架构做自己的版本了。

相当于行业提前”交底”了。

尤其是多 Agent 编排、权限系统设计、常驻后台 Agent 这些核心难题, Anthropic 已经踩过坑了,大家可以站在它的肩膀上继续做,少走几个月弯路。

当然,风险也不是没有。权限系统的逻辑已经公开, Undercover 模式的过滤规则也暴露了,理论上会让针对性的 Prompt 注入攻击变容易一些。但这都是技术层面的问题,打几个补丁就能修复,不影响大趋势。

给开发者和企业的建议

个人开发者:

一句话,赶紧更到最新版:

npminstall@anthropic-ai/claude-code@latest

没别的,用就完事儿。这件事对你正常使用没影响,反而能吃到社区基于泄露源码做出来的各种第三方插件,算因祸得福。

团队/企业用户:

这件事本质上就是一次工程失误,不是系统性被黑。不用过度恐慌,但该做的检查还是要做。

优质资源汇总

想要挖点干货的,可以从这些链接入手:

事件起点 & 原始下载

GitHub 镜像仓库

系统提示词提取(最有价值)

官方链接

最后: Agent 时代的竞争,比你想得快

我关注 Agent 领域也有两三年了,这次泄露事件给我最大的感受就是——真的快了。

一年前大家还在争论”Agent 是不是伪需求”,半年前开始谈”Agentic Coding 是不是方向”,现在头部公司的完整实现已经漏到网上了。

不管你准备好没准备好, AI Agents 从论文概念到可用产品,这个过程比大多数人预测得都要快。 Anthropic 自己估计也没想到,会以这种方式”提前开源”了自己的核心技术。

有意思的是,现在社区已经开始基于泄露的架构做起了开源重写。原来闭源的核心逻辑,一夜之间变成了全行业共同的技术底座。

你觉得这会加速 AI Agents 的普及吗?欢迎在评论区聊聊你的看法。

夜雨聆风

夜雨聆风