Claude Code 源码泄露后,整个 AI Coding 圈为什么突然兴奋了?

很多人一看到“Claude Code 源码泄露”,第一反应是:

-

Claude 被黑了?

-

模型权重流出来了?

-

Anthropic 这下是不是完了?

都不是。

但这件事,依然很大。

而且它大的地方,不在于“50 万行 TypeScript 被人看见了”,而在于:

Anthropic 把自己做 AI 编程代理的一整套工程方法,短时间暴露给了整个行业。

这才是整件事最刺激、也最危险的地方。

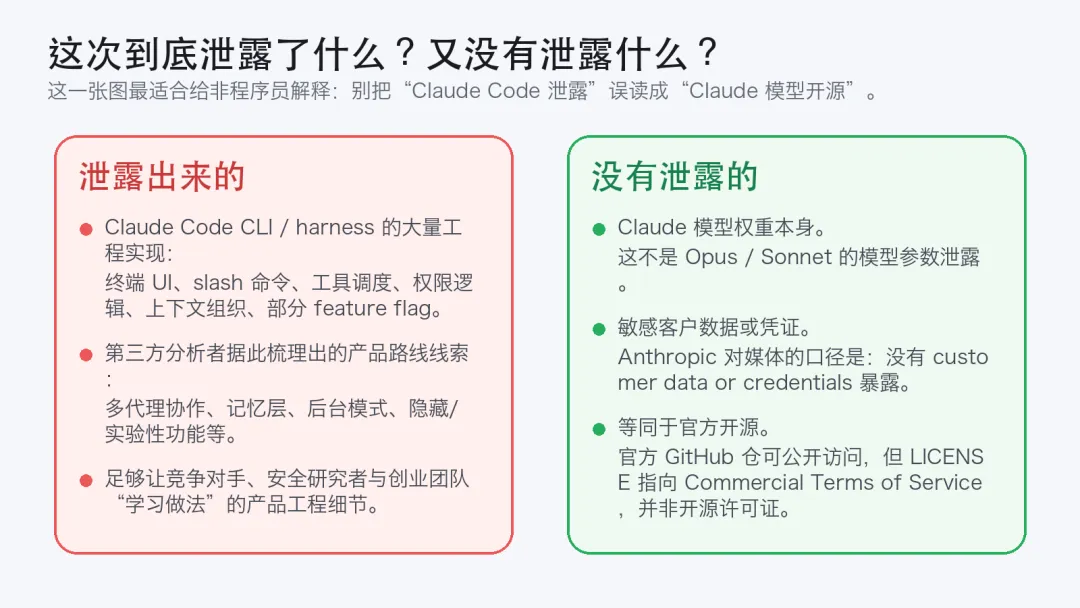

一、先说结论:这不是“模型泄露”,这是“产品工程泄露”

很多人容易把这件事理解错。

Claude Code 泄露,不等于 Claude 模型泄露。

截至 2026 年 4 月 1 日,公开信息能确认的是:

-

这次暴露的是 Claude Code CLI / harness 的大量工程实现

-

不是 Opus / Sonnet 模型权重外流

-

Anthropic 对媒体回应称:没有敏感客户数据或凭证暴露

-

官方把这件事定义为:human error 导致的 release packaging issue,不是 security breach

翻译成人话就是:

不是有人把 Claude 的“大脑”偷走了。而是 Anthropic 自己把 Claude Code 的“工作台、工具箱、流水线和作业方法”一起摆上了桌面。

这也是为什么,真正懂行的人看到这个消息后,不是单纯在围观翻车,而是在想:

这下终于能看清楚,Anthropic 到底是怎么把一个大模型做成生产级 AI coding agent 的。

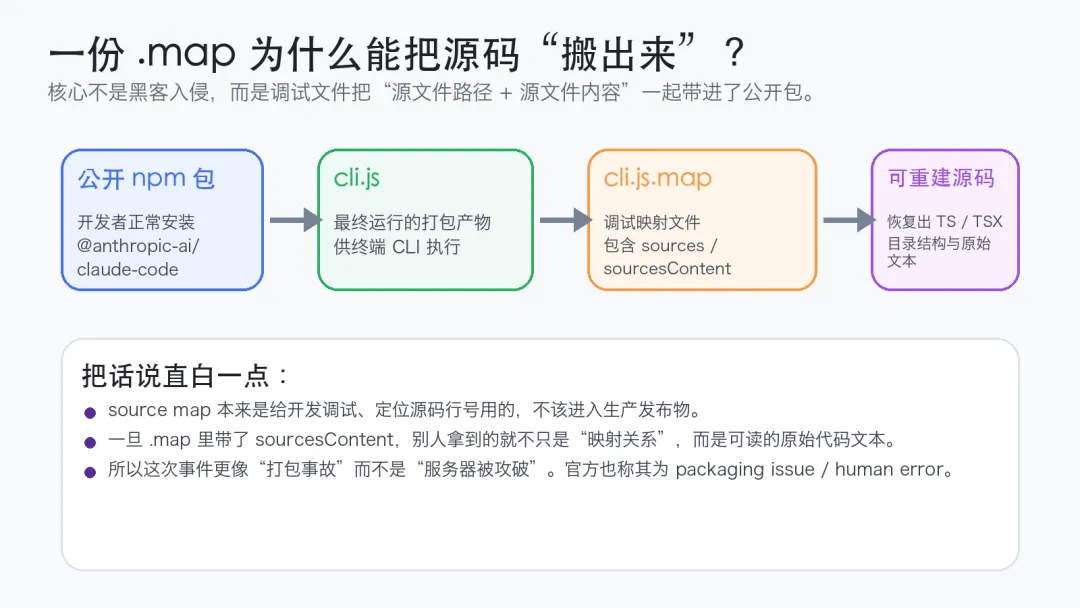

二、事故是怎么发生的?其实是一个非常“经典”的工程失误

这次事情的起点,并不复杂。

公开讨论和媒体报道普遍指向:Anthropic 在一次 npm 发布中,把 source map 文件 一起发了出去。

问题恰恰出在这里。

source map 本来是开发调试用的,正常用户根本不该在生产发布物里看到它。

但如果这份 .map 文件里带了:

-

sources -

sourcesContent

那别人拿到的就不只是“映射关系”,而是足以恢复原始源码的内容。

于是整件事就变成了一个非常黑色幽默的场景:

不是黑客辛辛苦苦渗透内网。是你自己在发布时,把调试资料一起打包送了出去。

X 上最早把这件事点爆的,是 Chaofan Shou(@Fried_rice)。随后 GitHub 镜像、Reddit 讨论、Hacker News 拆解,在几个小时内迅速扩散。

这就是为什么这次事件特别像“工程事故”,而不像传统意义上的“被攻破”。

三、为什么整个 AI Coding 圈一下子兴奋了?

因为真正值钱的,从来都不是“代码长什么样”,而是:

这套产品到底是怎么运转的。

MMMusol 那条帖子有一句话抓得特别准:

Claude Code 真正值钱的,不是模型权重,而是这套多 Agent、MCP、权限、上下文管理的产品工程框架。

这句话,几乎就是这次事件的总纲。

为什么?

因为做 AI Coding 产品,真正难的从来不是“调一下模型 API”,而是下面这些脏活累活:

-

终端交互怎么设计

-

slash 命令怎么分发

-

工具系统怎么组织

-

权限确认怎么做

-

上下文怎么压缩、怎么续命

-

记忆怎么存、怎么读、怎么防污染

-

多 Agent 怎么拆任务、怎么收口

-

插件、MCP、远程控制、Hook 怎么接起来

这些能力,决定了一个产品到底只是“能聊几句代码”,还是能成为一个真正能工作的工程代理系统。

所以这次行业真正兴奋的点,不是:

“哇,Anthropic 翻车了。”

而是:

“哇,原来一套生产级 AI coding agent,内部大概是这么搭的。”

这才是最有价值的部分。

四、真正泄露了什么?别把这件事说大,也别说小

这件事最怕两种误读:

第一种误读:

“模型都泄了,Claude 完了。”

这不对。

目前没有公开证据表明,这次事件涉及 Claude 模型权重本身。

第二种误读:

“不就是个 CLI 吗,没啥大不了。”

这也不对。

因为外界看到的不是一个小脚本,而是一整套高价值产品实现层:

-

Claude Code 的 CLI / harness 逻辑

-

终端 UI 与 slash 命令系统

-

工具注册与调用方式

-

权限、安全边界、命令防线

-

上下文组织与记忆机制

-

一些实验性特性与 feature flag 线索

更重要的是,这会让外界更容易研究:

-

这套系统强在哪里

-

它脆弱在哪里

-

它下一步可能往哪里走

-

自己能不能更快复刻其中一部分体验

这对竞争对手、创业团队、安全研究者来说,价值都不低。

所以最准确的说法应该是:

这不是“模型级泄露”,但绝对是“产品工程级泄露”。

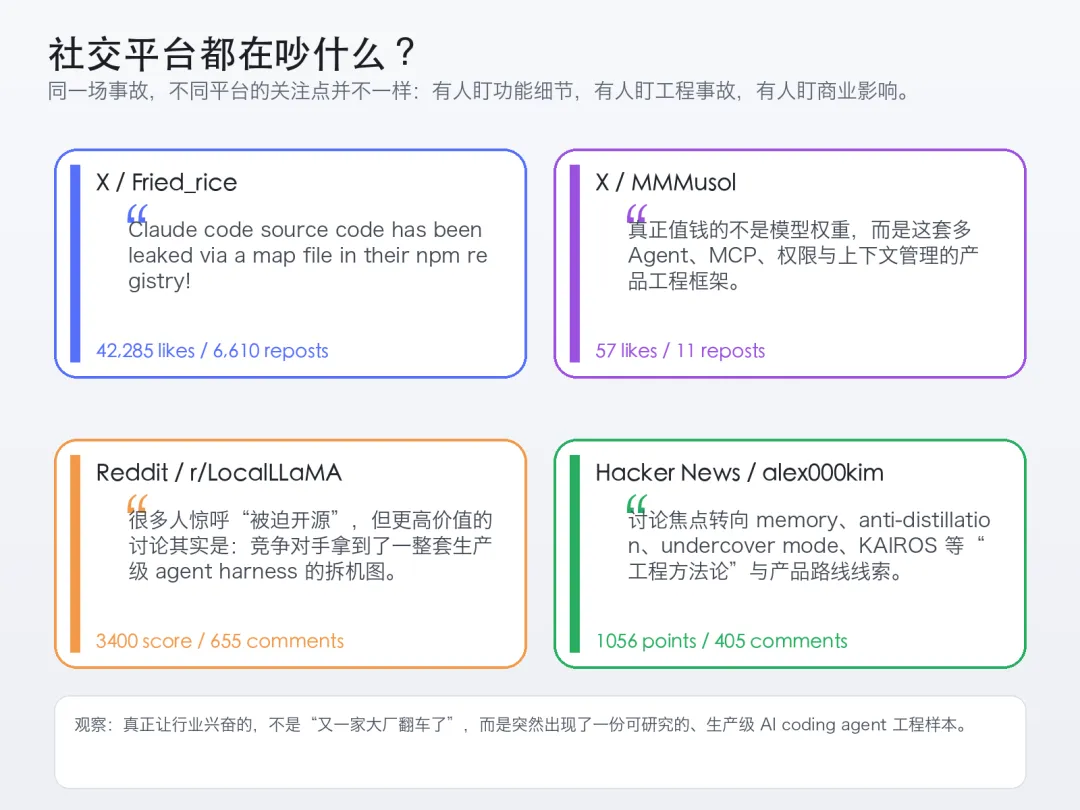

五、社交平台上的讨论,其实已经分层了

如果只看热搜,会觉得大家都在玩梗。

但如果真的把 X、Reddit、Hacker News 这些内容读一圈,会发现讨论已经明显分层。

1)X:最先给出“产业判断”

X 上的高质量内容,已经很快从“出了事”,转向“这意味着什么”。

有人在解释 source map 为什么能直接带出源码;有人开始拆记忆系统;有人在分析 Undercover Mode、feature flag;有人则像 MMMusol 一样,直接把核心结论提炼出来:

Claude Code 的真正价值,是它背后的工程框架。

2)Reddit:一边看热闹,一边公开“尸检”

Reddit 很有意思。

一拨人疯狂玩梗,说这是“被迫开源”。

另一拨人则很认真地讨论:

-

这下竞争对手是不是赚大了?

-

原来顶级产品代码库也会很 messy?

-

真正强的不是代码优雅,而是产品能持续跑下去?

这类讨论其实特别真实。

因为它把一个常识重新摆了出来:

大厂的强,不一定体现在“代码像教科书”,而是体现在它能把一堆复杂系统真正拼起来、跑起来、活下来。

3)Hacker News:最关心“方法论”

Hacker News 上最有价值的,不是情绪,而是拆解。

大家真正关心的是:

-

记忆系统为什么这么做

-

anti-distillation 是不是有效

-

Undercover Mode 的边界在哪

-

多 Agent 协作是 prompt 驱动还是代码驱动

-

Claude Code 的真正护城河,到底是不是 harness

也就是说,HN 看这件事,不像在围观事故,反而更像在做一场公开的产品工程评审。

六、这件事最可怕的地方,不是“代码被看到了”,而是“先手被看到了”

很多人会说:

代码看到了又怎样?大不了回头重构嘛。

代码当然可以重构。

但问题是,战略先手不能重置。

这次外界看到的,不只是某个函数怎么写,而是:

-

Anthropic 正在重点优化什么

-

它在什么地方花了大量工程资源

-

它认为什么体验值得做成系统能力

-

它对未来 agent 形态的大方向判断是什么

这才是最值钱的部分。

因为竞争对手真正想要的,不是把每一行代码复制过去,而是:

少走几年弯路。

一旦领先者已经帮你证明了:

-

记忆应该怎么组织

-

权限应该怎么守

-

多代理应该怎么编排

-

终端体验应该怎么做

-

prompt cache 应该怎么省钱

那你后面的研发路径就会短很多。

所以这次泄露最核心的损失,不是知识产权字面意义上的“多少文件流出”,而是:

Anthropic 一部分本来属于自己的工程试错红利,被全行业共享了。

七、这也再次说明:AI Coding 的竞争,正在从模型战转向产品工程战

过去大家比的是:

-

谁模型更强

-

谁 benchmark 更高

-

谁推理更聪明

但到了现在,AI Coding 已经越来越像一场“系统工程竞赛”:

-

谁更会组织上下文

-

谁更会做工具调用

-

谁更会做权限与安全

-

谁更会管记忆

-

谁更会让长任务稳定跑完

-

谁更会把 Agent 做成真正能工作、能复用、能接企业流程的产品

Claude Code 这次泄露之所以让全行业突然兴奋,正是因为它把这些“系统工程答案”撕开了一角。

所以真正值得记住的,不是“Anthropic 又翻车了”。

而是:

AI Coding 的真正战场,已经不只是模型能力,而是工程组织能力。

谁能把模型、工具、权限、记忆、上下文、多代理这些东西真正拧成一台稳定机器,谁才会赢得下一阶段。

而这次事故,等于给所有后来者免费发了一张“参考答案的草稿纸”。

总结

Claude Code 这次泄露,暴露的不是 Claude 的大脑,而是 Anthropic 做 AI 编程代理的作业方法。

这比单纯“代码流出”更值得行业警惕。

因为从今天开始,大家抄的就不只是功能了,而是——方法。

夜雨聆风

夜雨聆风