Claude Code 源码泄露72小时:全球开发者疯狂造"变体",AI编程Agent生态彻底炸了

2026年3月31日,美东时间凌晨4点23分。

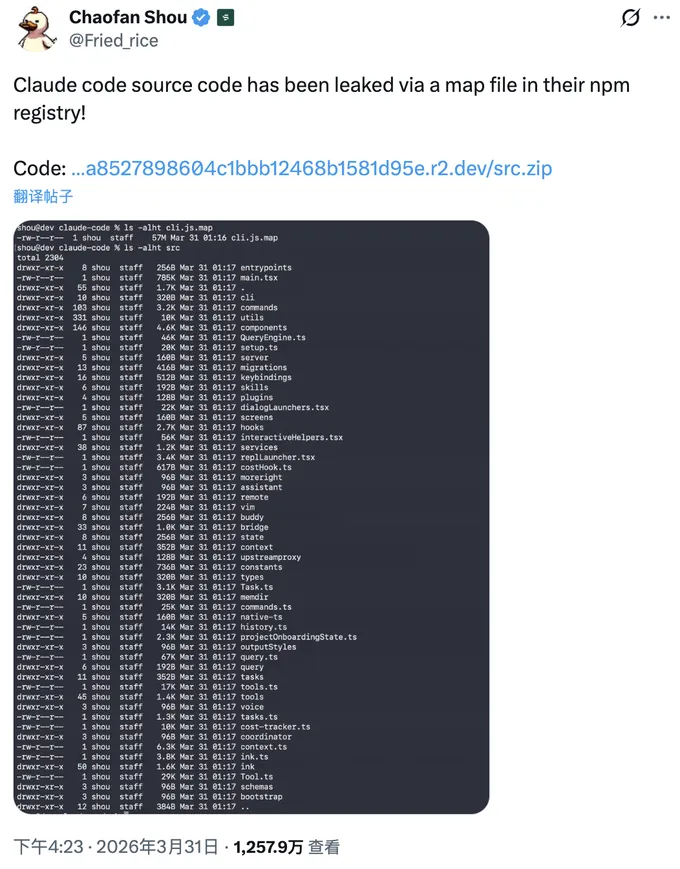

安全研究员 Chaofan Shou 在 X 上发了一条推文,附带一个下载链接。几个小时后,这条推文的浏览量突破2100万。

他发现了什么?Anthropic 在发布 Claude Code v2.1.88 npm 包时,忘了删除一个 59.8 MB 的 source map 文件。这个文件里,装着 Claude Code 完整的 1906 个 TypeScript 源文件、512,000 行代码。

这不是一次黑客攻击,不是一次精心策划的渗透。这是有人忘了在 .npmignore 里加一行 *.map。

一个配置疏忽,一场行业风暴。

但真正让这件事载入史册的,不是泄露本身——而是全球开发者在72小时内的疯狂响应。源码公开的那一刻,就像一份核武器设计图被扔进了全球最大的黑客马拉松。备份、拆解、重写、魔改、多语言移植……一个又一个 Claude Code “变体” Agent 在 GitHub 上疯狂涌现,速度快到 Anthropic 的律师函都追不上。

一、从一个文件说起:.map 到底是什么?

如果你不是程序员,可以这样理解。

程序员写完代码后,发布前会进行”压缩”——就像把一本小说的所有段落合并成一行,删掉空格和换行,让文件变小、加载更快。这时候代码变得面目全非,外人基本看不懂。

但为了方便自己调试,程序员会生成一个叫 source map(.map 文件)的”对照表”——它记录着压缩后的代码和原始代码之间的对应关系。更要命的是,.map 文件里直接包含了原始源代码的完整内容。

所以这次泄露的过程简单得令人发笑:

-

Anthropic 用 Bun(一个 JavaScript 运行时)构建 Claude Code -

Bun 默认生成 source map 文件 -

发布的时候,没有人检查 npm 包里到底打包了什么 -

59.8 MB 的 .map文件就这样随着正式版本一起发布了

任何人只要运行一句 npm pack @anthropic-ai/claude-code,就能得到全部源码。不需要任何黑客技术,不需要破解任何加密。

这就好比你把保险箱的密码写在了保险箱的外壳上,然后把保险箱寄给了全世界。

二、51万行代码里,到底藏着什么?

如果只是一堆普通代码泄露,不会有人在乎。真正让全球开发者”连夜拆解”的,是代码中暴露的生产级工程架构和未发布的黑科技——这些东西,相当于 Anthropic 未来一两年的产品路线图被摊在了桌上。

三层记忆架构——Claude Code 不是简单地把聊天记录塞给模型,它有精巧的三层记忆系统:轻量级 MEMORY.md 索引(常驻内存的”目录”)、按需加载的项目上下文、自动压缩的会话缓存。比起”更大的上下文窗口”,它证明了”更聪明的上下文调度”才是关键。

三种多智能体模式——Fork(低成本并行读取)、Teammate(文件邮箱协作)、Worktree(独立 git 分支写入)。从廉价的并行到完全隔离——这不是论文概念验证,是生产环境打磨的实战架构。

autoDream 梦境系统——当你不用 Claude Code 时,一个后台子智能体会启动”梦境模式”,回顾过往会话,把分散的观察整合为结构化的长期记忆。源码注释写道:“你正在执行一次梦境——将近期学到的内容整合为持久记忆。” AI 不再只是被动等你提问,它在后台”做梦”。

还有更多隐藏惊喜:KAIROS(永不下线的后台守护进程模式)、ULTRAPLAN(丢到云端用 Opus 模型思考 30 分钟的深度规划)、BUDDY(Tamagotchi 风格的终端宠物系统,18 个物种、闪亮变体、1% 的概率抽到宇宙鲸)、Undercover Mode(给开源项目提 PR 时隐藏 AI 身份,讽刺的是他们建了一套防泄露系统,最后却因一个 .npmignore 泄露了一切)。

一位分析师总结得好:“这不是一个 API 封装,这是一个完整的生产级开发者操作系统。”

这套被泄露的”顶级架构蓝图”,正是接下来所有变体项目疯狂涌现的根本原因——开发者们手里突然有了一份经过 Anthropic 顶尖工程师验证的”行业最佳实践手册”。

三、72小时开源闪电战:全球开发者疯狂造”变体”

源码泄露后,Anthropic 的律师团队迅速行动——DMCA 版权投诉如雪片般飞向 GitHub,要求下架所有镜像仓库。

但互联网的速度远比律师函快。

在源码公开的头 24 小时内,一场前所未有的”变体开发竞赛”已经爆发。 全球开发者像拿到了一份顶级餐厅的完整配方,迅速涌入厨房,开始用自己的方式复刻、改良、甚至超越。

3.1 第一波:备份与拆解(0-6小时)

泄露发生的几分钟内,眼尖手快的开发者就把源码备份到了多个 GitHub 仓库。其中 instructkr/claude-code 这个备份库在几小时内飙升到了 2 万+ 星标。更关键的是,代码同步扩散到了去中心化的 git 平台上——这些平台不在 Anthropic DMCA 投诉的覆盖范围之内。

与此同时,分析工作已经开始。开发者 @himanshustwts 在 X 上发布了 Claude Code 内存架构的详细拆解。Gabriel Anhaia 对代码规模进行了量化分析:插件工具系统约 40,000 行,查询引擎约 46,000 行。还有人搭了一个叫 ccleaks.com 的网站,专门展示从代码中提取的所有隐藏内容——35 个编译时功能开关、120 多个隐藏环境变量、200 多个远程控制标志。

泄露不到 6 小时,Claude Code 的全部”家底”已被全网透视。

3.2 第二波:可运行重建(6-12小时)

拆解只是前菜,真正让人惊叹的是速度。

开发者 beita6969 发布了第一个”可运行重建版”——他逆向工程出了完整的构建系统,修复了所有缺失的依赖和配置。几条命令就能把泄露的源码跑起来:

git clone → bun install → bun src/main.tsx一个原本被层层打包、混淆保护的商业产品,在不到半天的时间里就被还原为完整可运行的状态。当然,这个版本因为直接包含 Anthropic 的原始代码,面临着较高的法律风险。

但它的意义不在于”能不能用”,而在于证明了一件事:512,000 行看似复杂的商业代码,在开源社区面前毫无秘密可言。

3.3 Claw-Code:2小时5万星,GitHub历史纪录

接下来才是真正的主角。

韩国开发者 Sigrid Jin 做出了一个精明的判断:不直接搬运原版代码,而是进行”净室重写”。所谓净室重写(Clean-room),就是参考架构思路但不复制任何一行原始代码——用全新的语言、全新的实现来重建功能。

他使用 OpenAI 的 Codex 团队模式进行并行代码审查,用 Python 从零重写了 Claude Code 的核心能力。这个名为 claw-code 的项目在日出前就完成了第一次提交。

然后,奇迹发生了:

-

2 小时突破 50,000 星——成为 GitHub 有史以来增长最快的仓库 -

半天内逼近 82,000 星 -

截至 4 月 1 日达到 65,700+ 星标 和 67,100+ Fork -

一个独立的 Rust 分支已经在并行开发

因为是”净室重写”,Anthropic 的 DMCA 投诉对它完全无效。这里面存在一个深层的法律悖论:如果 Anthropic 主张”AI 生成的改写作品”构成版权侵犯,那它自己在训练数据版权案件中的”合理使用”辩护也会被削弱。

Sigrid Jin 本人也不是普通开发者——他此前因单人一年消耗 250 亿个 Claude Code token 被《华尔街日报》报道,甚至飞到旧金山参加了 Claude Code 一周年生日派对。这大概是 AI 行业最魔幻的故事之一:你产品的头号超级用户,亲手用 AI 重写了你的产品。

3.4 Anon-Kode:打破模型锁定的”万能版”

如果说 Claw-Code 是”更开放的 Claude Code”,那么 anon-kode 瞄准的是一个更根本的痛点:模型锁定。

Claude Code 只能调用 Anthropic 自家的 Claude 模型。但 anon-kode 的设计哲学是:让用户选择任何大模型来驱动自己的编程 Agent。 GPT、Gemini、DeepSeek、Qwen、甚至本地部署的开源模型——只要兼容 OpenAI 风格的 API,都能无缝接入。

这意味着什么?一个原价每月 100 美元的编程助手,现在你可以用几乎免费的本地模型来驱动。技术架构是 Anthropic 的顶级工程团队验证过的,但成本由你自己决定。

3.5 多语言移植:Python、Rust、甚至 Fortran90

Claude Code 的原版是 TypeScript。但泄露后,全球开发者用各种语言开始了”军备竞赛”式的重写:

-

Python 版(claw-code 主分支)——已经可以正常运行,支持 CLI 交互和 Agent 工作流 -

Rust 版(claw-code 的 dev/rust 分支 + Kuberwastaken 的独立项目)——目标是更快、更安全的原生运行时,附带最详尽的技术分析文档 -

Fortran90 版——没错,你没看错。前 NVIDIA ML 工程师、XGBoost 作者 Bojan Tunguz 发布了 Fortran90 重构版。这大概是为了证明一个观点:这套架构好到可以用任何语言实现

此外,社区还涌现了大量周边工具和分析项目:

|

|

|

|---|---|

| nirholas/claude-code |

|

| sanbuphy/claude-code-source-code |

|

| shareAI-lab/learn-claude-code |

|

| hesreallyhim/awesome-claude-code |

|

| ccleaks.com |

|

3.6 已有的开源 Agent 集体”充电”

泄露不仅催生了新项目,还给已有的开源 AI 编程 Agent 提供了一次集体能力跃迁:

-

OpenCode(95,000+ 星标)——MIT 协议,Go 语言,已跻身开源编程 Agent 第一梯队。它早在泄露前就被视为 Claude Code 最有力的开源替代品,现在又多了一份”经过验证的行业最佳实践”可供参考 -

Aider——终端 AI 结对编程助手,强大的 Git 集成,Apache 2.0 协议。Claude Code 的多智能体编排设计正在被社区讨论如何融入 -

OpenHands——沙盒化 AI 软件工程平台,SWE-Bench 表现优异。泄露的权限分级和工具系统设计为其提供了新的参考维度 -

Cline——VS Code 扩展,支持 MCP 协议和多模型,用户基数庞大 -

Goose——Block 公司出品,Rust 编写,模块化架构

一份”设计图纸”泄露,整个生态都在加速。 三层记忆管理、多智能体编排、权限分级——这些被验证过的工程模式,正在从一家公司的商业秘密变成全行业的公共知识。

3.7 一组数字,总结这场”闪电战”

-

泄露后 6 小时:全部源码被备份、拆解、可视化分析 -

泄露后 12 小时:第一个可运行重建版上线 -

泄露后 24 小时:净室重写版破 GitHub 历史纪录 -

泄露后 48 小时:Python、Rust、Fortran90 多语言移植并行推进 -

泄露后 72 小时:完整的变体生态初步成形——备份库、重写版、教学版、分析工具、Awesome 列表一应俱全

Anthropic 的律师还在逐个发 DMCA 投诉,而开发者社区已经完成了”看懂架构→净室重写→超越原版”的完整闭环。

这不是一次泄露事件——这是开源社区的一次能力展示。

四、深层思考:当”配方”不再是秘密

这件事引发的讨论,远远超出了技术本身。

4.1 当”变体”比”原版”更好用,AI 工具的护城河在哪?

这次变体大爆发最刺痛行业的一个问题是:如果你的核心产品可以在 72 小时内被重写并超越,你到底在卖什么?

Claw-Code 的净室重写用了不到一天。多语言版本在三天内并行推进。anon-kode 打破了模型锁定,让用户可以用任何模型驱动同样的架构。这些变体项目不仅复刻了原版能力,有些甚至因为”去掉了商业限制”而更受欢迎。

那 AI 公司真正的护城河是什么?

-

不是代码——代码可以被复制、被重写、被超越,72 小时足够了 -

不是模型——模型能力在趋同,差距在缩小,anon-kode 证明了架构可以和模型解耦 -

是数据飞轮——海量用户使用数据积累的反馈闭环 -

是工作流整合——与开发者日常工具链的深度嵌入 -

是信任——而信任,恰恰是 Anthropic 这次损失最大的东西

一家以”安全”为品牌核心的公司,在五天内发生了两次泄露(另一次是 3 月 26 日泄露了未发布模型 Mythos 的信息),正在冲刺 IPO、年收入 25 亿美元的关键节点上——安全人设的崩塌,比代码泄露本身更致命。

4.2 “安全靠隐藏”的时代结束了

源码中暴露的一些安全机制让人深思。

比如 反蒸馏系统:向 API 请求注入虚假的工具定义,试图”毒化”竞争对手可能记录的训练数据。社区分析后指出,这种机制可以轻松被代理或第三方 API 中间层绕过。

比如 卧底模式:精心设计了一套让 AI 隐藏身份的系统——但最终所有设计细节反而因为泄露被公之于众。

这印证了密码学领域的一个古老原则——Kerckhoffs 原则:一个系统的安全性不应依赖于设计的保密,而应依赖于密钥的保密。 换成大白话就是:真正的安全系统,即使被对手完全看到了设计图,依然是安全的。

AI Agent 时代的安全体系,必须建立在**”设计本身的健壮性”和“可验证的透明度”**之上,而不是靠黑盒来保护。

4.3 64,000 行代码,零测试

这或许是整个泄露事件中最令人不安的发现。

一位逆向工程了 12 个版本 Claude Code 的开发者指出:64,464 行生产代码,没有任何测试文件。 一个函数长达 3,167 行、包含 12 层嵌套和 486 个分支点。用 React 虚拟 DOM 渲染终端界面导致性能问题。

这引出了一个更大的问题:当 AI 公司宣称”我们 80%-90% 的代码由 AI 编写”时,谁在为代码质量兜底?

Anthropic 的 CTO 曾公开表示 Claude Code 的代码库很大程度上由 Claude 自己编写。如果连 Anthropic 自己的核心产品都存在这样的工程质量问题,那些用 AI 生成代码的普通开发者呢?

“AI 写代码”不等于”不需要人类工程师”。代码审查、架构设计、测试覆盖——这些”脏活累活”恰恰是 AI 时代最需要人类把关的环节。

4.4 一个意味深长的巧合

泄露发生的同一天,npm 上的 axios 包遭受了供应链攻击——恶意版本包含远程访问木马,发布时间恰好在 3 月 31 日凌晨。这意味着,在那个时间窗口安装 Claude Code 的用户,可能同时面临无关的恶意软件风险。

这个巧合像是一个隐喻:我们如此依赖的开发工具供应链,远比想象中脆弱。 从 npm、PyPI 到 Docker Hub,整个现代软件的信任基础建立在一个个包管理器之上,而每一个都可能成为攻击入口。

五、尾声:一次泄露,一个生态

回看这 72 小时发生的一切:

Anthropic 犯了一个低级错误,51 万行代码全网裸奔。6 小时内被全面拆解,12 小时内有了可运行重建版,24 小时内净室重写版破了 GitHub 纪录,72 小时内 Python、Rust、Fortran90 多语言变体齐头并进,一个完整的变体 Agent 生态已初步成形。

你可以把这看作一次灾难——对 Anthropic 来说确实如此。

但换一个角度:这可能是 AI 编程 Agent 历史上最重要的 72 小时。 不是因为泄露本身,而是因为全球开发者的响应速度证明了一件事——AI 编程工具的”民主化时刻”已经到来。

过去,你想要一个顶级的 AI 编程助手,只能选择一两家商业公司的闭源产品,按月付费,受限于特定模型。现在,同样的架构蓝图已经是公共知识,你可以用开源实现 + 自选模型 + 本地部署,搭建出一套不输商业产品的编程 Agent。

Claw-Code 2 小时 5 万星的数字背后,是全球开发者对一个问题压抑已久的回答:AI 工具应该是开放的。

Leonard Cohen 唱过:“万物皆有裂痕,那是光照进来的地方。”

这道裂痕,照亮了整个 AI 编程工具行业的下一个十年。

你怎么看这次泄露后的变体大爆发?开源 AI 编程 Agent 会取代商业产品吗?评论区聊聊。

关注我,持续追踪 AI 领域的深度分析。

夜雨聆风

夜雨聆风