Claude Code源码泄漏反思:AI时代如何构建安全防线?

ADE支撑发布安全,为业务稳定发展筑牢安全根基

2026年3月31日,Claude Code在npm包发布时,因源映射(source map)文件未做有效过滤,导致相关源码随发布包公开。这一事件让行业再次意识到:研发流程中发版打包、安全校验环节的疏漏,可能带来不可预估的风险。

这类因配置失误、人工校验不到位引发的安全问题,并非个例。ADE(AI R&D Engineer),正是为解决这类痛点而生——在发版打包、测试全流程实现自动化防护,从根源上规避敏感信息泄露隐患,为企业研发安全提供可落地的解决方案。

对企业研发而言,发版打包的安全性、测试环节的严谨性,直接关系到核心资产安全与业务稳定。运行在织灵上的ADE,无需大幅调整现有研发流程,就能无缝嵌入发版、测试全环节,通过自动化能力替代人工高风险操作,既保障安全,又不影响研发效率。

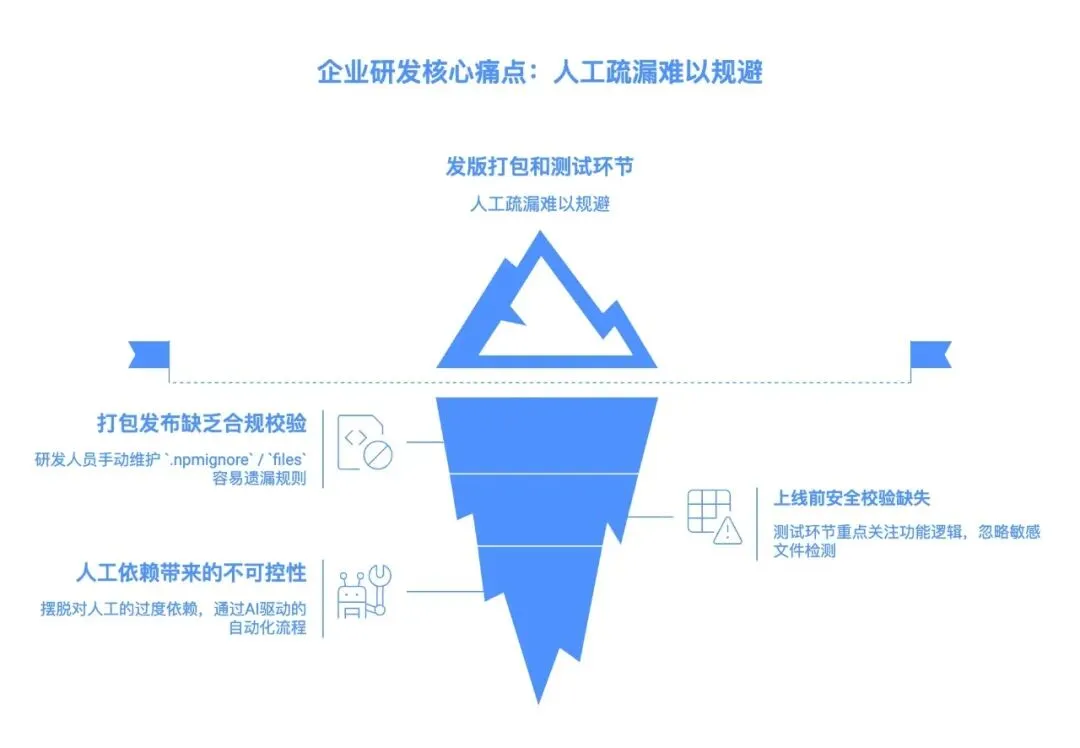

一、企业研发核心痛点:发版打包、测试环节的人工疏漏难以规避

结合此次Claude Code发布事件,企业研发流程中发版打包和测试环节的核心痛点,本质上是“人工依赖”带来的不可控性,主要集中在两点:

-

打包发布缺乏合规校验:研发人员手动维护

.npmignore/files容易遗漏规则(如未排除*.map、测试目录等),可能导致 source map、内部配置等敏感文件被意外发布,造成代码或业务信息泄露。 -

上线前安全校验缺失:多数企业的测试环节重点关注功能逻辑,却忽略了敏感文件检测、配置合规性校验,全靠人工复核,不仅效率低,还容易出现遗漏,甚至同一类错误反复发生。

这类问题并非无法解决,核心是摆脱对人工的过度依赖,通过AI驱动的自动化流程,实现全环节的精准校验与管控。

二、ADE:企业研发安全自动化的核心支撑

织灵是国内业界首款工程级、全流程的AI原生研发平台,采用多智能体架构,覆盖产品定义、架构设计、编码实现、测试部署、运维管理及产品迭代的研发全流程。

ADE(AI R&D Engineer) 是运行在织灵平台上的自主智能体,由大模型和Agentic AI技术驱动,是专注于研发活动的工程级数字机器人。

织灵作为ADE的Harness,所有智能检测、决策、执行动作均由ADE完成。织灵负责将发布事件、代码仓库访问、发版系统连接等基础能力提供给ADE,让ADE能够“看到”并“操作”研发流程中的各个环节。

两者共同构建“打包-校验-测试-发布”的全流程自动化闭环,精准解决企业发版打包中的配置失误、敏感文件泄露,以及测试环节安全校验缺失等核心问题。

三、打包环节:AI自动化防护,从源头守住企业核心资产

发版打包是企业研发安全的第一道防线,也是此次Claude Code事件暴露的核心薄弱环节。ADE通过以下机制从源头守住发版安全底线:

1. 智能配置审计:强制合规,避免人工配置疏漏

ADE会自动扫描企业项目的所有构建配置,包括Webpack、Vite、Rollup等构建工具配置,以及.npmignore、package.json等核心文件:

-

自动校验

devtool、build.sourcemap等关键配置; -

自动补全敏感文件忽略规则,批量添加

*.env、密钥文件、核心配置文件等; -

结合企业历史研发日志,自动识别并阻断同类违规配置。

2. 事件驱动的发布拦截:ADE主动阻断风险

织灵将 npm publish、git push、构建产物上传等发布行为作为系统事件发送给相应工程师的ADE。ADE一旦捕获这些事件,立即启动检查流程:

-

对即将发布的完整文件集合进行全面审查,快速识别source map、日志文件、密钥信息、核心配置等敏感文件;

-

针对异常大文件(比如此次事件中59.8MB的源映射文件),ADE会第一时间发现并判定为风险;

-

ADE做出终止决策后,通过织灵提供的连接到发版系统的通道,直接终止

npm publish等发布操作,确保有风险的包无法完成发布。

3. 测试阶段的主动代码浏览:ADE像团队成员一样“读懂”代码

传统安全检测依赖预置规则(如正则匹配密钥格式),容易被绕过或产生漏报。ADE依托织灵提供的代码仓库访问能力,可以主动浏览整个代码库:

-

主动遍历项目代码结构、配置文件、依赖关系,结合上下文语义判断是否存在安全风险——例如,不仅能发现

.map文件,还能识别出配置错误导致的源码暴露路径; -

整体视角发现深层漏洞:比如某个配置文件看似无害,但结合构建脚本的逻辑会导致敏感文件被打包发布——这种复合型漏洞,传统规则扫描无法发现;

-

持续进化:ADE会学习企业历史漏洞案例和团队规范,越用越聪明。

4. 全流程溯源审计:每一步可追溯,便于企业合规管理

织灵作为平台,完整记录发版打包全链路的操作日志,包括打包配置、文件过滤情况、ADE的检查结果、终止动作等所有细节:

-

每次发版都能清晰追溯配置版本、文件清单、检查结果,快速定位问题;

-

对历史违规行为形成黑名单策略,从流程上杜绝同类问题二次发生。

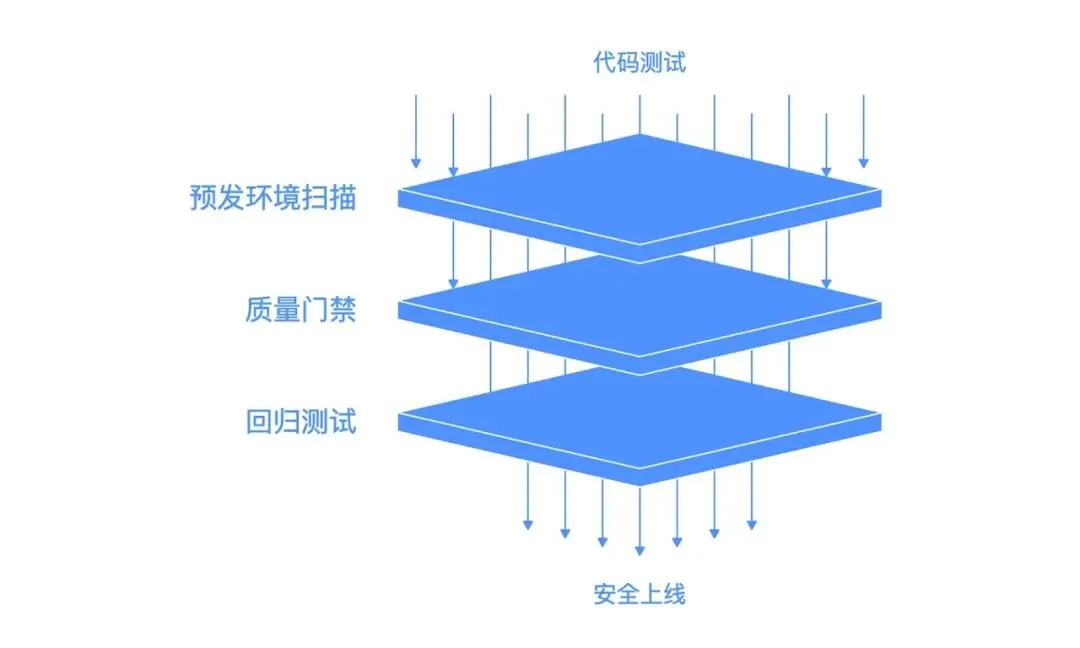

四、测试上线环节:前置化安全校验,把风险拦在上线前

测试环节不仅要保障功能正常,更要守住安全底线。ADE将安全校验嵌入测试全流程,实现前置防护。

1. 预发环境自动化安全扫描

在预发环境阶段,ADE会自动执行全方位安全扫描:

-

静态代码分析:检测代码中的配置漏洞、权限开关泄露、硬编码密钥等问题;

-

供应链安全校验:排查依赖包投毒、SSRF等攻击面;

-

安全护栏验证:确保企业现有防护逻辑未被绕过。

2. 质量门禁强制管控:不合规不上线

织灵为企业研发提供可配置严格的发布闸口的能力。如果企业需要,ADE可以来负责判断是否合规,并通过织灵提供的发版系统连接执行终止:

-

只要未通过敏感文件扫描、合规校验、安全扫描中的任何一项,ADE会直接终止发布流程;

-

测试报告自动同步至相关工程师,无需人工复核放行。

3. 回归测试+合规扫描一体化

ADE实现“回归测试+合规扫描”一体化:

-

自动联动功能回归测试,保障迭代后核心业务功能正常;

-

同步执行安全合规扫描,确保新增代码、修改配置未引入新的安全漏洞。

五、企业落地价值:从“被动补救”到“主动防御”

织灵和ADE的解决方案,无需企业重构现有研发流程,即可带来三大核心价值:

-

杜绝人为低级失误:自动化校验替代人工操作,彻底避免因研发人员疏忽导致的配置失误、敏感文件泄露。

-

避免同类问题重复发生:通过流程化管控、历史日志审计、黑名单策略,从机制上杜绝同一类安全问题反复出现。

-

兼顾合规与效率:适配npm、私有仓库等多种发布场景,满足合规审计需求,同时减少研发、测试人员的重复工作量,提升发版效率。

此次Claude Code发布事件给所有企业敲响了警钟:研发工程化安全,从来不是靠“人工谨慎”就能实现的,而是需要一套完善的自动化防护体系。运行在织灵上的ADE,正是立足企业实际研发痛点,将智能校验、流程管控嵌入发版打包、测试全流程,既守住敏感信息防线,又不影响研发效率,为企业提供可落地、高可靠的研发安全解决方案。

未来,随着企业研发规模的扩大、迭代速度的加快,AI驱动的自动化防护将成为企业研发安全的核心竞争力,帮助企业彻底摆脱人工依赖,实现从“被动补救”到“主动防御”的转变,为业务稳定发展筑牢安全根基。

夜雨聆风

夜雨聆风