LightClaw ACE:为AI助手一键加装安全“铠甲”

LightClaw内置自签名证书生成器,启动时只需加–ssl参数即可自动生成HTTPS证书,零配置保护你与AI之间的对话安全,同时满足局域网访问和企业IM(飞书/企微/钉钉)对接的HTTPS强制要求;支持腾讯云免费证书和Let’s Encrypt正式证书,配置一次后通过–from-configfile永久生效。

适用版本:LightClaw ACE所有版本难度等级:★☆☆☆☆(入门)阅读时长:5分钟完成后你将拥有:一个运行在HTTPS上、可安全局域网访问、可对接企业IM的AI助手

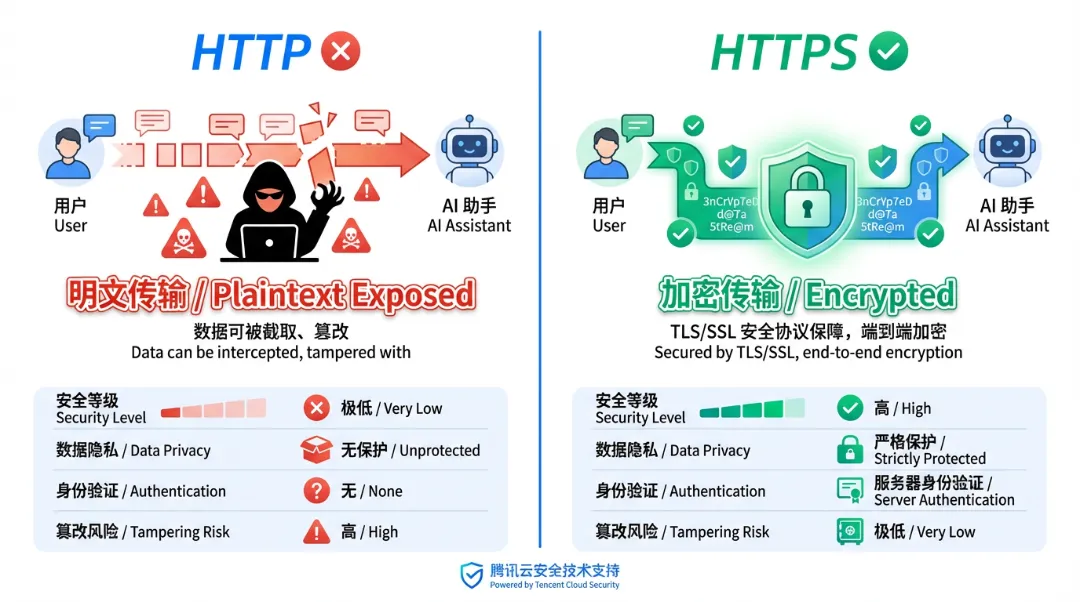

很多用户部署LightClaw后,默认用 http:// 访问,觉得”能用就行”。但HTTP的风险远超想象:

你和AI之间的每一句对话,在HTTP下都是明文的。

这意味着同一局域网内的任何人、咖啡店的路由器,乃至运营商,都可以读取你发给AI的内容——包括你的API Key、私人信息、业务数据。

此外,以下场景HTTP根本无法工作,必须启用HTTPS:

| 场景 | HTTP的问题 |

| 手机 / 平板局域网访问 | 现代移动浏览器对HTTP混合内容有严格限制 |

| 麦克风、摄像头等硬件调用 | 浏览器只在HTTPS上开放getUserMedia等安全API |

| 对接飞书 / 企业微信Webhook | 平台强制要求回调地址为https:// |

| 对接钉钉 / QQ频道机器人 | 同上,HTTP地址会被平台直接拒绝 |

| 多人共享同一部署实例 | 保护每位用户的对话数据和账号凭据 |

☝🏻一句话:只要不是”只有你一个人在本机命令行里用”,HTTPS就应该是默认选项。

LightClaw零成本方案:内置自签名证书生成器

申请SSL证书的传统流程繁琐:购买域名 → 向CA机构申请 → 验证所有权 → 下载安装 → 每年续期……

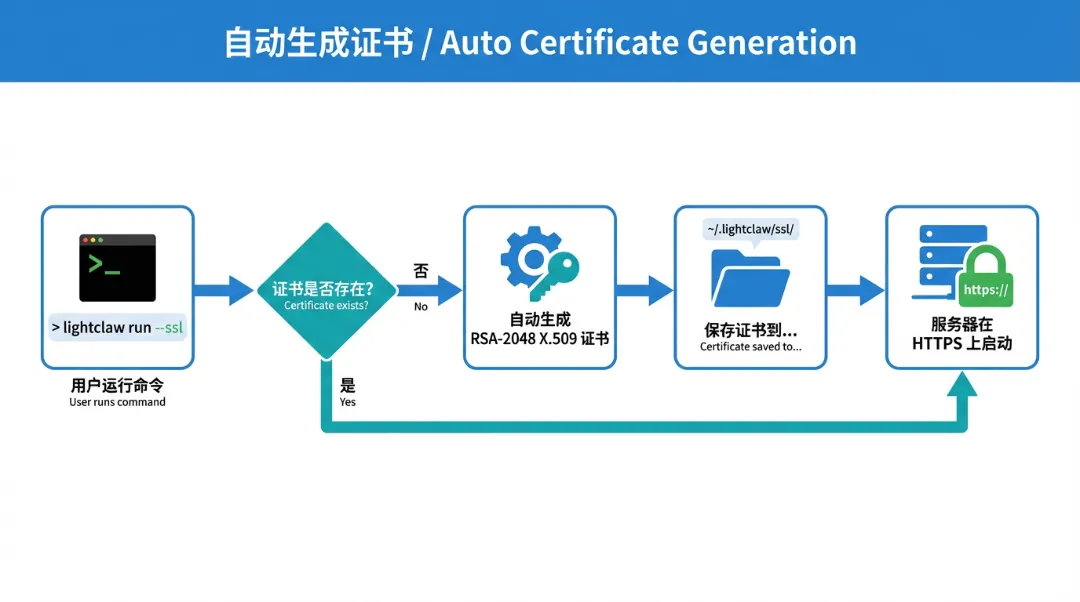

LightClaw内置了一套证书自动生成器,彻底跳过这个流程:

-

首次启动时,自动生成一张RSA-2048位的X.509证书

-

有效期365天,到期删除旧文件重启即可自动续期

-

证书的Subject Alternative Name(SAN)自动包含你指定的host,无需手动配置

-

证书保存在~/.lightclaw/ssl/,下次启动直接复用,无需重新生成

👉🏻你需要做的只有一件事:在启动命令里加一个参数–ssl。

步骤1:确认LightClaw ACE已安装

pip install lightclawlightclaw --version

步骤2:加上–ssl启动

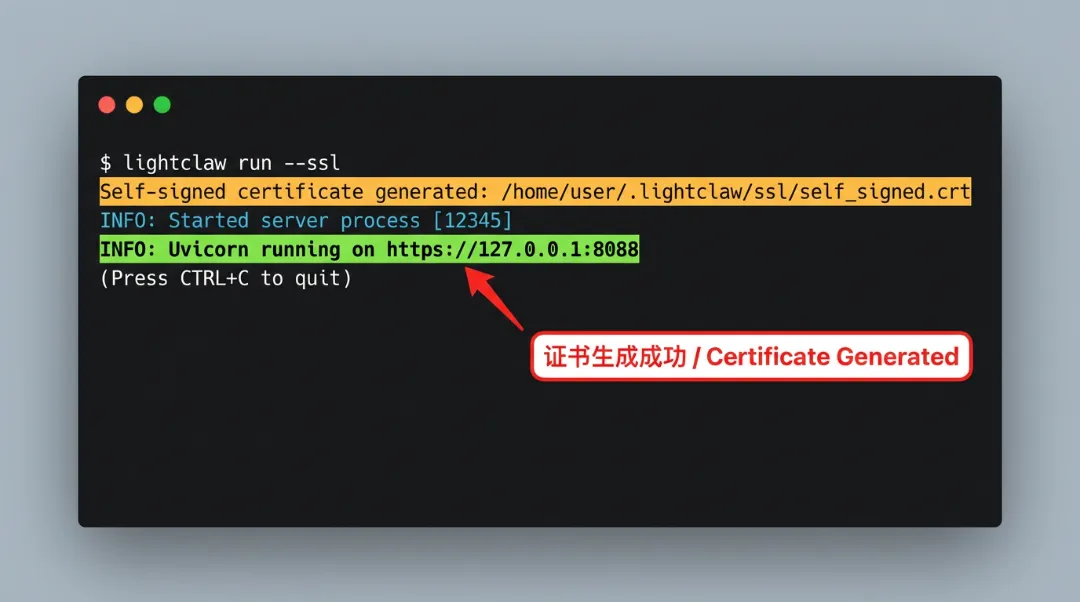

lightclaw run --ssl首次运行时你会看到:

Self-signed certificate generated: /home/<用户名>/.lightclaw/ssl/self_signed.crtINFO: Started server process [12345]INFO: Uvicorn running on https://127.0.0.1:8088 (Press CTRL+C to quit)

注意地址栏协议已从http://变成https://,HTTPS启动成功。

👉🏻第二次启动时不会再生成证书(文件已存在),直接复用,启动更快。

步骤3:浏览器访问

在浏览器地址栏输入:

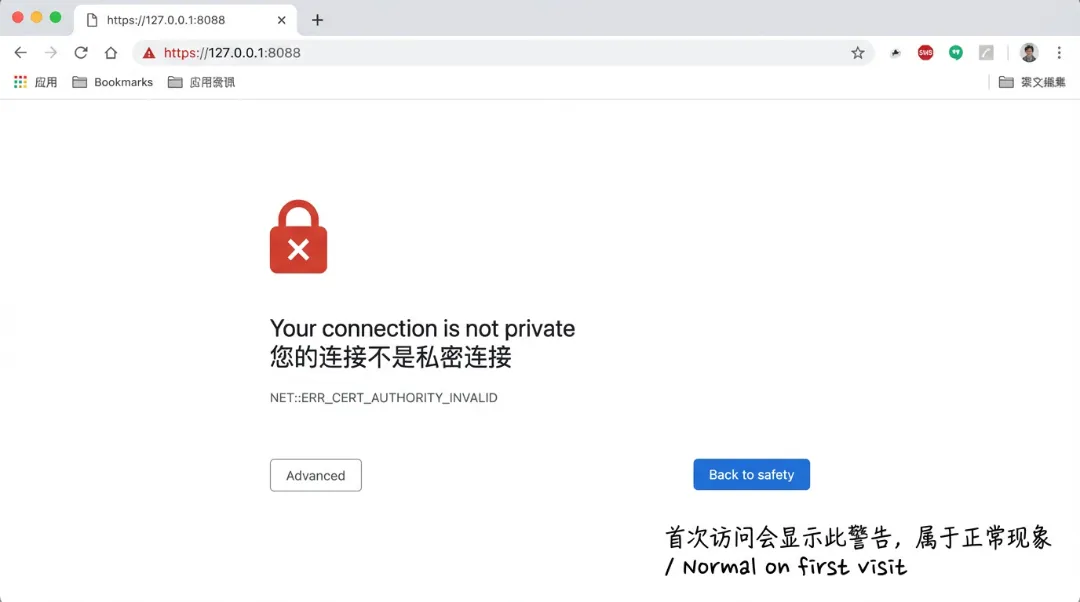

https://127.0.0.1:8088首次访问会弹出安全警告——这是正常的,因为自签名证书不在浏览器内置信任列表里。

先别慌,第五节有完整的消除警告方法,操作一次之后以后就不会再出现。

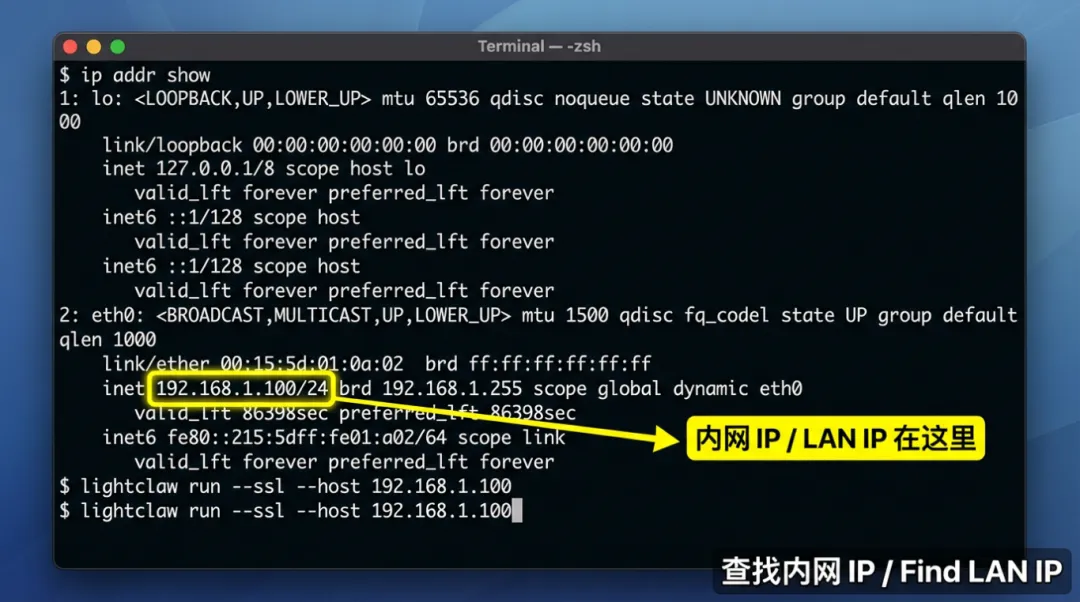

步骤4:(局域网访问)绑定到内网IP

如果你希望手机、平板等其他设备也能访问,需要把LightClaw绑定到局域网IP:

# 第一步:查询本机内网 IPip addr show # Linuxifconfig # macOS# 第二步:绑定并启动lightclaw run --ssl --host 192.168.1.100 # 替换为你的实际内网 IP

👉🏻重要:指定–host后,LightClaw会自动将该IP写入证书的SAN字段,其他设备通过这个IP访问时证书验证才能通过。如果证书已存在但IP不对,删掉旧证书重启即可重新生成。

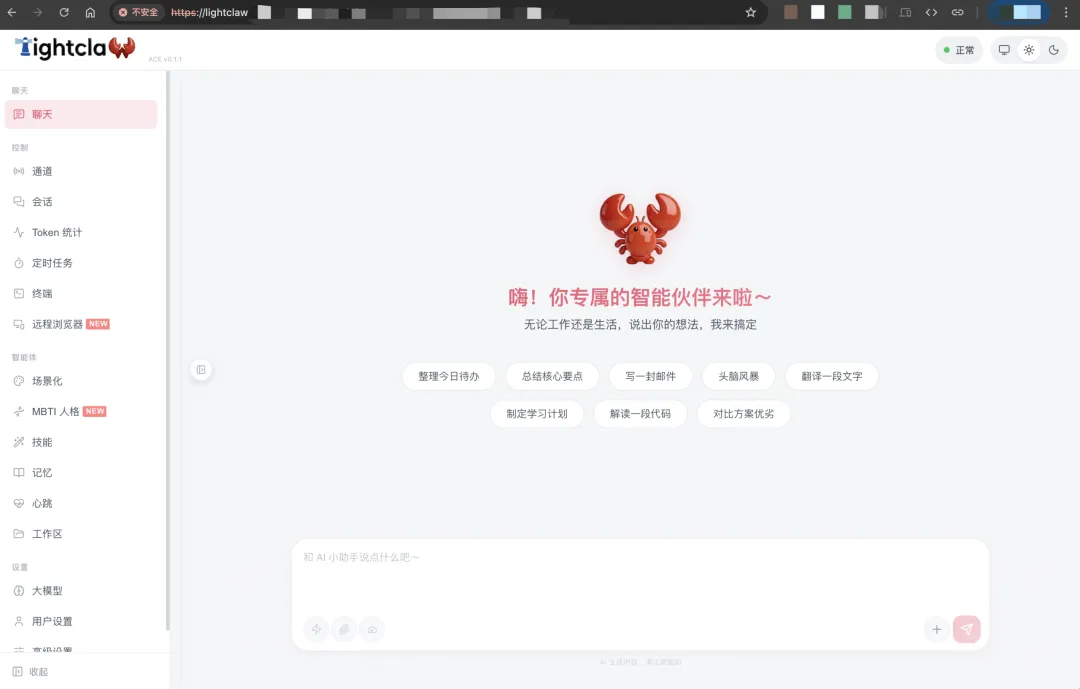

步骤5:验证成功

Dashboard页面正常加载,地址栏显示https://(即使有警告图标也没关系,功能完全正常)。

至此,HTTPS配置完成。

进阶:使用腾讯云/Let’s Encrypt正式证书

如果你有对外公开的域名,推荐使用正式CA机构签发的证书——浏览器原生信任,无任何警告,用户体验最佳。

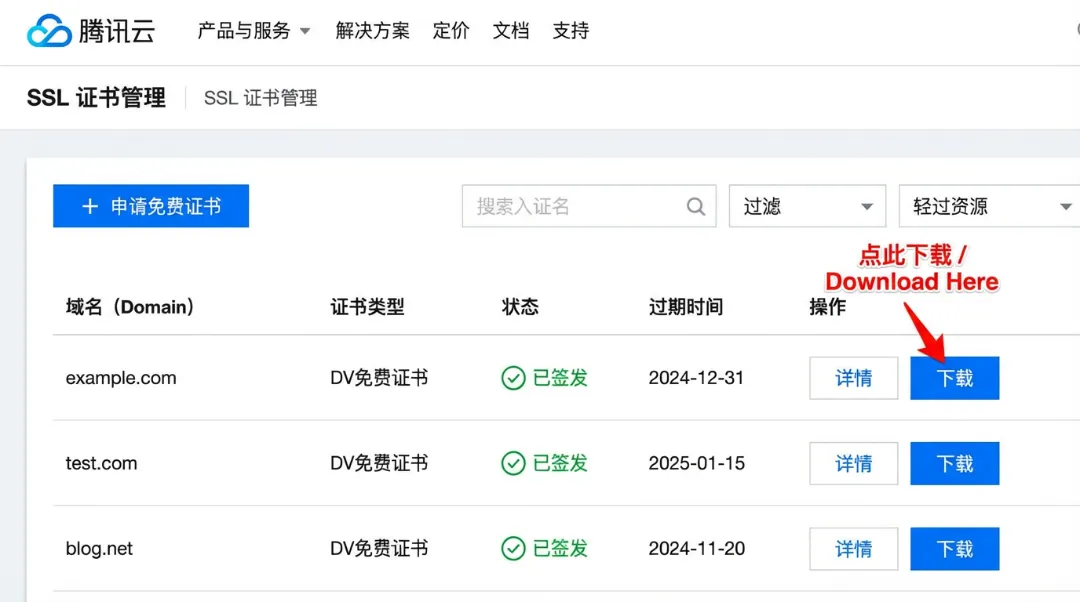

使用腾讯云免费SSL证书

腾讯云提供免费DV证书(个人和中小企业均可申请):

1. 进入腾讯云SSL证书控制台

2. 点击「申请免费证书」→ 填写域名 → 完成DNS验证

3. 下载证书,选择「Nginx」格式

4. 解压后得到两个文件:xxx_bundle.crt(证书)和xxx.key(私钥)

对应的启动命令:

lightclaw run \--host your-domain.com \--ssl \--ssl-certfile ./your-domain.com_nginx/your-domain.com_bundle.crt \--ssl-keyfile ./your-domain.com_nginx/your-domain.com.key

使用Let’s Encrypt证书

如果使用certbot获取的证书:

lightclaw run \--host your-domain.com \--ssl \--ssl-certfile /etc/letsencrypt/live/your-domain.com/fullchain.pem \--ssl-keyfile /etc/letsencrypt/live/your-domain.com/privkey.pem

👉🏻证书格式要求:必须是 PEM 格式(文件以 —–BEGIN CERTIFICATE—– 开头)。JKS、DER 等格式需先转换。

解除浏览器”不安全”警告(一劳永逸)

使用自签名证书时,浏览器第一次访问会有安全提示。以下是永久消除警告的方法。

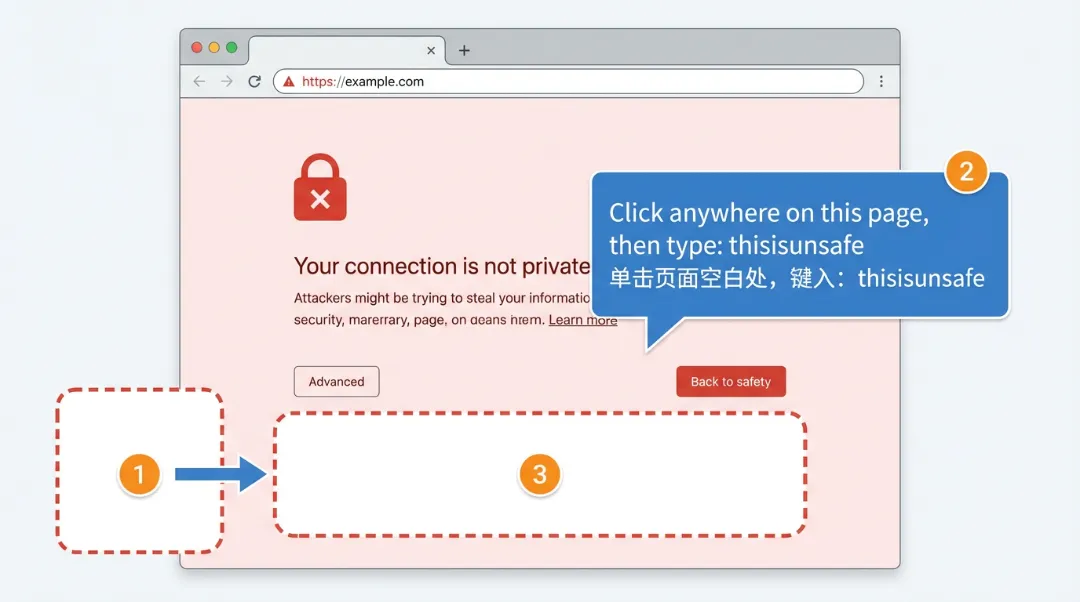

方案A:临时绕过(适合快速测试)

在Chrome / Edge的警告页面:

1. 点击页面空白区域(让页面获得焦点)

2. 直接用键盘输入thisisunsafe(屏幕上不会有任何显示,但会生效)

3. 页面自动跳转进入

此方法重启浏览器后失效,仅推荐调试时临时使用。

方案B:永久信任(推荐)

先找到LightClaw生成的证书文件:

| 系统 | 证书路径 |

| Linux / macOS | ~/.lightclaw/ssl/self_signed.crt |

| Windows | C:\Users\<用户名>\.lightclaw\ssl\self_signed.crt |

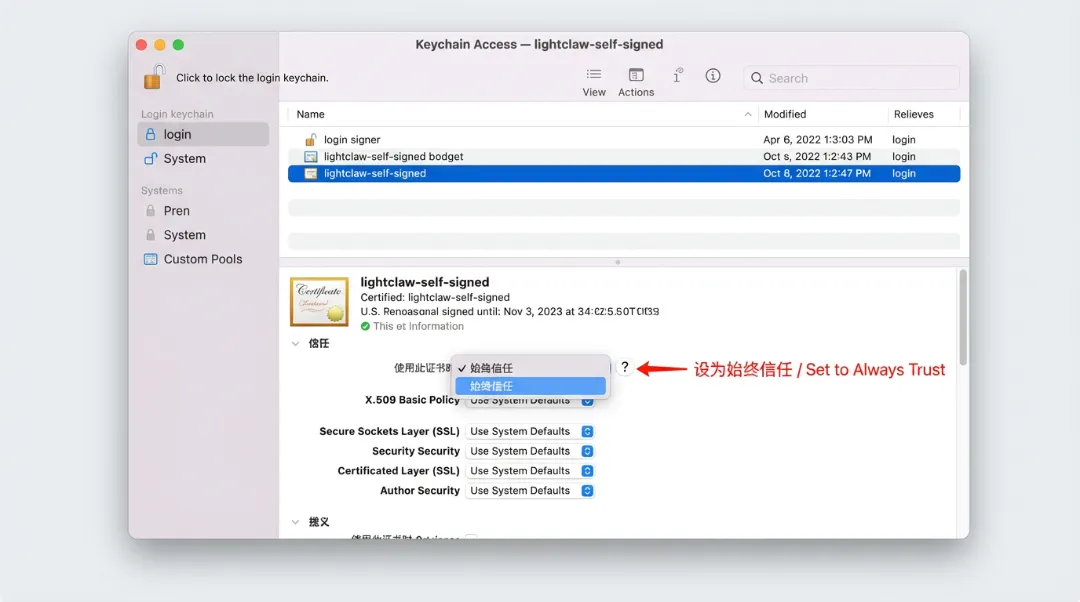

macOS

1.打开「访达」,按⌘ Shift G,输入~/.lightclaw/ssl/

2. 双击self_signed.crt,在弹出的钥匙串对话框中选择「登录」→ 点击「添加」

3. 打开「钥匙串访问」,在「登录」→「证书」中找到lightclaw-self-signed

4. 双击打开,展开「信任」,将「使用此证书时」改为「始终信任」

5. 关闭窗口,输入系统密码确认

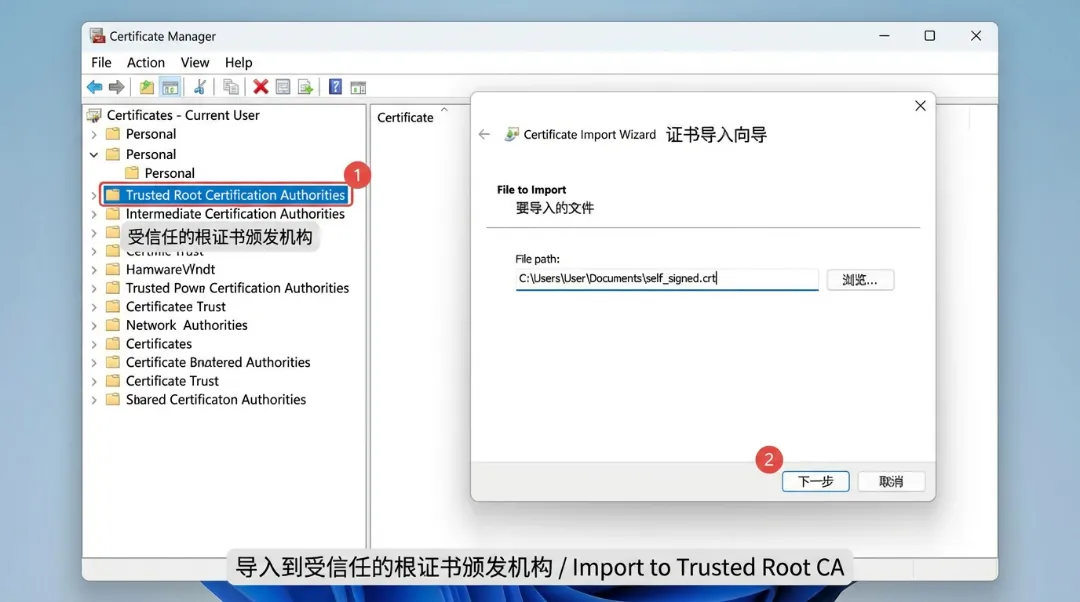

Windows

1. 按Win+R,输入certmgr.msc打开证书管理器

2. 展开「受信任的根证书颁发机构」→「证书」

3. 右键空白处 → 「所有任务」→「导入」

4. 向导中选择self_signed.crt,存储区选「受信任的根证书颁发机构」,完成

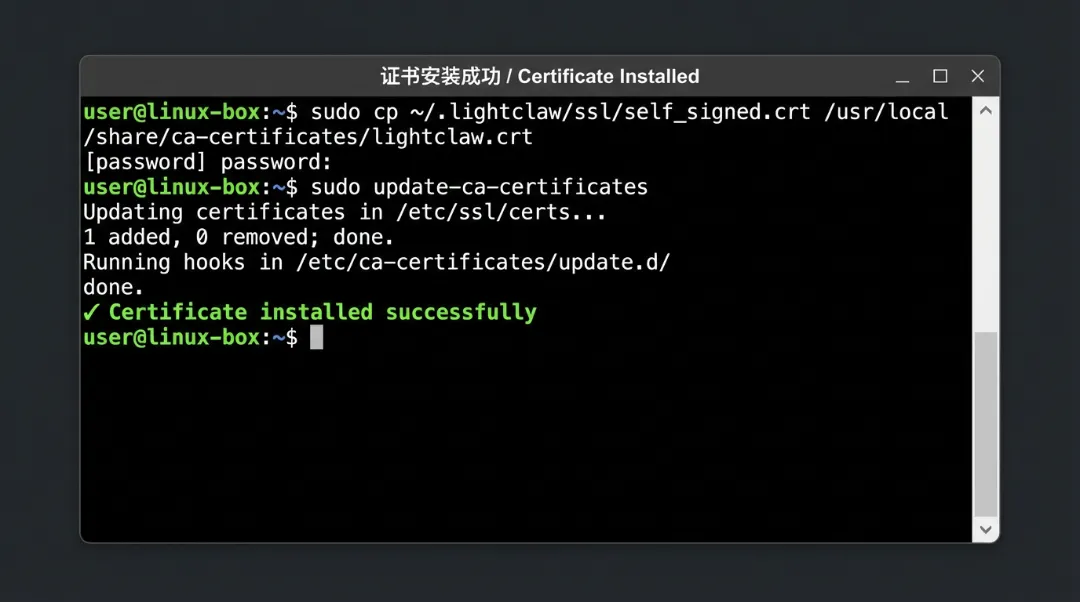

Linux(Chrome / Chromium)

# Ubuntu / Debian 系统sudo cp ~/.lightclaw/ssl/self_signed.crt /usr/local/share/ca-certificates/lightclaw.crtsudo update-ca-certificates# 完全退出并重启 Chrome 后生效

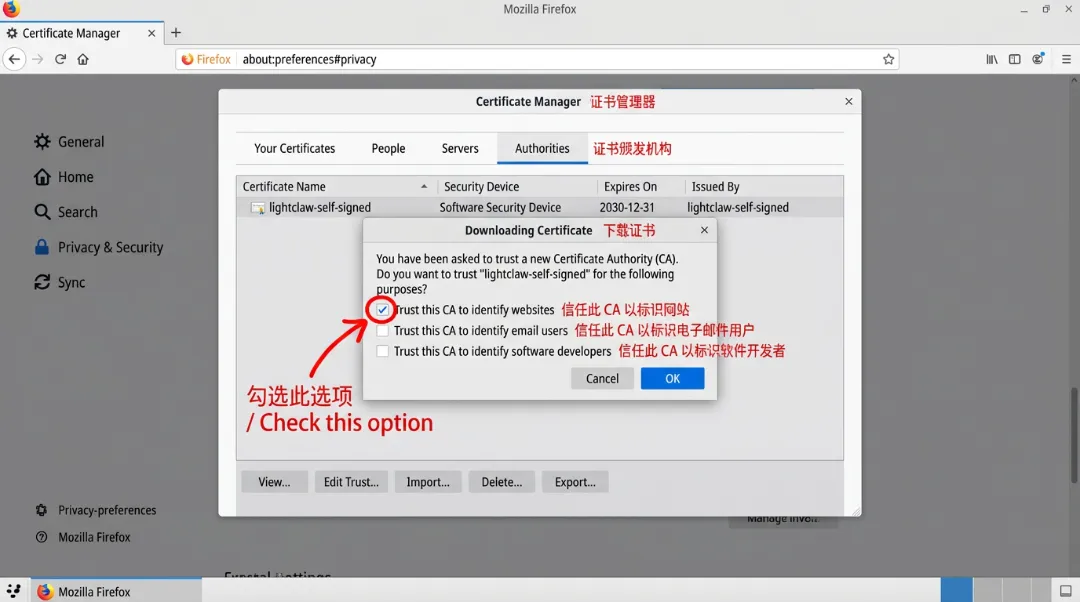

Firefox(所有平台)

Firefox有独立的证书库,需单独配置:

1. 地址栏输入about:preferences#privacy

2. 滚动到最底部,点击「查看证书」

3. 切换到「证书颁发机构」标签页

4. 点击「导入」→ 选择self_signed.crt

5. 勾选「信任此CA以标识网站」→ 确定

完成上述操作后,刷新页面,地址栏将显示完整的绿色(或灰色)锁图标,警告消失。

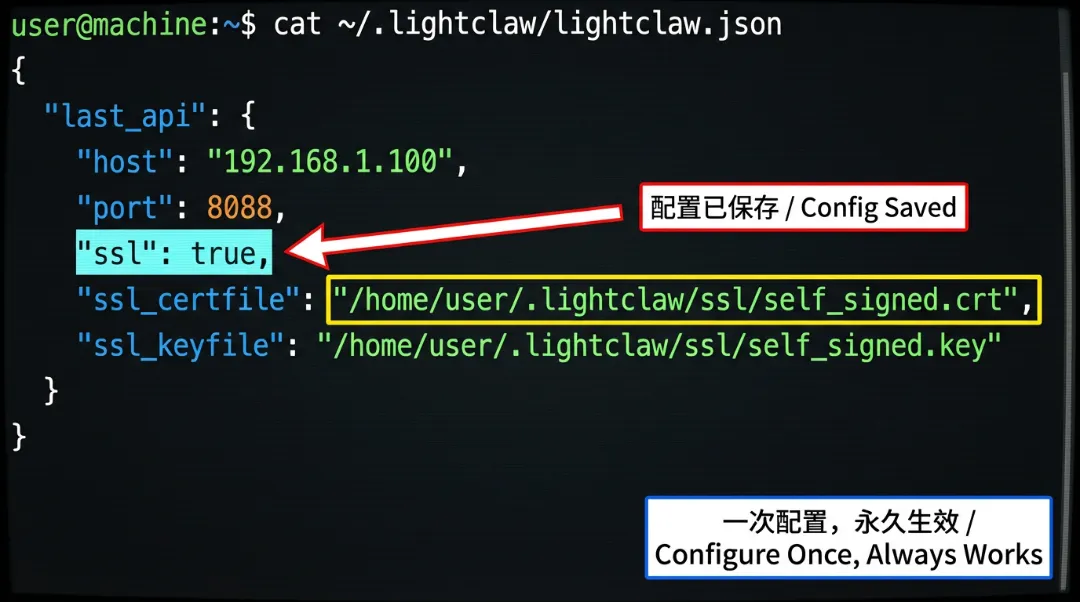

一次配置,永久生效

每次手动输入–ssl –host… 很麻烦?LightClaw会自动保存上次的启动配置。

第一次:完整参数启动,配置自动持久化:

lightclaw run --ssl --host 192.168.1.100 --port 8088之后每次:一条命令搞定:

lightclaw run --from-configfileLightClaw从~/.lightclaw/lightclaw.json读取所有设置——包括host、port、ssl 开关、证书路径,完全还原上次的启动状态。

查看已保存的配置

cat ~/.lightclaw/lightclaw.json{"last_api":{"host":"192.168.1.100","port":8088,"ssl":true,"ssl_certfile":"/home/yourname/.lightclaw/ssl/self_signed.crt","ssl_keyfile":"/home/yourname/.lightclaw/ssl/self_signed.key"}}

夜雨聆风

夜雨聆风