国家互联网应急中心(CNCERT)于2026 年 3 月 10 日发布的关于OpenClaw(俗称 “小龙虾”)的最新官方风险提示。以下是核心内容速览:

🚨 核心预警背景

OpenClaw 近期下载量与使用热度极高,国内主流云平台均提供一键部署服务。该工具为实现自主任务执行,被赋予了访问本地文件、读取环境变量、调用外部 API等极高系统权限。但官方明确指出:其默认安全配置极为脆弱,攻击者一旦得手,可轻易获取系统的完全控制权。

⚠️ 四大核心安全风险

提示词注入风险:攻击者可在网页或文档中构造隐藏恶意指令,诱导 OpenClaw 读取,导致系统密钥、API 密钥等敏感信息泄露。

误操作风险:AI 可能错误理解用户指令,误删重要邮件、核心生产数据

等关键信息,且缺乏强制回滚机制。

插件投毒风险:多个功能插件已被确认为恶意或存在隐患,安装后可执行窃取密钥、部署木马等操作,使设备沦为 “肉鸡”。

安全漏洞风险:已公开曝出多个高中危漏洞(如未授权访问等),恶意利用可导致系统被控、隐私与敏感数据大规模泄露。

🛡️ 官方安全部署建议

强化网络控制:不暴露默认管理端口至公网,严格隔离运行环境(建议使用容器限制权限)。

加强凭证管理:避免在环境变量中明文存储密钥,建立完整操作日志审计机制。

严格插件管理:禁用自动更新,仅从可信渠道安装经过签名验证的扩展。

及时更新补丁:持续关注官方安全公告,及时更新版本并安装安全补丁。

此外,工信部网络安全威胁和漏洞信息共享平台(NVDB)也曾于2026 年 2 月 5 日发布过同类预警。建议你立即检查当前运行环境,严格遵循上述安全规范。

OpenClaw 安全加固可执行清单

一、运行环境隔离(核心基础,立即执行)

禁止将 OpenClaw 部署在物理机 / 个人主力工作机,优先使用Docker/K8s 容器运行,限制容器对宿主机的文件、网络访问权限,禁止容器获取宿主机 root 权限。

单独划分专用轻量虚拟机 / 云服务器部署,与核心业务系统、存储敏感数据的设备做网络隔离,不共用同一局域网段。

若本地测试使用,关闭设备的公网访问权限,仅保留内网本地连接,禁止通过公网 IP / 域名访问 OpenClaw 管理界面。

二、端口与访问控制(紧急加固,5 分钟完成)

立即修改 OpenClaw默认管理端口(避免 80、8080、3000 等常用端口),自定义为高位随机端口(如 61xxx、73xxx)。

禁止将管理端口暴露至公网,若需远程访问,仅通过VPN / 内网穿透白名单授权指定 IP,拒绝所有未知 IP 的访问请求。

开启 OpenClaw 访问认证,设置高强度登录密码(字母 + 数字 + 特殊符号,不少于 12 位),禁止使用默认账号 / 密码,定期(7-15 天)更换密码。

三、敏感信息与凭证管理(关键防护,彻底清理)

立即删除环境变量、配置文件中明文存储的所有密钥(API 密钥、云平台密钥、数据库密码、Token 等),改用加密密钥管理工具(如 Vault、阿里云 KMS、腾讯云密钥管理)托管,仅向 OpenClaw 授予最小必要权限。

禁止 OpenClaw 访问本地 / 服务器的敏感目录(如 /root、C:\Users\ 管理员、数据库存储目录、日志目录、密钥存储目录),在容器 / 系统层面做目录访问黑名单限制。

为 OpenClaw 分配专用低权限账号运行,该账号无文件修改 / 删除 / 新建的高级权限,仅拥有程序运行所需的基础权限。

四、操作与日志审计(全程监控,及时溯源)

开启 OpenClaw全量操作日志,记录所有指令执行、插件安装、文件访问、网络请求行为,日志文件存储在独立设备,禁止 OpenClaw 自身拥有日志修改 / 删除权限。

开启系统层日志审计(服务器 / 容器的系统日志、网络日志),监控异常访问、文件读写、进程创建行为,重点关注未知 IP 连接、敏感文件访问记录。

禁止 OpenClaw 执行系统级危险指令(如 rm -rf、format、del、shutdown 等),在配置中添加指令黑名单,对高危操作设置二次确认 / 人工审核机制。

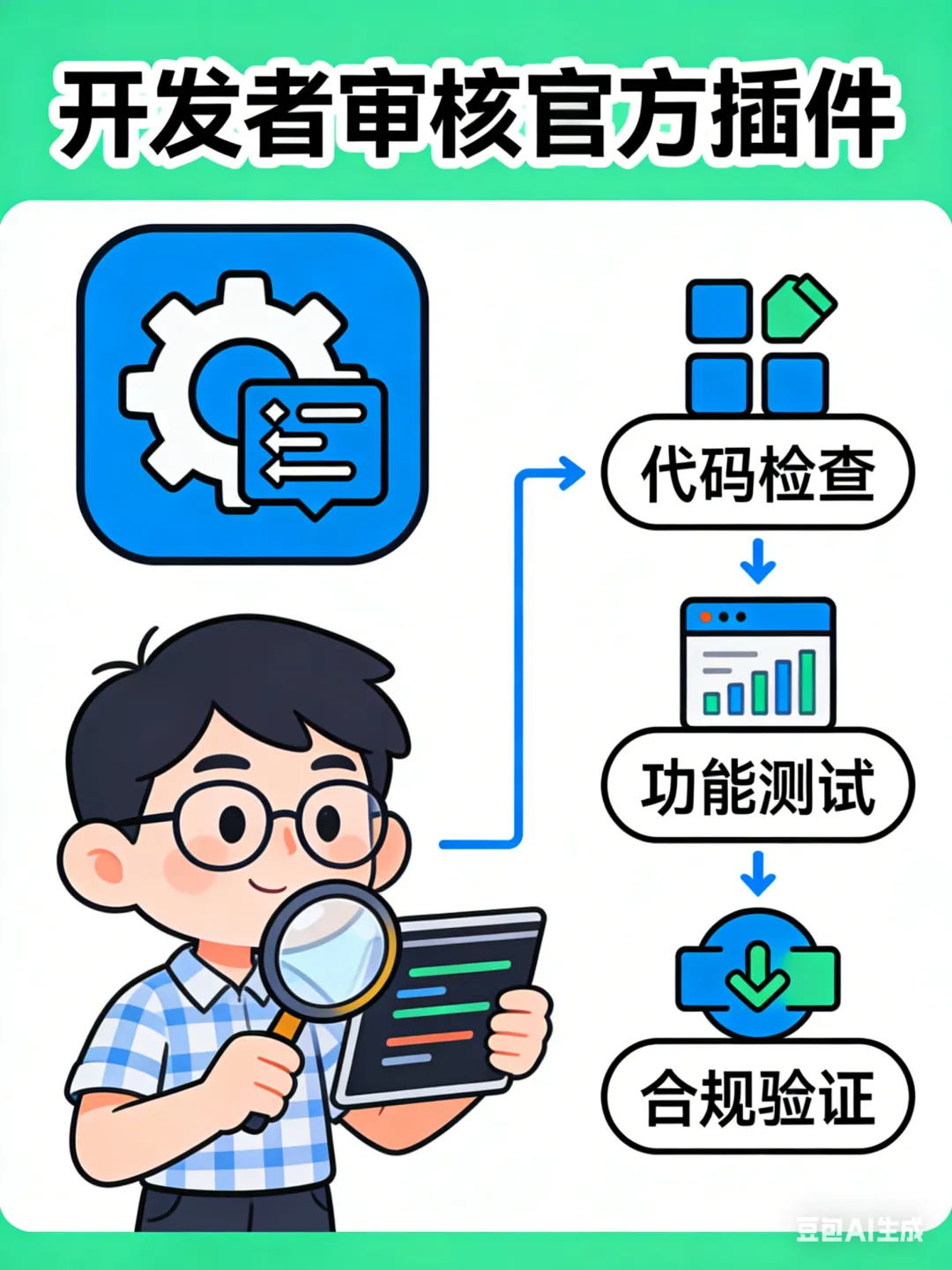

五、插件与版本管理(源头防控,严格筛选)

立即卸载所有未验证的第三方插件,仅保留 OpenClaw 官方开源仓库中经过签名验证的核心插件,禁用插件自动下载、自动更新功能。

安装插件前,必须在测试环境先验证功能与安全性,确认无恶意代码、无越权访问行为后,再部署至生产 / 使用环境。

立即检查 OpenClaw 当前版本,升级至官方最新稳定版,安装官方发布的所有高中危漏洞补丁,关闭版本自动更新,后续更新前先做漏洞验证。

六、指令与内容防护(规避注入,减少误操作)

禁止 OpenClaw 自动读取公网网页、未知来源文档、陌生链接中的内容,仅允许读取本地已验证的文件 / 内容,对外部内容做 “先审核后读取” 处理。

对输入 OpenClaw 的提示词做关键词过滤,屏蔽涉及 “密钥、密码、访问、修改、删除、执行系统指令” 等高危关键词的模糊指令,明确指令执行范围。

开启操作回滚 / 备份机制,对 OpenClaw 可访问的文件、数据做实时增量备份,若发生误删 / 误修改,可快速恢复至操作前状态。

七、日常巡检与应急处理(长效保障,有备无患)

日常巡检(每日 / 每周)

每日检查登录日志,确认无未知 IP、异常时间的登录行为;

每周检查插件状态、版本更新,确认无新增未知插件、无未授权版本升级;

每周检查文件 / 目录访问记录,确认无敏感文件被读取 / 修改 / 删除。

应急处理(发现异常立即执行)

若发现未知登录、插件异常、敏感信息泄露,立即断开网络连接,停止 OpenClaw 运行;

排查异常行为源头,删除恶意插件 / 配置,修改所有相关密码 / 密钥,更换登录端口;

对设备做全盘病毒 / 恶意代码扫描,恢复被修改 / 删除的数据,确认无残留风险后再重新部署。

夜雨聆风

夜雨聆风