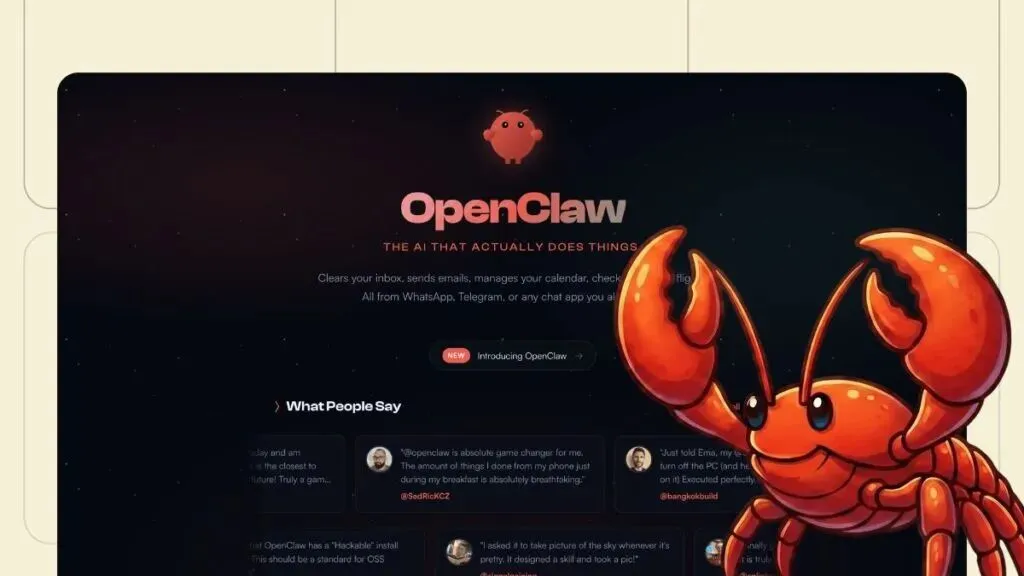

最近,圈内刷屏的 OpenClaw(龙虾) 是不是让你感觉手握 “黑科技”?不用动手,AI 自动跑流程、写文案、处理文件,简直是效率神器!

但!作为一名常年奋战在一线的刑事辩护律师,我必须给你们泼一盆专业的冷水:如果你在使用 OpenClaw 时,仅仅把它当工具,而忽视了 “安全管理”,这不仅仅是亏钱的问题,极大概率会招致刑事风险。你以为是在 “养龙虾”?错!你是在给黑客养 “肉鸡”,给自己埋 “雷”。

Part.01

自以为 “好用”

实则踩了非法控制红线

很多用户为了方便,喜欢把 OpenClaw 的管理端口直接暴露在公网,或者设置弱密码。这在法律上是什么行为?

这相当于把你家的 “金库钥匙” 插在门口,还敞开了门。一旦黑客远程接管你的设备,将其转化为“肉鸡”(受控制的终端),用于 DDoS 攻击、非法挖矿或者进一步渗透他人电脑。

此时你面临的罪名是:【非法控制计算机信息系统罪】

只要你明知设备被控制,却放任这种状态持续存在,或者你的设备实际控制了20 台以上其他终端,造成了1 万元以上的损失,你就可能面临3 年以下有期徒刑的牢狱之灾。

你是设备的所有者和管理者,未尽管理义务 = 放任犯罪。这不是无辜,这是间接故意。

Part.02

乱装 “毒插件”

你可能成为 “帮凶”

OpenClaw 的生态很繁荣,但也鱼龙混杂。不少朋友为了省事儿,直接去 Hub 上安装不知名的 “免费插件”。

这在法律上是什么行为?恶意插件(Skills)往往包含后门程序,能窃取你的 API 密钥、环境变量,甚至篡改数据。

你面临的风险是:

【侵犯公民个人信息罪】:一旦插件窃取了通讯录、征信、行踪等信息,数据量达到50 条敏感信息或5000 条普通信息,你作为使用者,可能被认定为非法提供数据的主体。

【帮助信息网络犯罪活动罪】:这是现在发案率最高的 “口袋罪”。如果黑客利用你安装的插件实施诈骗、洗钱,你为犯罪提供了技术支持和设备资源,哪怕你不知情、没分钱,也可能被判 3 年以下。

Part.03

权限失控

赔了夫人又折兵

你给 OpenClaw 开了最高权限,让它能读写环境变量、删除系统文件。一旦出现 “误操作” 或 “恶意诱导”:

【破坏计算机信息系统罪】:如果 AI 误删了核心数据、或者被黑客诱导格式化硬盘,造成严重后果,最高可判 15 年。

经济损失:数据丢失、业务停摆,轻则赔偿几万几十万,重则公司破产。

总结一句话:你不管理OpenClaw,OpenClaw 就可能让你遭受 “牢狱之灾”。

Part.04

刑事辩护律师专属

“保命防护指南”

为了不让你的辛苦劳作化为判决书,我给出这五条硬核合规操作规范,请务必执行:

1. 端口 “零暴露”(第一道死命令)

严禁将 OpenClaw 管理端口映射为公网 IP。

必须绑定为 127.0.0.1 或 localhost,只允许本机访问。

必须开启强身份认证(复杂密码 + 双因素认证),拒绝弱口令。

2. 插件 “严审核”(拒绝三无来源)

不装未知来源的插件,不执行不明脚本。

安装前必须审查代码逻辑,重点排查是否有环境变量读取、网络远程连接、文件强制删除的代码。

权限最小化:禁止插件读取系统敏感目录(如 /etc/、/.ssh/)。

3. 权限 “戴紧箍咒”

绝不给 OpenClaw 管理员(Root/System)权限。

设定文件白名单,只允许它在指定的工作目录下读写,锁死其他系统盘。

4. 数据 “绝对隔离”

环境变量(API 密钥、数据库密码)绝对不能明文暴露给 AI。

定期审计日志,一旦发现异常外联、异常文件读取,立即断网、关机、报警。

5. 法律意识 “时刻在线”

技术无罪,但使用场景有罪。利用 AI 辅助办公没问题,但不能利用它作为工具实施违法犯罪。

技术是向善的,但风险是自找的。OpenClaw 是好工具,但它也是拥有极高系统权限的特殊工具。

作为刑事辩护律师,我见过太多太多“一念之差,悔之晚矣”的案例。不要让你的 OpenClaw,成为你职业生涯中无法承受的 “法律重锤”。

转发给你身边每一个使用 OpenClaw 的技术、法务、运营朋友,让他们也警惕起来,别让一时的便利,换来终身的遗憾!

1

2

3

求点赞

求分享

求喜欢

夜雨聆风

夜雨聆风