罕见发文:多部门发文提示Openclaw带来的信息安全风险! 要求卸载:多单位发文禁止工作电脑私装 Openclaw,私养龙虾,需卸载并排查是否危害已危害xx安全并上报! 有偿卸载:有偿协助卸载OpenClaw 成为新商机,299/次!对小白来说,要想卸载干净,对技术要求真的比较高!

多部门密集发文,揭开 OpenClaw 的“高危底色”

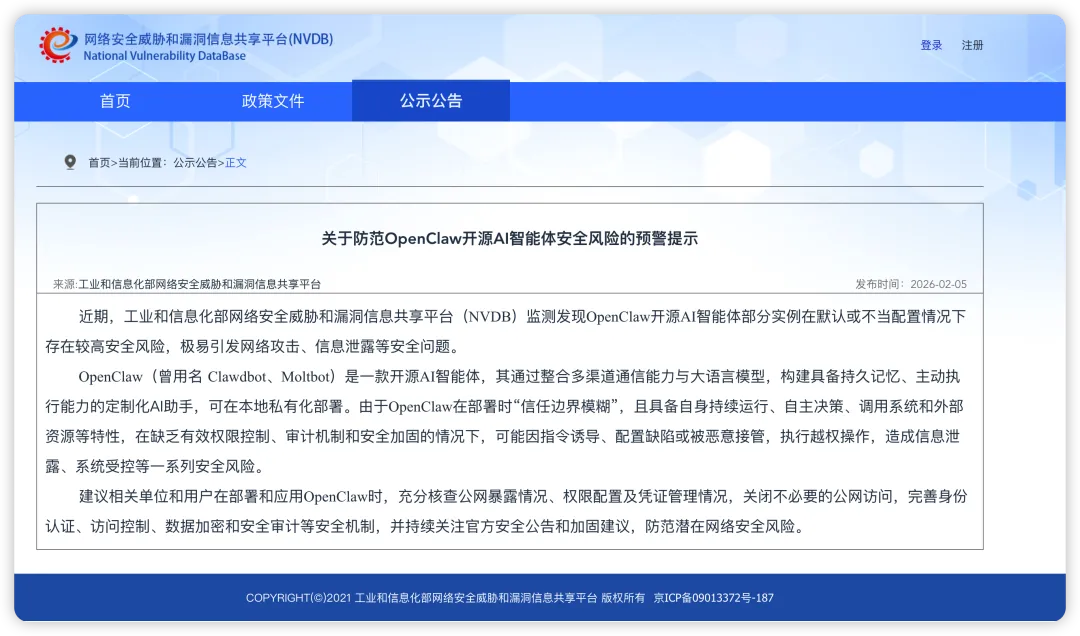

几天内,工业和信息化部网络安全威胁和漏洞信息共享平台(NVDB)以及国家互联网应急中心(CNCERT)先后发布了关于 OpenClaw 安全应用的风险提示。

这些通报不仅是常规预警,更是直接点明了其底层架构中存在的致命缺陷:

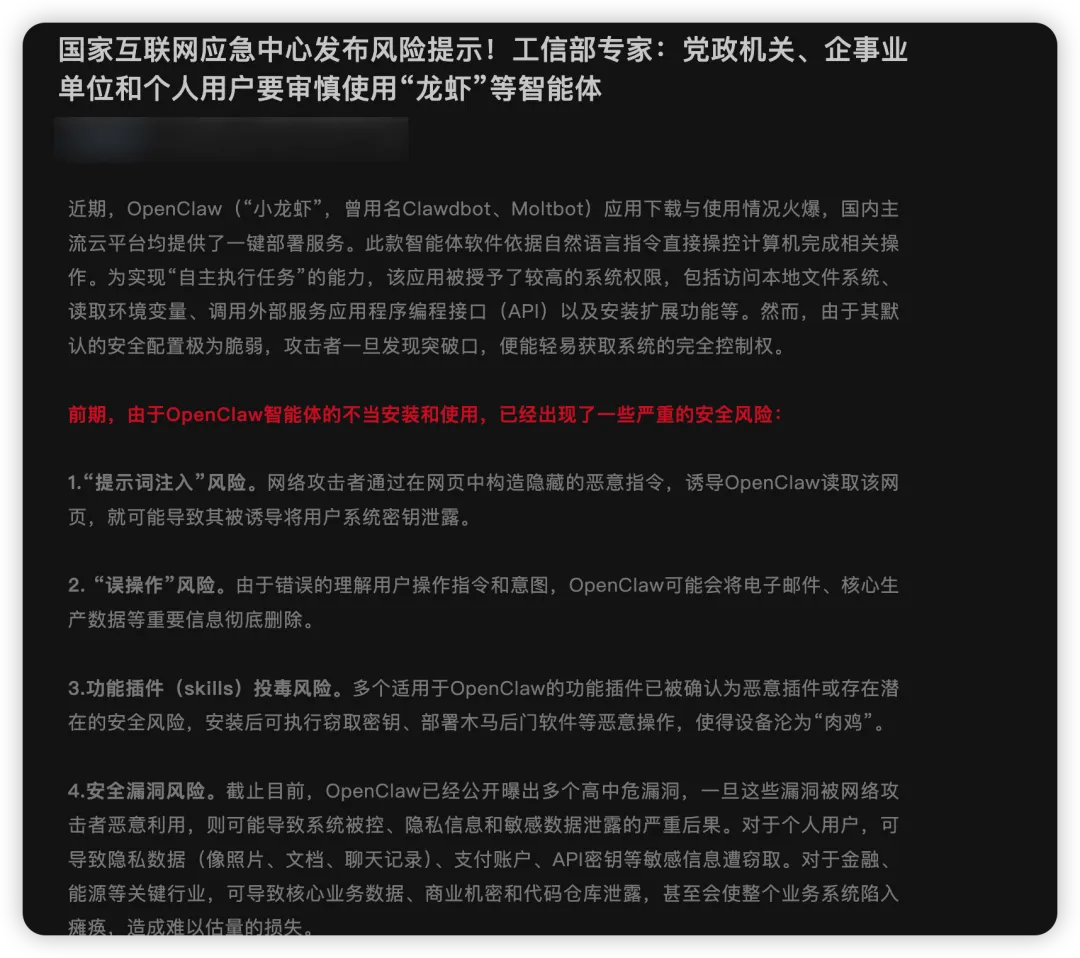

沙箱绕过与命令执行(CVE-2026-24763):这是目前曝出的最高危漏洞(CVSS 评分高达 7.8)。恶意插件可以突破 OpenClaw 的沙箱限制,直接向接口注入任意系统命令。对于涉及核心业务流的场景(例如大规模算力中心的运维调度、底层硬件架构的管理),一旦该漏洞被利用,攻击者即可获取高级权限,整个算力集群的数据与物理安全将面临灾难性打击。

提示词与记忆投毒:攻击者可通过在网页或文件中构造隐藏恶意指令,诱导 OpenClaw 读取,进而窃取系统密钥或部署木马。

功能插件(Skills)无序滥用:官方早期仓库中残留的恶意代码样本仍在被部分用户下载,这类“带毒”插件可以直接导致设备沦为肉鸡。

私接未被认证的大模型API:

严防“私养龙虾”,多单位要求卸载并排查风险!

伴随监管部门的风险通报,金融、能源以及部分政府机关单位已于近日下发内部通知,严禁员工在工作电脑上私自安装 OpenClaw 或类似的高权限外部 AI 平台。

这种“一刀切”的封杀并非过度反应,而是基于残酷的技术现实:

过度索权:与传统的对话式大语言模型不同,OpenClaw 要实现所谓的“智能体”跨应用操作,就必须获取用户的账号、数据读写甚至 Root 级别的底层操作权限。

不可控的“误操作”:在缺乏严格隔离与审计的办公网络中,由于 AI 对指令理解的偏差,极易发生将核心生产数据或重要电子邮件彻底删除的事故。在企业级环境中,允许员工“私养龙虾”,无异于在内网主动安插了一个具有最高读写权限且行为难以预测的“黑盒”。可能给单位和国家造成不可估量损失,甚至犯罪!

恐慌蔓延,“有偿卸载”意外催生全新商机

随着安全风险的普及,加之部分用户在本地部署及调用过程中遭遇了非预期的高额账单问题,一场“卸载潮”正在全网蔓延。

有趣的是,由于 OpenClaw 会深度绑定系统环境变量、注册表以及大量依赖库,普通用户很难将其彻底清理干净,这意外催生了一条全新的产业链——有偿代卸载服务。

在目前的二手交易和电商平台上,已经涌现出大量提供此类服务的技术商家。以上海本地的行情为例,部分商家已经给出了明确的价目表:远程协助卸载收费 299 元,而上门清理(仅限上海同城)则收费 599 元,且主打“安全彻底,无底层残留”。

这一现象不仅反映了大众对 AI 安全的焦虑,也侧面印证了此类深度集成型 AI 工具在系统侵入性上的确远超常规软件。

夜雨聆风

夜雨聆风