冲击波一:技术层面的“核弹级”漏洞 OpenClaw漏洞被定义为“远程代码执行漏洞”,这意味着攻击者无需用户交互,即可通过网络远程在目标服务器或设备上执行任意代码。 通俗地讲,一旦被利用,攻击者就能像系统管理员一样,完全控制目标系统,进行数据窃取、系统破坏、植入后门等操作。 对于承载着国计民生的关键信息基础设施,如电网、金融交易系统、政务数据平台,此类漏洞的威胁是直接且致命的。

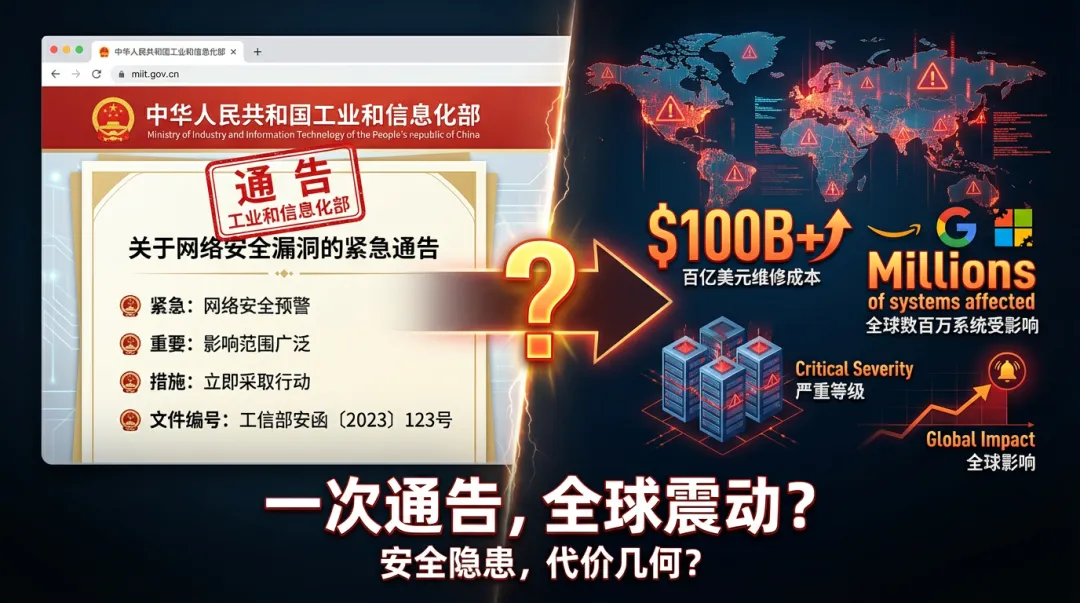

冲击波二:政策层面的“强制性”驱动 与以往由安全厂商或行业组织发布预警不同,此次由工信部网络安全管理局直接发布通告,性质截然不同。 这标志着漏洞的应对从行业内的“技术建议”和“最佳实践”,升级为国家层面的“行政指令”和“强制要求”。 全国范围内的政府机构、关键信息基础设施运营单位及相关企业,都必须立即开展排查、整改与加固工作。这种自上而下的推动力,将直接、快速地触发相关安全预算的释放与项目的落地。

冲击波三:经济层面的“百亿级”市场 我们可以从历史中寻找参照。2021年底爆发的`Log4j`漏洞,因其影响范围极广,据行业估算,全球企业为修复该漏洞所投入的直接与间接成本超过100亿美元。 OpenClaw事件虽影响范围可能不及Log4j,但其由国家部委紧急通告的特殊性,以及针对关键基础设施的定向攻击背景,催生的安全需求链条同样完整且紧迫: 漏洞扫描与评估:快速定位全网受影响的资产。 威胁检测与响应:发现并阻断正在进行的攻击行为。 应急响应服务:专业团队现场或远程协助修复。 系统加固与防护升级:部署补丁或临时防护策略,并升级整体安全架构。 这一链条将带动从安全产品到专业服务的全面需求。保守估计,仅在国内由本次事件直接催生的新增市场规模可达数十亿人民币级别。若考虑到其对整个行业“实战化”安全能力建设的长期刺激,市场空间将更为可观。

谁在修“数字长城”?—— 产业链上的“王牌部队”与“卖铲人” 面对国家级漏洞预警,整个网络安全产业链迅速被激活。不同环节的厂商扮演着不同角色,其受益逻辑也各不相同。

上游“瞭望塔”:威胁情报与漏洞研究 他们是网络空间的“哨兵”,负责最早发现威胁、分析漏洞并发出预警。其核心价值在于情报的广度、深度和速度。 核心龙头: 三六零(601360.SH):作为国家网络安全大脑的承建与运营方,拥有海量的全网安全数据。其“360安全大脑”能实现对高级持续性威胁(APT)的全局感知和预警,这种国家级威胁情报能力是其最深的护城河。 奇安信(688561.SH):在APT追踪和攻防实战方面能力突出。其“天眼”威胁检测系统在多次实战演练中表现出色,冬奥会网络安全“零事故”的标杆案例,更是对其威胁发现与响应能力的最高背书。

中游“主力军”:安全产品与应急服务 他们是冲到一线“堵枪眼”、“修城墙”的主力部队。漏洞事件直接拉动了对其核心产品的刚性需求。 核心龙头: 安恒信息(688023.SH):在漏洞管理、Web应用安全和云安全领域优势明显。其明鉴(漏洞扫描与管理)、明御(Web应用防火墙)等产品是应对此类漏洞的利器。同时,其云安全资源池、SaaS化安全服务模式能提供快速、灵活的响应方案。 深信服(300454.SZ):在终端安全、安全运营平台及渠道覆盖上实力雄厚。其EDR(终端检测与响应)产品能有效防御利用漏洞的终端攻击,而广泛的企业客户基础使其能快速响应大量市场需求。 启明星辰(002439.SZ):长期深耕政府、能源、金融等关基行业,客户关系稳固。其安全运营中心(SOC)和安全服务团队在重大安全事件的应急响应方面经验丰富。

下游“特种兵”:行业解决方案 他们在特定关键行业提供深度定制的防护,护城河在于深厚的行业知识(Know-how)和客户绑定。 核心龙头: 亚信安全(688225.SH):在电信行业拥有绝对领先的市场份额,与运营商网络深度耦合。电信网络是基础设施的基础,其安全至关重要,亚信安全在该领域的地位难以撼动。

“卖铲子”的隐形冠军 网络安全人才短缺是行业长期痛点。这些公司通过培训、演练提升行业整体水位,间接受益于行业景气度提升。 永信至诚(688244.SH):国内网络靶场和攻防演练领域的领导者。通过高度仿真的靶场环境,帮助客户“以攻促防”,检验并提升在真实漏洞被利用时的防御能力。 绿盟科技(300369.SZ):除了传统安全产品,其在安全人才培养和认证方面也有布局,通过培训服务提升客户自身的安全运维水平。

龙头何以成龙头?—— 深挖三大“护城河” 在事件驱动型市场中,所有公司都可能短期受益。但能持续享受行业红利、实现长期增长的,必然是那些构筑了坚实“护城河”的龙头企业。

1. 数据与情报的“国家级”护城河(以三六零为例) 网络安全的核心是“看见”威胁的能力。三六零通过运营“国家网络安全大脑”,接入了海量的政府、企业终端数据,形成了独一无二的全网安全视野。 这种数据规模和处理能力,使其能够比竞争对手更早、更准地发现像OpenClaw这类被APT组织利用的漏洞攻击链。这种“监测-预警-处置-反馈”的闭环能力,建立在政企协同和国家级项目基础之上,具有极高的复制门槛。

2. 信任背书的“奥运级”护城河(以奇安信为例) 重大活动的网络安全保障,是检验安全厂商综合能力的“试金石”。北京冬奥会、冬残奥会实现网络安全“零事故”,为奇安信打造了一块金字招牌。 这种顶级信任背书,意味着其技术体系、运维流程、团队韧性经过了最严苛的考验。对于追求绝对安全的关键基础设施和大型政企客户而言,选择拥有“奥运标杆”的供应商,决策风险最低。这成为奇安信获取高端客户、签订大额订单的强力通行证。

3. 技术路线的“云地协同”护城河(以安恒信息为例) 随着数字化转型深入,业务系统上云成为常态,但安全漏洞可能出现在云端、本地或混合环境中。传统的本地化安全产品难以应对复杂的云环境威胁。 安恒信息较早布局云安全,其云安全资源池、云监测、云防护等解决方案,能够实现云端和本地安全的统一管理、策略协同和联动响应。在应对类似OpenClaw这种影响广泛的漏洞时,能够提供快速、弹性、覆盖全面的修复方案。这种面向未来的“云地一体”技术架构,代表了行业演进方向,增长潜力巨大。

投资/商业启示

对投资者而言 网络安全行业的投资逻辑正在发生变化: 行业增长(β):由《网络安全法》、《数据安全法》、《关基保护条例》等法规政策,以及类似OpenClaw的实战化安全事件共同驱动,行业景气度持续上行。 个股超额收益(α):则来自于那些在 “漏洞管理、威胁检测、安全运营” 三大实战环节具备全栈能力或显著优势的龙头公司。 在漏洞应急响应中,客户需要的不再是单一产品,而是能够快速定位风险、精准阻断攻击、并持续运营的整体解决方案。因此,拥有强大产品矩阵、优质服务团队和标杆案例的头部厂商,其市场份额和盈利能力有望在行业集中度提升的过程中持续增强。

对企业决策者而言 OpenClaw事件是一记响亮的警钟,它揭示了一个严峻现实:开源软件供应链已成为企业必须管理的核心风险之一。 对于企业,尤其是关基运营者,构建“实战化”安全能力已迫在眉睫。最有效的路径之一,是与具备强大威胁情报能力、自动化响应工具和托管安全服务(MSS)经验的头部安全公司建立深度合作。 将专业的事交给专业的人,通过购买服务的形式,获得7x24小时的持续监测、快速应急响应和专家支持,是应对日益复杂和高级威胁的理性选择。

这次OpenClaw漏洞事件,您认为对哪家网络安全公司的业务拉动会最直接?是拥有海量数据的三六零,还是拥有奥运标杆的奇安信,或是云安全增长迅猛的安恒信息?欢迎在评论区留下您的看法,我们一起探讨!

免责声明 本文基于公开信息梳理,提及的所有公司及案例,仅为逻辑推演与原理说明之用途,不构成任何形式的投资建议。读者需知市场有风险,投资需独立决策、审慎判断,切勿据此进行操作,一切盈亏自负。

夜雨聆风

夜雨聆风