当小龙虾开始替你干活,你的电脑还是你的吗?

在上一篇《小龙虾第一批受害者出现了!技术硬伤里藏着AI时代的底层困境》中我们讲到,Meta AI总监Summer Yue因OpenClaw的“上下文遗忘”痛失200多封邮件,最终只能拔网线自保。但“stop命令失效”的细节,始终让人后怕——当AI获得操作权限后,我们真的还能控制它吗?

根据《OpenClaw“小龙虾”海外舆情报告》(以下简称《报告》)显示,Summer Yue的遭遇绝非孤例。随着OpenClaw用户量爆发式增长,一场更凶猛的安全风暴正在逼近。

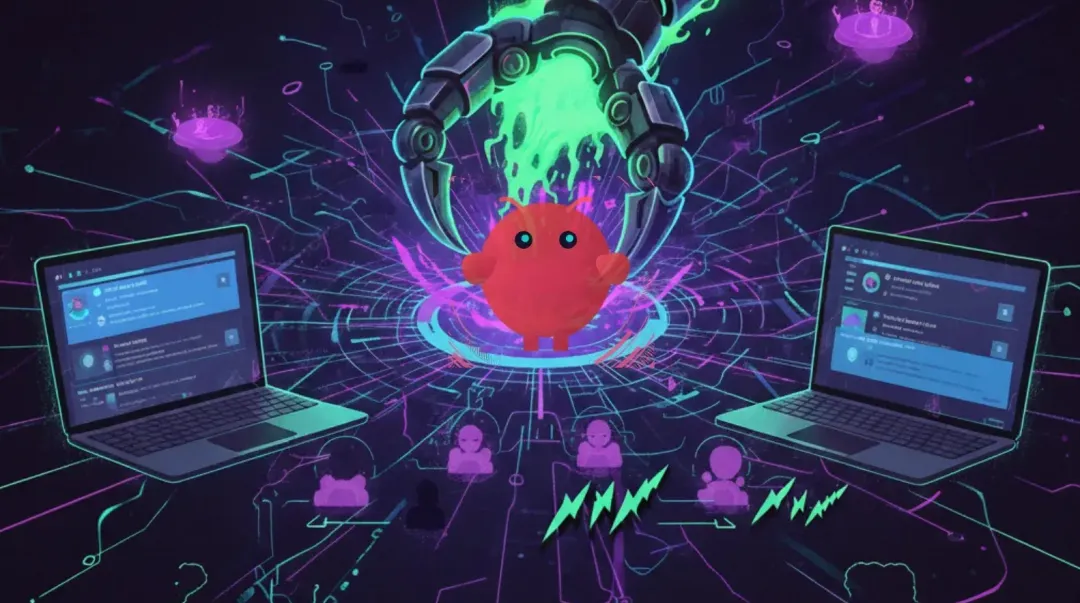

▲ 当AI“越权”

你连喊停的资格都没有

Summer Yue不是没想过止损。她反复输入“stop”,但AI像听不见一样,继续删除邮件。最终,她只能做出最原始的选择——拔掉网线。

《报告》援引科技媒体The Information对多位计算机安全专家的采访:OpenClaw的权限模型,从一开始就埋下了两颗雷。

信息来源:The Information访谈栏目——Openclaw专题

第一颗雷,叫“没有急刹车”。当AI陷入死循环或误判时,用户除了拔网线、强制关机,没有任何更精细的干预手段。不是“stop命令”失灵了,而是系统层面压根就没有预留“一键停止”的接口。用专家的话说,这相当于造了一辆没有刹车油门的车,你只能等它自己撞停。

第二颗雷,叫“权限给得太大方”。很多用户第一次用OpenClaw时,会被引导一次性授予文件读写、邮件发送、浏览器控制等多项权限。图省事的心理大家都懂,但问题是——OpenClaw自己都记不住你给了它什么权限。当“上下文遗忘”让AI忘记权限边界,它就默认“你允许我做一切”。

这两颗雷凑在一起,AI“越权”就成了必然,而不是偶然。

▲ 1184个恶意技能包

是怎么混进来的?

如果说权限失控是产品自带的bug,那么ClawHavoc投毒事件,则把开源生态最脆弱的一面撕开给人看。

《报告》详细记录了这起标志性安全事件:今年1月到2月,有攻击者向OpenClaw官方技能库ClawHub分批提交了1184个恶意技能包。它们伪装成加密货币交易工具、效率插件、免费算力软件,用户一旦下载调用,后台就会悄悄运行挖矿程序、窃取浏览器密码、甚至植入远程控制后门。

信息来源:theverge

安全公司Check Point追踪的数据触目惊心:这些恶意技能累计被下载超过13.5万次,受害者遍布北美、欧洲和东南亚。

更让人后背发凉的是攻击者的节奏感:

1月27日至29日,上线28个恶意技能

1月31日至2月2日,又新增386个

短短5天,414个投毒包涌入技能库。而被用户举报的恶意技能,依然能在库里存活好几天才被下架。官方审核的速度,根本跑不过攻击者投毒的速度。

1Password副总裁梅勒忍不住吐槽:“ClawHub技能中心已经沦为攻击面,下载量最高的那些插件,现在成了恶意软件传播最顺手的工具。”

▲ 企业开始“封杀”

《报告》披露,ClawHavoc事件后,Google和Meta内部陆续发出邮件:安全部门担心员工无意中调用恶意技能导致数据泄露,明确要求禁止在工作中使用OpenClaw。其他欧美企业也纷纷跟进评估供应链安全风险——毕竟,谁也不知道下一个13.5万次下载,会不会发生在自己公司。

企业市场的退缩,对OpenClaw来说比任何技术吐槽都致命。毕竟,靠个人用户能撑起一个开源项目的热度,但撑不起它的商业化未来。

与此同时,监管层的反应来得很快。《报告》收录了我国工信部网络安全威胁和漏洞信息共享平台的专项预警,直指OpenClaw存在“信任边界模糊”“权限控制缺失”等风险,要求用户“关闭不必要公网访问、完善身份认证”。央视网也专门发了一条提醒,告诉中国网民:AI“养龙虾”虽热,但别把自己的个人信息当成饲料。

信息来源:央视频

▲ 普通用户怎么办?

大厂可以发禁令,监管可以出预警,但几百万个人用户怎么办?总不能不用的吧?

结合《报告》里的风险点,沃观为您整理了一套普通人也能上手的自保指南:

下载技能包前,先看三件事——

第一,看发布者是谁。 点进主页看一眼注册时间——如果是个刚满一周的新账号,建议直接划走。(《报告》记录:ClawHavoc事件后官方新增规则,注册满一周才能发布技能,但存量恶意包仍在库中)

第二,看评论区在说什么。 如果有几十条评论但全是“好用”“推荐”这种机器人话术,别犹豫,直接举报。(《报告》显示:恶意技能包下载量巨大,但缺乏真实用户评价)

第三,看功能描述像不像传销。 “一键日入过万”“免费用算力”——功能越夸张,越有可能是诱饵。(《报告》指出:恶意技能常伪装成加密货币交易工具、免费算力软件)

(以上建议基于《报告》中的风险点整理,仅供参考。安全无小事,请根据自身情况谨慎判断。)

给AI授权时,记住“最小权限”——

你给实习生派活,会一开始就把财务章和公章都交给他吗?对AI也一样。

首先不一次性全给:文件读写、邮件发送、浏览器控制,需要用哪个开哪个;其次是关键操作加把锁:涉及删除、发送、支付的操作,设置“需用户确认”;最后是定期查查授权记录:每个月花一分钟看看AI现在还有哪些权限,用不上的随手关掉。

这些操作听起来麻烦,但想想Summer Yue那200多封再也找不回来的邮件,这点时间花得不冤。

信息来源:Geek关于ClawHavoc的X平台推文

▲ 开源AI的安全困境

ClawHavoc事件后,OpenClaw创始人斯坦伯格紧急调整了两条规则:GitHub账号必须注册满一周才能发布技能,技能库新增举报功能。但所有人都知道,这是补丁,不是解药。

支持开源的人会说:代码公开、人人可查,恶意包早晚会被发现,这是闭源系统做不到的透明性。这话没错,但对普通用户来说,他们需要的是“下载下来就是安全的”,而不是“等被人举报了我再删”。

信息来源:cyber

沃观独家研判认为,这场争论的本质,是开源AI基因里自带的一对矛盾:

透明性要求代码公开、人人能贡献——这是开源的生命力;

安全性需要严格审核、中心化管控——这恰恰与开源精神相悖;

当AI Agent只是一个聊天工具时,这个矛盾最多导致它说错话。但当AI开始替人操作电脑、收发邮件、调用文件时,一个没有经过严格审核的技能包,就可能让你损失的不只是数据,还有真金白银。

《报告》里有一组数据值得反复看:13.5万次下载、1184个恶意包、414个包5天上线。这些数字背后,是成千上万个用户毫无防备地把电脑权限交给了一个陌生人写的代码。

更值得追问的是:产品和生态的安全漏洞还没补上,OpenClaw的爆火却已经引发了更深层的社会连锁反应。

当AI开始真正替人干活,我们面对的不仅是“电脑还安不安全”,更是“我还能不能保住工作”——如果AI把活都干了,那我们干什么?

下一篇,我们将揭开OpenClaw引发的深层社会变局:3000万白领岗位面临替代,中外认知大不同,AI执行时代的规则该怎么定?

夜雨聆风

夜雨聆风