最近 AI 圈真的是一天一个样,如果你最近两个月在网上冲浪,绝对被一只“数字龙虾”刷屏过——没错,就是那个在 GitHub 上三天狂揽 6 万 Star、火得一塌糊涂的开源 AI 智能体框架 OpenClaw

坦白说,我第一次接触 OpenClaw 的时候是真的被惊艳到了。

OpenClaw 是一个功能相当完整的开源 AI 智能体框架,它可以让 AI 像一个真正的"数字助理"一样接管你的电脑和工作流。当给它接上了 Gmail 和 Slack 权限,设置好任务规则,它就自动开始:

- 处理邮件分类和回复

:根据上下文判断邮件重要程度,自动起草回复草稿; - 管理 Slack 消息

:过滤噪音信息,把真正需要我处理的消息汇总推送给我; - 执行开发任务

:写脚本、调接口、整理文档,省了我大量重复劳动。

说实话,按照完成 openclaw,工作效率确实提升了不少。OpenClaw 的上手体验也不错,配置相对简单,社区活跃,文档也算完善。对于很多想快速试水 AI Agent 的开发者来说,它是一个非常低门槛的起点。

它和那些只能在网页框里陪你聊天的 ChatGPT、Claude 完全不同。OpenClaw 是一个真正能接入你生活和电脑底层、帮你干活的私人 AI 代理(Personal AI Agent)。

它的优点简直让人上瘾:

- 全渠道打通(Multi-channel):

它能无缝接入 Discord、WhatsApp 甚至 iMessage 等通讯软件。 - 极强的本地执行力:

它能直接读取你的本地文件系统,自己写 Python 脚本帮你处理表格,甚至能打开浏览器帮你自动化抢票。 - 永远在线的“打工人”:

它有一个“心跳(Heartbeat)”机制,每隔几十分钟就会自己醒来看看有没有待办任务,完全是一个 24 小时待命的赛博助理。

OpenClaw 的缺点极其要命,那就是毫无下限的权限管理。

- 系统权限“后门”大开:

当你让它帮你写代码、跑脚本时,它实际上是在你的物理机或者 Docker 里直接跑的。如果你不小心给它开了终端权限,这就意味着一旦它被恶意提示词(Prompt Injection)攻击,它能瞬间遍历你电脑里的 ~/.ssh 文件夹和环境变量。 - 隐私数据外泄风险极高:

网上甚至爆出过荒唐的新闻,有小哥的 OpenClaw 背着主人去相亲平台 MoltMatch 上胡乱建账号划人。

这意味着:

1. 模型提供商能看到我的密钥。 不管 OpenAI 或其他云端模型服务商的隐私政策写得多么漂亮,你的私钥事实上已经经过了他们的服务器。

2. 中间人攻击的风险。 如果网络链路上存在任何截获,你的凭证就彻底暴露了。

3. 第三方工具无任何隔离。 OpenClaw 允许 AI 调用外部工具和脚本,但这些工具代码跑在什么环境里?和你的主系统是同一个进程。如果某个工具是恶意的,或者被注入了恶意代码,它可以直接访问机器上的任何文件和资源。

感受就像是——你雇了一个超级能干的助理,但他每天把你家的钥匙挂在脖子上走来走去,还在大街上大声报出你的银行密码。能力再强,这个助理你还敢用吗?

ronClaw 出现了:Transformer 作者亲自下场"重写安全"

就在社区里对 OpenClaw 的安全问题抱怨声越来越大的时候,一个重磅人物出手了——Illia Polosukhin,没错,就是那篇改变了整个 AI 时代的论文《Attention Is All You Need》的核心作者之一,同时也是 NEAR Protocol 的联合创始人(圈里人亲切地叫他"菠萝哥")。

他看不下去了,于是用 Rust 从零开始重写了 OpenClaw,这就是 IronClaw——铁爪。

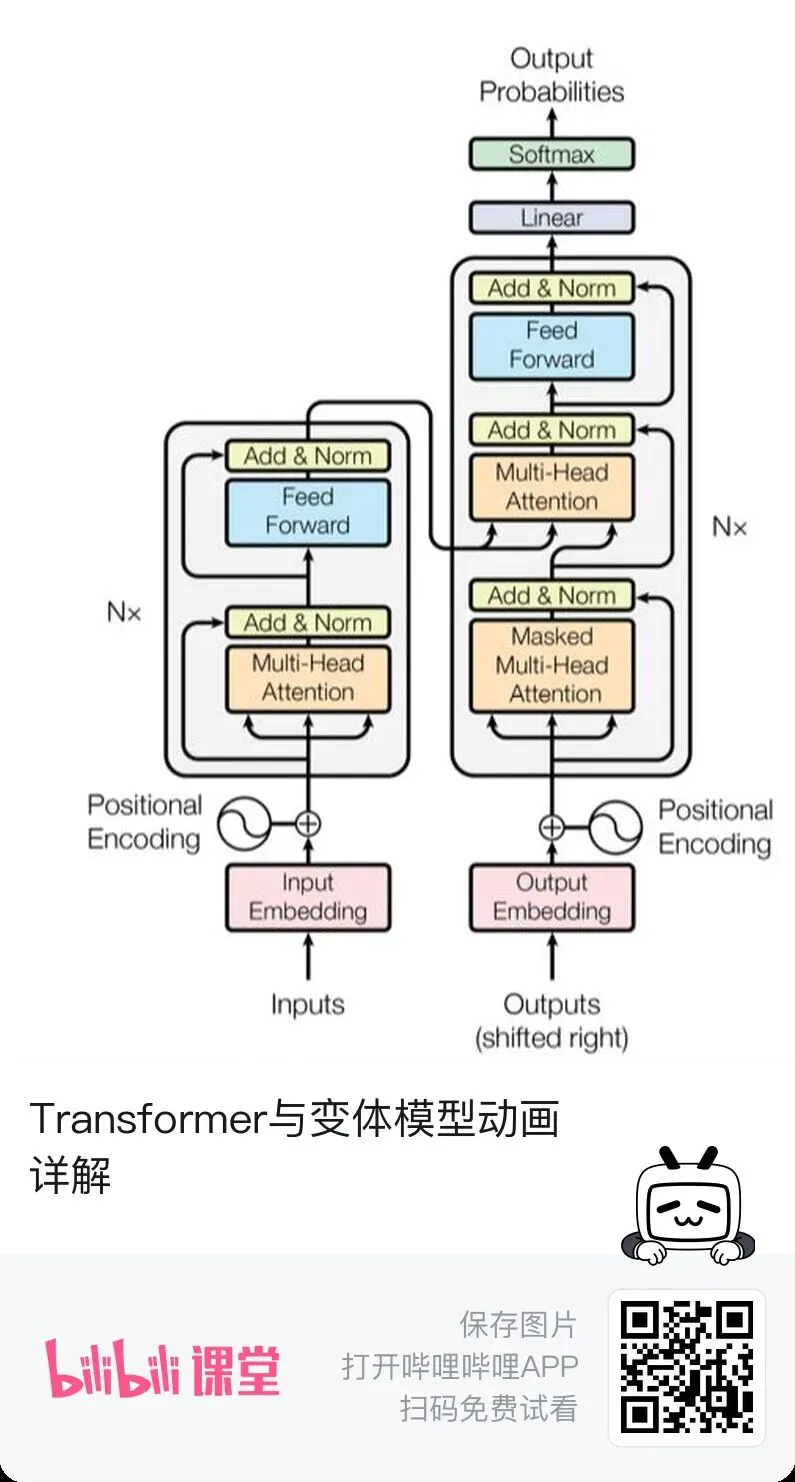

IronClaw 的核心安全设计:每一层都是认真的

1. Rust 语言:从内存层面掐断漏洞

整个 IronClaw 用 Rust 编写。这不是噱头,Rust 在编译期就强制保证内存安全,从根源上杜绝了缓冲区溢出、悬空指针、数据竞争等传统 C/C++ 时代的内存级漏洞。

换句话说,很多在其他语言里可能悄无声息滋生的安全隐患,在 Rust 里根本无法编译通过。这是整个安全体系的地基。

2. WASM 沙盒:工具和代码的"隔离笼"

这是我认为 IronClaw 最聪明的设计之一。

AI Agent 经常需要调用外部工具或执行动态生成的代码。在 OpenClaw 里,这些代码直接在主进程里跑,风险极高。而 IronClaw 把所有不受信任的工具和代码都放进独立的 WebAssembly(WASM)沙盒容器里运行。

WASM 沙盒的特点是:每个沙盒都是一个完全隔离的执行环境,它无法访问沙盒外的文件系统、网络或内存。即使某个工具是恶意的,或者 AI 被诱导生成了有问题的代码,顶多就是沙盒内部出问题,绝对无法波及你的主机系统。

这就是"铁爪"名字的意义——不是用来抓东西的,而是用来关住东西的。

3. 凭证加密金库:LLM 永远看不到你的密码

这是我最在意的一个特性,所有的 API Key、密码、Token,都被 AES-256-GCM 高强度加密后存储在本地的加密金库里。

但最关键的不是"加密存储"这件事本身,而是注入时机的设计:LLM 在整个推理过程中,永远看不到这些凭证的明文。凭证只会在系统层面发起实际网络请求的最后一刻,才会被解密并注入到请求头里。

整个链路上,凭证对 AI 模型是完全不透明的。模型提供商的服务器上,永远不会出现你的私钥。

4. 网络白名单:AI 只能去你允许它去的地方

IronClaw 内置了严格的网络访问控制机制。你需要显式声明 AI Agent 被允许访问哪些域名和端点,不在白名单内的请求一律拒绝。

这从根本上堵死了一个经典攻击面:即使 AI 被提示注入攻击(Prompt Injection)诱导,试图把数据发送到某个外部服务器,也会被网络层直接拦截。

5. TEE 机密计算:连 NEAR 自己都看不到你的数据

如果你不想本地部署,选择托管在 NEAR AI 云端,IronClaw 会运行在 TEE(可信执行环境) 中。

┌────────────────────────────────────────────────────────────────┐│ Channels ││ ┌──────┐ ┌──────┐ ┌─────────────┐ ┌─────────────┐ ││ │ REPL │ │ HTTP │ │WASM Channels│ │ Web Gateway │ ││ └──┬───┘ └──┬───┘ └──────┬──────┘ │ (SSE + WS) │ ││ │ │ │ └──────┬──────┘ ││ └─────────┴──────────────┴────────────────┘ ││ │ ││ ┌─────────▼─────────┐ ││ │ Agent Loop │ Intent routing ││ └────┬──────────┬───┘ ││ │ │ ││ ┌──────────▼────┐ ┌──▼───────────────┐ ││ │ Scheduler │ │ Routines Engine │ ││ │(parallel jobs)│ │(cron, event, wh) │ ││ └──────┬────────┘ └────────┬─────────┘ ││ │ │ ││ ┌─────────────┼────────────────────┘ ││ │ │ ││ ┌───▼─────┐ ┌────▼────────────────┐ ││ │ Local │ │ Orchestrator │ ││ │Workers │ │ ┌───────────────┐ │ ││ │(in-proc)│ │ │ Docker Sandbox│ │ ││ └───┬─────┘ │ │ Containers │ │ ││ │ │ │ ┌───────────┐ │ │ ││ │ │ │ │Worker / CC│ │ │ ││ │ │ │ └───────────┘ │ │ ││ │ │ └───────────────┘ │ ││ │ └─────────┬───────────┘ ││ └──────────────────┤ ││ │ ││ ┌───────────▼──────────┐ ││ │ Tool Registry │ ││ │ Built-in, MCP, WASM │ ││ └──────────────────────┘ │└────────────────────────────────────────────────────────────────┘

TEE 是一种硬件级别的加密"飞地",即使是云服务商自己,在技术层面也无法窥视其中的计算内容和数据。这意味着你把 Agent 托管给 NEAR,但 NEAR 也无法看到你的数据——信任不依赖于道德,而是依赖于密码学。

兼容性:它不是 NEAR 的"自留地"

有人可能会担心:这是 NEAR 做的项目,是不是只能配合 NEAR 的生态用?

不是的。IronClaw 默认兼容任何 OpenAI 格式的接口,你可以无缝接入:

本地部署的 Ollama(完全离线,最高隐私) - OpenRouter

、vLLM、Together AI 等第三方推理服务 任何你自己搭建的兼容接口

模型的选择权完全在你手里。

从 OpenClaw 到 IronClaw,本质上是 AI Agent 从"能用"到"敢用"的跨越。

OpenClaw 向我们展示了 AI Agent 能做什么——自动化工作流、深度接管任务、大幅提升效率。这些价值是真实的,也是我最初被它吸引的原因。

但 IronClaw 提醒了我,在 AI Agent 拿到你的邮箱密码、服务器密钥、甚至未来的加密钱包权限之前,我们必须认真回答一个问题:这个执行环境,到底值不值得信任?

IronClaw 用 Rust + WASM + 加密金库 + 网络白名单 + TEE 这套组合拳,给出了目前我见过的最硬核的答案。

夜雨聆风

夜雨聆风