引言

最近看 OpenClaw 相关讨论,我发现一个特别常见的动作:

很多人找 Skill,像找 App 一样。

看起来顺手,功能描述也对路,评论区还有人说“这个不错”,于是就装了。

问题就在这里。

在 OpenClaw 里装一个 Skill,不只是多一个能力,更像是把一段第三方代码、一组执行说明、甚至一层新的权限边界,请进你的工作流。

说白了,你不是在换主题,不是在加皮肤。

你是在决定,是否让一个额外扩展接触你的文件、命令执行能力、联网路径,以及部分敏感凭据所在的环境。

所以这篇文章不想再讲“哪个 Skill 必装”。

我更想把另一件更重要的事讲透:

所有用 OpenClaw 的人,都该建立一个习惯:先审查,再安装。

主体结构

1. 这不是危言耸听,官方其实早就把边界说得很明白

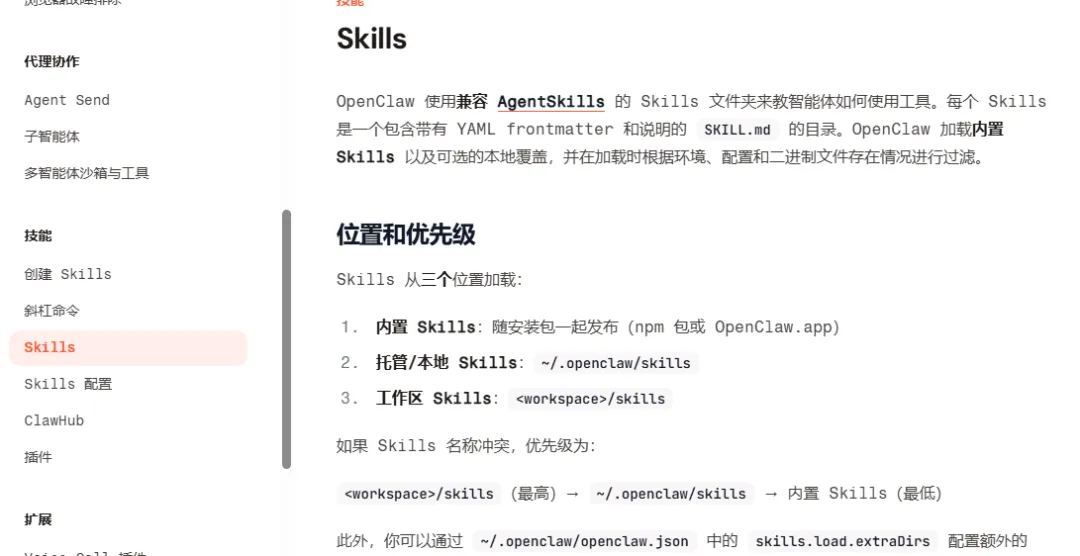

如果你去看 OpenClaw 官方文档,会发现它对 Skill 的态度,根本不是“随便装点扩展”。

截至 2026 年 3 月 16 日,官方 Skills 文档已经明确提醒:第三方 Skill 要先看来源和内容,再决定是否启用。

安全文档也把能力扩展、与不可信数据交互带来的攻击面,单独拎出来讲。

这句话背后的意思其实很重:

你装进去的,不只是一个名字好听的功能包。

你装进去的是一段会影响代理行为的执行说明,甚至可能是脚本、配置、环境变量注入和外部依赖。

很多人真正忽略的,不是“这个 Skill 能干嘛”,而是“这个 Skill 值不值得信”。

如果官方都已经在文档里把第三方 Skill 放进信任边界,你就没理由继续把它当成一个无害插件。

2. 风险为什么是结构性的,不是个别人的坏运气

这件事麻烦的地方,不在于 OpenClaw “不安全”,而在于它本身就是一个能力很强、生态很开放的系统。

官方文档显示,OpenClaw 支持动态 Skill,能从 GitHub URL 或本地目录安装。

ClawHub 的官方文档也说明,它是一个公开的 Skill 注册表,默认开放,任何人都可以上传 Skill,只是要求发布者的 GitHub 账号至少满一周。

这意味着什么?

意味着 OpenClaw 的 Skill 生态,不是封闭白名单商店。

它更像一个公开依赖市场。

而公开市场的好处和风险,往往是一起长出来的。

好处是:

- • 能力增长快

- • 社区扩展快

- • 新工具冒出来的速度快

风险也很直接:

- • 来源更杂

- • 质量差异更大

- • 恶意内容更容易伪装成正常功能混进来

所以你如果还拿“下载插件”的心态去装 Skill,就很容易产生错觉。

你以为自己在点一个新功能,实际上你更像是在引入一个第三方依赖。

独立开发者对这个场景应该不陌生。

你不会因为一个包名字顺眼就无脑上生产。

你也不会因为一个开源项目 star 多,就默认它该拿到你机器上的高权限。

那同样的逻辑,为什么换成 Skill,很多人就突然不审了?

3. 风险不是假设,2026 年 2 月已经被公开记录过

真正让这件事不能再被轻描淡写的,是它已经不是“理论风险”了。

截至 2026 年 3 月 16 日,我查到的公开资料里,Antiy CERT 在 2026 年 2 月 5 日发布的报告提到:

- • 这轮攻击最早由 Koi Security 在 2026 年 2 月 1 日披露,并命名为 ClawHavoc

- • 截至该报告发布时间,ClawHub 历史仓库里至少出现过 1,184 个恶意 Skills

这里要强调一句:

这组数字来自公开安全报告,不是 OpenClaw 官方统计。

但它已经足够说明一件事:OpenClaw 的 Skill 风险不是抽象担心,而是已经被安全机构记录过的真实问题。

更值得警惕的是,这类恶意 Skill 不一定长得“像病毒”。

它可能伪装成:

- • 自动化工具

- • 加密货币工具

- • 社媒分析工具

- • 系统优化工具

- • 工作流助手

表面上都很正常。

真正危险的,反而是它们往往把恶意动作藏在安装说明、脚本调用、下载步骤或者权限申请里。

也就是说,很多时候,最危险的不是“功能看起来很邪门”的 Skill。

而是“看起来很合理,但要求你多做一步”的 Skill。

这也是为什么我不建议把安全问题简单理解成“别装陌生 Skill”。

更准确的理解应该是:

你要开始把每一次安装,都当成一次信任决策。

4. 安装一个 Skill 之前,最少先审这 4 件事

如果你只想记住最实用的部分,那就记住下面这 4 步。

第一,先看来源

这个 Skill 是从哪里来的?

是官方文档、官方注册表、可信仓库,还是一个来路不明的链接?

至少先看三件事:

- • 发布位置

- • 作者是谁

- • 最近有没有更新和维护痕迹

来源这一步,不会直接证明它安全。

但来源可疑,已经足够说明它不值得你继续往下走。

第二,再看它到底要做什么

一个 Skill 说自己是干什么的,和它实际让你做什么,是两回事。

你要看它的功能描述,和它要求的行为是否匹配。

比如一个天气查询类 Skill,如果它需要你执行奇怪命令、下载额外组件、接触高敏感配置,那就该立刻警觉。

因为这类能力和它声称解决的问题,明显不在一个量级。

一句话:

功能越轻,权限越重,越要怀疑。

第三,重点看权限和执行边界

这是最容易被忽略,但也是最关键的一步。

你要问清楚:

- • 它要不要联网

- • 它会不会读写本地文件

- • 它会不会执行命令

- • 它会不会碰到更高权限的系统资源

- • 它需不需要接触你的密钥、会话、配置或凭据

这一步的判断标准很简单:

它要求的权限,是否明显超过了它声称的用途?

如果答案是“有点超了”,那就别急着装。

先把它当成高风险对象,而不是先替它找理由。

第四,最后看你自己的风险承受能力

有些 Skill 不一定恶意,但权限就是很大。

那它适不适合你,不只取决于它本身,也取决于你手上那台机器到底放了什么。

如果这台环境里有下面这些东西,你就该更保守:

- • 服务器访问权限

- • API Key

- • 钱包相关数据

- • 敏感客户文件

- • 常驻登录态

不是所有“有用”的功能,都值得拿自己的环境去换。

很多独立开发者最大的问题,不是不会装,而是装得太快。

快到还没来得及想一句:我到底在把什么交出去?

5. 真正要升级的,不是 Skill 数量,而是你的信任边界

OpenClaw 当然可以继续用。

开放生态也当然有价值。

问题从来不是“要不要用”,而是“你打算怎么用”。

如果你是 AI 独立开发者,或者已经在把 Agent 接进自己的工作流,那你迟早要建立一个更像工程习惯的安全观:

不要把安装当下载。

不要把 star 当信任。

不要把能跑起来,当成能放心用。

你越依赖 Agent,越频繁装 Skill,越不能靠感觉做判断。

因为你装进去的从来不只是一个 Skill,还是你愿意交出去的那层信任边界。

真正该先补的,不是某个功能。

是真正把“先审查、后安装”变成默认动作。

夜雨聆风

夜雨聆风