漏洞Git: https://github.com/olaffx/coruna

Coruna漏洞利用时间线(来源:谷歌)

23个漏洞利用程序构成五条完整攻击链,

可实现WebKit RCE、PAC绕过、沙箱逃逸、

权限提升(PE)和页面保护层(PPL)绕过。关键CVE包括:

类型 | 代号 | 目标iOS版本 | CVE编号 |

|---|---|---|---|

WebContent读写 | buffout | 13 → 15.1.1 | CVE-2021-30952 |

WebContent读写 | jacurutu | 15.2 → 15.5 | CVE-2022-48503 |

WebContent读写 | terrorbird | 16.2 → 16.5.1 | CVE-2023-43000 |

WebContent读写 | cassowary | 16.6 → 17.2.1 | CVE-2024-23222 |

沙箱逃逸 | IronLoader | 16.0 → 16.3.1 | CVE-2023-32409 |

权限提升 | Photon | 14.5 → 15.7.6 | CVE-2023-32434 |

Gallium | 14.x | CVE-2023-38606 | |

PPL绕过 | Sparrow | 17.0 → 17.3 | CVE-2024-23225 |

PPL绕过 | Rocket | 17.1 → 17.4 | CVE-2024-23296 |

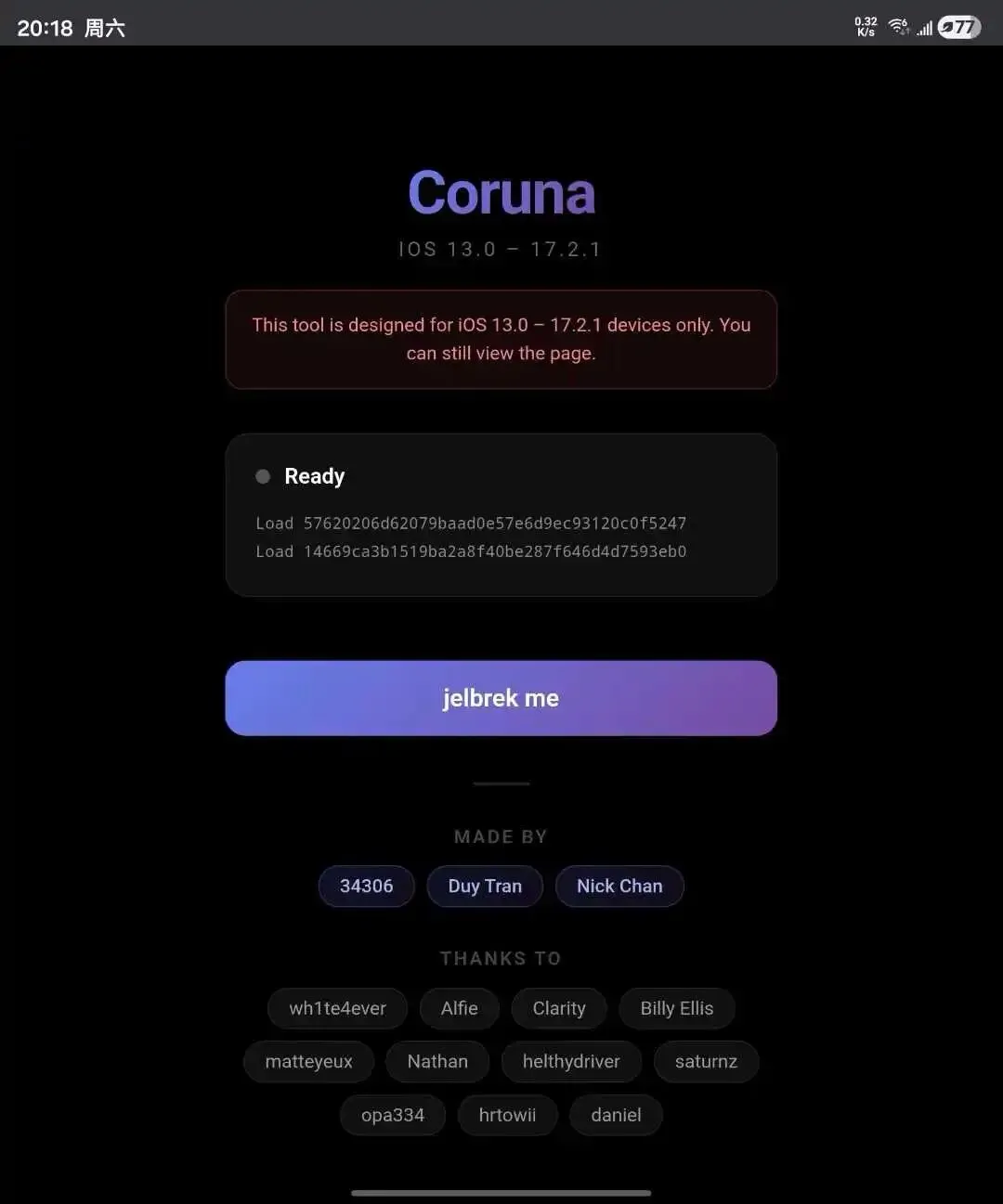

Coruna是一个被业界密切关注的漏洞利用工具包。

它通过利用浏览器内核的一些漏洞来影响设备,

目标锁定的是 iOS 13.0 到 17.2.1 之间的系统版本。

目前支持通过Safari浏览器直接安装插件了, 巨魔安装开发中...

更值得警惕的是,这一切在某种程度上仍处于“尚未全面公之于众”的阶段,风险并非来自某一份公开的操作手册,而是在于“感染的网站”这类潜在入口,一旦利用成功,权限的获得就会带来一连串不可控的后果。

夜雨聆风

夜雨聆风