OpenClaw 为什么火了,但我依然不建议普通人把系统权限轻易交给它

最近 OpenClaw 很火。但如果把它理解成又一个「更聪明」的大模型,其实就理解偏了。

过去我们使用 AI,通常是这样的流程:打开一个聊天框,输入问题,得到答案,关掉页面,上下文随之终止。

而 OpenClaw 的吸引力在于,它试图打破这种「问答即结束」的交互范式。

它可以接入聊天工具、邮件、日历等高频软件,用自然语言接收指令;它也可以在本地保留记忆、调用终端、访问文件,甚至尝试直接替用户完成一部分操作。

从产品体验上说,这种变化确实是重要的。它让很多用户第一次感受到:AI不一定非得被装进一个聊天窗口里,它也可以像一个24小时在线的数字助理一样,嵌入真实工作流,随时响应、持续执行。

但问题也恰恰出在这里:它越像助手,风险就越像权限失控。

一旦一个智能体拥有了本地文件读取权限、终端调用能力、浏览器控制能力,甚至还能接入公共通讯渠道,那么它面对的就不再只是“生成错误答案”这种轻量风险,而是可能进一步升级成:

误读外部输入,执行错误操作 越权访问本地隐私文件 被提示词注入后执行恶意指令 借由聊天工具、邮件或网页内容被远程操控 将敏感信息打包上传,或触发破坏性命令

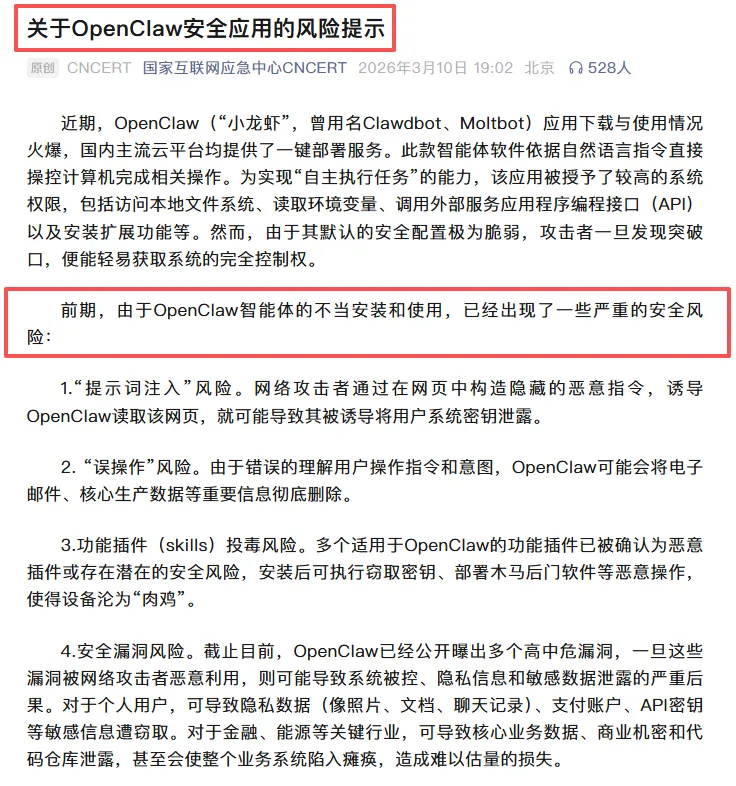

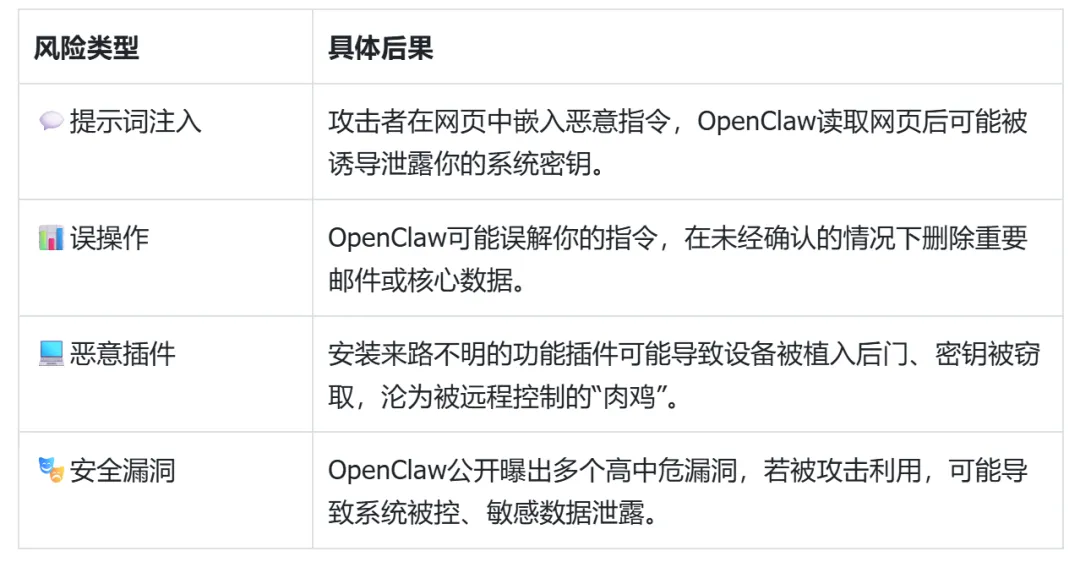

这类担忧并不是空穴来风。近期公开报道显示,OpenClaw 在快速传播的同时,已经引发了大量关于数据泄露、权限滥用和网络攻击面的担忧;部分公司也已对其安装和使用发出限制或安全警示。

本质上,大语言模型有一个天然短板:它无法从“物理层”真正理解哪一段内容是系统指令,哪一段只是外部输入。

对模型来说,系统提示词、用户消息、网页文字、邮件正文、聊天截图、OCR 识别内容,本质上都只是待处理的token序列。这就意味着,只要你的智能体暴露在开放输入环境里——比如社交软件、邮箱、网页、共享文档——提示词注入就始终是现实风险,而不是理论风险。

换句话说,当一个 AI 智能体既能“看见”外部世界,又能“动手”改动你的系统时,你实际上就把“理解错误”升级成了“执行事故”。

所以,OpenClaw 爆火,不代表“自动赚钱”时代来了围绕 OpenClaw 最荒诞的一层泡沫,不是技术本身,而是围绕它产生的财富幻觉。

真正做过系统的人都知道,一个能长期运行的智能体,靠的从来不是一句空泛的 prompt,而是整套工程化配置:

清晰的 System Prompt 明确的工具调用边界 可中断、可审计的执行链路 高风险动作的确认机制 错误恢复与容错策略 对敏感目录、敏感应用和外网访问的权限隔离

指令模糊,输出就会敷衍;目标空泛,执行就会跑偏。今天 AI 的“上限”,很多时候仍然受限于使用者定义任务的清晰度。所以说,OpenClaw 不是许愿机。它更像一套自动化操作系统:你设计得越严谨,它越可能替你提效;你幻想得越轻松,它越可能替你惹祸。

那普通用户到底该怎么避免这类智能体的安全风险?

如果你只是想体验智能体,而不是把自己电脑变成公开靶场,至少应做到下面几件事。

1. 不要把「全盘系统权限」当默认选项

正确做法不是「一键全开」,而是按任务最小授权:只给它必要目录的读取权限,默认关闭删除、移动、覆盖写入,默认关闭敏感应用调用,默认关闭自动外发和自动上传,能白名单,就不要全盘开放。

能临时授权,就不要永久授权。

2. 把高风险动作改成必须确认

凡是涉及以下场景,都不应允许智能体静默执行:发送邮件、消息、文件,执行 Shell 命令,安装软件,上传本地内容,调用浏览器进行登录、支付、提交,读取密钥、钱包、证书、密码库,高风险动作必须保留人为确认。

智能体可以提出建议,但不应越过确认直接执行。

3. 聊天工具接入要极度谨慎

把智能体接入 IM、邮箱、群聊,是最容易放大攻击面的做法。因为这意味着外部任何人发来的文本、图片、链接,理论上都有可能进入智能体的处理链路。

因此,普通用户最稳妥的方式是:不接公域社交账号,不接工作 IM 群。不接包含陌生人输入的渠道。只在封闭、可信的私人环境中试验。

越开放的入口,越需要更强的隔离,而不是更高的自动化。

4. 不要把敏感数据和智能体放在同一信任域

装有智能体的机器,最好不要同时存放:钱包私钥、密码明文、公司合同底稿、客户隐私数据、生产服务器密钥、SSH/云平台高权限凭证。

最理想的做法,是把智能体放进受限环境里运行,而不是让它直接住进你的主力电脑核心区。

5. 一切「自动赚钱」都默认当成高危玩法

智能体擅长的是流程自动化,不是替你承担商业判断。尤其在金融、投机、交易、链上交互这些场景里,一次误读、一次误操作、一次提示词注入,都可能直接变成真金白银的损失。

凡是涉及钱的操作,默认应当有人类复核。这不是保守,而是对现实负责。

如果只是普通用户,为什么我反而更建议选MoliliClaw这类「安全化产品」?

如果你是开发者,愿意自己做隔离、看日志、配权限、调提示词,那原版 OpenClaw 当然可以折腾。但如果你只是普通用户,想要的是「能用、别炸、别泄露」,那么我反而更倾向于推荐MoliliClaw这类做了中文化和安全收束的产品路径。

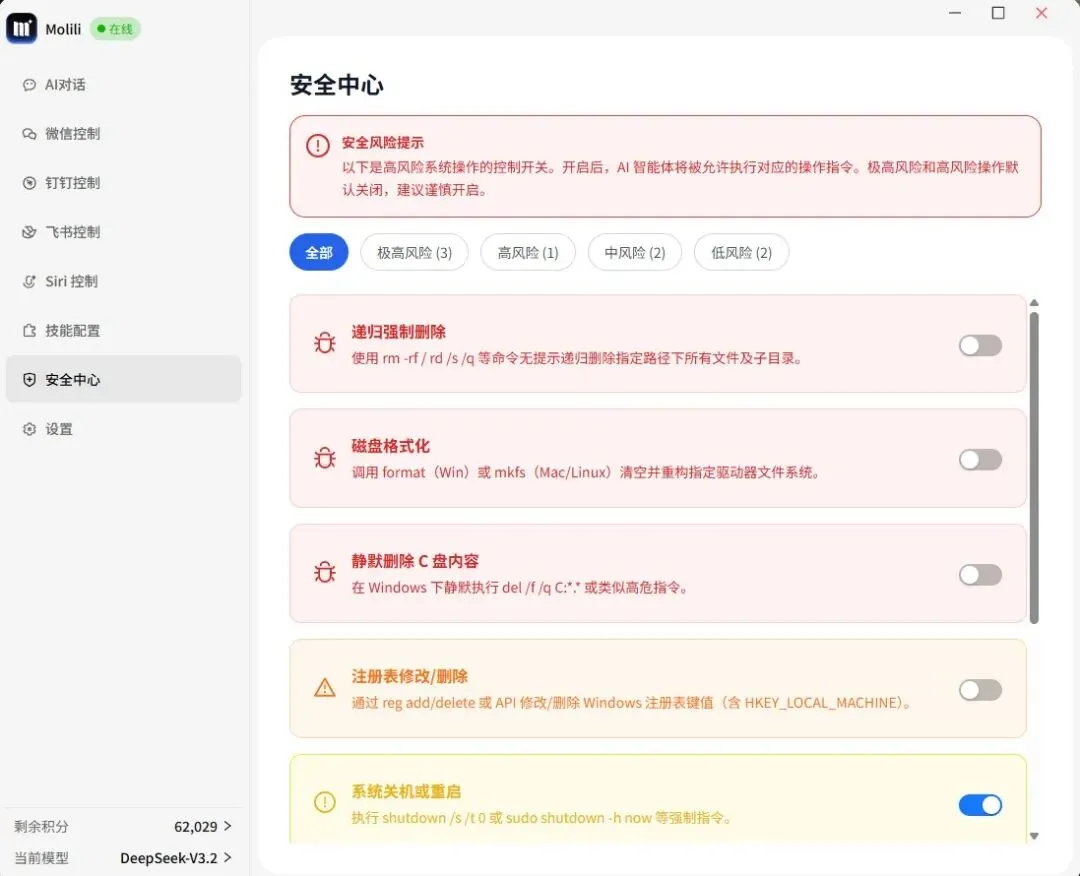

MoliliClaw一是降低本地部署门槛,二是面向中文用户做适配,三是强化权限管理和敏感操作确认,例如对文件读取、系统操作、应用调用、网络访问等做更细粒度控制。近期一些公开报道也提到,它新增了敏感权限精细化设置,主打让用户自主控制可访问范围。

当然,这里要说一句公道话:这些更安全的说法,目前更多还是产品方的能力主张,不等于你可以无条件信任。但至少对于普通用户来说,这类方案比起“先把所有系统权限交出去,再期待它别出事的”玩法,思路上要健康得多。

你真正需要的,不是一个能为所欲为的 AI。你需要的是一个:默认边界明确、权限可以细分、高风险动作会提醒、中文体验友好、适合日常轻办公和生活协助、不要求你自己手搓一整套安全策略

从这个意义上说,MoliliClaw更像是把OpenClaw这类智能体,变成了一个普通人更容易上手、也更容易守住底线的版本。

夜雨聆风

夜雨聆风