OpenClaw 作为常用工具,若部署不当极易暴露公网端口、权限失控,引发数据泄露或远程攻击风险。本文的部署是守护系统安全的核心准则,详细内容可拆解为「禁做红线」「必做配置」「安全访问」等实操模块,用通俗语言 + 可直接复制的命令,帮你快速完成 OpenClaw 安全部署,避开 90% 的安全坑。

第一步:先划红线!6 个绝对不能做的操作

OpenClaw 的安全风险,80% 源于基础配置的「致命失误」。以下 6 条红线碰不得,一旦违规,系统相当于向攻击者敞开大门:

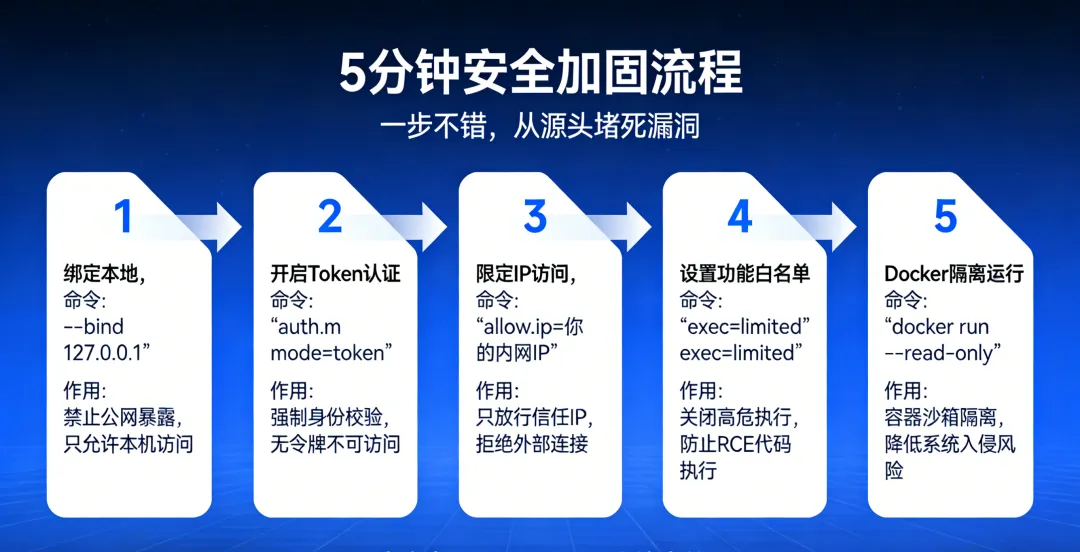

第二步:5 分钟必做!直接复制的安全配置

无需复杂理解,照着以下命令执行,快速完成核心安全加固:

第三步:远程访问 OpenClaw?只选这 3 种安全方式

很多用户为了方便直接端口映射到公网,这是最大的安全漏洞!唯一安全的远程访问方式只有 3 种:

SSH 隧道(最安全,个人 / 小团队首选)

ssh -L 18789:127.0.0.1:18789 你的服务器用户名@服务器IP

原理:通过 SSH 加密隧道转发端口,公网无法直接接触 OpenClaw 端口。

2.Tailscale / ZeroTier(轻量内网穿透)

作用:将本地设备和服务器加入虚拟内网,仅内网内可访问 OpenClaw,无需暴露公网端口。

3.Nginx + HTTPS 反向代理(企业级推荐)

原理:通过 Nginx 做反向代理,开启 HTTPS 加密,仅开放 443 端口并做访问控制,比直接映射 18789 端口安全 10 倍。

❌ 严禁:直接将 18789 端口映射到公网,90% 的攻击都源于此操作!

第四步:技能 / 插件安全:安装前先 “安检”

第三方技能包是恶意代码的重灾区,按以下步骤操作:

clawhub install skill-vetting第五步:定期安全审计:及时修复高危项

每周至少做 1 次安全审计,发现问题立即修复:

openclaw security audit # 基础审计openclaw security audit --deep# 深度审计审计报告中出现「高危」标识的项,必须当天修复,不能拖延。

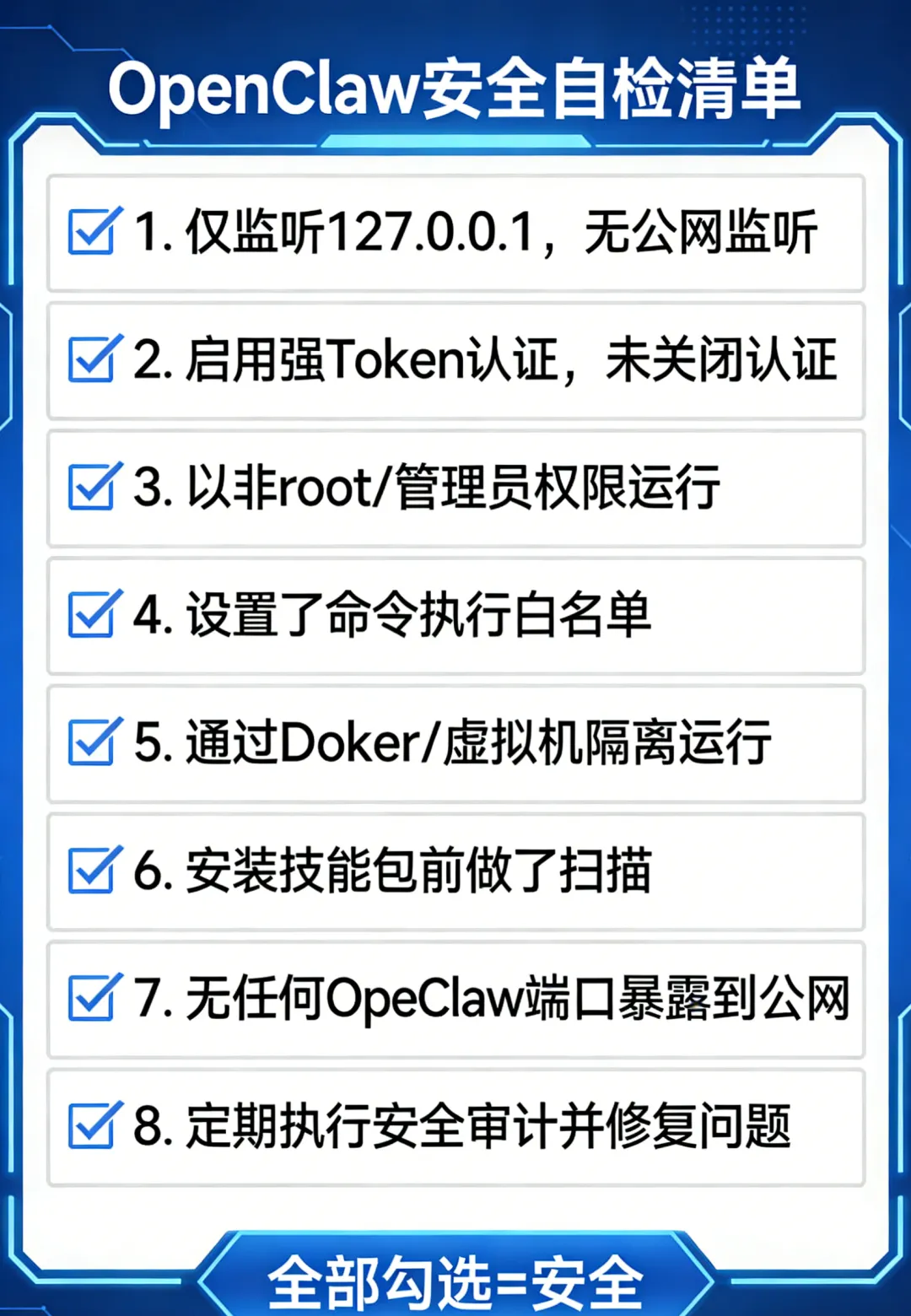

第六步:最终安全自检:8 项全勾才达标

部署完成后,对照以下清单自检,全部满足才算真正安全:

结语与行动呼吁

OpenClaw 的安全核心,本质是「最小权限 + 隔离访问 + 定期审计」。很多企业因图方便省略基础安全配置,最终导致系统被入侵、数据泄露,修复成本远高于前期部署成本。

如果你的团队在 OpenClaw 部署中遇到权限配置、远程访问等问题,建议对照本文清单逐项核查,也可参考其他专业文档做深度加固。数据安全无小事,每一个配置细节,都是抵御攻击的第一道防线。

主要关键词 / 话题标签

#OpenClaw #安全养虾 #服务器安全 #端口防护 #远程访问安全 #安全审计

夜雨聆风

夜雨聆风