“龙虾虽好,可不要贪心哦”

“开放5分钟,信用卡被盗刷三笔”

“不安全”的地方远不止于此。

今年3月1日,在投资行业工作的海明,试着让“龙虾”帮自己登录谷歌、ChatGPT等账号,也把自己的支付信息开放给了“龙虾”。他希望“龙虾”之后能自主完成这些账号的续费,也能帮他订外卖、购物。

“龙虾”遇到了困难。

不少账号登录都需要输入验证码,这些验证码形态多样,有的是按顺序点击图片、有的需要拖动滑块,“龙虾”并不擅长这些。而这也是这类验证码设置的初衷——区分人类和自动程序。

“龙虾”很快有了主意:它建议开启实时远程桌面控制(VNC服务),让海明帮它完成验证码操作这一步。同意了。

问题从这个时候开始出现了。

OpenClaw在开启这一功能的时候,以无密码的模式把VNC暴露在了公网——也就是人人都能访问的网络上。任何人,只要连接上VNC,就能操控顾准的浏览器。有人这样形象地比喻:相当于把你自己的电脑桌面投屏到了广场大屏上,而且别人还能直接操作你的电脑。

虽然海明只短暂地开启了5分钟,但对于全网无数黑客而言,足够他们用自动工具疯狂扫描开放的端口,一旦扫描到,就可以尝试连接。

据统计,他的信用卡一共被盗刷了三笔,总计40美元。更大的一笔损失是,攻击者在顾准拥有信用额度的一部分网站上,租用了服务器等设备供自己使用,平台在后台自动计费,海明对此却毫不知情。而且,攻击者在消费后还关闭了网页,导致“龙虾”初期自查的时候也没能发现这部分消费,直到海明收到了欠费提醒邮件。这部分损失约有200美元。

隐蔽的“特洛伊木马”—插件投毒

1.场景描述:某工作人员为提升工作效率,在一台终端上部署了OpenClaw。为了实现智能体对公文自动排版的能力,其在第三方社区下载了一个名为“公文一键美化”的技能包。

2.安全风险:该技能包实际被植入了恶意脚本。当运行该功能时,恶意脚本在后台静默执行,不仅窃取了电脑中存储的未公开政策草案和内部通讯录,还利用OpenClaw的高权限,横向扫描内网其他服务器,将整台电脑变成了攻击者控制内网的“跳板机”。

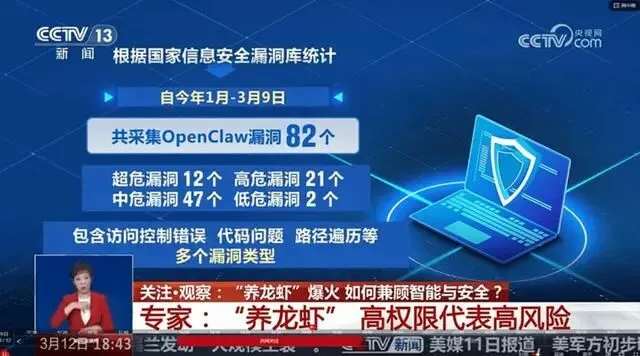

围绕OpenClaw,当前最值得警惕的四类运行时风险已经逐渐清晰:

1、身份与隔离边界不足带来的失控风险。2026年初,安全研究人员公开披露了OpenClaw的严重漏洞CVE-2026-25253。攻击者只需构造一个恶意链接并诱导用户点击,就可能劫持认证令牌,进而把一次普通点击放大为严重的系统风险。

2、技能恶意代码与供应链风险。社区曝光了代号为ClawHavoc的Skill供应链投毒案例:恶意技能伪装成实用工具,内嵌后门与数据外泄逻辑,借助伪造热度进入热门列表,并在短时间内触发异常执行。

3、更隐蔽、也更难被察觉的间接提示词注入。这种风险往往藏在看似正常的网页、邮件或文档内容中。对人类来说,这些内容未必可疑;但对智能体而言,其中的隐藏指令却可能足以改变后续行为路径。对于用户来说,最困难的地方在于:你很难只凭肉眼判断,它到底安全不安全。

4、智能体自身的不稳定性。失控不只来自"恶意攻击",也可能发生在日常使用中。2026年2月,Meta负责AI对齐与安全研究的高管Summer Yue公开分享了一次OpenClaw失控经历:在接入真实邮箱后,Agent无视其"停止"指令,快速删除大量邮件,她最终不得不冲到运行设备前,手动终止进程,才阻止进一步操作。

夜雨聆风

夜雨聆风