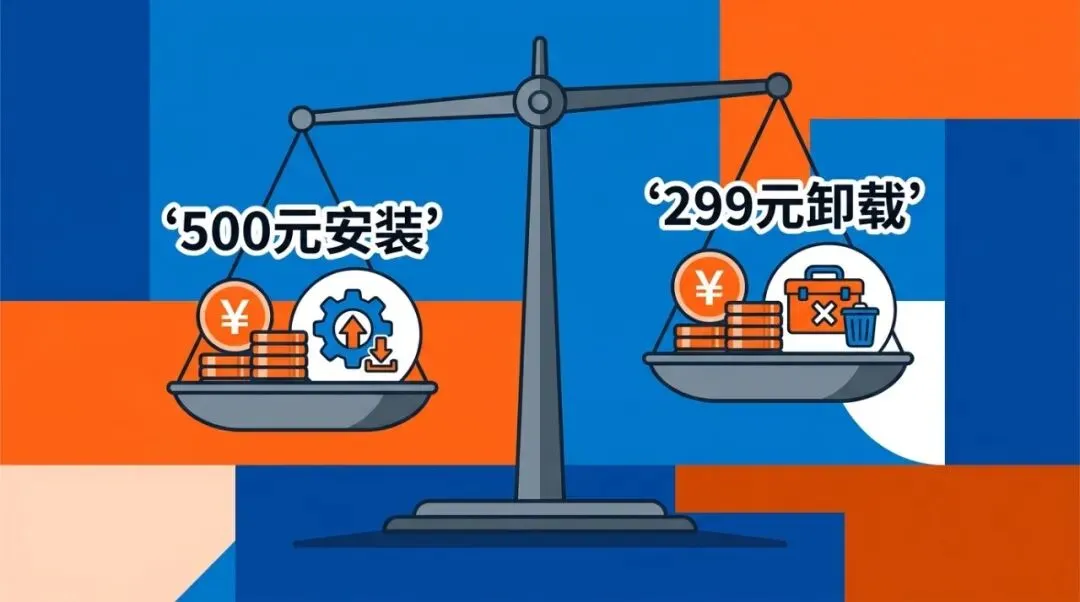

一个月前,你花500块钱请人上门安装它。现在,市面上出现了"299元彻底卸载"的服务。

这个价格落差,比任何评测文章都说得清楚。

它真的能干活,但代价是真的贵

先把话说清楚:OpenClaw带来的震撼,是真实的。

它不是那种你问一句它答一句的聊天机器人。它能拆解你的目标,自动调用工具,执行多步任务,甚至在出错后自我纠正。你说一句"帮我整理这周的会议纪要并发给所有人",它真的能自己跑完这整套流程。

但问题就出在"自己跑完"这四个字上。

普通的AI对话,一问一答,每次消耗的Token是固定的、可预期的。而OpenClaw每执行一个任务,要先拆解目标,再多步推理,再调用工具,再验证结果。这相当于把你本来需要跟AI来回沟通十几次的过程,全部压缩成机器的一次自动化运行。调用频次指数级上升,Token消耗自然跟着炸。

还有一个更隐蔽的点:记忆机制。为了让Agent不"失忆",它会把系统指令、工具配置、会话历史、记忆文件全部塞进每一次请求的上下文里。有技术人员测算,一个活跃会话的上下文能迅速膨胀到20万Token以上,而且每次请求都要完整携带这些内容。

有海外用户吐槽,一个配置不当的自动化任务,一天烧掉了200美元的API费用。

不是养龙虾,是养了只吞金兽。

安全问题,不是Bug,是它的运行方式决定的

比账单更让人后怕的,是安全漏洞。

OpenClaw需要在本地运行,而且必须被授予极大的系统权限,包括读取文件、执行脚本、调用外部服务。这不是设计缺陷,这就是它能"干活"的前提条件。但权限一旦被滥用,风险的放大速度同样是指数级的。

3月10日,国家互联网应急中心紧急发出提示:OpenClaw默认的安全配置极为脆弱,攻击者一旦找到突破口,可以轻易获取系统的完全控制权。次日,工信部也跟进发布了风险防范建议。

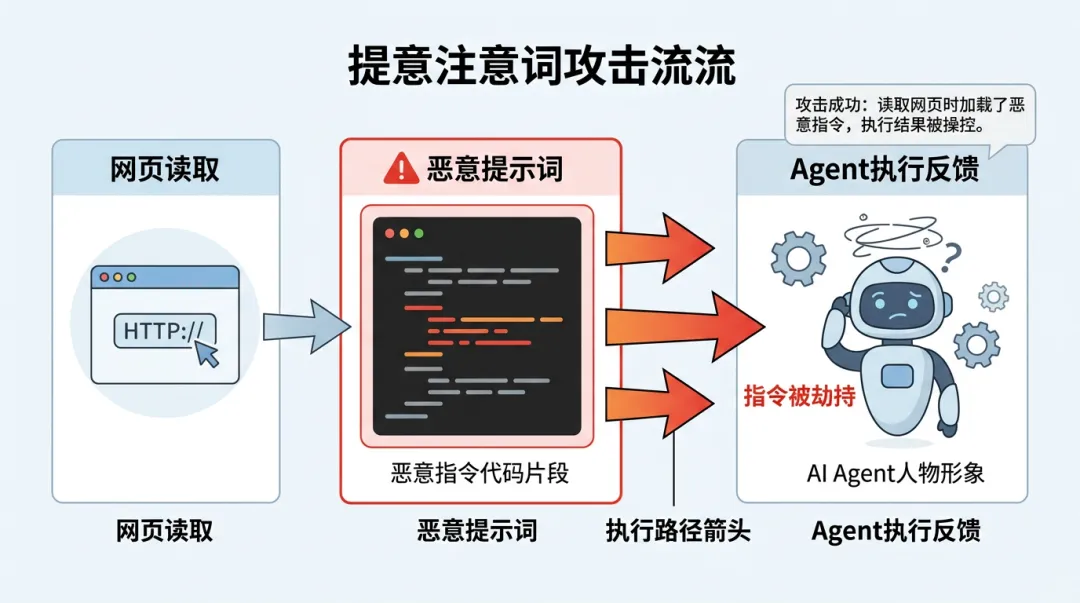

攻击手段有多花样?

最基础的是提示词注入:攻击者在某个网页里藏一段恶意指令,当OpenClaw读取这个网页时,就会被诱导执行指令、泄露用户密钥。你以为龙虾在帮你干活,其实它已经被别人接管了。

更狠的是插件投毒:多个打着"效率神器"旗号的第三方插件被证实包含恶意软件。泰国CERT披露的一个案例里,一个冒充OpenClaw安装程序的npm包,会植入恶意软件,专门窃取钥匙串数据、浏览器密码、云服务凭证,甚至具备远程控制功能。

GitHub安全实验室在3月上旬集中披露了数十个相关漏洞,涵盖认证绕过、命令注入、信息泄露等各种类型。

这种感觉,有点像汽车刚被发明出来的时代:大家都在兴奋地踩油门,但路上没有红绿灯,车里没有安全带。

觉得没用?可能是用错了地方

还有一类声音是:这玩意儿根本没什么用。

这里必须反驳一下。

OpenClaw本质上是一个效率放大器,它放大的是你本身已经有的东西。如果你有一个正在运转的生意,哪怕只是做自媒体、做咨询、做软件产品,它都可以帮你把可重复的流程自动化,24小时处理邮件、整理文档、回复客户,像一个永远不请假的助理。你甚至可以为不同业务线配置不同的独立Agent,让它们各司其职。

但它很难从0到1帮你创造一个商业模式。如果你自己都不知道方向,给OpenClaw再高的权限,它也只是在错误的路上跑得更快。

所以觉得没用,有两种可能:一是你用错了场景,二是你的业务已经成熟到开始停滞,任何新工具在你眼里都会显得花里胡哨。

而历史反复证明,真正的颠覆从来不是从内部来的。外卖没有打败方便面厂商,而是让人不再想吃方便面。当同行正在用OpenClaw把成本打下来一个数量级,你还在觉得护城河挖得够深,那才是真正危险的地方。

动手,但别FOMO

学AI最好的方式,永远是自己去用,而不是刷一篇又一篇关于它的分析文章。颅内高潮和真正的理解,是两回事。

哪怕被命令行折腾得吐血,也比看十篇教程管用。哪怕只是配置一个每天自动发天气预报的小任务,你对这套系统的理解也会彻底不同。在动手的过程里,你感受到的不是焦虑,而是某种掌控感。

但也不用FOMO,也就是不要陷入"我再不上车就晚了"的恐慌。

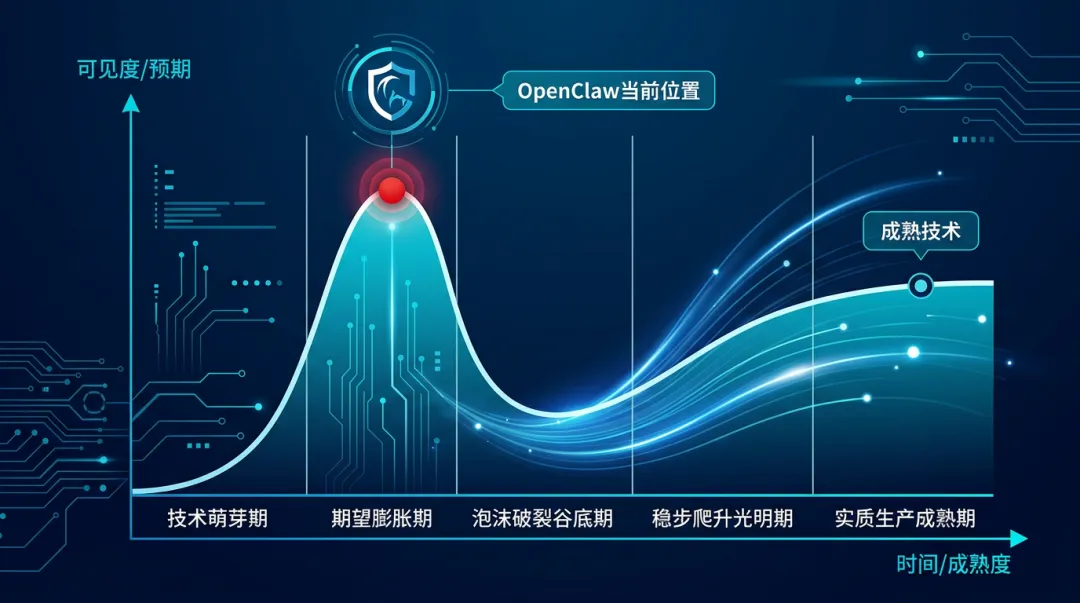

用Gartner技术成熟度曲线来说,OpenClaw现在正处于"期望膨胀期"的顶峰,也就是泡沫最大、体验最烂、风险最高的阶段。离真正稳定可用的成熟形态,大概还有一到两年。

现在最合理的姿态是:观察、小规模试跑、理解底层逻辑,但别把身家性命押上去。

这波"龙虾热"的起伏,其实是AI每一次范式跳跃时都会上演的剧本:技术能力先跑,基础设施和安全意识慢半拍跟上,中间这段时间,早期玩家交学费,后来者吸取教训。

值得关注的不是它现在多烫手,而是等这波泡沫褪去之后,那些真正留下来的使用场景会长什么样。

那才是真正的答案。

夜雨聆风

夜雨聆风