📌 太长不看版

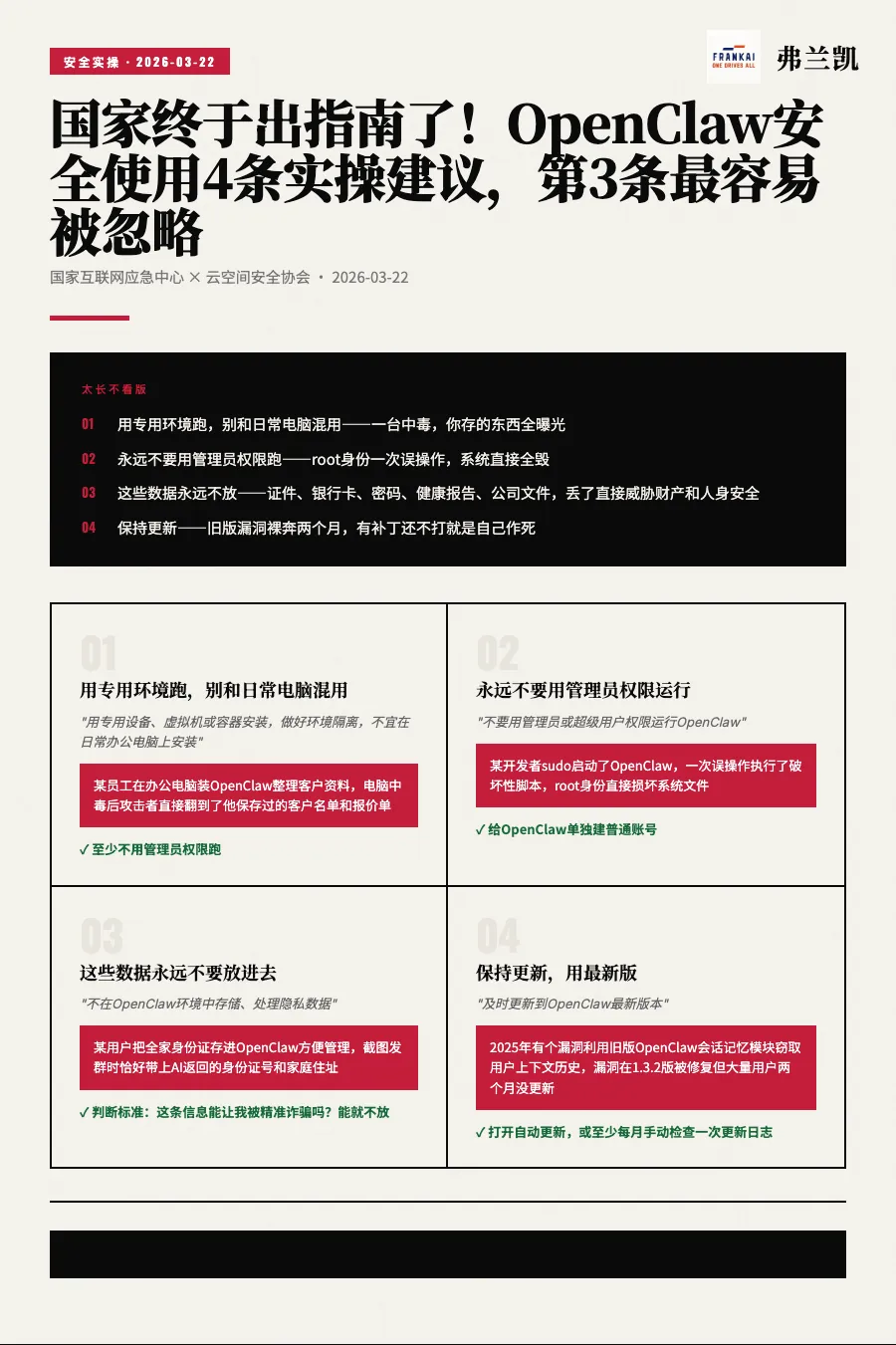

🔒 建议一:用专用环境跑,别和日常电脑混用——一台中毒,你存的东西全曝光

🚫 建议二:永远不要用管理员权限跑——root身份一次误操作,系统直接全毁

🛡️ 建议三:这些数据永远不放——证件、银行卡、密码、健康报告、公司文件,丢了直接威胁财产和人身安全

🔄 建议四:保持更新——旧版漏洞裸奔两个月,有补丁还不打就是自己作死 3月22日,国家互联网应急中心和云空间安全协会联合发布了一份《OpenClaw安全使用实践指南》。

正文。

看完新闻很多人第一反应:我又没干什么坏事,管我啥事?

说实话我也这么想。但仔细看完发现,这份指南的本质不是在管你,而是在帮你划边界——告诉你哪些信息可以放心交给AI,哪些放进去就等于裸奔。

普通人只需要记住4件事,每条后面都有真实发生过的教训。

建议一:用专用环境跑,别和日常电脑混用

官方说:用专用设备、虚拟机或容器安装,做好环境隔离,别装在日常办公电脑上。

真实教训:某公司员工在自己的办公电脑上装了OpenClaw,用来整理客户资料和内部文档。结果电脑中毒被入侵,攻击者直接翻到了他在OpenClaw里保存过的客户名单和报价单——这份名单后来出现在了竞争对手的营销资料里。

现实做法:如果你用自己电脑,至少不要用管理员权限跑OpenClaw,给它建一个普通用户账号,让它运行在隔离环境里。代价低很多,安全感高不少。

建议二:永远不要用管理员权限运行

官方说:不要用管理员或超级用户权限运行OpenClaw。

真实教训:有个开发者在Linux服务器上习惯性sudo所有命令,顺手也sudo启动了OpenClaw。后来一次对话中不小心让它执行了一个带破坏性的脚本,由于是root身份,整个服务器的系统文件直接损坏,数据全丢,重装了半天才恢复。

教训:OpenClaw能执行命令,root权限下一个误操作就是系统级别的灾难。给它一个普通账号,让它"只能看不能改",是最低成本的安全措施。

建议三:这些数据永远不要放进去

官方说:不要在OpenClaw环境里存储处理隐私数据。

真实教训:一位用户把全家人的身份证照片、房产证、医保卡都存进了OpenClaw,用来"方便管理"。后来他把对话记录截图发到群里请教问题,截图里恰好带上了AI返回的部分内容——包括他父亲的身份证号和家庭住址。信息已经扩散,删掉截图也无济于事。

绝对不放的东西:身份证/护照/驾照照片、银行卡号和密码、健康报告、公司内部文件、账号密码、私人对话截图。一切丢了会直接影响你财产安全或人身安全的数据,都不要放。

一个判断标准:如果这个信息能让我被精准诈骗,它就不能进OpenClaw。

建议四:保持更新,用最新版

官方说:及时更新到OpenClaw最新版本。

真实教训:2025年有个漏洞是利用旧版OpenClaw的会话记忆模块,攻击者通过特殊构造的对话内容窃取了用户的上下文历史。这个漏洞在1.3.2版被修复,但有相当一部分用户因为嫌麻烦一直没更新,漏洞期内在网上裸奔了两个月。

做法:打开自动更新,或者至少每月手动检查一次更新日志,有安全修复就立刻升。

官方还说了什么

除了普通人,指南还给企业和云服务商提了要求——云主机加固、数据供应链安全等。说白了就是:AI工具普及到一定规模,监管部门就得出来划线了。

最后一句

4条建议说完了,你会发现核心就一句话:把OpenClaw当一个有权限的数字助理,而不是保险箱。

它能帮你写作、整理资料、分析数据,但不该是存放敏感文件的柜子。做到"隐私数据不过AI",你就已经超过大多数人了。

夜雨聆风

夜雨聆风