OpenClaw 最佳实践:先别急着接 20 个通道

如果你最近在折腾 OpenClaw,我先说结论:它最容易踩坑的地方,不是装不上,也不是模型不够聪明,而是你太快把它变成了一个高权限、长时间在线、边界还没画清楚的 agent。很多人第一天就想接 Telegram、Slack、WeChat、浏览器、exec、hooks、skills,一把梭全开。这样看起来很猛,实际上很容易把系统做成一个“不稳”的半成品。

我把 OpenClaw 的官方 README、onboard、security、exec approvals、skills、hooks 文档重新过了一遍。越看越觉得,OpenClaw 真正的最佳实践,不是堆能力,而是控制节奏。先把控制面跑稳,再把权限收紧,再把工作流下沉到 skills 和 hooks。顺序错了,后面全是返工。

OpenClaw 不是一个会聊天的脚本,它更像一个你要长期托管的控制平面。

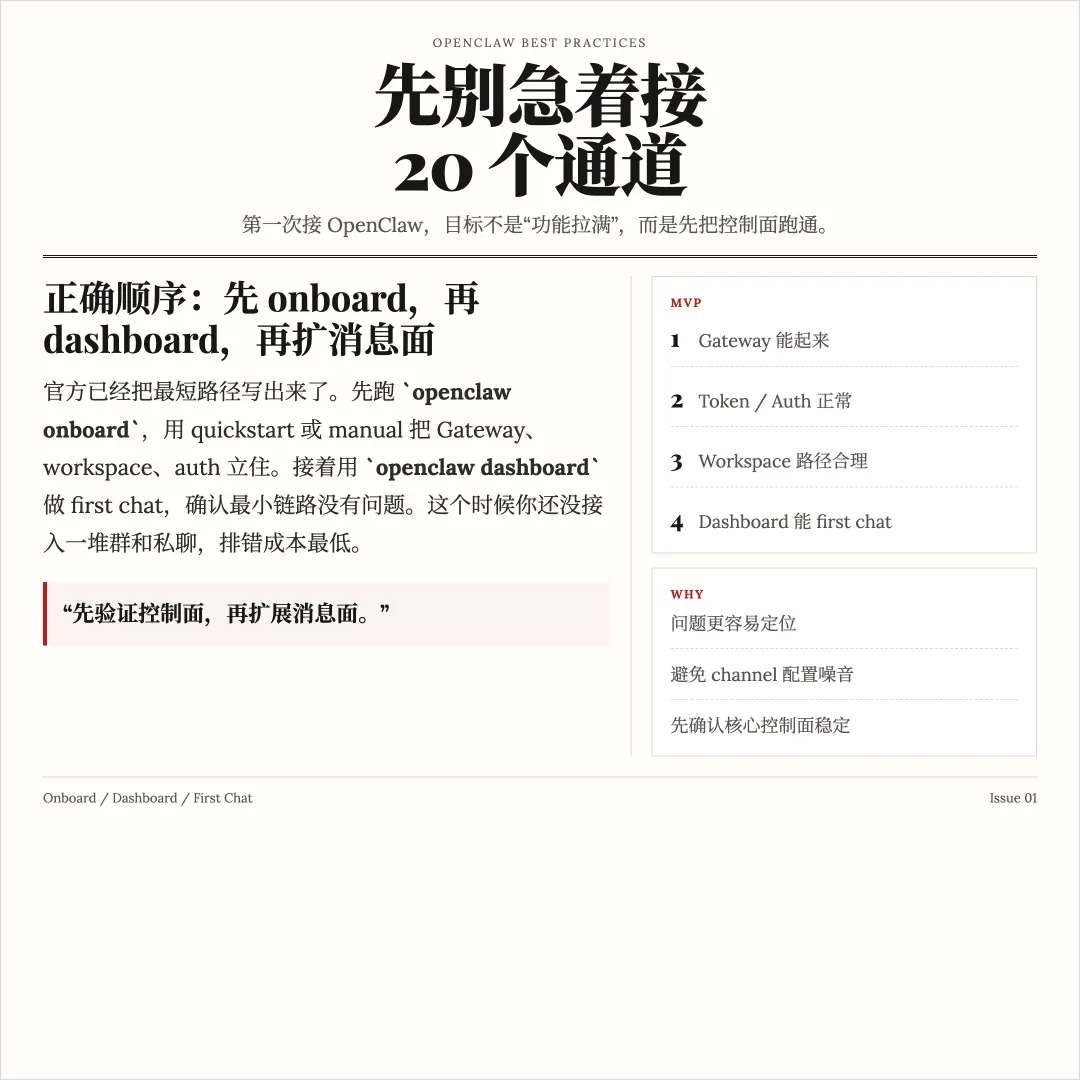

第一件事:先跑 onboard,不要上来就手搓配置

官方已经把最短路径写得很明白了:优先跑 openclaw onboard。如果你只是想先验证能不能用,走 quickstart 就行;如果你要自己决定端口、bind、auth,再走 manual。还有远程部署需求的话,官方连 remote mode 都给你铺好了。

这背后的逻辑很重要。你第一次接 OpenClaw,最该验证的不是“我能不能接 5 个群”,而是这 4 件事:

1. Gateway 能不能稳定起来。 2. token 和 auth 有没有配对。 3. workspace 路径是不是合理。 4. dashboard 或最小聊天链路能不能跑通。

官方文档甚至直接说了,最快进入 first chat 的方式是 openclaw dashboard,不是先接一堆通道。一旦你先把 Telegram、Slack、WeChat 全挂上,出问题时你根本不知道是 Gateway、模型、auth、channel、还是 session 路由出了错。

先验证控制面,再扩展消息面,这是所有 always-on agent 的基本心法。

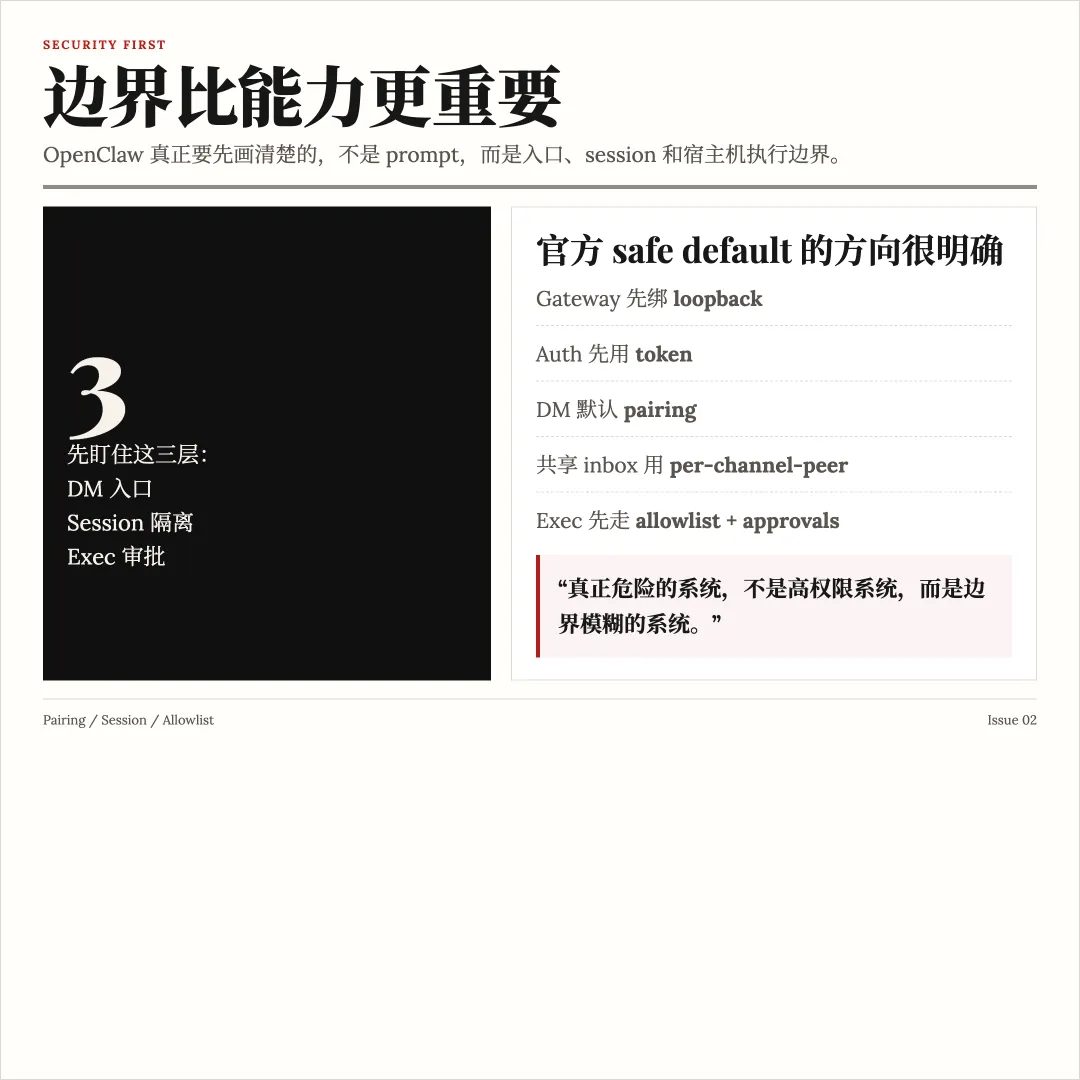

第二件事:把 DM、session、审批当成系统边界,而不是细枝末节

OpenClaw 官方 README 有一句话我非常认同:把 inbound DMs 当成 untrusted input。很多人会天然觉得“这是我自己的 assistant,有啥不安全的”。问题在于,一旦它接入真实消息通道,你面对的就不只是自己,还包括任何能给你发消息的人、任何会污染上下文的历史、以及任何可能诱导模型执行动作的内容。

所以安全第一步不是限制 shell,而是先限制入口。

我建议你直接按官方 safe default 的思路来:

• Gateway 先绑 loopback• auth 先用 token • DM 先走 pairing• group 默认要求 mention

这套配置一点都不花哨,但非常稳。为什么?因为它先把“谁能进来”和“谁能触发主链路”切干净了。README 里也明确写了,如果你要开放 public inbound DMs,需要显式 opt-in,而不是默认全开。

第二个容易被忽略的边界是 session。官方 security audit 会特别提醒:多个 DM sender 共用 main session 是风险。你把多个真人消息都揉进一个 session,本质上就是把上下文、审批状态、历史偏好全混在一起。你以为是“方便”,实际上是在给后面的误触发和串上下文埋雷。

如果你是共享 inbox、多账号、多通道环境,per-channel-peer 这种隔离思路,不是高级优化,而是底线配置。

真正危险的系统,不是高权限系统,而是边界模糊的系统。

第三件事:Exec approvals 要保守,不要一开始就给模型大权限

很多人玩 OpenClaw 的第一反应是:“我要让它帮我自动执行更多命令。”这想法没错,但顺序要对。OpenClaw 在这块做得其实很成熟,官方已经给了完整的 approvals 策略:deny、allowlist、ask、askFallback、autoAllowSkills,甚至连 per-agent allowlist 都考虑到了。

我的建议很直接:默认 deny 或严格 allowlist,askFallback=deny,高频只读命令进 allowlist,高风险写命令继续人工确认。这套策略会让你前几天感觉有点“慢”,但这是好事。因为你是在给系统建立稳定的行为边界,而不是让模型用宿主机权限自由发挥。

官方文档里还提到一个我觉得该重点看待的信号:如果你用较小模型、没开 sandbox、同时还给了 web/browser 能力,安全审计会直接报警。这个点我把它当成“风险提示”而不是“绝对阈值”,但态度很明确:模型越弱,工具边界就越要硬。

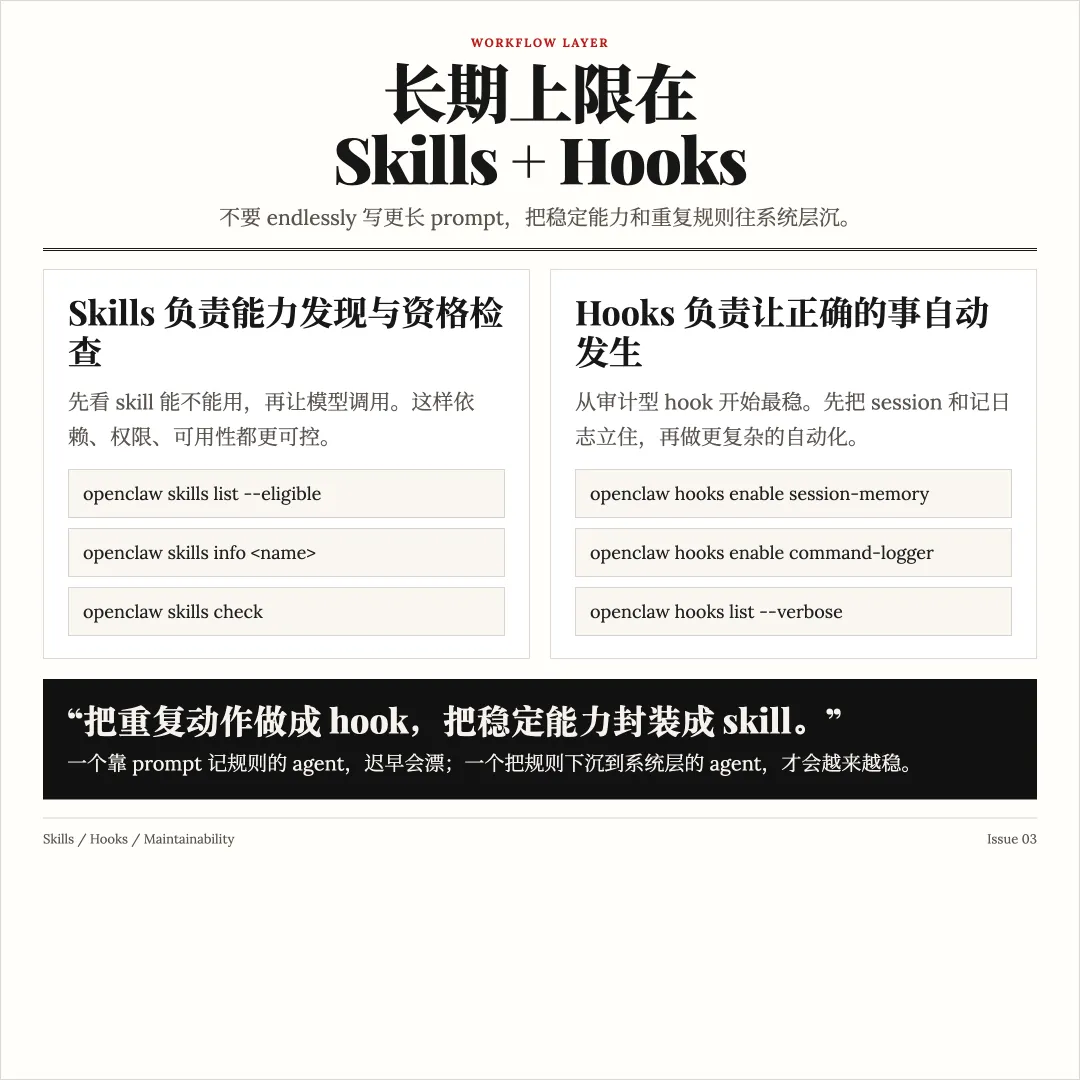

第四件事:OpenClaw 的长期上限,在 skills 和 hooks

很多人以为 OpenClaw 的成长路径是“换更强模型 + 写更长 prompt”。其实走到后面你会发现,真正让系统变强的,是 skills 和 hooks。

skills 解决的是“模型什么时候该调用什么能力”。官方已经把检查工具准备好了:skills list、skills list --eligible、skills info、skills check。这意味着你可以在运行前先看资格、看依赖、看可用性,而不是等模型半路撞墙。

hooks 解决的是“哪些事情根本不该每次靠人重复说”。比如 session-memory 负责在 /new 时沉淀会话记忆,command-logger 负责把命令事件记成审计日志。这种能力特别像成熟系统该有的样子:经验不是停留在聊天里,而是下沉进系统层。

如果你问我 OpenClaw 最值得投入的地方是哪,我会说不是“多接 3 个通道”,而是这两件事:

1. 把重复动作做成 hook。 2. 把稳定能力封装成 skill。

前者让你少掉重复劳动,后者让模型少掉临场发挥。一个靠 prompt 记忆规则的 agent,迟早会漂;一个把规则下沉到系统层的 agent,才会越来越稳。

真正靠谱的 OpenClaw 落地顺序

如果你想少走弯路,我建议直接按这个顺序来:

1. openclaw onboard跑通最小配置。2. 用 dashboard 验证 Gateway、auth、workspace、模型链路。 3. 先用 pairing、loopback、token 把安全默认值立住。 4. 跑一次 security audit,把明显风险先清掉。5. exec 先走 allowlist + 人工审批,不要一开始就全开。 6. 再去接消息通道、加远程部署、扩展 skills 和 hooks。

这套顺序看起来不性感,但真的有效。OpenClaw 一旦接上真实消息面,很多问题都会从“功能问题”变成“系统问题”。而系统问题最怕的,就是你没把边界先画清楚。

写在最后

OpenClaw 最佳实践,说到底就一句话:先跑稳,再放权,再扩展。

别急着证明它能做多少事,先确认它不会在错误的人、错误的 session、错误的权限下做错事。你把这套顺序走对了,后面接 channel、接 browser、接 hooks、接远程 Gateway,都会轻松很多。顺序走反了,功能越多,债越多。

如果你现在正准备把 OpenClaw 接进真实工作流,我建议你今天就做一件事:跑一遍 onboard,开一次 dashboard,再执行一次 security audit。做完这三步,你对这个系统的理解会完全不一样。

觉得有用的话,点个「在看」让更多人看到。

夜雨聆风

夜雨聆风