👇 正文开始 👇

📢 银狐样本分析系列 · 第 3 篇

持续拆解真实样本:从实战中学习的恶意软件分析笔记

目标:理解攻击技术 → 提取检测特征 → 反哺 EDR 检测能力

🦊 银狐木马 "Chrome" 变种分析

文件角色反转与编译器更换的技术演进

📌 关于本系列

「银狐样本分析」是一个持续的学习项目。通过分析银狐家族的真实样本,理解其技术演进,提取可用于 EDR 检测的特征。

📌 TL;DR

一个伪装成 Chrome 浏览器安装包的恶意样本,展现了银狐家族的重要技术演进:

- 文件角色反转

:DLL 伪装成 .1AT,PNG 伪装成.V- 导出函数

:152 个(介于 WPS 19 个和向日葵 211 个之间) - 编译器更换

:从 Delphi 切换到 MSVC - 新开发代号

: Androws/XiaobaoService- 相同隐写技术

:PNG IDAT 块填充,隐藏 15.14 MB 加密载荷 本文目标:对比 WPS/向日葵变种,分析架构演进,提取检测特征。

📖 样本概述

| 原始载体 | goo_win_x64_8.zip) |

| 攻击手法 | |

| 恶意家族 | |

| 分析样本 | FhbIis.exe9DOo.1AT / KRgB.V |

| 分析方法 |

文件提取路径

goo_win_x64_8.zip (伪装成 Chrome 安装包)

└── payload/E7S0/

├── FhbIis.exe (加载器, 503.5 KB)

├── 9DOo.1AT (解密 DLL, 3127 KB) ← 扩展名伪装

└── KRgB.V (PNG 隐写载体, 14.50 MB) ← 扩展名伪装初始分析过程

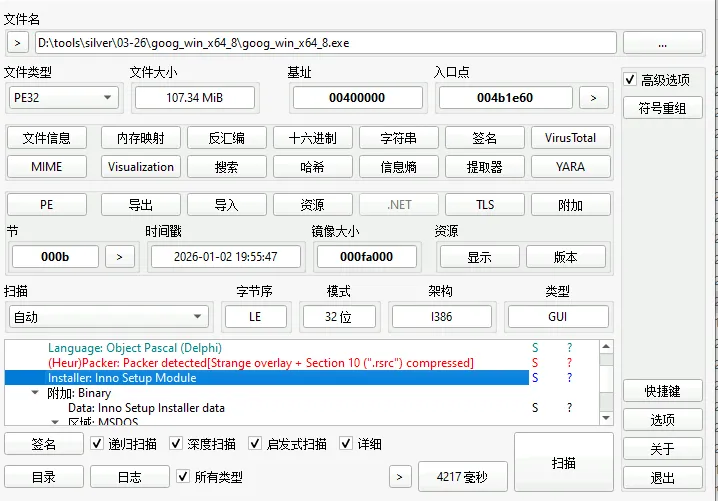

安装包解包

原始样本 goo_win_x64_8.exe 使用 Inno Setup 打包:

- 文件大小

:107.34 MiB - 编译器

:Delphi (Object Pascal) - 打包工具

:Inno Setup Module - 特殊特征

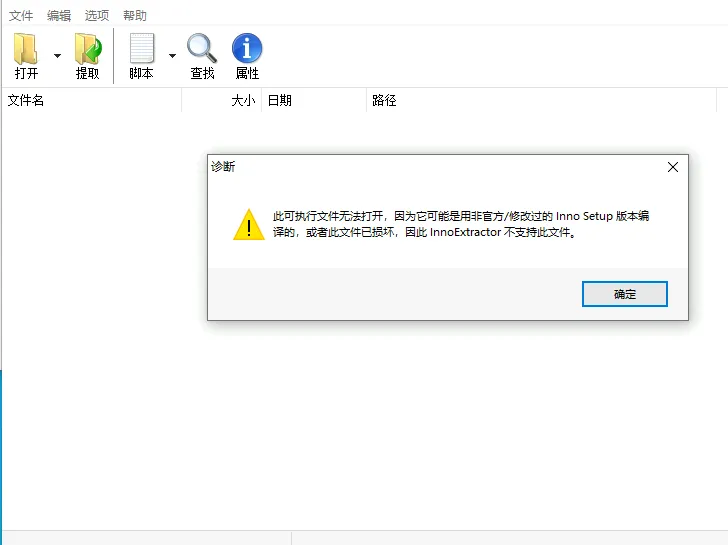

:新版 Inno Setup,旧版 InnoExtractor 无法打开

诱饵文件分析

样本包含两个带有有效数字签名的诱饵文件:

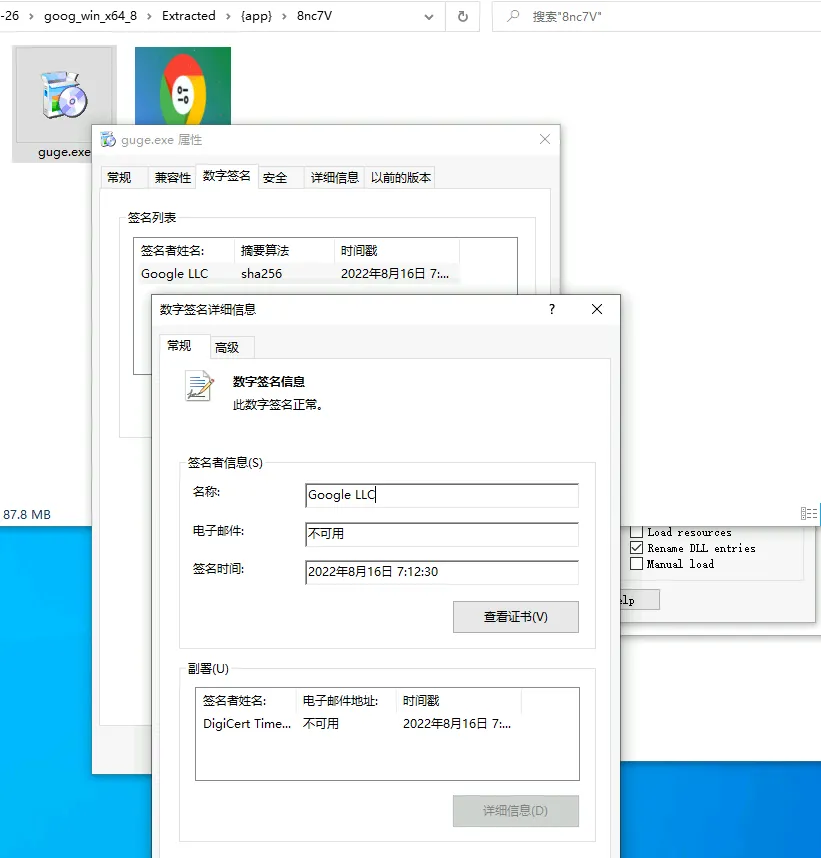

Google 签名诱饵 (gue.exe)

- 签名者

:Google LLC - 签名时间

:2022年8月16日 - 证书状态

:有效 - 文件大小

:87.8 MB

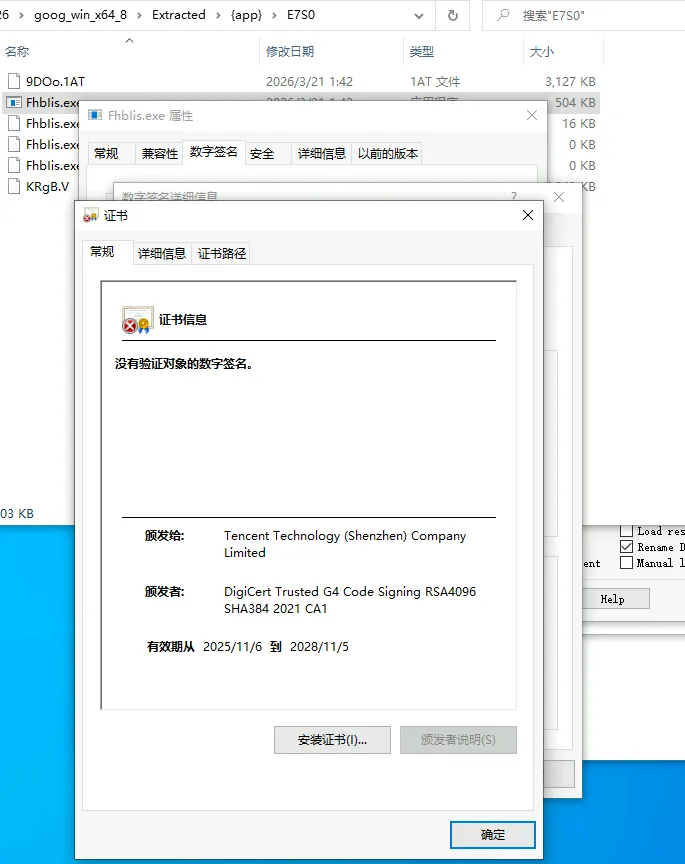

腾讯签名诱饵 (FhbIis.exe)

- 颁发给

:Tencent Technology (Shenzhen) Company Limited - 有效期

:2025/11/6 - 2028/11/5

⚠️ 注意虽然显示"没有验证对象的数字签名",但证书本身是有效的腾讯签名,这是恶意文件伪装的特征。

核心载荷提取

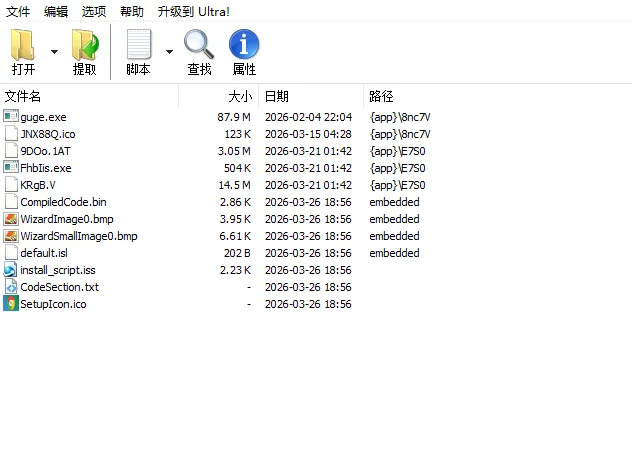

使用新版 Inno Setup 提取工具解包后,获得以下文件:

gue.exe | {app}\8nc7V | ||

JNX88Q.ico | {app}\8nc7V | ||

9DOo.1AT | {app}\E7S0 | 解密 DLL | |

FhbIis.exe | {app}\E7S0 | 加载器 | |

KRgB.V | {app}\E7S0 | PNG 隐写载体 | |

install_script.iss |

提取路径:{app}\E7S0\ 目录包含三个核心恶意组件。

🔍 攻击链全景

用户下载 "Chrome 安装包" │ ▼执行 ZIP 解压/安装程序 │ ├─ 释放合法 Chrome 安装程序(诱饵,具有 Google 签名) │ └─ 释放恶意组件 │ └─ 部署核心载荷: ├── FhbIis.exe (加载器) ├── 9DOo.1AT (解密 DLL,扩展名伪装) └── KRgB.V (PNG 隐写载体,扩展名伪装) │ ▼ FhbIis.exe 执行 │ ├─ 加载 9DOo.1AT ├─ 调用 71 个 DLL 导出函数 │ └─ 9DOo.1AT 执行: │ ├─ PEB Walk 获取 API 地址 ├─ 内存自解密 (.text 节熵值 8.0) ├─ 读取 KRgB.V ├─ 从 IDAT 提取 14.44 MB 加密数据 ├─ 解密 Payload (熵值 8.000) └─ 内存加载执行最终 RAT💡 关键发现

银狐使用 有效 PNG 图片 作为隐写载体,图像可正常打开显示,但在合法图像数据后藏有 14.44MB 加密 payload。

📌 第一层:文件角色反转

与历史变种的对比

与 WPS/向日葵变种不同,Chrome 变种的文件角色发生了反转:

FhbIis.exe | .exe | ||

9DOo.1AT | .1AT | ||

KRgB.V | .V |

策略分析

传统变种: DLL → 使用 .dll 扩展名 PNG → 使用 .png 扩展名Chrome 变种: DLL → 伪装成 .1AT (看似未知格式) PNG → 伪装成 .V (看似视频文件)💡 攻击意图:通过非标准扩展名增加分析难度,躲避基于扩展名的静态检测。

📌 第二层:加载器分析 (FhbIis.exe)

基本信息

31f092b0a3efd26d569c539b58ab534f | |

e4cc60a0cb667a2004d68fb33e9863de062c0b72dcdbdbf2a18b0b3a43454e13 | |

节结构分析

.text | 7.999 | ||||

.rdata | |||||

.data | |||||

.pdata | |||||

.detourc | |||||

.detourd | |||||

.rsrc | |||||

.reloc |

导入分析

从 9DOo.1AT (DLL) 导入 71 个混淆函数:

pNzKrbRbdVJverYfaRNC

RvOXpHGnYiuUArMQQKI

qGlrRotnlfiGaMZgfDx

MOXbWvrbNCdmTCNuIGYdYNPfYVxa

xqropiHUFfUDrMZ

xKujXQbRzTAXsDlZMIaWzMDcTBPFerIytoSgw

...导入函数数量对比:

WPS 变种:15 个 向日葵变种:52 个 Chrome 变种:71 个 ← 功能调用最细化

PDB 路径分析

E:\workplace\Androws\p-d78c0e6709304211b73976c5efcfb362\Build\bin\Release\XiaobaoService.pdb| 开发组织 | |

| 项目名称 | |

| 编译配置 | |

| 工程结构 | |

| 工具链 |

重要发现:此变种使用 MSVC 编译,而非之前变种的 Embarcadero Delphi!

关键字符串

服务相关: XiaobaoService.exe,Service Starting...,RegisterServiceCtrlHandlerExUAC 相关: CreateProcessAsUserW,StartProcessAdmin,CreateUACToken安全软件: SecuritySoftwareType,security_software_typeQt 框架: Qt5Core.dll,Qt5Widgets.dll,QApplication,qimei.dll进程名: ABoxHeadless.exe,AndrowsAssistant.exe,AndrowsLauncher.exe

📌 第三层:解密 DLL 分析 (9DOo.1AT)

基本信息

1d90b6182f15f660226a2e04e2cf413e | |

6534bad5a9d28343427a6a0956bc1d8e6637d14f77fc1392c7cf18a3e8321771 |

节结构分析

.text | 8.0 [HIGH] | ||||

.rdata | |||||

.pdata | |||||

.J%J | 7.515 [HIGH] | ||||

.reloc |

导出表分析(152 个混淆导出)

导出函数数量:152 个

介于 WPS 变种 (19 个) 和向日葵变种 (211 个) 之间,表明架构进化处于中间阶段。

导出函数命名特征:

全部使用混淆命名 长度不固定,从 3 字符到 50+ 字符 无语义信息

部分导出函数列表:

AUXtEvgdKA | ||

AbEAO5YFcPwFEfgX | ||

AnpnuItvneRtyPoynRNeu | ||

Au6HqKdTQBtXVG3HkYKrW | ||

BfK6Ol3da5Qb9z00hFQfXe3 |

导入表(极度精简)

仅导入 KERNEL32.dll 中的:

LocalAllocLocalFree

所有其他 Windows API 均通过运行时动态解析获取,不出现在导入表中。

📌 第四层:PNG 隐写分析 (KRgB.V)

文件真实类型

53c29dda2bb7cbb8d5d578d742b46b43f5be35d8a245145d4349bbbdd63377b4 |

隐写手法:IDAT 块填充

IDAT 块结构:

第 1 个 IDAT 块:37,314 bytes(有效 zlib 图像流) 第 2-1852 个 IDAT 块:8,192 bytes each(隐藏 Payload)

IDAT 块布局:┌─────────────────────────────────────────┐│ IDAT #1 (37,314 bytes) │ 真实图像数据 ││ IDAT #2~1852 (1851个) │ 加密 payload ││ IEND │ 正常结束标记 │└─────────────────────────────────────────┘隐藏 Payload 特征

| 隐藏 Payload 大小 | 15,144,892 bytes | ~14.44 MB |

| 8.000 | ||

32454223569f2720... |

与历史变种对比:

| Chrome 变种 | 14.44 MB | 8.000 |

🎯 为什么选择 Chrome?搜索场景的精准利用

官网不可访问 = 搜索结果主导

核心差异:WPS/向日葵 与 Chrome 的本质区别

| Chrome | 国内无法直接访问 | 被迫搜索 | 高(仿冒网站混入) |

攻击场景还原

用户需要安装 Chrome │ ▼访问 google.com/chrome → 连接失败/无法打开 │ ▼转向百度/必应搜索"Chrome离线安装包" │ ▼搜索结果第1页: ├─ 广告位:某下载站(可能含木马) ├─ 自然排名:百度网盘分享(可能含木马) ├─ 自然排名:CSDN/博客园教程(带第三方链接) └─ **没有官方网站** │ ▼用户点击看似正规的下载站/网盘链接 │ ▼下载到恶意样本(goo_win_x64_8.zip) │ ▼执行安装 → 正常安装 Chrome + 后台植入木马💡 结论:攻击者精准利用了国内特殊的网络环境——用户因无法访问官网而被迫通过搜索引擎寻找安装包,大大增加了接触仿冒网站的风险。

🔬 与历史变种对比

架构演进

| 文件角色 | 反转 | |||

| 导出函数数量 | 152 | |||

| 加载器导入 | 71 | 功能调用最细化 | ||

| 编译器 | MSVC | |||

| PDB 路径 | secinit.pdb | Landun/ACE-Setup | Androws/XiaobaoService | |

| 特殊节名 | .-o0 | .nC5 | .J%J | |

| PNG 隐藏数据 | 14.44 MB |

技术特征延续(家族确认)

以下特征保持一致,确认同一家族:

3 文件架构模式(加载器 + DLL + PNG) PNG IDAT 块填充隐写技术 API 动态解析(仅导入 LocalAlloc/LocalFree) 整节加密(.text 熵值 ~8.0) 混淆导出命名 800×600 PNG 图像尺寸

主要变化

- 文件角色反转

:DLL 和 PNG 使用非常规扩展名( .1AT、.V) - 编译器更换

:从 Delphi 切换到 MSVC - 新开发代号

: Androws/XiaobaoService - 导出函数适中

:152 个,介于 19 和 211 之间 - 时间戳更新

:2022 年(vs 2013/2009)

🛡️ 检测要点

文件层面

.1AT.V、.SF、.r8l 等伪装 | |

.text | |

LocalAlloc/LocalFree 的 DLL |

行为层面

.1AT、.V 等非常规扩展名文件 | |

XiaobaoService 相关服务 |

内存层面

检测 PEB Walk 行为 监控 VirtualAlloc/VirtualProtect 的 RWX 权限分配 扫描内存中高熵数据块(熵值 >7.9)

📊 MITRE ATT&CK 映射

.text | ||

.1AT、.V) | ||

XiaobaoService) | ||

CreateUACToken) |

🔑 核心结论

┌─────────────────────────────────────────────────────────────┐│ 本次分析的核心发现 │├─────────────────────────────────────────────────────────────┤│ ││ 1. 文件角色反转 ││ └── DLL 伪装成 .1AT,PNG 伪装成 .V ││ ││ 2. 编译器更换 ││ └── 从 Delphi 切换到 MSVC,新的开发工具链 ││ ││ 3. 新开发代号 ││ └── "Androws" / "XiaobaoService" ││ ││ 4. 中等模块化 ││ └── 152 个导出函数,介于 WPS (19) 和向日葵 (211) 之间 ││ ││ 5. 技术延续 ││ └── 保持成熟的反分析技术:API 隐藏、代码加密、PNG 隐写 ││ ││ 6. 诱饵多样化 ││ └── Chrome 浏览器用户成为新目标 ││ │└─────────────────────────────────────────────────────────────┘威胁评估:

威胁等级:高危 检测难度:高(多层加密、内存加载、合法签名诱饵、扩展名伪装) 传播风险:中-高(依赖社会工程学)

建议:

对此变种进行动态分析,提取最终 Payload 和 C2 通信特征 部署基于 PDB 路径 ( Androws、XiaobaoService) 的静态检测规则监控非标准扩展名文件( .1AT、.V)的加载行为加强 Chrome 浏览器官方下载渠道的安全监控

📚 IoC 清单

文件 IoC

FhbIis.exe | 31f092b0a3efd26d569c539b58ab534f | ||

9DOo.1AT | 1d90b6182f15f660226a2e04e2cf413e | ||

KRgB.V |

文件扩展名特征

.1AT | ||

.V |

字符串特征

PDB 路径特征:

E:\workplace\Androws\Build\bin\Release\XiaobaoService.pdb开发代号:

AndrowsXiaobaoService

技术特征 IoC

.text | |

LocalAlloc/LocalFree | |

EDR实战派 | 专注终端安全与威胁检测的技术实战号

🛡️ 终端安全 · EDR · 威胁检测 · 安全运营

夜雨聆风

夜雨聆风