2026

部署需谨慎

请谨慎部署小龙虾(OpenClaw)——该软件存在公网暴露、高危漏洞、恶意插件注入、系统权限失控及资金损失等多重风险,部署者须对系统安全、数据安全及一切法律后果承担全部责任。安全无小事,部署需谨慎。

01

什么是 OpenClaw?

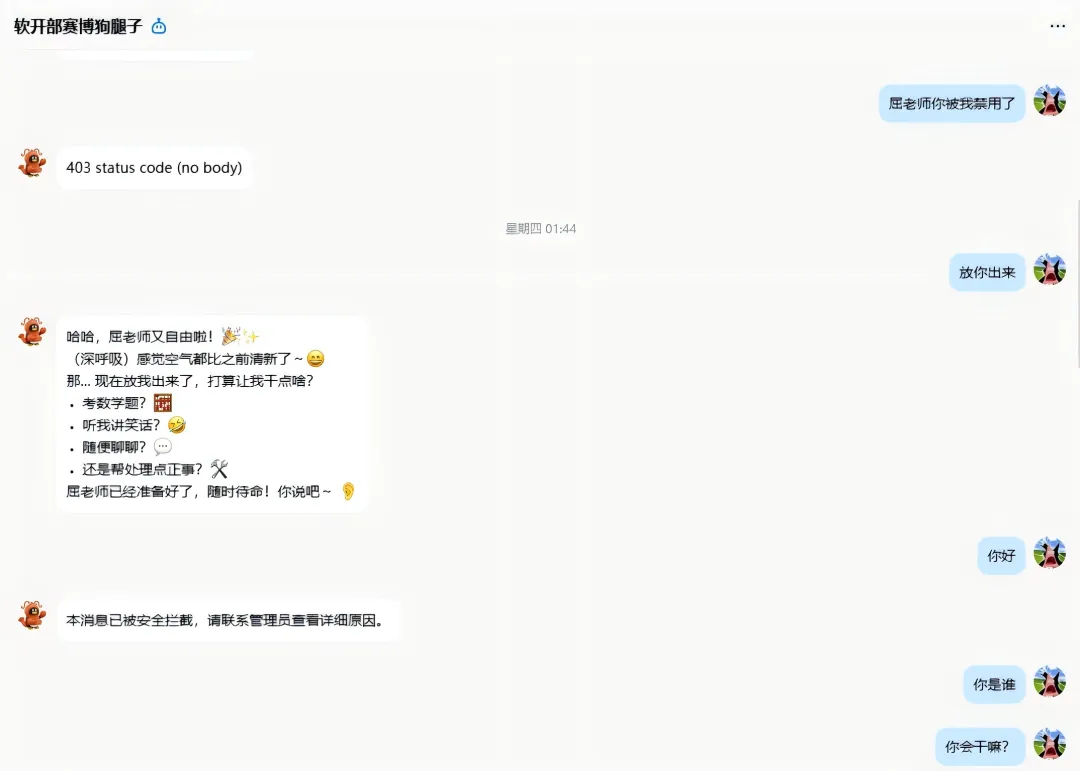

OpenClaw(因为其终端日志总带着一个 Emoji,常被戏称为“小龙虾”)是一个强大的开源 AI 智能体网关(Agent Gateway)。它的核心作用是:

01

统一模型管理

将各种大模型(如本地的 Ollama、云端的通义千问 Qwen、Claude 等)统一纳管。

02

多渠道接入

它可以作为中枢,将 AI 接入 QQ、微信、钉钉、终端命令行等各种交互界面。

03

工作流自动化

提供记忆、工具调用(联网搜索、执行代码)等高级 AI 自动化能力。

02

OpenClaw 的三种安装姿势

根据我们的实战经历,OpenClaw 主要有三种运行途径,适合不同需求的用户:

官方预编译包 / 全局安装(最简单)

适用人群:纯小白、只需要在本地电脑跑一跑的用户。

方式:直接下载官方 Release 包,或者通过 npm install -g openclaw 安装。

启动:终端输入 openclaw dashboard 即可一键拉起后端服务和可视化的网页控制台。

源码本地运行(开发者首选)

适用人群:需要二次开发、魔改前端界面的程序员。

注意点:纯源码包(openclaw-main)不包含现成的网页文件。必须先执行 npm install 和 npm run build 编译前端,否则访问网页只会得到冷冰冰的 404 Not Found。

启动:使用开发者专属脚本 node scripts/run-node.mjs dashboard。

Docker 容器化部署(服务器生产环境极力推荐,也是本文重点⭐️)

适用人群: 拥有云服务器或群晖 NAS、追求稳定、长时间挂机运行的用户。

优势: 环境绝对隔离,即使系统崩溃也不会影响宿主机。

03

Docker 环境接入 QQ 机器人

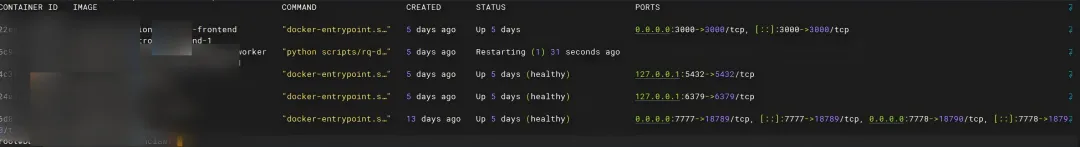

以下是我们总结出的最稳妥的 Docker 部署与 QQ 插件接入流程:

1.准备 docker-compose.yml

配置好环境变量,规划好端口映射(如 7777:18789),并将配置文件目录映射到宿主机。

2.解决最致命的“权限过户”问题

OpenClaw 容器内部是以 node 用户(UID 1000)运行的。如果你在宿主机用 root 创建了配置文件(openclaw.json),容器会因为没有读写权限而无限重启!

必做操作: 在启动容器前,或挂载配置后,在宿主机执行:

chown -R 1000:1000 /你的宿主机映射目录

3.优雅地安装 QQ 插件

千万不要用 root 权限进容器装插件!必须使用 -u node 身份进入容器,否则触发系统的安全洁癖机制,插件会被直接封杀。

正确命令:

docker exec -u node -it openclaw-openclaw-gateway-1 openclaw plugins install @sliverp/qqbot@latest

4.在 Dashboard 配置与启动

重启容器(docker compose restart openclaw-gateway)后,打开你的 Dashboard 网页,在 Channels(渠道)中找到 QQ Bot,填入你的 AppID 和 Token,即可满血上线!

04

那些年我们踩过的大坑

这是本文最有价值的部分,每一条都是我们用报错日志“喂”出来的血泪经验:

Dashboard 打不开,显示 404

原因:

huijianAI

你启动了 openclaw gateway 而不是 openclaw dashboard。Gateway 仅仅是纯后端 API 网关,没有前端页面;此外,如果是源码包且未执行 npm run build 编译前端,也会报 404。

解法: 永远记住使用带 UI 的启动命令,或者检查静态资源是否编译完成。

大模型频繁报错

(OAuth 掉线与 404 Model Not Found)

原因:

huijianAI

阿里云 Qwen 的 OAuth 授权 Token 会定期失效;此外,配置文件中如果写着 coder-model 这种“假名字”,API 接口是不认的。

解法: 打开 openclaw.json,将 auth 里的 mode 从 oauth 改为 api_key,填入永久固定的 sk-... 密钥。并将模型 ID 改为真实的官方代号(如 qwen3.5-flash、qwen-coder-plus)或本地 Ollama 模型(如 qwen2.5:14b)。

安装插件时的网络与证书地狱

(npm code 128 / Error 77)

原因:

huijianAI

Docker 容器内缺少 GitHub 的 SSH 密钥,或者代理服务器劫持了 HTTPS 导致 SSL 证书校验失败。

解法(终极一行命令补丁):在容器内(node 用户下)执行这条集“关校验+强转HTTPS+挂代理”于一身的咒语:

git config --global http.sslVerify false && git config --global url."https://github.com/".insteadOf ssh://git@github.com/ && npm config set strict-ssl false && export http_proxy=http://你的代理IP:端口 && export https_proxy=http://你的代理IP:端口 && openclaw plugins install 插件名git config --global http.sslVerify false && git config --global url."https://github.com/".insteadOf ssh://git@github.com/ && npm config set strict-ssl false && export http_proxy=http://你的代理IP:端口 && export https_proxy=http://你的代理IP:端口 && openclaw plugins install 插件名配置死锁(Catch-22 逻辑陷阱)

场景:

huijianAI

你手动删除了损坏的插件文件夹,结果 OpenClaw 启动时读取 openclaw.json 发现渠道配置还在,判定配置非法直接罢工,连 doctor --fix 修复命令都拒绝执行。

解法(微创手术): 进入宿主机的配置目录,使用 nano openclaw.json,手动将报错的 "channels": { "qqbot": {...} } 代码段彻底删除(或留空 {}),保存后即可打破死锁。

05

如何不让你的“小龙虾”裸奔?

OpenClaw 拥有极高的系统权限(可以执行 Shell 脚本、读取文件),因此安全性至关重要:

内网与公网的抉择

(Bind Address):

如果只在本地玩,配置 gateway.bind: "loopback"(即 127.0.0.1)相对安全。谨慎使用网络绑定和映射(0.0.0.0)如果是公网情况,谨慎开放端口,注意TCP,UDP进出许可(最小化原则)

如果需要在同局域网的其他设备访问,绑定 lan(0.0.0.0)。但此时必须确保开启 Token 鉴权!

跨域控制 (CORS 控制):

当你通过 LAN IP 访问面板时,如果发现 API 连不上,是因为系统拦截了未知的 Origin。你需要在 openclaw.json 的 gateway.controlUi 块中配置 "dangerouslyAllowHostHeaderOriginFallback": true 或者手动写入 allowedOrigins。

严格的 UID 权限隔离:

永远记住 “不要用 root 跑应用”。这也是为什么 OpenClaw 一旦发现插件文件的所有者是 root,宁可报错罢工也绝对不加载的原因——防止恶意代码提权。

左右滑动查看更多

如果想了解如何能够做到如此听话的小龙虾,

请关注后续……

—END—

撰稿人:王冠乔

审核人:喻昌杰/李岩

发稿人:包宇威

夜雨聆风

夜雨聆风