一、OpenClaw 核心架构与 Token 定位

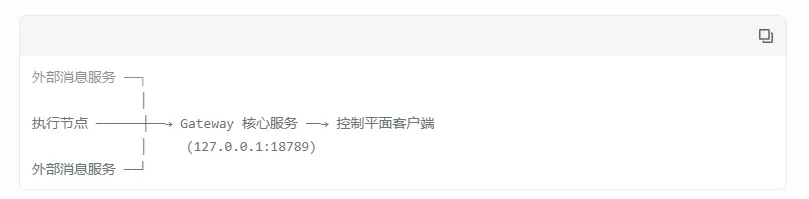

1.1 系统架构全景

OpenClaw 采用 中心化网关架构,所有消息渠道(WhatsApp、Telegram、Slack 等)与执行节点(macOS、iOS、Android、Headless)均通过单一 Gateway 守护进程统一管理。控制平面客户端(CLI、Web UI)与执行节点通过 WebSocket 协议 接入网关,实现指令下发与状态同步。

1.2 Token 的双重角色

| Gateway Token | openclaw config get gateway.auth.token | ||

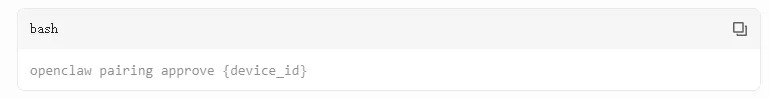

| 设备配对 Token | openclaw pairing approve {device_id} | ||

| OAuth Token |

二、Token 生成与鉴权机制详解

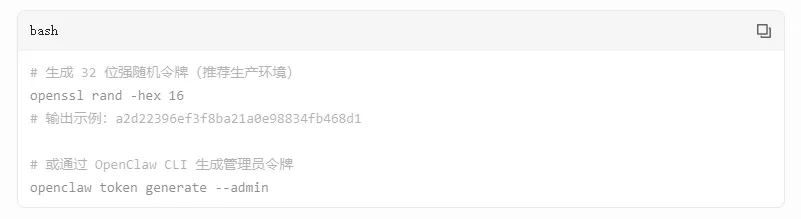

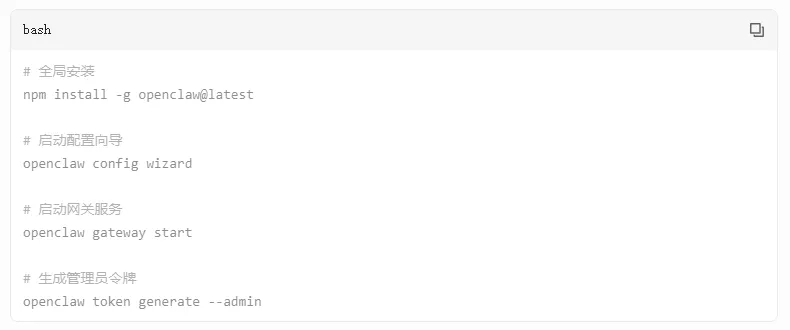

2.1 Token 生成实战

2.2 多重鉴权策略

OpenClaw API 采用 四层鉴权防护,严格禁止未授权访问:

Token 鉴权(核心)所有管理与交互接口必须携带 Gateway Token:

- URL 参数方式

: token=xxx - 请求头方式

: Authorization: Bearer {token} 设备配对鉴权远程设备接入需完成配对审批:

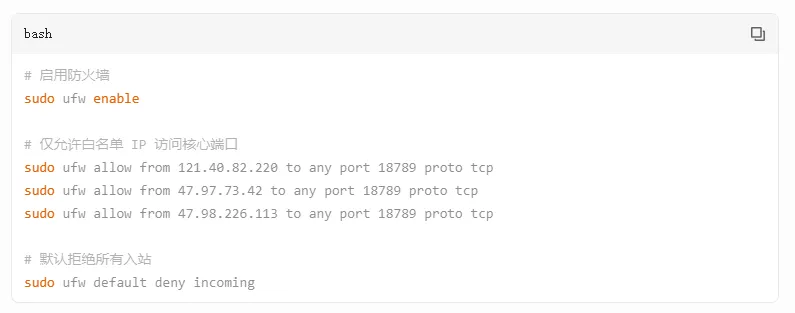

IP 白名单限制生产环境配置

gateway.allowIPs,仅允许指定 IP 段访问:

传输加密强制启用 TLS/SSL,配置 gateway.tls 证书,强制 HTTPS 访问。

三、API 接口体系与核心分类

3.1 四大核心模块

OpenClaw API 分为四大模块,覆盖从底层通信到业务调用的全链路能力:

| 模型提供商 API | /v1/chat/completions | |

| Gateway 管理 API | /api/gateway/status | |

| Agent 交互 API | /api/agent/skill | |

| 插件与渠道 API | /api/plugins/register |

3.2 关键接口详解

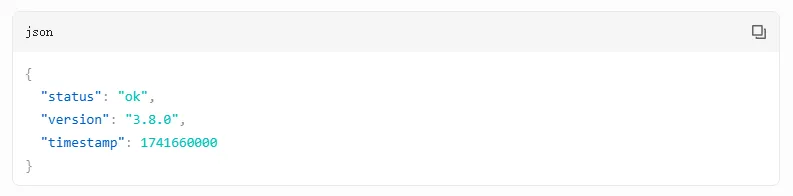

健康检查接口

返回示例:

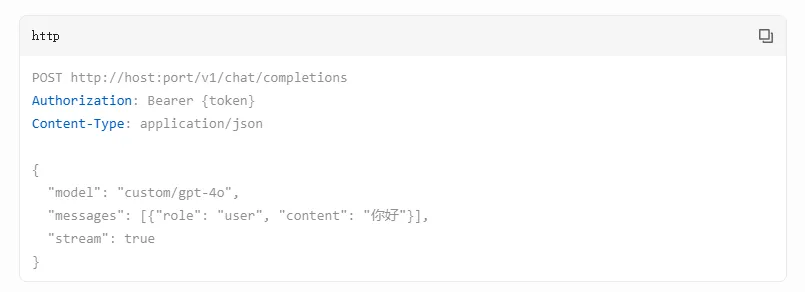

对话聊天接口(兼容 OpenAI)

四、安全配置与生产级加固

4.1 网络层防护原则

严禁公网直接暴露!OpenClaw 默认端口 18789 是控制界面与网关连接的通道,必须配置防火墙限制访问。

防火墙配置示例(UFW)

4.2 认证架构安全挑战

2026 年初安全研究披露,OpenClaw 存在 第三方 Skills 泄漏 API 密钥风险,以及认证边界设计弱点。关键风险包括:

- 凭证扩散

:同时持有多种 API Key,任一泄漏影响巨大 - 提示注入攻击

:恶意数据诱骗代理执行未授权操作 - 最小权限原则崩溃

:代理被授予过度宽泛权限

4.3 企业级安全配置清单

openclaw token rotate | ||

--network 参数 |

五、多模型认证配置实战

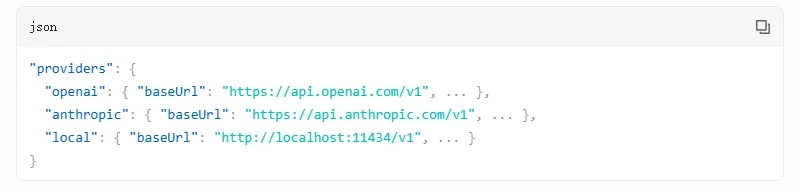

5.1 模型提供商配置结构

配置文件路径:~/.openclaw/openclaw.json

5.2 认证方式对比矩阵

六、部署实战:从裸奔到生产级防护

6.1 阿里云一键部署流程

- 服务器配置

:选择 OpenClaw 镜像,内存 ≥2GiB - 端口放行

:在安全组放行 TCP 18789 端口 - API Key 配置

:通过控制台一键配置阿里云百炼 API Key - Token 生成

:执行命令生成访问 Token - 访问验证

:浏览器访问 http://服务器IP:18789

6.2 本地多端部署要点

七、高级配置与最佳实践

7.1 记忆系统优化

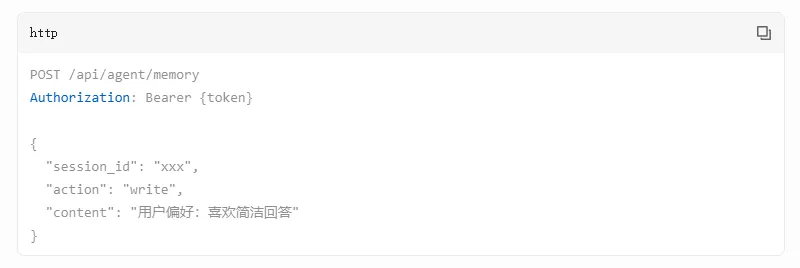

OpenClaw 支持上下文持久化与记忆读写,通过 Agent API 实现:

7.2 多模型负载均衡

配置多个提供商实现自动切换:

7.3 定时任务配置

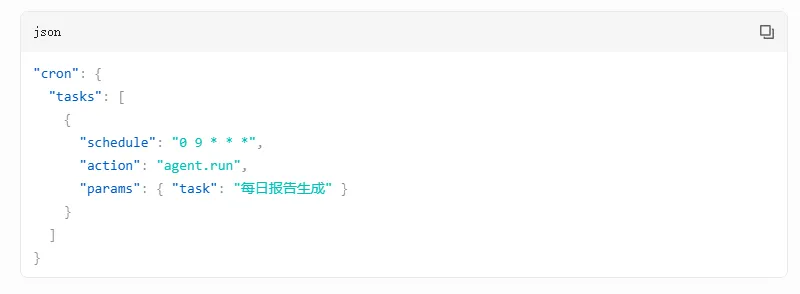

通过 Cron 实现自动化任务:

八、故障排查与监控

8.1 常见错误代码

gateway.allowIPs 配置 | ||

8.2 日志监控接口

九、未来演进与安全趋势

9.1 认证架构演进方向

- 零信任架构

:持续验证每个 API 请求 - 联邦身份管理

:支持企业 SSO 集成 - 自动化密钥轮换

:基于策略的自动更新机制

9.2 安全研究建议

根据 CrowdStrike 与 Cisco 安全研究,建议:

为每个模型供应商建立独立认证上下文 定期执行密钥轮换(建议每 90 天) 监控异常 API 调用模式 实施最小权限原则

总结:OpenClaw 的 Token 与 API 体系是其作为 AI 智能体网关的核心基础设施。

通过多重鉴权、网络隔离、加密传输与持续监控,可构建生产级安全防护。

随着 AI 代理自主性增强,认证架构的安全设计将成为企业部署的关键考量。

夜雨聆风

夜雨聆风