看到一条消息。

Axios被投毒了。

先说你可能不知道Axios是什么。

你打开的每一个网页,手机上的每一个App,后端的每一个API服务——里面十有八九都在用Axios发HTTP请求。

年下载量:36亿次。

JavaScript生态里,没有几个库比它更核心。

然后今天凌晨,它的npm账号被盗了。

时间线:

3月30日 23:59 —— 攻击者注册恶意域名 sfrclak.com 3月31日 00:00 —— 用盗来的维护者账号,绕过CI/CD,手动发布 axios@1.14.1 和 axios@0.30.4 00:05 —— 安全平台 Socket.dev 检测到异常 04:00 —— npm官方下架恶意版本

4小时的窗口期。

北京时间凌晨8点到中午12点。

这个时间段安装过OpenClaw或者跑过npm install的,都可能中招。

恶意代码干了什么?

简单说:你装包的时候,它悄悄下载了一个远控木马。

postinstall触发 → setup.js运行 → 检测你的操作系统 → 从攻击者服务器拉取对应平台的payload。

Windows、Linux、macOS,一个都不放过。

木马拉回来之后干什么?反连。

你的机器,变成了别人能随时进来的房间。

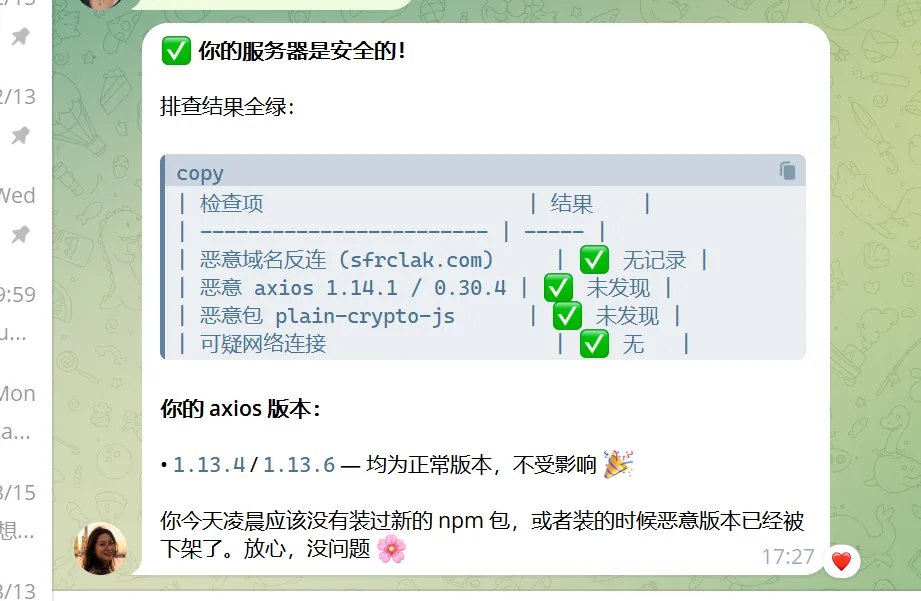

我第一时间在自己的服务器上跑了排查:

# 检查恶意域名反连grep -r "sfrclak.com" /var/log/# 检查恶意axios版本find /root -path "*/node_modules/axios/package.json" | \ xargs grep '"version": "1.14.1"\|"version": "0.30.4"'# 检查恶意包find /root -path "*/node_modules/plain-crypto-js" -type d结果:全绿。

我装的都是1.13.6,没有受影响的版本。

但我想说的不是"我没事"。

我想说的是:这件事能发生,是因为供应链攻击的成本已经极低了。

不需要0day漏洞。不需要复杂的技术。

只需要盗一个npm账号。

然后利用数亿开发者对这个包的无条件信任,一行postinstall,木马就进来了。

你不会审查axios的代码。我也不会。没有人会。

这就是供应链攻击最可怕的地方——它利用的是信任,不是漏洞。

这次因为反应快,4小时就下架了,损失面可控。

但下一次呢?

当AI大模型帮你自动化npm install、自动化部署、自动化一切的时候——

谁来审查那个postinstall?

立即排查命令(复制即用):

# 1. 检查恶意域名反连grep -r "sfrclak.com\|callnrwise.com" /var/log/ 2>/dev/null# 2. 检查恶意axios版本find . -path "*/node_modules/axios/package.json" | \ xargs grep -l "1.14.1\|0.30.4" 2>/dev/null# 3. 检查恶意包是否存在find . -path "*/node_modules/plain-crypto-js" -type d 2>/dev/null# 4. 检查可疑网络连接ss -tnp | grep -E "142\.11\.196|142\.11\.199"跑一遍。两分钟。

比事后处置便宜得多。

封禁域名:

sfrclak.com callnrwise.com 142.11.196.73 142.11.199.73

供应链安全,是2026年每个开发者必须直视的问题。

不是以后。是现在。

哈哈 好在我是安全的,有时不更新openClaw最新版还是有好处的!

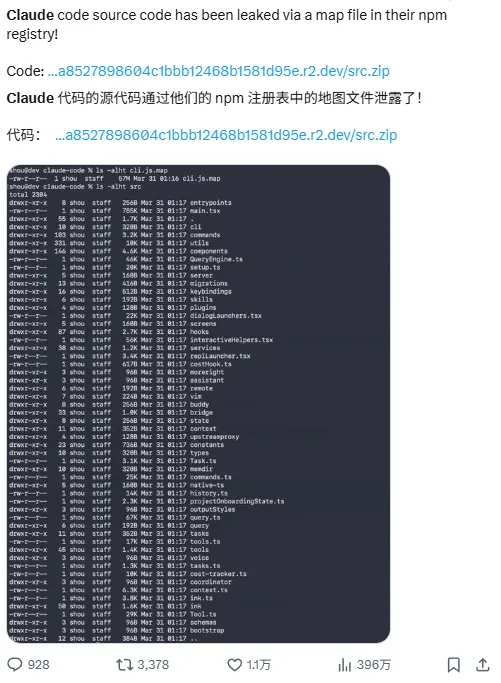

然后紧接着刷到Claude泄露,今天这是怎么了?

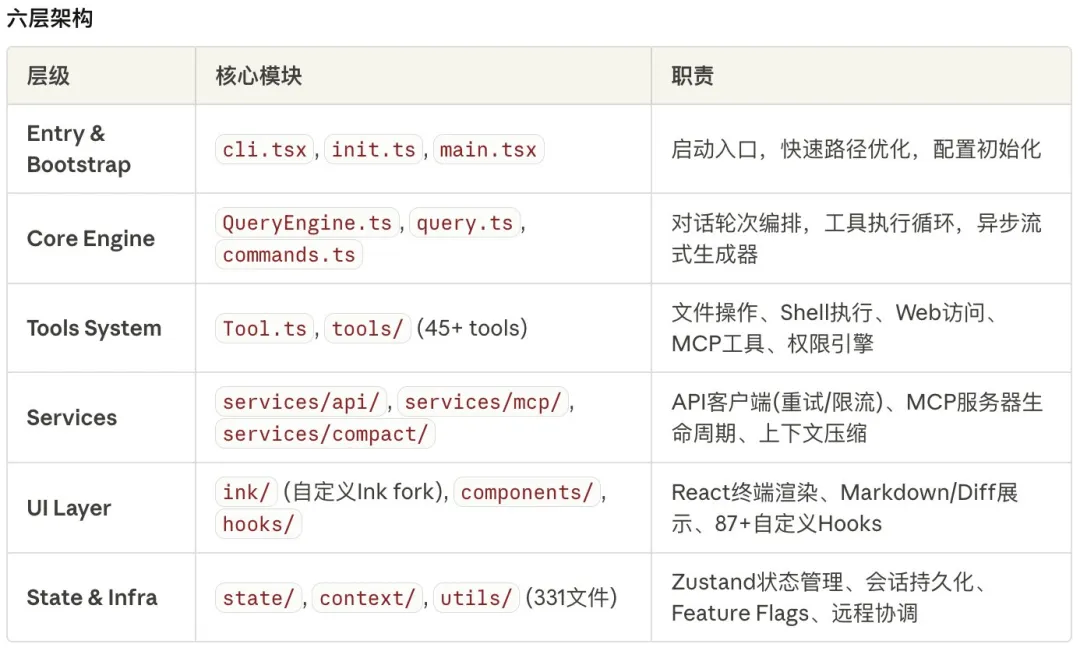

源码结构

我是俊哥,前字节跳动牛马,万人社群AI编程教练,

链接我,领取Claude源码

夜雨聆风

夜雨聆风