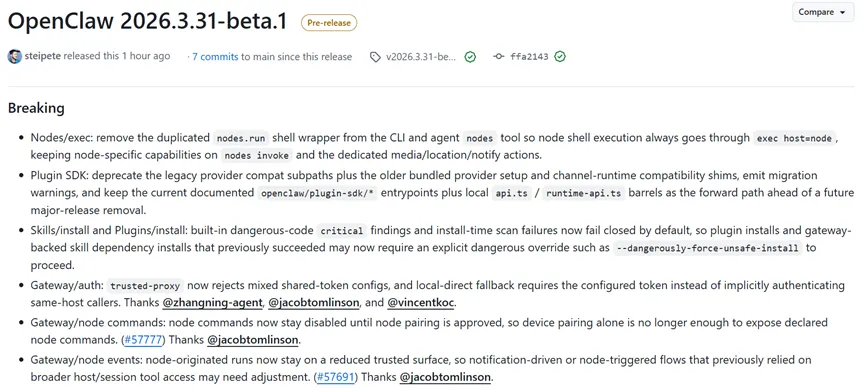

今天凌晨4点20,OpenClaw创始人发布了最新版本,这次修复了超10项安全核心改动,消灭了之前很多恶意脚本安全感拉满。

此外,对媒体访问、命令执行,还是底层的网关认证、随机数生成的一些常用功能也进行了优化,整体用起来会更稳、更安全。

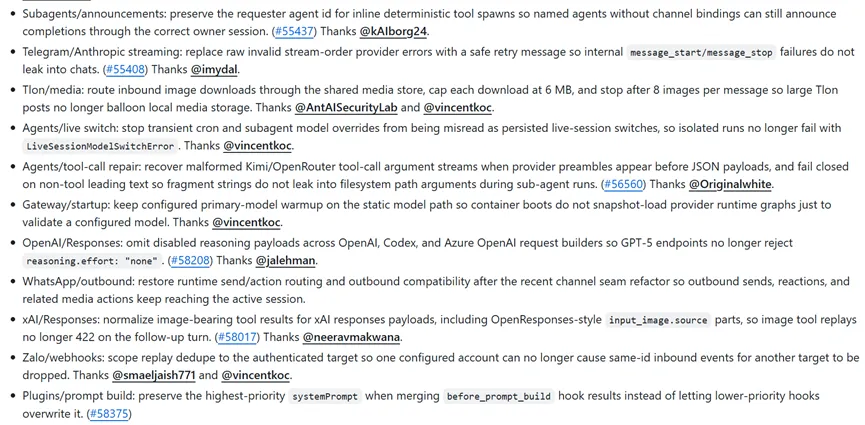

这次更新的内容比较多,老规矩咱们还是选重点的说哈。

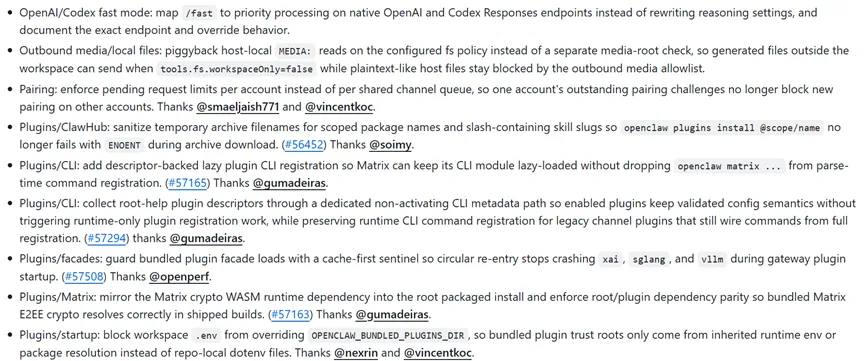

这次更新把本地媒体的访问范围卡得特别严,所有媒体文件的临时工作目录都统一归到OpenClaw的专属临时根目录,不会再从回复或工具的源路径随便扩大访问范围。

简单来说,只有你配置过的、智能体专属的根目录,才能读取到媒体文件,其他无关路径的文件根本碰不到,从源头杜绝了媒体文件被越界访问的风险。

就连生成在工作区外的文件,也能按配置正常发送,不用再担心权限乱套的问题。

Telegram这边的安全优化做了两处特别实用的改动,旧版的配对允许来源状态,现在只迁移到默认账号,不会再乱同步,避免了无关账号的配对权限泄露。

还有群组的语音消息预检转录,现在必须等发送者通过授权才能触发,没授权的陌生人发的语音,根本没机会触发付费转录,既从源头省了不必要的开销,也防住了恶意用户靠发语音薅转录资源的情况。

其实这次能让恶意脚本集体报废,核心就离不开执行批准模块的优化,这部分太懂大家的痛点了。

之前外壳初始化文件的标志会误匹配持久化的脚本路径批准规则,这次直接把这个问题根治,再也不会出现误批准的情况。

更关键的是,系统现在能精准检测awk、find、xargs这些工具里的内联执行操作,还把awk系列归为解释器类工具,之前把解释器路径存为始终允许的情况彻底没了。

每次用这些工具执行命令,该走的批准流程一步都少不了,那些想靠脚本钻空子的操作,直接被拦在门外。

用Telnyx做语音通话的朋友注意下,这次把webhook签名的处理做了标准化,生成重放密钥前,会先把已验证的签名统一处理,不管是Base64还是Base64URL编码,只要是等效的,都能精准去重。

再也不会因为编码格式不一样,导致重放检测失效,语音通话的稳定性和安全性都提了一大截。

网关的HTTP信任边界这次直接拉满,核心就一句话:外部调用者别想自己提升访问权限。自声明的Bearer Token权限直接忽略,不是系统配置的权限,说再多都没用。

那些危险的HTTP工具调用路径,默认直接拒绝。还有/v1/embeddings这个接口,现在必须有写入权限才能用,权限卡得更严。

兼容OpenAI的/v1/chat/completions和/v1/responses这两个常用API,入站请求直接绑定非所有者权限。

就算是外部的HTTP调用者,也只能用基础权限,再也没法靠自声明权限钻空子提权,网关的安全底线很高。

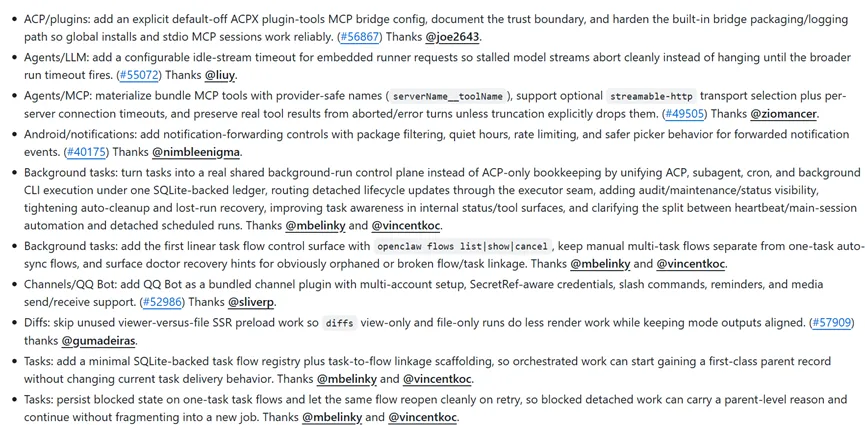

用可信智能体做WebSocket连接的话,这次有两个贴心优化,无设备的连接会直接清除自声明的权限,避免恶意连接靠伪造权限获取额外访问能力。

还有控制界面的初始化负载做了大精简,只保留正常握手前必须的字段,多余的全砍掉,连接速度更快,也减少了负载传输过程中的安全风险,简单说就是又快又安全。

工作区和Skills这块的安全优化,从文件读取和操作两个维度把漏洞堵死了。

技能文件的读取再也不用原始方式,换成了支持符号链接校验、根目录受限的加载器,就算有恶意的符号链接,也能直接检测出来,不会被引导到无关路径。

还有工作区的操作,不管是打补丁、删文件还是建目录,全被固定在已验证的工作区根目录,就算出现路径重新绑定的竞争问题,系统也会直接终止执行,不会给攻击者任何可乘之机,工作区的文件安全直接拉满。

这次把环境变量和文件系统的防护做到了细节里,工作区的.env文件再也不能覆盖凭证和网关认证的环境变量,避免了恶意.env文件篡改关键配置、泄露敏感信息。

那些危险的继承主机环境变量,比如BROWSER、GIT_EDITOR这些,系统会直接移除,不会让这些变量影响OpenClaw的运行。

就算你配置了允许外部沙箱绑定源,敏感的主机路径和OpenClaw的状态根目录也会被严格阻止访问,相当于给系统套了多层防护盾,里里外外都安全。

开放外壳和ACP的文件边界这次做了明确划分,开放外壳做镜像同步时,会直接跳过符号链接,只保留受信任的主机专属目录,不会被符号链接引导到其他路径。

ACP的附件读取,全部通过共享附件缓存路由,再也不会出现转发允许根目录外本地文件的情况。不管是开放外壳还是ACP,都被限制在自己的文件范围内,跨路径访问的问题彻底解决。

各个通道的webhook授权这次全改成了前置校验,从源头拦截未授权请求。比如Discord的音频预检转录,未授权的服务器发送者发起的请求直接跳过,根本不会处理。

Synology Chat的webhook,新增了共享的授权前入站防护,没通过授权的请求连门都进不来。

还有微软团队,Bearer Token的认证会在解析JSON体之前完成,就算是恶意的JSON体,没通过认证也没机会被解析,各个通道的webhook安全都提了一个档次。

最后说一个底层的优化,别看是小细节,对系统安全性的影响却很大。系统把相关标识符生成、延迟抖动逻辑中用到的Math.random(),全部替换成了共享的安全随机数工具,就连用户界面的UUID生成,用的也是新的安全工具。

懂的朋友都知道,Math.random()生成的随机数安全性不高,容易被预测,换成安全随机数工具后,生成的随机数更不可预测,从底层避免了因随机数泄露导致的安全问题,整个系统的安全性又上了一个台阶。

其实关于OpenClaw的安全更新还有很多,所以感觉这次除了小功能优化之外,安全成为重中之重。主要是把之前用户反馈的、实际使用中遇到的安全漏洞和使用痛点全修好了。

这样不管是咱们普通用户日常使用,还是企业用户做私有化部署,用起来都会更放心、更顺手。

想系统掌握AI核心技能、获取行业认可资质?

CAIE注册人工智能工程师认证

助你拓宽职业赛道,成为AI领域持证实力派

夜雨聆风

夜雨聆风