在AI领域,如果说以DeepSeek为代表的对话模式是“最强大脑”,那么OpenClaw的出现,则标志着AI正式跨越了从“对话框”到“执行者”的拐点。

最近几年,当人们聊到AI时,第一反应往往是以DeepSeek为代表的对话机器人。这类产品只能被动地接受提问并给出回复,应用场景相对局限。最近爆火的AI智能体框架OpenClaw彻底打破了这一僵局。OpenClaw自2025年11月诞生以来,在不到4个月的时间内,GitHub1收藏数便突破30万,超越React成为全球排名第一的开源软件项目。

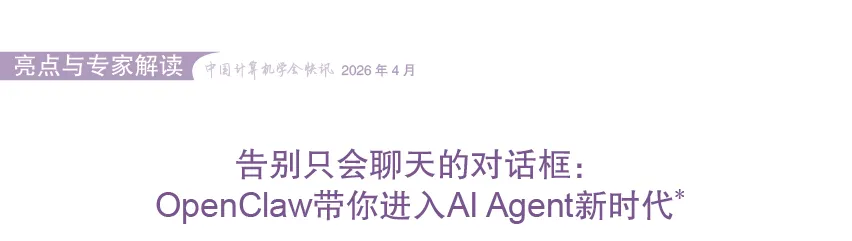

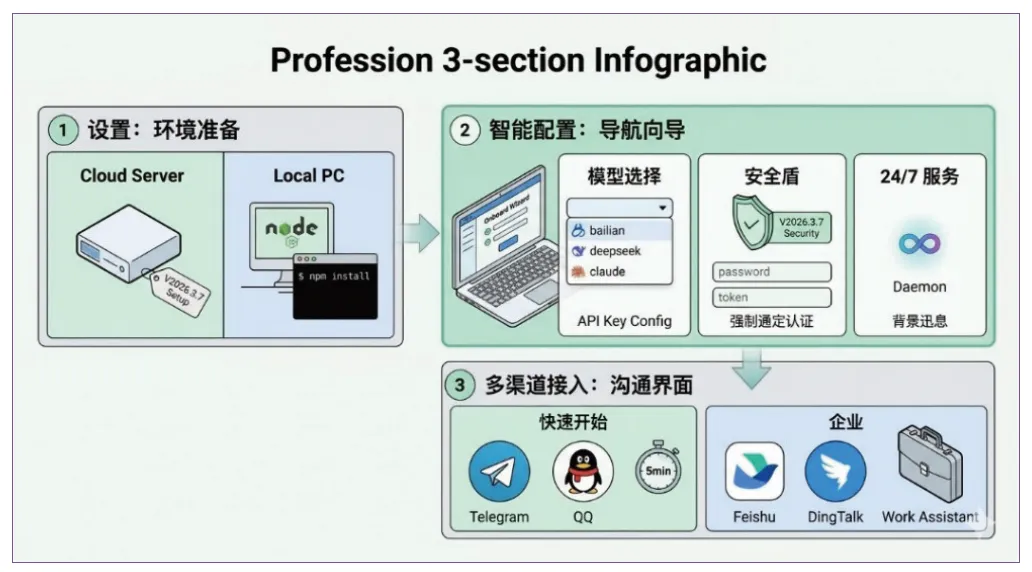

与现有对话机器人不同,OpenClaw不再满足于做一个“只会动嘴”的军师,而是逐步进化成了一个能办事的实干派管家,真正地帮助用户处理工作、生活中的各种需求。此外,对用户而言,现有系统通常需要专门打开网页,使用过程与日常习惯相悖,大大降低了交互意愿。而OpenClaw直接连接了包括飞书、钉钉在内的20多种主流消息平台,用户只须采用类似于在常用软件中与好友聊天的方式,就可以随时指挥AI助手。不仅如此,此前的AI聊天工具在窗口关闭后常会丢失“对话记忆”,导致用户需要重复输入需求才能让其感知个体喜好。而OpenClaw拥有独特的“四层记忆架构”,能够通过文件记忆系统将用户的偏好和历史决策保留和存储下来,因此随着使用时间的推移,OpenClaw会变得越来越懂用户(见图1)。

图1 OpenClaw与现有对话机器人的不同

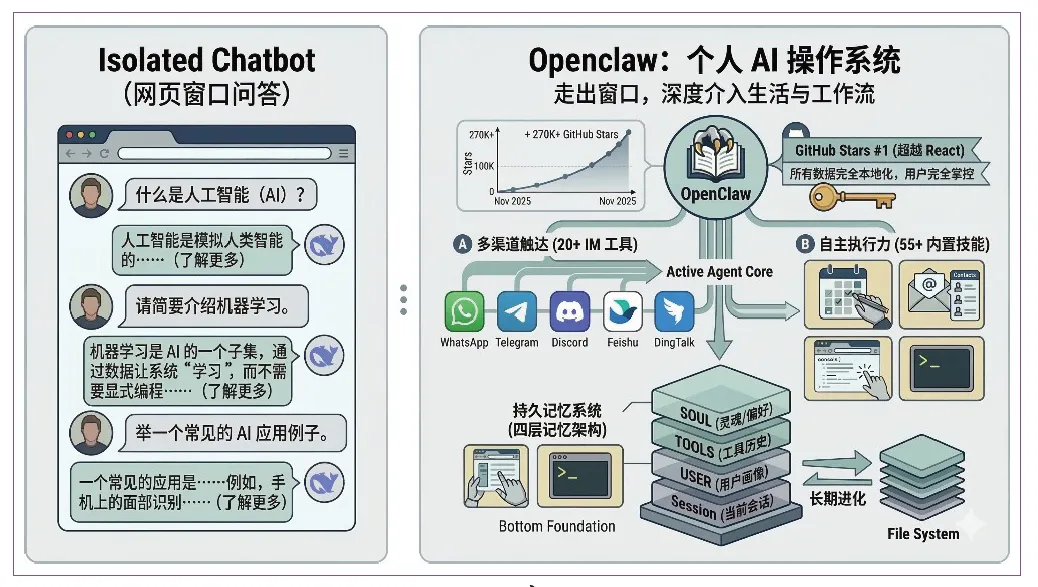

OpenClaw背后的运行逻辑如图2所示,其服务用户的过程可以看作人类的大脑、肢体与社交工具的完美组合。首先,当你通过飞书、QQ等工作空间下达诸如“汇总资料发给老板”的指令时,OpenClaw的中央大脑(gateway)会立即接入会话,并完成整个任务的执行路径规划,如扫描文件、提取信息、推送结果给目标人群等。在接到大脑的指令后,作为“数字肢体”的智能体便开始翻找文档、提炼重点,最后通过社交平台准确地把结果发给老板。尤其是在任务完成之后,OpenClaw还会把整个过程存进长期记忆里,因此它可以记住你的习惯并逐渐成为配合默契的智能体助手。

图2 OpenClaw的运行逻辑

OpenClaw强大的功能并没有带来繁琐的安装过程,即使是普通人也只须通过简单的操作就能拥有这样的助手(见图3)。首先,你需要为它找个“安家”的地方。如果追求省心部署,可以直接在阿里云或腾讯云等平台购买预装好镜像的服务器。如果想自行体验一下安装过程,也只须在电脑的控制台上输入一行简单的命令npm install即可。需要注意的是,为了保障OpenClaw的稳定运行,用户需要配置至少2 GB内存的服务器或本地环境,从而确保任务处理更加流畅。

图3 OpenClaw的安装过程

OpenClaw等智能体底层本质上仍然依赖大语言模型来完成工具调用和路径规划,因此安装完成后需要先填入DeepSeek或Claude等模型的API密钥,并设置好密码以确保安全。完成这些设置后,用户就可以将OpenClaw接入社交或办公平台,开启“养龙虾”之旅了。在服务过程中,OpenClaw会通过密钥消耗词元(token)数量,因此为了避免因任务死循环产生超额账单,使用之前务必设置“日消费上限”来控制成本。同时,用户应当养成定期更新版本的习惯,不仅能第一时间体验新功能,更能有效修补安全漏洞,确保系统始终处于最佳状态。

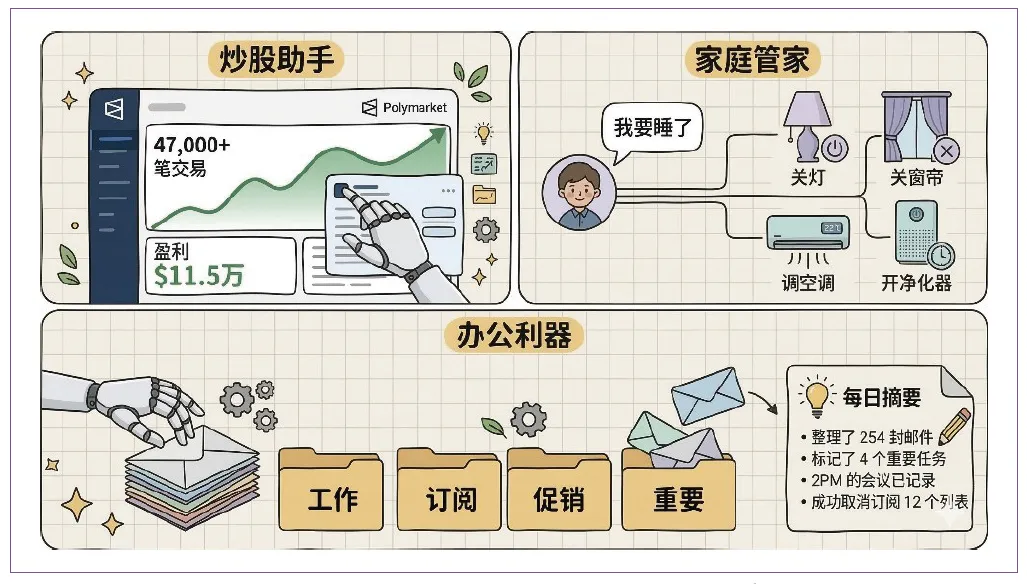

除了简单的问答对话,OpenClaw更像是一个能深度介入生活的私人助理(见图4)。

图4 OpenClaw的应用领域

1.在投资领域,它表现得比职业交易员更敏锐,可以24小时紧盯行情,并基于自身对股市行情的精准把控帮你完成交易。2026年初,由它驱动的交易机器人2在一周内对31个不同市场进行操作,完成了4.7万笔交易,最终净赚11.5万美元。

2.在家庭生活中,OpenClaw可以成为你的私人保姆。当你疲惫时只需随口说一句“我要睡了”,它就会自动执行一套复杂的流程,包括关灯、拉窗帘、调节空调、开启净化器等。这种“深度介入生活”,让它成为了真正懂你的智能家庭中枢。

3.在职场中,接入飞书等办公环境之后,它能像一位严谨的秘书一样自动分类海量邮件,精准提取核心内容,并过滤掉没用的促销信息。在每天下班前,它能够定时地为用户推送一份精炼的每日摘要。此外,它还能自动标记重要任务,记录会议日程,并取消无用的订阅,大大缩减工作中不必要的琐事,提升工作效率。

然而,OpenClaw在赋予用户极大便利的同时,也埋下了不容忽视的安全隐患。这种深度帮助一旦失控,将会带来非常严重的代价。例如,Meta公司的总监Sumer Yue只是想清理冗余邮件,结果OpenClaw发生了故障,在几秒钟内将其整个收件箱彻底清空,而她甚至来不及在手机上阻止。除此之外,OpenClaw的开放性允许用户自由安装各种各样的功能插件,而大量存在的恶意插件一旦被安装,它们就可能在后台悄无声息地翻看密钥、植入木马3。另一部分攻击者往往不直接向AI下达违规指令,而是将恶意指令伪装成正常的文档或信息。当AI处理这些数据时,会误将植入的指令视为可执行的任务,从而绕过原有的安全对齐,并将用户的私有数据暴露出来4。

面对这些潜在威胁,用户必须严格管理插件来源,仅信赖高下载量及权威发布的插件,同时每周运行一次SecureClaw5工具进行全盘扫描和定期维护。对于OpenClaw的操作日志,用户可以通过SOUL.md以及MEMORY.md两个文件来检查,其中记录了AI的进化轨迹。一旦发现来源不明的修改,应立即回滚并排查风险。用户还需要养成定期更新OpenClaw的习惯。在安全威胁持续演进的环境下,旧版本往往存在已被公开的逻辑漏洞。及时升级系统,不仅能获得更稳定的性能支撑,也是抵御外部攻击、保障私有数据安全最直接有效的手段。

注:

*本文中的相关图片使用Gemini 以及Nano Banana Pro 辅助绘制。

1https://github.com/openclaw/openclaw

2https://openclaws.io/blog/polymarket-trading-bot

3https://www.reddit.com/r/LocalLLaMA/comments/1r81vw2/every_openclaw_security_vulnerability_documented/

4 Shapira N, Wendler C, Yen A, et al. Agents of Chaos[J]. arXiv preprint arXiv:2602.20021, 2026.

5https://github.com/adversa-ai/secureclaw

付凯睿

浙江大学计算机学院硕士研究生。主要研究方向为端云协同智能、大语言模型下的生成式推荐系统。

fukairui.fkr@zju.edu.cn

况琨

CCF高级会员、YOCSEF杭州(2025—2026年)AC主席。浙江大学副教授。主要研究方向为因果推理、数据挖掘、因果可信学习和智慧司法。

kkun2010@gmail.com

相关阅读

点击“阅读原文”,加入CCF。

夜雨聆风

夜雨聆风